脆弱性レポート

EventLog Analyzerは、脆弱性データを分析する50以上のすぐに使えるレポートを提供します。レポートは、ネットワークの脆弱性を発見し、修復するのに役立ちます。

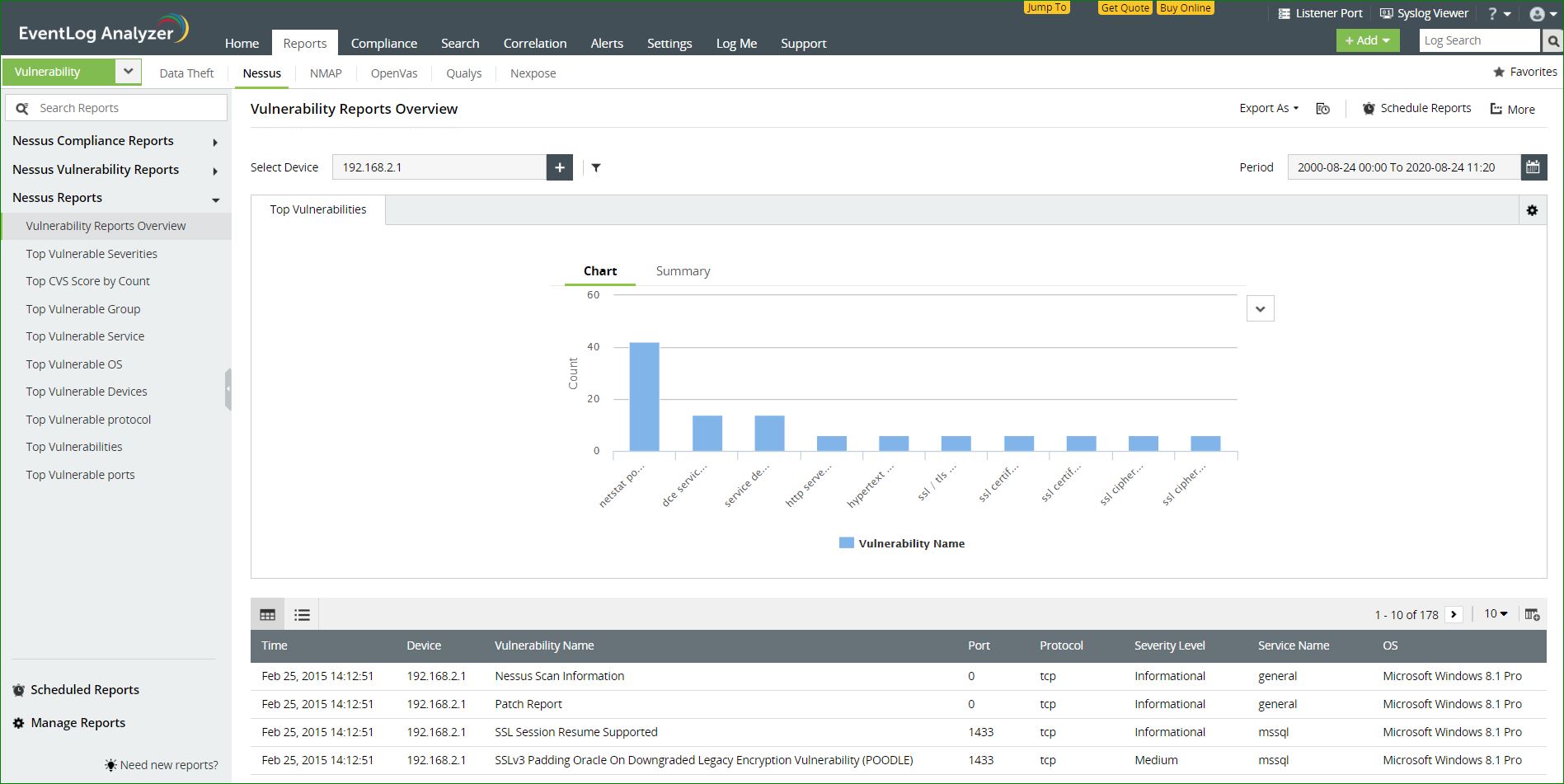

Nessusの脆弱性データに関するレポート

以下のレポートを確認できます。

- LinuxのGHOST:LinuxでGHOST脆弱性が検出されたインスタンスを一覧表示します。

- Shellshock(シェルショック)レポート:ネットワーク内のLinuxシステムで検出されたShellshock特権昇格脆弱性のインスタンスに関する情報が含まれています。

- 管理者発見レポート:ネットワーク内のすべての管理者アカウントの概要を確認できます。

- 上位の悪用可能な脆弱性:攻撃を受けやすいネットワークの脆弱性の概要を確認できます。

- 認証情報失敗レポート:ネットワーク内で認証失敗が発生したアカウントが表示されます。

- 昇格した特権の失敗レポート:権限昇格の試みが失敗したイベントに関する情報を確認できます。

- レジストリアクセス失敗レポート:Windowsレジストリへのアクセス失敗の情報を確認できます。

- パッチレポート:デバイスに適用されたすべてのパッチのレポートが表示されます。

- 全体的なNessusレポート:ネットワーク内のNessus脆弱性スキャナーのイベントの概要を確認できます。

法規制へのコンプライアンスの確保

EventLog Analyzerは、GDPR、PCI DSS、NISTなどの規制上の義務への対応に役立ちます。これらの規制では、データ侵害につながる可能性のあるデバイスやアプリケーションの重要なイベントを監視することが義務付けられています。侵害の兆候が検出された場合は、このリスクを軽減するために是正措置を講じる必要があります。Nessusのような脆弱性スキャナからの情報は、監視すべきデータの重要な部分を占めています。

例えば、NISTのコンプライアンスであるリスクアセスメント(ID.RA)の項目には、次のように述べられています。

組織は、組織の運営(ミッション、機能、イメージ、または評判を含む)、組織の資産、および個人に対するサイバーセキュリティのリスクを理解している。脅威と脆弱性の情報は、情報共有のフォーラムやソースから受け取っている。

また、規制へのコンプライアンスを確保するために使用できる脆弱性スキャナーのデータも、「EventLog Analyzer」ではデバイスの種類に応じて分類されます。このソリューションでは、Nessusが分析したデバイスのデータに基づいて、以下のようにレポートが分類されます。

- Windowsデバイス

- Unixデバイス

- データベース

- Cisco IOS

- Huawei

- Unixファイルの内容

- IBM iSeries

- SonicWall、SonicOS

- Citrix XenServer

- VMware、vCenter、およびvSphereインフラストラクチャ

Nessus脆弱性スキャナーを追加すると、NessusからのデータをEventLog Analyzerに手動でインポートしたり、自動インポートをスケジュール設定したりできます。これらのデータは、PCI DSSの要件に準拠した包括的なレポートにまとめられます。

- リモートアクセスソフトウェアの拒否

- 安全でない通信の拒否

- 誤検知の処理

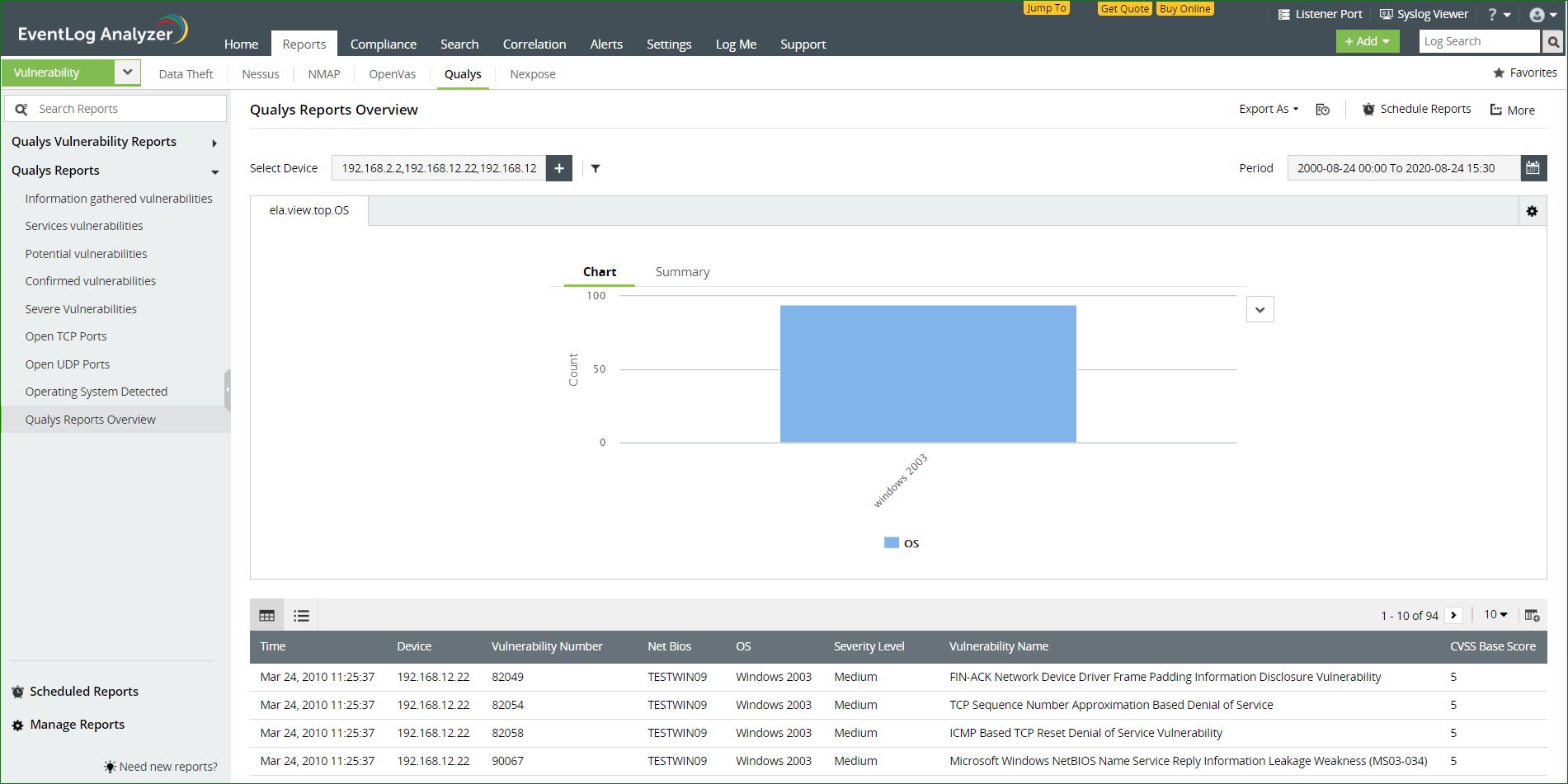

Qualysの脆弱性データに関するレポート

このレポートでは、Qualysから収集したサービスの脆弱性や潜在的な脆弱性など、ネットワークの潜在的な脆弱性に関する情報を提供します。また、これらの情報は、洞察力を高めるためにグラフ形式で表示されます。

以下のレポートを確認できます。

- 収集された情報の脆弱性:検出された脆弱性から収集できる情報(CVSSスコアや深刻度など)を確認できます。

- サービスの脆弱性:オープンTCPやUDPなどのサービスの脆弱性を確認できます。

- 潜在的な脆弱性:攻撃者に悪用される可能性のある脆弱性を確認できます。

- 確認された脆弱性:CVSSベーススコア5以上の脆弱性を確認できます。

- 重大な脆弱性:深刻度が「緊急」である脆弱性を確認できます。

- オープンTCPポート:ネットワーク上で開いているTCPポートを確認できます。

- オープンUDPポート:ネットワーク上で開いているUDPポートを確認できます。

- Qualysレポートの概要:Qualysレポートのすべての重要なイベントの概要を確認できます。

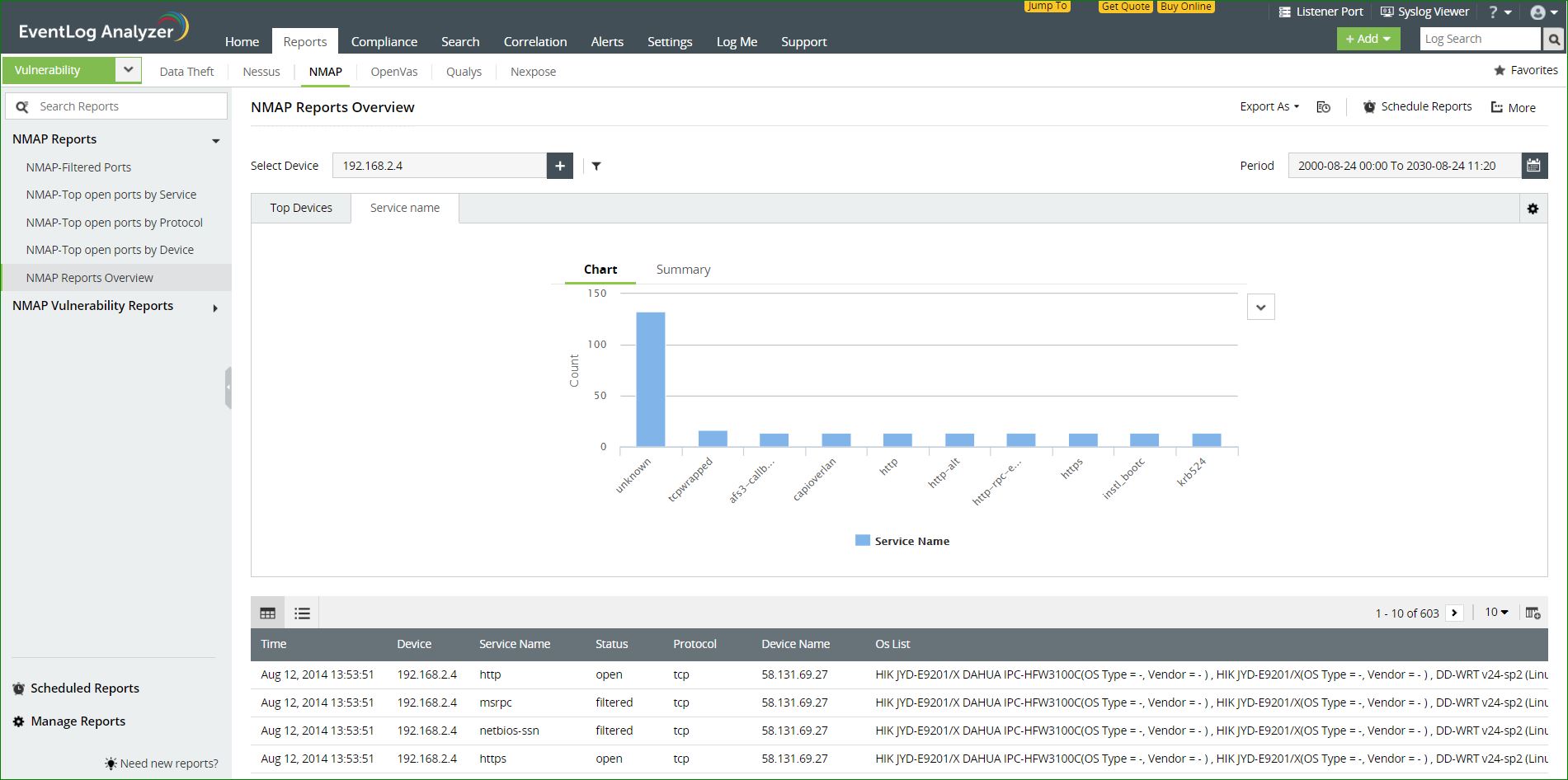

NMAPの脆弱性データに関するレポート

以下のレポートを確認できます。

- 上位の脆弱性サービス:最も悪用されやすいシステム内のサービスを確認できます。

- 上位の脆弱OS:最も悪用されやすいOSのサービスを確認できます。

- 上位のオープンポート:システム内で開いているすべてのポートのリストを確認できます。

- 上位のポート:システム内で開いているのすべてのポートのリストを確認できます。

- 上位の脆弱デバイス:NMAPデータによる最も脆弱なデバイスのリストを確認できます。

- 上位の脆弱プロトコル:システムで使用されている最も脆弱なプロトコルを確認できます。

- 上位の脆弱なポート:NMAPデータによる最も脆弱なポートのリストを確認できます。

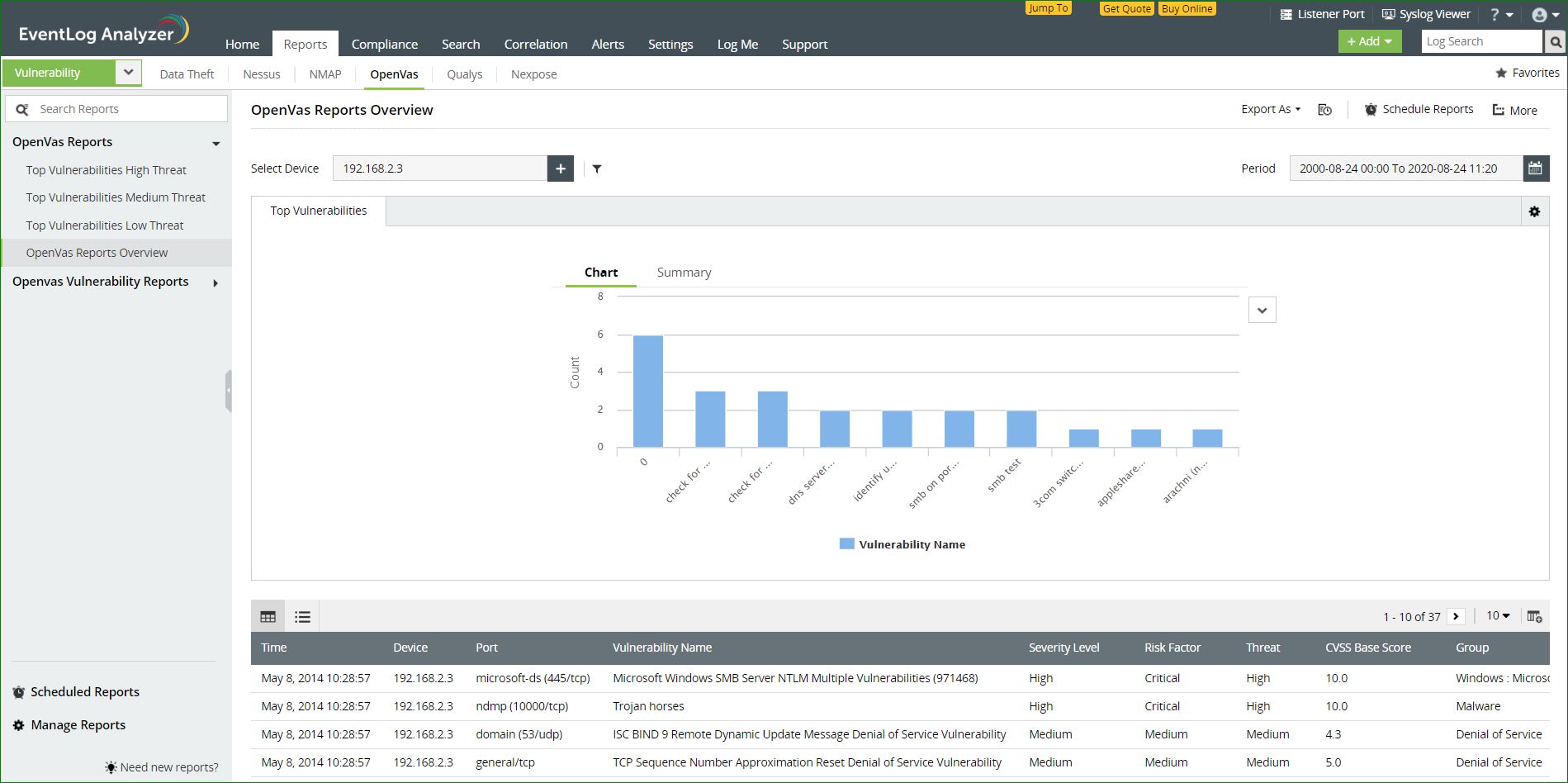

OpenVasの脆弱性データに関するレポート

EventLog Analyzerは、OpenVasからデータを収集し、脅威レベルに応じてレポートを「高、中、低」に分類します。

- 上位の脆弱性の脅威(高):攻撃のリスクが最も高い脆弱性を確認できます。

- 上位の脆弱性の脅威(中):攻撃のリスクが中程度である脆弱性を確認できます。

- 上位の脆弱性の脅威(低):攻撃のリスクが高くない脆弱性を確認できます。

OpenVasからのデータは、重症度、CVSスコア、グループに基づいて分別されます。

- 数量別上位CVSスコア:CVSスコアに基づいて分類された最も頻度の高い脆弱性を確認できます。

- 上位の脆弱グループ:ネットワーク内で最も脆弱なワークグループを確認できます。

- 上位の脆弱性:ネットワーク上で最も多く発生している脆弱性を確認できます。

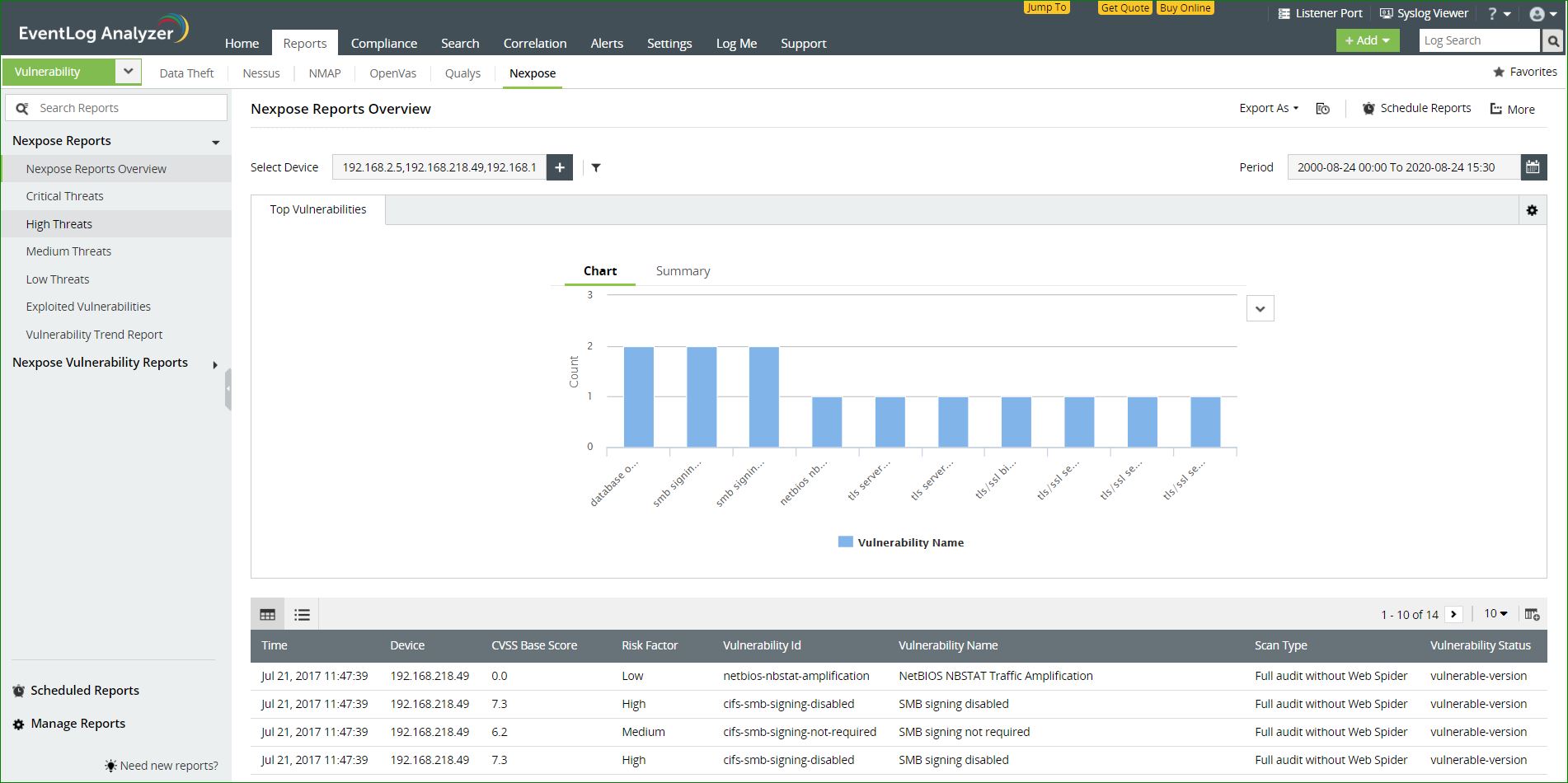

Nexposeの脆弱性データに関するレポート

EventLog Analyzerは、Nexposeからデータを収集し、脆弱性情報を深刻度に応じて分類します。

以下のレポートを確認できます。

- クリティカル脅威レポート:攻撃のリスクが最も高い脆弱性を確認できます。

- 高レベル脅威レポート:攻撃のリスクが高い脆弱性を確認できます。

- 中レベル脅威レポート:攻撃のリスクが中程度である脆弱性を確認できます。

- 低レベル脅威レポート:攻撃のリスクが高くない脆弱性を確認できます。

- Nexpose傾向レポート:ネットワーク内の脆弱性に基づいて推測される一般的な傾向を確認できます。