製品概要

![製品概要資料]()

製品概要資料

よくある課題とそれを解決する製品の特長、機能、価格など、概要を紹介する資料です。

![製品紹介リーフレット]()

製品紹介リーフレット

製品の特長、機能、価格など、全体像がわかる簡易的なリーフレットです。

![製品紹介動画]()

Log360製品紹介オンラインセミナー

Log360の機能や特長、活用法をデモを交えて紹介するオンデマンドウェビナーです。

![]()

動作環境

評価版をご利用される前に必ずご確認ください。

![]()

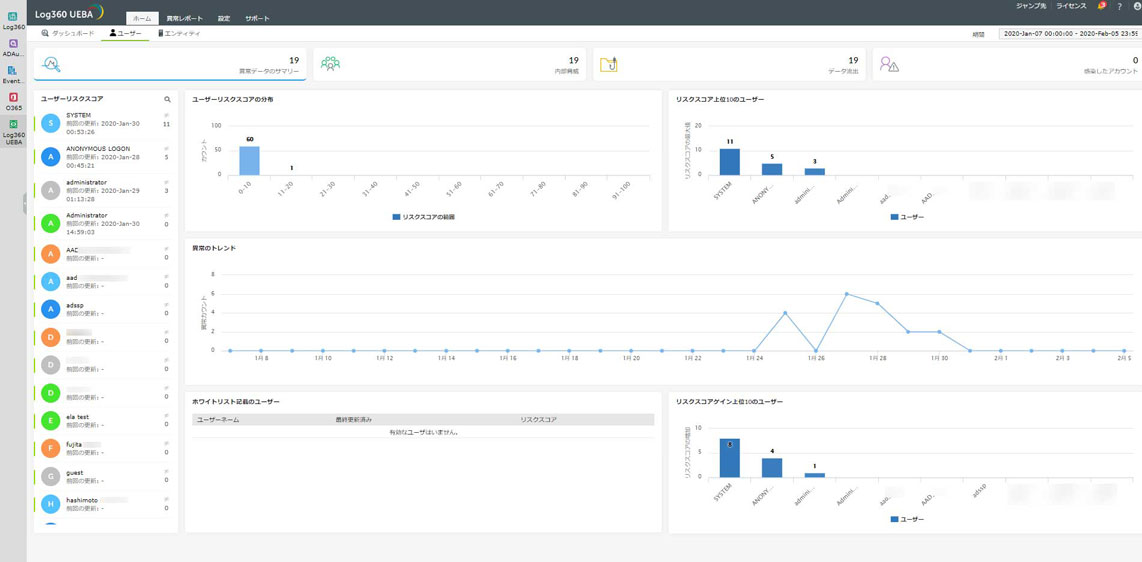

体験サイト

Log360をブラウザ上で操作できます。(英語版)

※本社Zoho Corporationが提供するサービスです。最新リリースの製品を試用できますが、現在日本国内で購入可能な製品とはリリース番号が異なる場合がありますのでご注意ください。![]()

ManageEngine総合カタログ

ネットワーク・サーバー・アプリケーション監視、特権ID管理、Active Directory管理など豊富なラインナップを持つManageEngineの製品群を紹介する総合カタログです。

比較資料

![ITサービスマネジメントツール比較資料]()

製品機能比較 参考資料

Log360と競合製品の機能差異をまとめています。ご入用の方はフォームよりご要望欄にその旨ご記入の上お申込み下さい。 ※ご利用用途や競合社様との関連性によっては、お断りする場合もございます。

eBook & ホワイトペーパー

![miter-attck_overview]()

MITRE ATT&CK 概要説明編

昨今高い注目を集めるセキュリティフレームワーク「MITRE ATT&CK 」の概要を徹底解説します。

![defense-measures]()

MITRE ATT&CK ManageEngineで実現する防御対策編

MITRE ATT&CKのフレームワークで定義される戦術の中でも、特に攻撃者に用いられる戦術と実施すべき対策を解説します。

![脱Excel管理!インシデント管理にはITSMツールがよい理由]()

脅威インテリジェンス&UEBAを備えたSIEMツール「Log360」で迅速・正確なインシデント対応を実現

UEBAと脅威インテリジェンスを組み合わせることで組織内外の脅威に対し強固なセキュリティ体制を築き、インシデント対応を向上できる理由を解説します。

![脱Excel管理!インシデント管理にはITSMツールがよい理由]()

DDoS攻撃を大解体! ManageEngine Log360で実現する防御策

DDoS攻撃の仕組みと、SIEMツール「Log360」で効果的に対策する方法を解説します。

![脱Excel管理!インシデント管理にはITSMツールがよい理由]()

UEBAがユーザーの勤務形態の変化に対応し、異常を検知し続けられる理由

機械学習を活用したUEBA(ユーザー/エンティティの行動分析)が、近年変化し続けるユーザーの勤務形態にどのように対応し、異常を検知し続けられるのか解説します。

![脱Excel管理!インシデント管理にはITSMツールがよい理由]()

SIEMの選び方ガイド ~確認すべき7つの項目とは?

SIEMの主要な機能と、ソリューションを選ぶ際に確認すべき7つの項目について紹介します。

![ITSMツール導入で現場が変わる!-導入工程から費用対効果まで-]()

PCI DSS対策ソリューションとしてのSIEM活用ガイド

PCI DSSの各種要件について確認しながら、SIEMがどのようにPCI DSS準拠に役に立つのか解説します。

![教育機関に適したITセルフサービスポータルを構築するための5つのステップ]()

SIEM活用によるフォレンジック分析のベスト・プラクティス・ガイド

SIEMソリューションを活用して効率的なインシデント調査を行う方法と、強固なフォレンジック・システムを構築するためのベストプラクティスについて解説します。

![ROI算出シートセット]()

巧妙化するサイバー攻撃の現状と機械学習を活用したソリューション「UEBA」

UEBA(ユーザー・エンティティの行動分析)の仕組みや利用するメリットについて詳しく解説します。

![ITの品質向上とコスト削減からとらえたITIL®]()

ランサムウェア対策のベスト・プラクティス・ガイド

被害が増え続けるランサムウェアの脅威と、ランサムウェア対策として有効な4つのベストプラクティスを紹介します。

![病院内のIT運用を見直して医師や職員の満足度向上へ!]()

情報セキュリティ対策に必要な重要アラートTOP5

業界や規模を問わず多くの企業に共通する監査項目を厳選し、企業がセキュリティレベルを維持するために重要な5つのセキュリティイベントを紹介します。

![IT資産管理を成功させる7つの手順]()

シナリオ付き!SIEMツールでサイバー攻撃対策「相関分析」を用いた脅威/攻撃の検知

相関分析機能を利用してサイバー攻撃の証跡を分析する方法を具体的なシナリオに沿って紹介します。

![変更管理を導入する6つのステップ]()

相関分析を活用した脅威イベントの早期検出

攻撃の早期検知に有効な「相関分析」のプロセス、セキュリティ対策における役割、そしてLog360に搭載されているコリレーション機能について紹介します。

![admp-zjmr]()

SIEMソリューション「Log360」で実践する脅威インテリジェンス

脅威インテリジェンスとは何か、どのように組織のセキュリティフレームワークに組み込むべきか、また、Log360の脅威インテリジェンス機能の優位性について解説します。

![admp-zjmr]()

ManageEngineで実践する「自工会/部工会・サイバーセキュリティガイドライン」の準拠 ユーザーID/アクセス権/ログ/特権ID管理編

同ガイドラインのユーザーID/アクセス権/ログ/特権ID管理に関する要件に焦点を当て、企業が取り組むべき対策について解説します。