利用可能なレポート

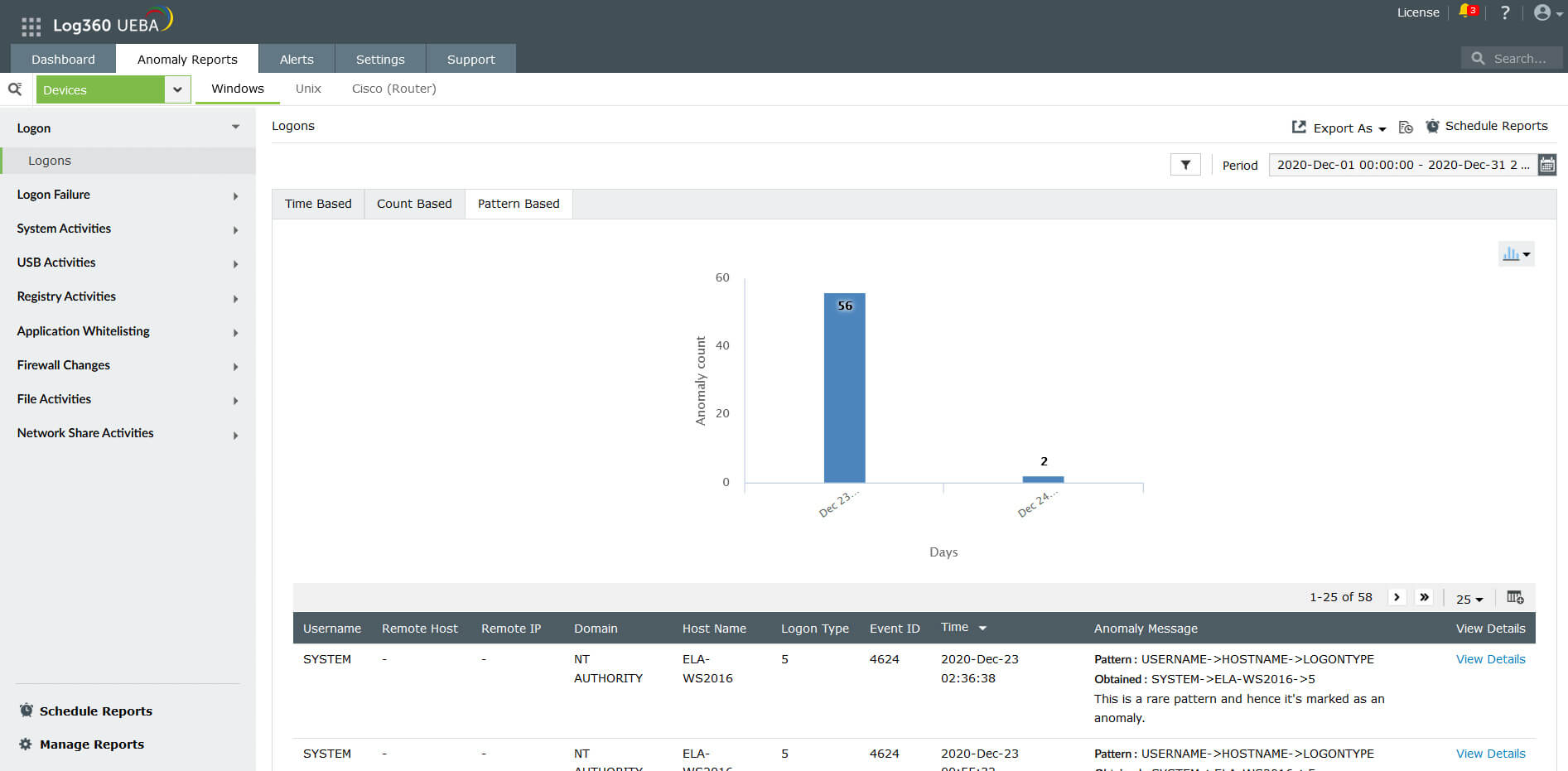

Log360 UEBAは、デバイス、データベースなどのアクティビティに関する異常を特定するのに役立つ包括的なレポートを提供します。各異常は、時間ベース、カウントベース、およびパターンベースに分類されます。ユーザーとシステムの異常を別々に分析することも可能です。

| オプション | イベントソース | 異常レポート |

|---|---|---|

| デバイス | Windowsデバイス |

|

| Unixデバイス |

|

|

| ルーター |

|

|

| アプリケーション | Active Directory監査 |

|

| Microsoft SQL Server |

|

|

| FTPサーバー |

|

|

| ファイアウォールデバイス | - |

|

| クラウドサービス | Azure |

|

| AWS |

|

|

|

異常レポート

異常レポートは、以下のデバイスに対して生成されます。

- Windows、Unix、Ciscoデバイス

- Active Directory、SQLサーバー、PAM360、FTPサーバーなどのアプリケーション

- 様々なベンダーのファイアウォールデバイス

- AWS、Azure、Googleなどのクラウドサービス

上記に加えて、Log360 UEBAは、包括的な特権アクセス管理ソリューションであるManageEngine PAM360と緊密に統合することで、特権アクセスの異常も検出します。

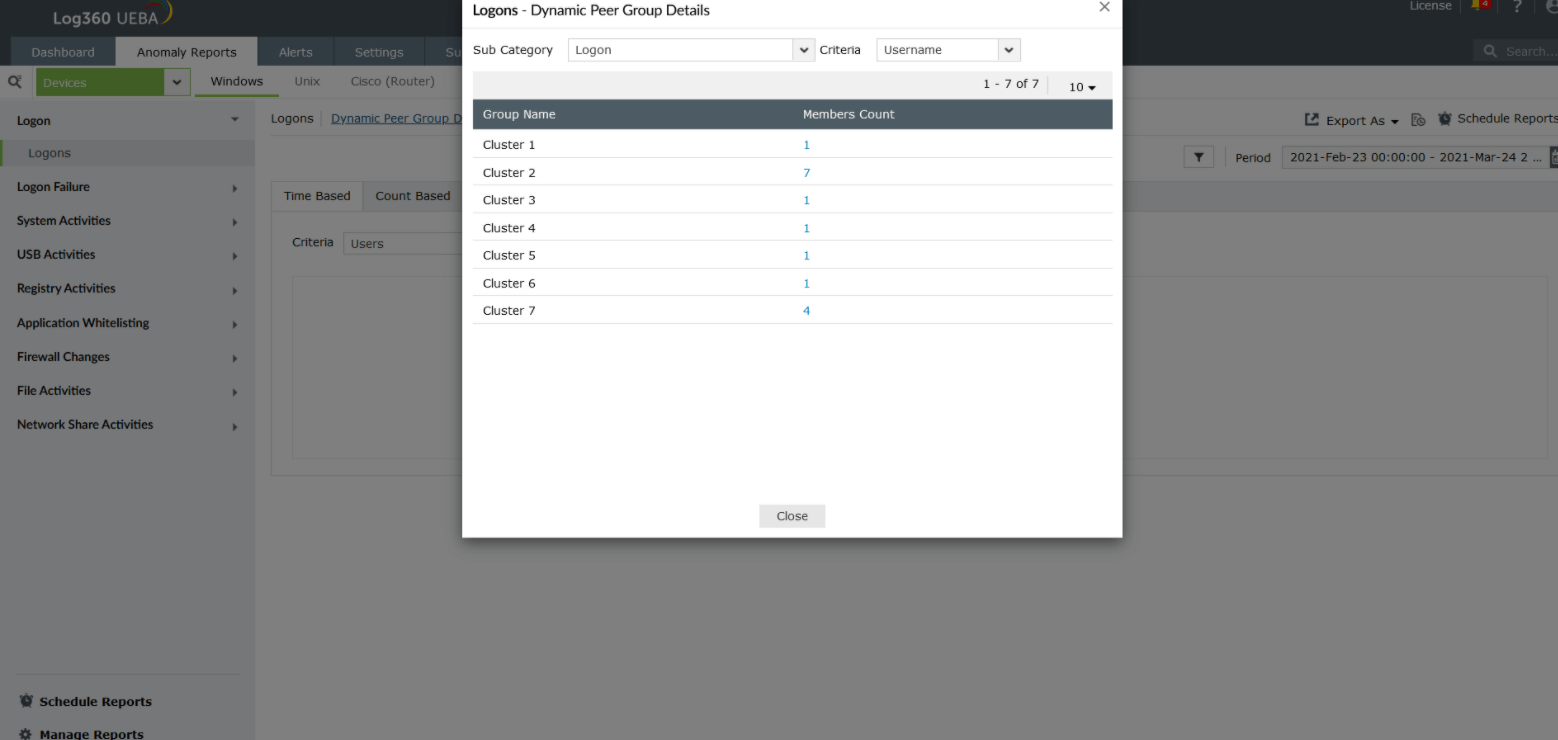

Log360 UEBAは、すべてのレポートで動的ピアグループの詳細を提供します。これにより、様々なピアグループクラスタと、それらのクラスタに属するメンバーに関する情報が得られます。ピアグループは、ユーザーとエンティティの両方に対して作成されます。

異常は、ユーザーまたはエンティティ(マシン)の両方で追跡できます。また、以下のような異常の種類が存在します。

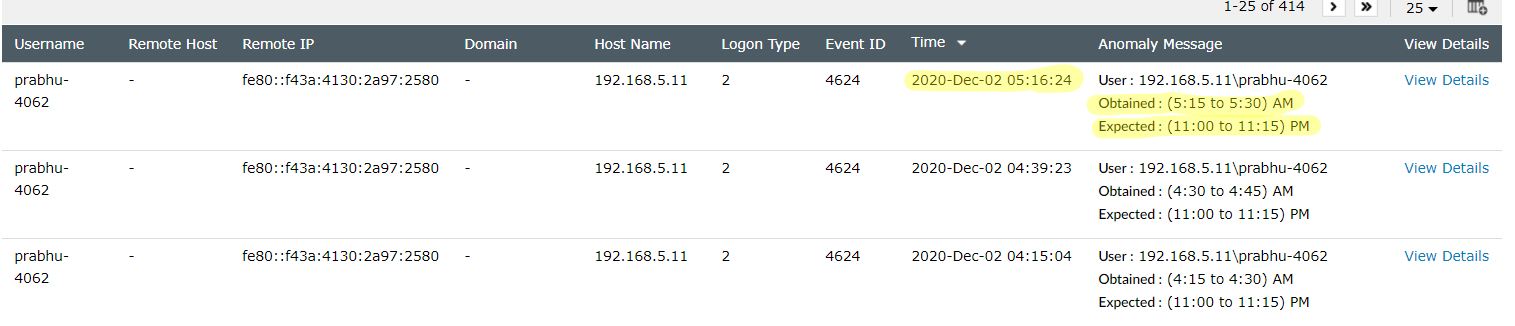

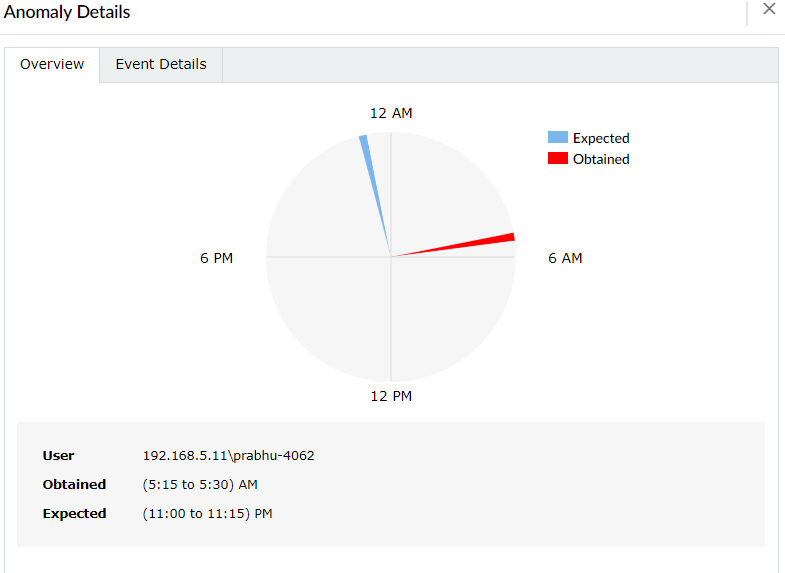

- 時間ベース:アクティビティが通常発生すると予想される時間と実際に発生した時間の間にずれが生じると発生します。

例)通常午後11時から午後11時15分の間にログオンするユーザーAが、奇妙なことに午前5時16分にログオンしている。

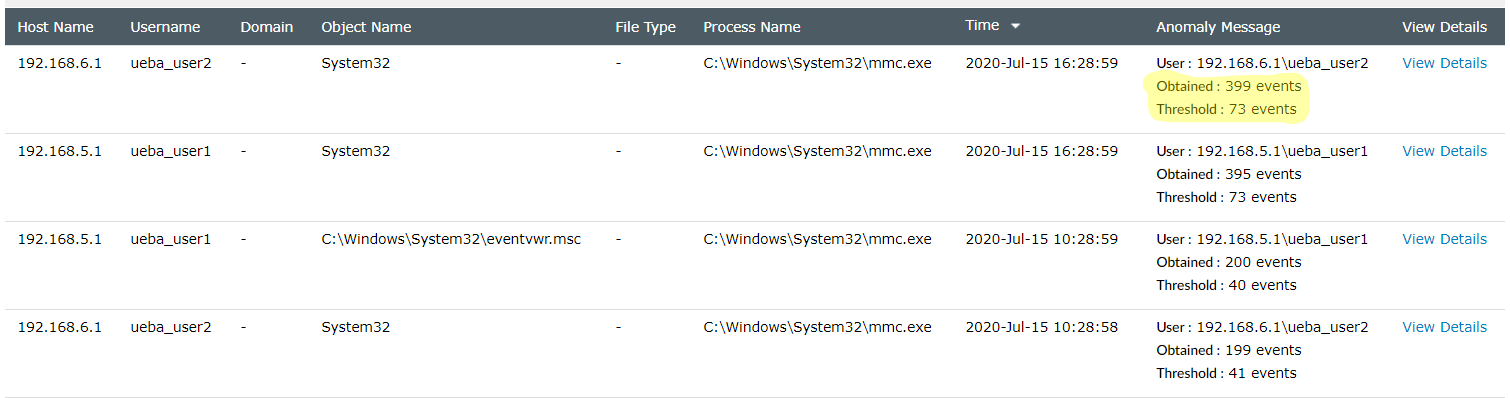

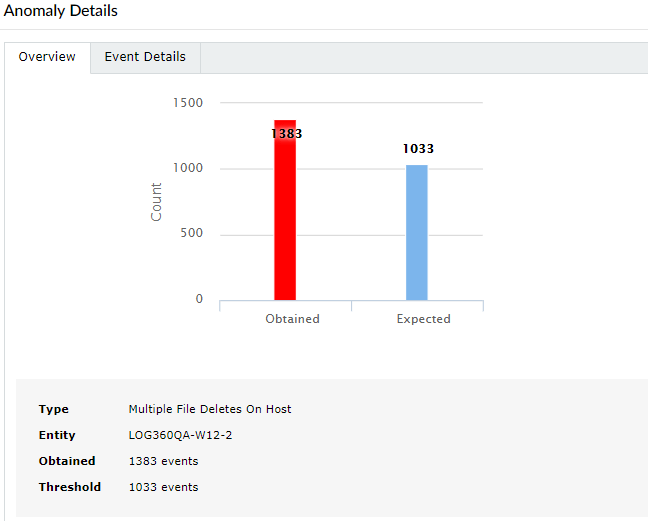

- カウントベース:予想されるアクティビティ数と実際のアクティビティ数の間にずれが生じると発生します。

例)通常1日にファイル変更が73回発生するファイルサーバー上で、予期しない399回のファイル変更があった。

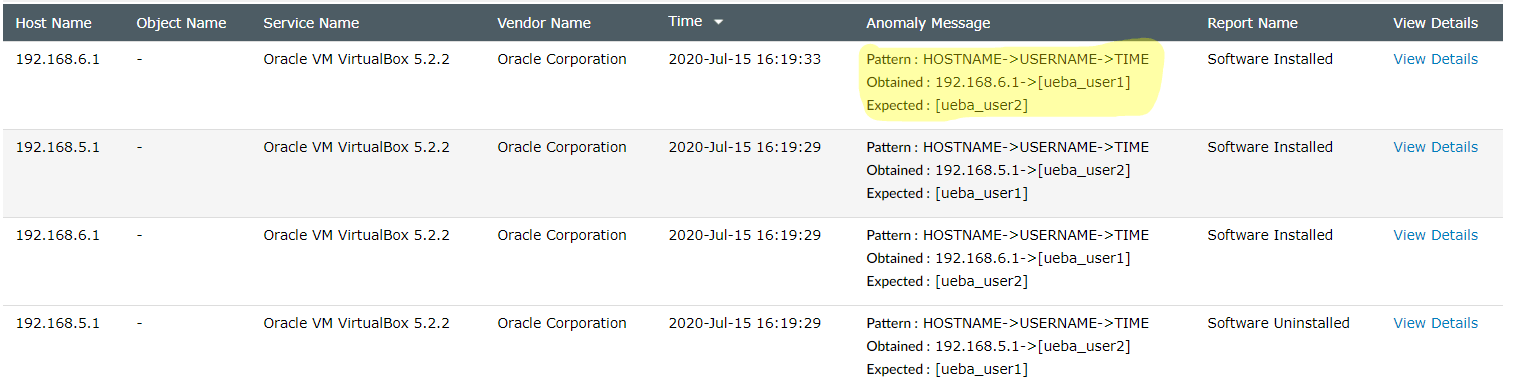

- パターンベース:予期しない一連のイベントが発生すると発生します。各イベントを個別に見ると異常ではないかもしれませんが、それらをすべてまとめて一連のイベントとして捉えると、想定外の事象となるケースです。

例)ユーザー1(ueba_user1)によって、サーバーAにあるソフトウェアが午後4時19分にインストールされたという異常があります。もしユーザー2(ueba_user2)によってソフトウェアがインストールされていれば異常ではありません。何故ならユーザー2は以前にも同様の一連イベントを実行しているからです。

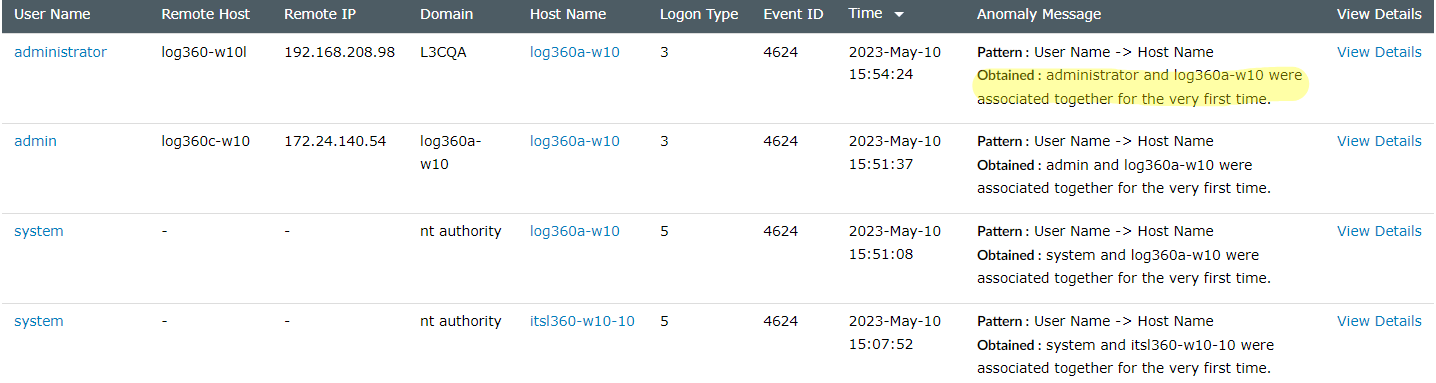

- 初回アクセスベース:ユーザーとホストの関連付けが初めて発生し、ユーザーの想定される動作から逸脱している場合に発生します。

例)管理者がリモートホスト「log360-w10」に初めてアクセスしたという異常があります。これは管理者の通常の行動から逸脱しています。

異常の可視化

異常の可視化により、管理者は分析されたすべての異常をグラフで表示できます。観測値が期待値よりどれだけ離れているかを示します。

異常を可視化するには、以下の手順を実施します。

- 任意の異常レポートに移動します。

- [詳細の表示]列配下にある[詳細の表示]リンクをクリックします。

- ウィジェットが開き、異常のグラフが表示されます。

例)

以下画像は、時間ベースの異常のグラフのサンプルです。この例では、ユーザーの予想ログオン時間は午後11時から午後11時15分までですが、実際のログオン時間は午前5時15分から午前5時30分と記録されています。

以下画像は、カウントベースの異常のグラフのサンプルです。この例では、ホスト「Log360QA-W12-2」上で1383件のファイル削除が観測されていますが、予想される値は1033件です。

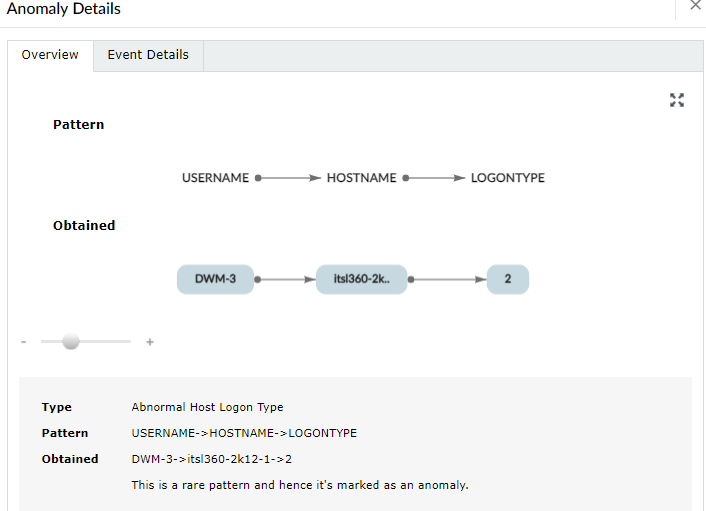

Log360 UEBAは、パターンベースの異常のチャートも提供します。以下の例では、ユーザー「DWM-3」が対話型ログオン(ログオンタイプ:2)を使用してホスト「itsl360-2k12-1」にログオンしています。これは稀なパターンとして判断され、異常としてマークされています。

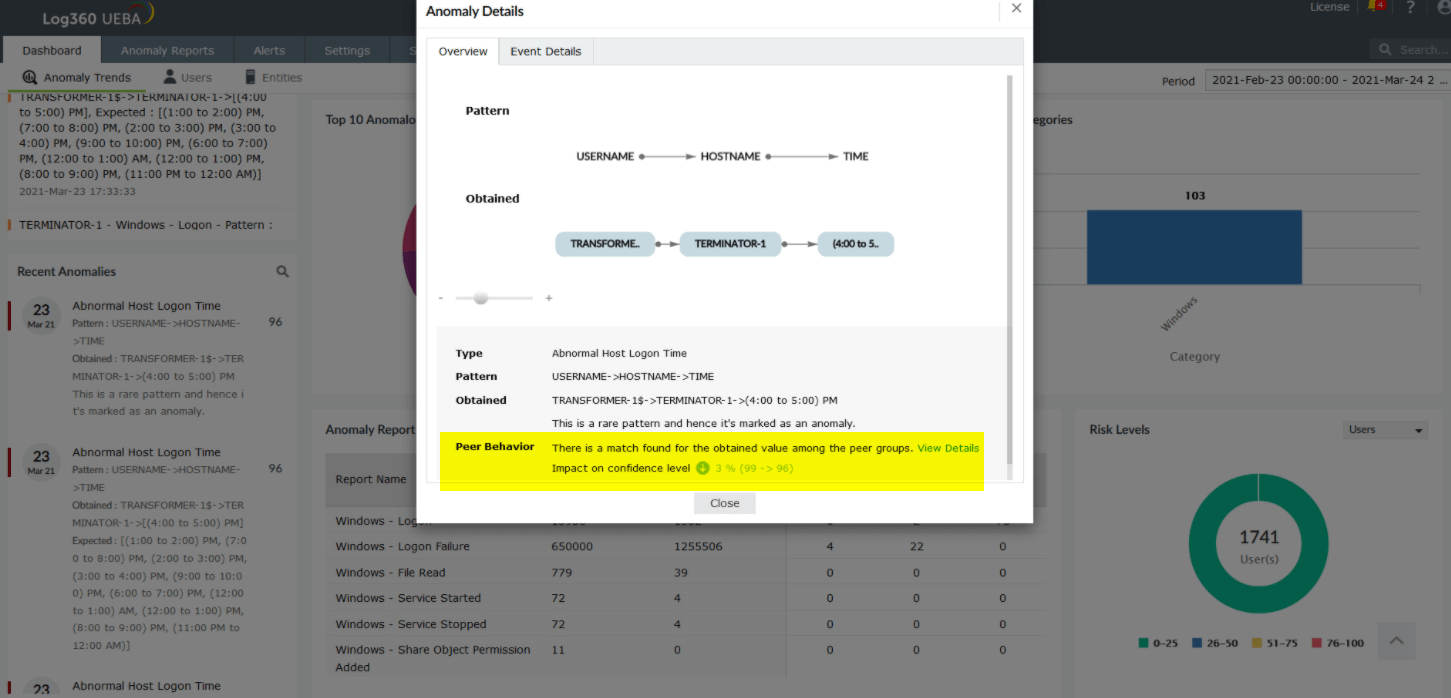

ピアグループの詳細:時間ベース、カウントベース、パターンベースの異常において、Log360 UEBAはユーザーまたはエンティティのピアの行動に関する情報も提供します。対象のユーザーまたはエンティティに同様の行動を示すピアが存在する場合、異常の信頼レベルが下方修正されます。また、リスクスコアも下方修正されます。これにより、誤検知の発生率が低下し、セキュリティコンテキストが向上します。