PAM360 アーキテクチャ、コンポーネント、ポート、プロトコル

PAM360 は、IT 環境内の特権アカウントを管理および監視するために設計された統合特権アクセス管理ソリューションです。PAM360 の基本的なモジュールを理解したので、次はアーキテクチャ、機能、プロセス フローを調べてみましょう。このドキュメントでは、PAM360 アーキテクチャの詳細な概要を説明します。

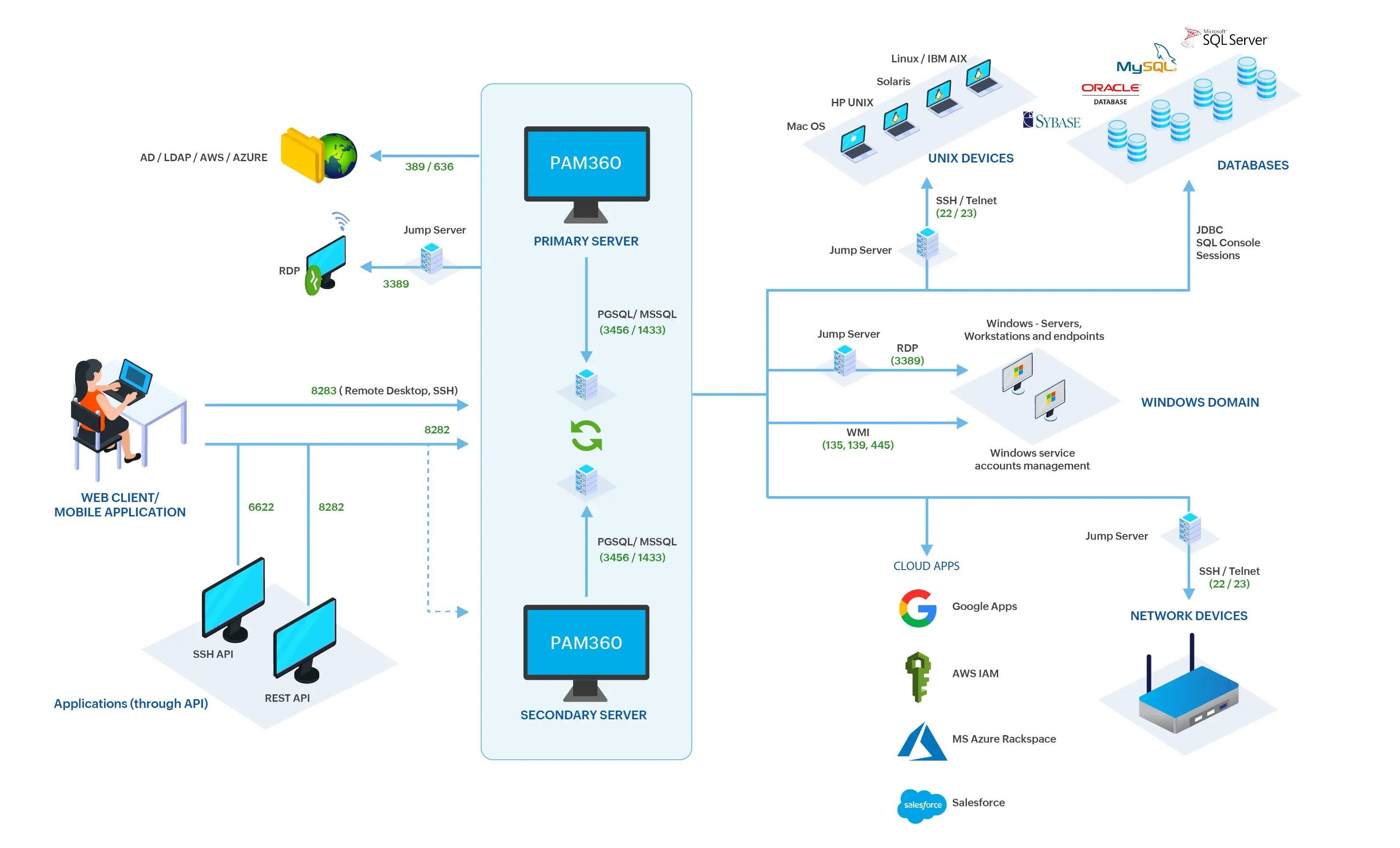

1.アーキテクチャの概要

この図は、さまざまなコンポーネント、それらの相互作用、およびシステム内のデータの流れを示しています。

2.PAM360 コンポーネント

PAM360 は、相互に連携して特権アカウントを保護し、環境内のセキュリティを強化する複数のコンポーネントで構成されています。

2.1 インターフェースとアクセス

PAM360 は、ユーザーの要件に応じて構成可能な Web アプリケーションとして、Windows および Unix ベースのマシンにインストールできます。Web クライアントおよびモバイル アプリケーションからアクセスでき、ユーザーが PAM360 と対話するための Web ベースの、またはモバイルのインターフェースを提供します。また、Web ベースのインターフェースを介したリモート デスクトップおよび SSH セッションもサポートします。さらに、PAM360 は REST API および SSH API を介してアプリケーションと通信します。

2.2 データベース

PAM360 は、バックエンド データベースとして、PostgreSQL、MS SQL、Amazon RDS MS SQL、Amazon RDS PgSQL、MS Azure SQL など、複数のデータベースをサポートしています。デフォルトでは PostgreSQL にバンドルされていますが、柔軟性と利便性のためにデータベース間の移行が可能です。このデータベースは、PAM360 エコシステム内でのデータの保存と取得に不可欠です。

2.3 ユーザー

PAM360 のユーザーは、ユーザー ID またはユーザー名によって識別され、コンピューターまたはモバイル装置上のネットワーク サービスを通じてアプリケーションにアクセスできます。ユーザーは、Active Directory、Microsoft Entra ID、LDAP を使用してインポートすることも、API またはファイルのインポートを介して手動で追加することもできます。追加されたら、ユーザーに適切なアクセス ロールとパスワード ポリシーを割り当てることができます。組織のニーズに合わせて、特定の権限を持つカスタム ユーザー ロールを作成することもできます。

2.4 サポートされているリソース タイプ

PAM360 のリソースには、保護が必要な認証情報を持つあらゆるサーバー、アプリケーション、ネットワーク装置、アプライアンスが含まれます。PAM360 は、次のようなさまざまなリソース タイプをサポートしています。

- Operating System - Windows、Windows Domain、Linux、Mac、Solaris、HP UNIX、IBM AIX、HPUX、JunOS

- Cisco Devices- Cisco IOS、Cisco PIX、Cisco Cat OS、Cisco Management Integration Center、Cisco Catalyst、Cisco sg300、Cisco UCS、Cisco Wireless LAN Controller、Cisco Nexus OS

- Database Servers - MS SQL Server、MySQL Server、Sybase ASE、Oracle DB Server、PostgreSQL

- Network Devices - HP ProCurve、Juniper NetScreen ScreenOS、HP iLO、ASA Firewall、Audiocode、Brocade、Brocade VDX、Brocade SAN Switch、Checkpoint Firewall、Extreme Networks、F5、Fortinet、FortiGate Firewall、Fortimail、Fujitsu Switch、Gigamon、H3C、HMC、HP Printer、HP Onboard Administrator、HP Virtual Connect、Huawei、Juniper、Mikrotik、OpenGear、Orange Firewall、Palo Alto Networks、Pfsense、Routerboard、Ruijie、Sonicwall、TPLINK、VMWare VCenter

- Cloud Devices - AWS IAM、Google Workspace、Microsoft Entra ID、Rackspace、Salesforce、Azure App、Citrix Netscaler SDX、Citrix Netscaler VPX、Magento、Netapp 7Mode、Netapp CDot

- File Stores - File Store, Key Store, License Store

- MQ Applications - RabbitMQ

- Others - Web Site Accounts、LDAP Server、VMware ESXi、IBM AS400、Oracle XSCF、Oracle ALOM、Oracle ILOM、WebLogic、Aruba ATP、AVAYA-GW、FortiManager-FortiAnalyzer、HPE StoreOnce、Nimble Storage、Nortel、OS Type、Microsoft Azure

2.5 プライマリ サーバーとセカンダリ サーバー

プライマリ サーバー/セントラルサーバーは、PAM360 のコア操作の実行を担当します。セカンダリ サーバーまたは構成済みサーバーは、障害発生時にサービスの継続性と高可用性を確保するバックアップ ノードとして機能します。これらのセカンダリ サーバーは、選択された高可用性アーキテクチャに応じて、プライマリ サーバーと同期された状態を維持します。

PAM360 は次の高可用性アーキテクチャをサポートしています。

- アプリケーションのスケーリング: ワークロードの需要に基づいて要求を動的に割り当てることでパフォーマンスを最適化します。

- セカンダリーサーバー: ダウンタイムまたはメンテナンス時に操作をセカンダリ サーバーに自動的に切り替えることで、継続的な可用性を維持します。

- フェールオーバーサービス: プライマリ サーバーが使用できなくなった場合にスタンバイ システムがシームレスに引き継ぐことで、中断のないアクセスを保証します。

- リードオンリーサーバー: 停止中にプライマリ サーバーに昇格できる複製されたデータ インスタンスを提供し、データの整合性を損なうことなく運用の継続性を確保します。

3.使用されるポートとプロトコル

ポート名 |

ポート番号 |

目的 |

方向 |

|---|---|---|---|

|

Web Client |

8282 |

PAM360 ウェブ アプリケーション用 |

インバウンド |

|

SMTP |

25 |

メールサーバー間でメールを送信する場合 |

アウトバウンド |

|

SSH | Telnet |

22 | 23 |

Unix およびネットワーク装置管理用 |

アウトバウンド |

|

RDP |

3389 |

Windowsデバイスへのリモート デスクトップ接続の場合 |

アウトバウンド |

|

WMI |

135、139、445 |

Windowsサービスおよびデバイスの管理用 |

アウトバウンド |

|

LDAP、LDAPS |

389、636 |

標準的かつ安全なディレクトリ通信用 |

アウトバウンド |

|

REST API |

8282 |

RESTful サービスを介したアプリケーション インタラクション用 |

インバウンド |

|

SSH API |

6622 |

セキュア シェル API インタラクション用 |

インバウンド |

|

Session Gateway |

8283 |

Web クライアントまたはモバイル アプリケーションを介したリモート デスクトップおよび SSH セッションの場合 |

インバウンド |

|

PostgreSQL | MS SQL |

3456 | 1433 |

サーバー間のデータベース操作用 |

アウトバウンド |

|

Application Gateway |

8288、8289 |

PAM360 Application Gatewayと PAM360 間の通信用 |

アウトバウンド |

|

Private CA-OCSP Respoder Server port |

8080 |

証明書ステータス チェック用の OCSP レスポンダ エンドポイント |

インバウンド |

|

Oracle |

1521 |

Oracle データベース サーバーの通信用 |

アウトバウンド |

|

Sybase ASE |

5000 |

Sybase リスナー通信用 |

アウトバウンド |