AWS-ACM Certificate Managerと連携

Password Manager ProはSSL証明書管理ツールおよびプライベート認証局であるAWS Certificate Manager(ACM)と連携できます。この連携によりAWS-ACMからPassword Manager Proに証明書を要求して取得することができます。加えて、Password Manager ProからAWS-ACMレポジトリに証明書を展開できます。

Password Manager Proインターフェース上から直接証明書要求を自動更新し、ACMによって発行および管理されているSSL/TLS証明書をエンドツーエンドで、ライフサイクル管理を自動化できます。

- Password Manager ProとAWS-ACMの連携はどのように機能しますか?

- AWS-ACM証明書のディスカバリー

- AWS-ACMに証明書を展開

- AWS-ACMから証明書を要求

- ドメイン検証、証明書の発行および展開

- 更新、取り消し、削除、および証明書の秘密鍵を取得

Password Manager Proの証明書ディスカバリー機能を通じて、Password Manager Proレポジトリ内にAWS-ACM証明書をインポートできます。一度、ディスカバリーが成功すると、Password Manager ProではAWSタブ配下に、すべてのリージョンに展開されたすべてのAWS証明書を表示します。AWSでサポートされているリージョンの詳細については、を参照してください。

AWS-ACMには、パブリックおよびプライベート証明書の二種類の証明書があります。AWS-ACMでは、ACMによって提供されるパブリック証明書または、ACMにインポートされた証明書を使用できます。ACMプライベートCAを使用しCAを作成する場合、ACMでは、そのプライベートCAから証明書を発行し、更新を自動化できます。

Password Manager Proでは新しい証明書を、製品内で作成し管理できます。AWS-ACMでは新しい証明書の作成をサポートしていません。しかしながら、Password Manager ProからAWS-ACMに証明書を作成、要求およびインポートが可能で、AWSマネジメントコンソール上で管理できます。AWS-ACMに証明書をインポートする手順については、こちらを参照してください。

前提条件

- AWS-ACM連携を実行するには、AWS-ACM内で次のユーザーロール権限が必要です。AWSCertificateManagerFullAccess このポリシーは、すべてのACMアクションとリソースへのフルアクセス権限を与えます。AWSのマネージドポリシーの詳細については、こちらを参照してください。

- 本連携には、APIキーおよび秘密鍵が必要です。これらの資格情報は、Password Manager ProにAWS-ACM証明書をインポートするために、AWS証明書のディスカバリーを実行する際にも必要です。

2. AWS-ACM証明書のディスカバリー

Password Manager Proを使用すると、次のAmazmon Web Servicesで所有しているSSL証明書のディスカバリー、インポートおよび、有効期限通知の設定を行うことができます。該当サービス:AWS Certificate Manager (ACM)およびAWS Identity and Access Management (IAM)。AWS-ACM証明書のディスカバリー手順については、こちらを参照してください。

注:Password Manager Proにおいて、ビルド12300より前のビルドで追加したAWS証明書に対して何らかの操作を実行したとき、Password Manager Proは自動的に証明書の再ディスカバリーを実行し、テーブル内のデータを再入力してAmazmon リソースネーム(ARN)を取得します。この自動ディスカバリーはPassword Manager Proのビルド12300以降でのみ実行されることに注意が必要です。

[証明書]タブ→[AWS]タブでは、Amazonから要求されたパブリック証明書はAmazon発行としてマークされ、プライベート証明書はプライベートとしてマークされ、Password Manager ProからAWS-ACMにインポートされた証明書はインポート済みとしてマークされます。

3. AWS-ACMに証明書を展開

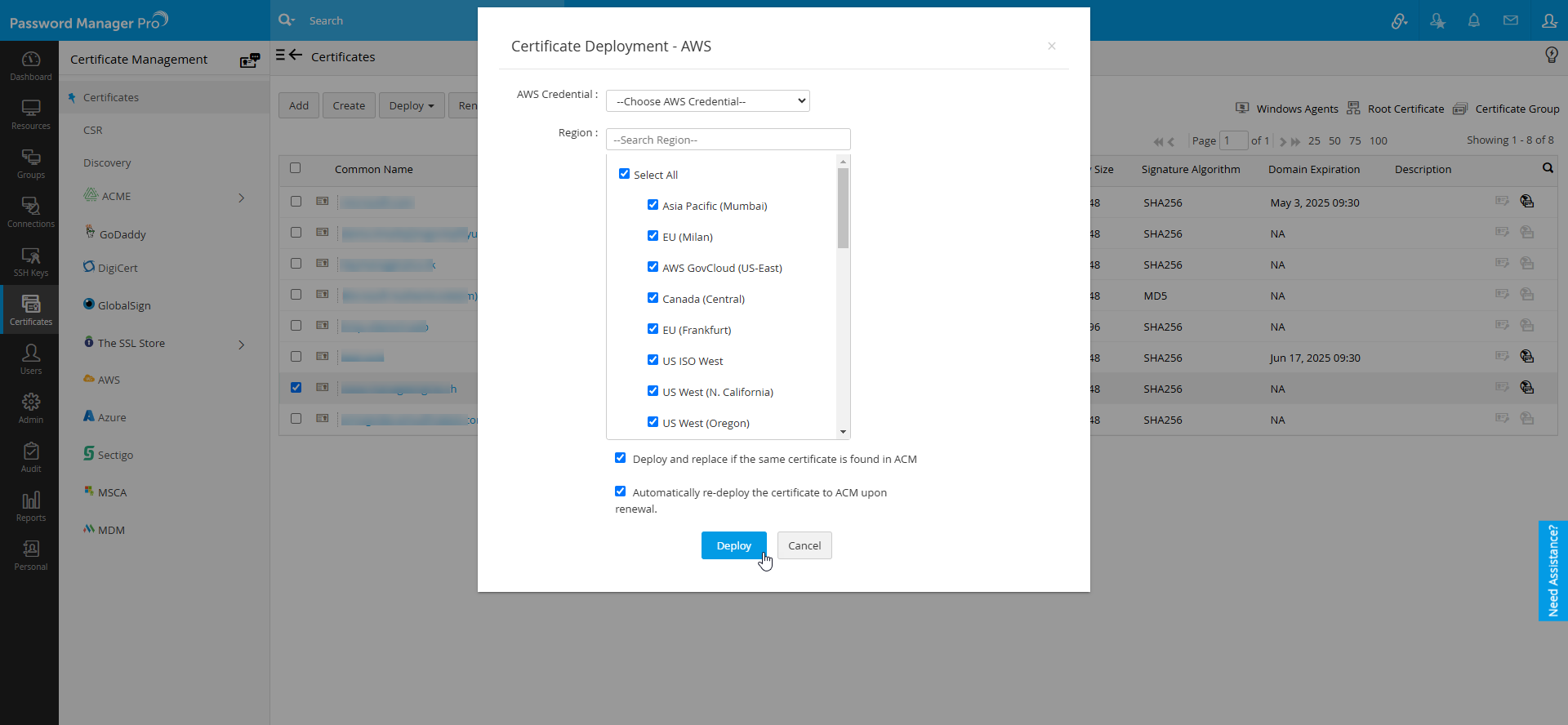

Password Manager ProとAWS-ACMの連携により、証明書をAWS-ACMに展開し、それらをAWS-ACMのコンソール上で管理できます。AWS-ACMに証明書を展開する手順は、以下の通りです。

- [証明書]タブ→[証明書]へ移動します。

- 任意のAWS証明書を選択し、上部ペインから[展開]→[AWS-ACM]をクリックします。

- 表示されたダイアログボックス内で、次の属性を選択します。

- ドロップダウンメニューからAWS資格情報を選択します。

- 一つ以上のリージョンのチェックボックスにチェックを入れます。

秘密鍵が利用可能であれば、サポートされているすべてのリージョンで証明書を展開可能です。

[ACM で同じ証明書が見つかった場合はデプロイメントして置き換える]:展開後に証明書が重複していて、証明書をACM内で置き換えたい場合は、本オプションを選択します。

[更新時に証明書を ACM に自動的に再デプロイします。]:本オプションを選択すると、証明書が更新されるたびに自動でACMに証明書を再展開し、Password Manager ProとAWS-ACMの証明書が常に同期されます。

展開された証明書に不整合がある場合、Password Manager Pro内のAWSタブで赤くマークアップされます。

4. AWS-ACMから証明書を要求

Password Manager Proでは、AWS-ACMにパブリッ証明書およびプライベート証明書を要求でき、Password Manager Proインターフェース上でそれらを管理できます。

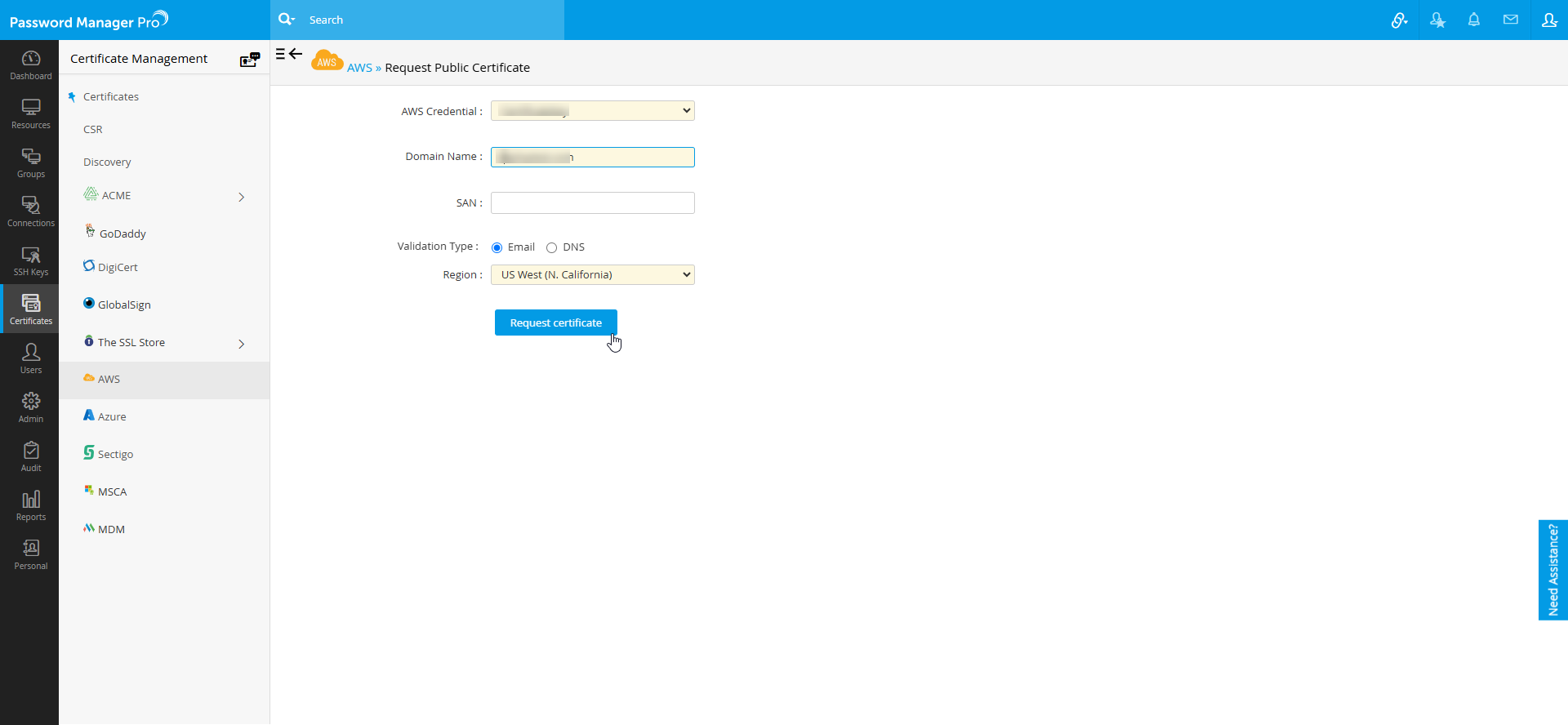

4.1 パブリック証明書を要求

- [証明書]タブ→[AWS]へ移動します。

- [証明書の要求]ドロップダウンメニューから、[パブリック証明書]を選択します。

表示されたページ内で、次の属性を入力します。

- ドロップダウンメニューから、AWS資格情報を選択します。

- ドメイン名およびSANを入力します。

- 検証の種類として、Emailまたは、DNSを選択します。

- ドロップダウンメニューからリージョンを選択します。

最後に、[証明書を要求する]をクリックします。上記で入力した資格情報と一致する証明書がPassword Manager Proにインポートされます。AWS-ACMからのパブリック証明書には、秘密鍵がないことに注意してください。

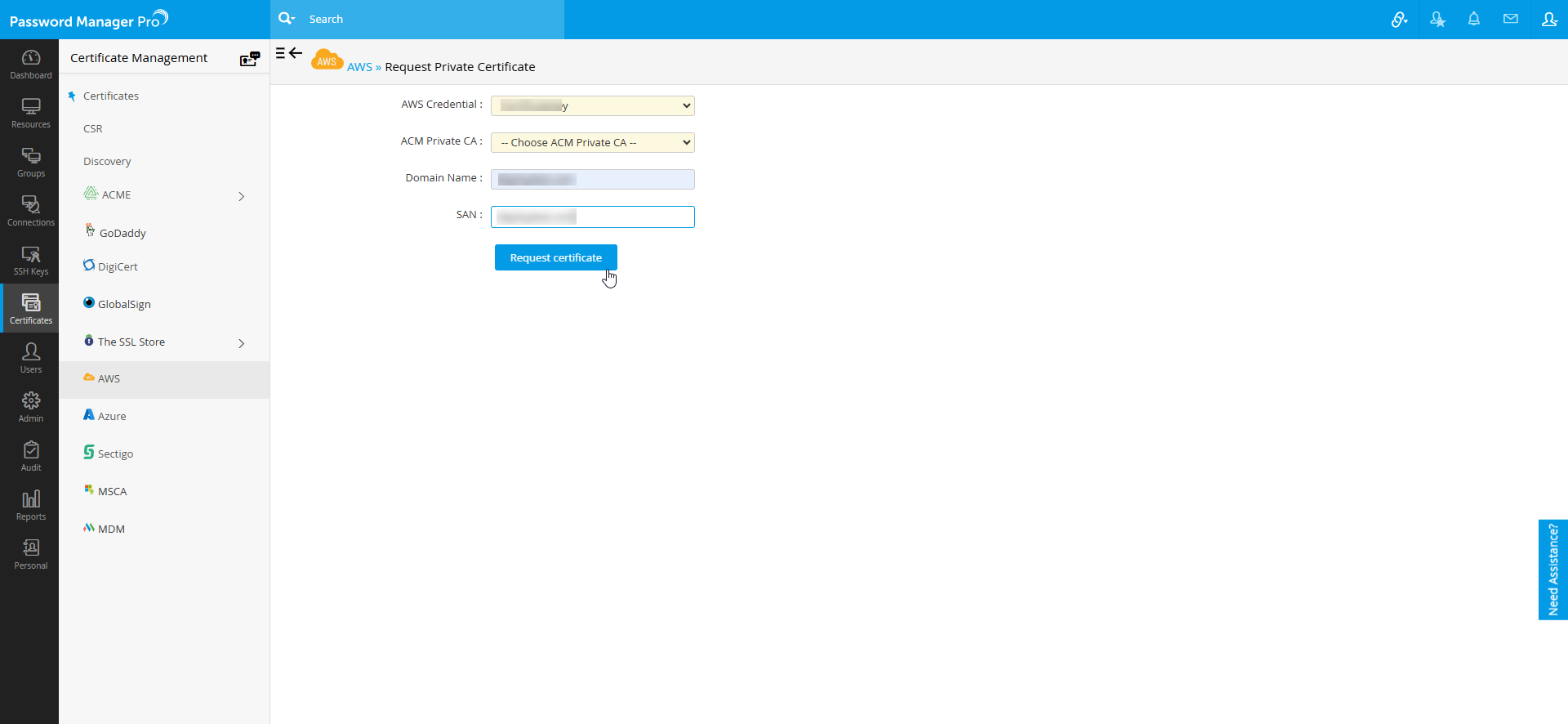

4.2 プライベート証明書を要求

- [証明書]タブ→[AWS]へ移動します。

- [証明書の要求]ドロップダウンメニューから、[プライベート証明書]を選択します。

表示されたページ内で、次の属性を入力します。

- ドロップダウンメニューから、AWS資格情報を選択します。

- ドロップダウンメニューから、ACMプライベートCAを選択します。

- ドメイン名およびSANを入力します。

最後に、[証明書を要求する]をクリックします。要求された証明書が検証後に発行され、レポジトリ内に追加されます。

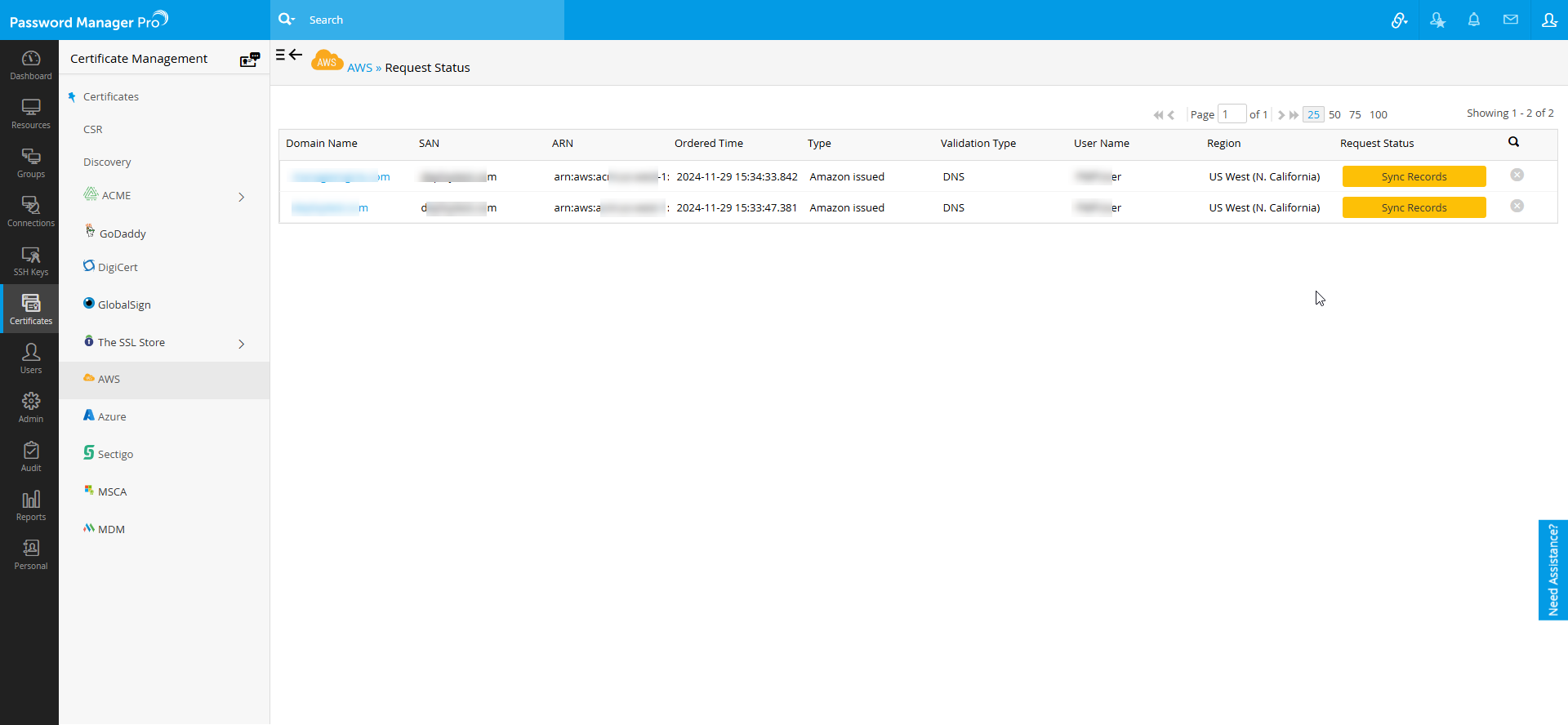

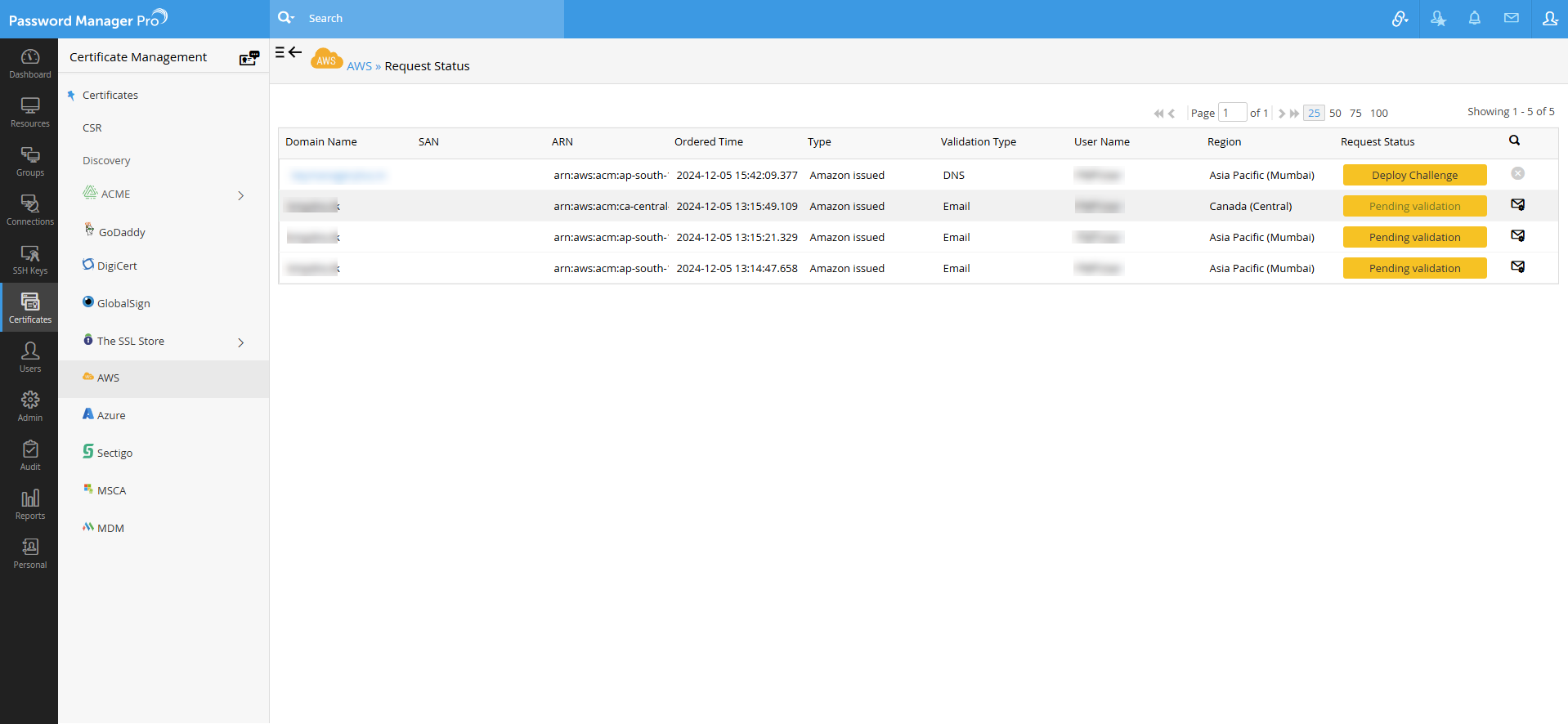

4.3 要求の状態

AWS-ACMへ証明書を要求すると、上部ペインの[要求の状態]をクリックすることで、証明書の状態を表示および検証できます。

本ページでは、パブリック証明書およびプライベート証明書の両方の要求、更新、およびドメイン検証の状態を表示できます。証明書の要求が作成されると、証明書の状態がテーブル内で、検証待ち/チャレンジの展開/レコードの同期のいずれかで表示されます。

DNS認証を設置している場合、要求の状態をクリックしチャレンジを展開します。ステータスが[チャレンジの展開]に変更され、認証プロセスが開始されます。

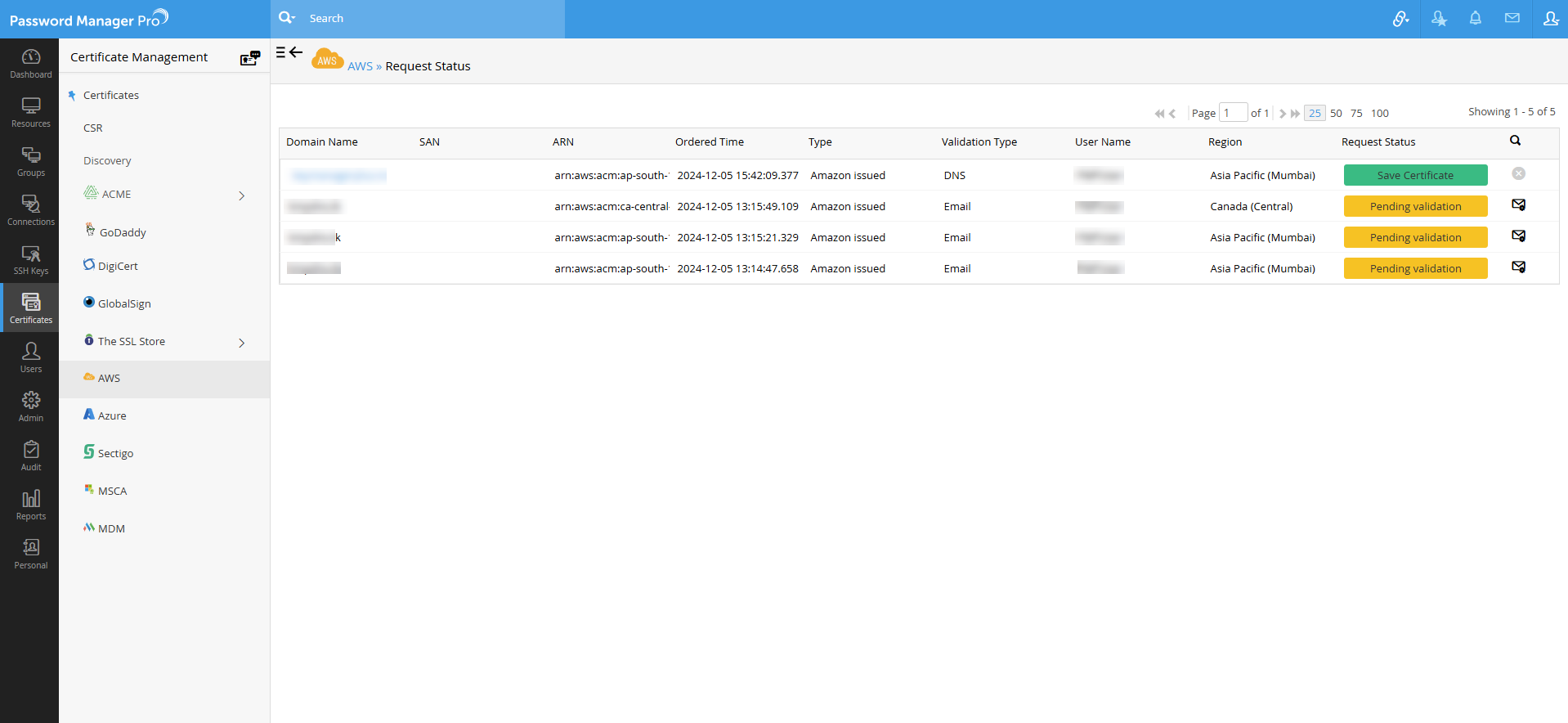

認証が完了すると、ステータスが[発行済み]に変更されます。

5. ドメイン検証、証明書の発行および展開

認証局が注文を受け取ると、ドメイン検証(認証)と呼ばれるプロセスを実行し、ドメインの所有権を証明する必要があります。プロセスが完了すると、証明書を受け取ることができます。Password Manager Proは二種類の検証方式をサポートしています。

- Email認証

- DNS認証

5.1 Email認証

- Email検証では、認証局が証明書の注文時に指定した承認者のメールアドレスへ、認証メールを送信します。

- このメールには、認証プロセスを完了するために必要な手順が記載されています。認証オプションに移動し、Eメールを通じて認証します。要求の状態に移動し、[検証待ち]をクリックして証明書を取得します。

- 手順を完了後に、Password Manager Proにアクセスし、[AWS]タブまで移動します。

- 認証に成功すると、認証局は証明書を発行し、Password Manager Proはそれを取得して、安全なレポジトリ内へ追加します。該当の証明書は[証明書]タブ→[証明書]からアクセスできます。

証明書の展開に関する詳細は、こちらを参照してください。

5.2 DNS認証

パブリック証明書を注文する際にDNSの詳細を指定し、DNS認証を選択した場合以下の手順に従ってください。

- [要求の状態]画面に移動し、[チャレンジの展開]をクリックしてDNSレコードを作成します。

- 上記の操作を実行すると、DNSチャレンジ値とテキストレコードが対応するDNSサーバーに自動的に展開されます。

- DNS認証の成功後、認証局は証明書を発行します。

- 証明書が発行されると、要求の状態は自動で変更され[証明書]タブ→[証明書]から該当の証明書にアクセスできます。

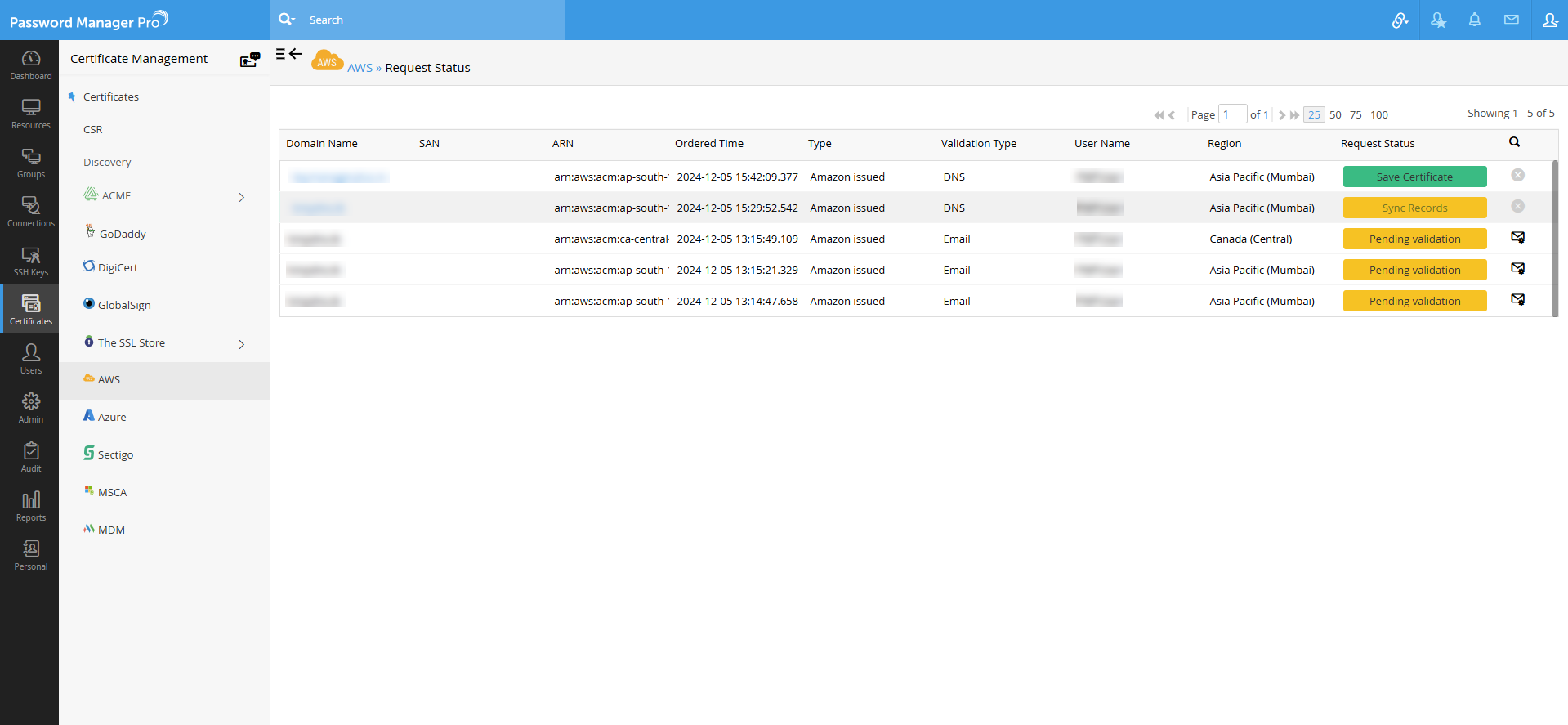

パブリック証明書を注文する際にDNSの詳細を指定せず、DNS認証を選択した場合以下の手順に従ってください。

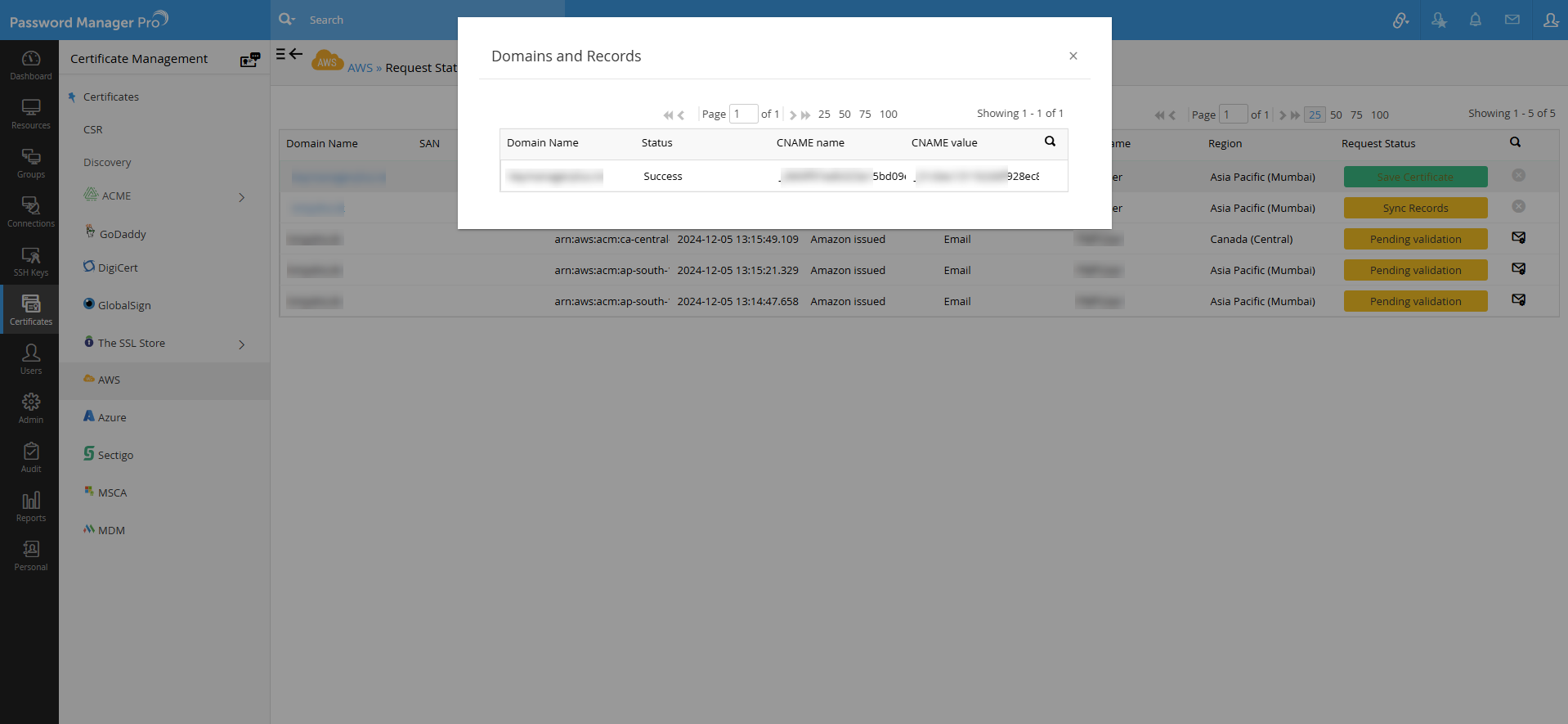

- [要求の状態]画面に移動し、[レコードの同期]をクリックしてDNSレコードを作成します。

- DNSチャレンジ値とテキストレコードがポップアップ画面に表示されます。テキストレコードを手動でコピーし、ドメインサーバーに貼り付けます。

- 特定の注文の[要求の状態]配下のボタンをクリックすることで、注文の現在の状態と同期できます。

- DNS認証に成功すると、認証局は証明書を発行し、[証明書]タブ→[証明書]から該当の証明書にアクセスできます。

6. 更新、取り消し、削除、および証明書の秘密鍵を取得

Password Manager Proでは、プライベート証明書を更新できます。Password Manager Proから証明書の更新が要求されると、更新された証明書がAWS-ACMから取得されます。ただし、AWS-ACM内で証明書を更新した場合は、Password Manager Proでは自動的に更新されません。不整合を修正しするには、Password Manager Proで証明書を再検出し、データを再配置してください。

6.1 証明書の更新

- [証明書]タブ→[AWS]に移動します。

- 任意の注文をクリックし、上部ペインから[証明書の更新]をクリックします。

- 必要に応じて、DNS認証プロセスを完了させます。

- 認証に成功後、証明書が発行され、新しいバージョンが[証明書]タブ→[AWS]内で自動的に更新されます。

次の項目で確認できるすべての基準を満たす証明書のみが更新されることに注意してください。証明書更新に関するAWSの基準について、こちらを参照してください。。

6.2 証明書要求の取り消し

- [証明書]タブ→[AWS]に移動します。

- 取り消したい証明書を選択し、[詳細]→[証明書の失効]をクリックします。

取り消しオプションは、AWS-ACMのプライベート証明書にのみ適用されることに注意してください。

証明書要求の取り消しにより、Password Manager Proからのみ証明書エントリが取り除かれます。

6.3 秘密鍵の取得

プライベート証明書の秘密鍵を取得する手順は、以下の通りです。

- [証明書]タブ→[AWS]に移動します。

- 任意のプライベート証明書を選択し、[詳細]→[秘密鍵を取得する]をクリックします。

この操作により、AWS-ACMから選択したプライベート証明書の秘密鍵を取得します。本操作は、有料オプションに該当し、AWS-ACMライセンスに応じて料金が発生する可能性があることに注意が必要です。

6.4 Password Manager Proインターフェース上から証明書を削除

- [証明書]タブ→[AWS]に移動します。

- 任意の証明書要求を選択し、上部ペインから[詳細]→[削除]をクリックします。

- AWSタブから証明書要求が削除されます。

[削除]オプションは、Password Manager Proインターフェース上からのみ証明書が削除され、管理できなくなるということに注意してください。AWS-ACMから証明書は削除されず、引き続きAWSコンソールからは証明書を表示および管理できます。