ファームウェア脆弱性管理

概要

組織で管理しているネットワーク装置のファームウェアに脆弱性が存在していると、ビジネスにとって危険な影響を与える恐れがあります。

Network Configuration Managerのファームウェア脆弱性機能で、管理対象のネットワーク装置のOSバージョンに潜む脆弱性情報を一覧で表示します。

- 各機能ごとのページでは、PDF/CSVファイル出力、メール送信(PDF)が可能です。

- 事前にNetwork Configuration Managerで、コンフィグバックアップを取得しておく必要があります。

ファームウェアの脆弱性機能には、以下の5つの機能があります。

- すべての脆弱性

- 露出装置

- 配布バージョン

- 脆弱性DBの同期

- 高度なCVE検索

また、以下のベーススコアに応じて、各脆弱性の重要度を分類します。

- すべて

- Critical(ベーススコア:9.0-10)

- Important(ベーススコア:7.0-8.9)

- Moderate(ベーススコア:4.0-6.9)

- Low(ベーススコア:0.0-3.9)

- Unrated

- 脆弱性情報は、各サポートベンダーの公開情報をもとに収集し、本社開発元の独自のデータベースで集約、管理しています。

※ベンダーにより脆弱性情報が公開されてから48時間以内を目安に、Network Configuration Managerに情報が追加されます。

※ベンダーのベーススコアを優先的に参照します。ベーススコア情報がない場合、NVD(NISTが運営するセキュリティ脆弱性に関するデータベース)のスコアCVSSを参照します。 - すべての脆弱性、露出装置、配布バージョンで表示される「エクスプロイト」は、攻撃用のスクリプトパッチが公開されていることを意味します。

- すべての脆弱性、露出装置、配布バージョンで表示される「期間フィルターの適用(Apply Time Filter)」を使用して、Network Configuration

Managerに脆弱性情報が追加された日にちをもとに、該当の脆弱性のみを表示することができます。

脆弱性情報の追加日時は、脆弱性履歴レポートから確認できます。 - [すべての脆弱性][露出装置][配布バージョン]各タブ内の画面右上に[データのリクエスト]を配置しています。

OSバージョン情報が取得できているすべての装置リストをサポートまで送信しながら、脆弱性情報の収集をリクエストします。(ビルド12.8.272から実装)

※ビルド12.7.198までは[更新をリクエスト]を配置しています。必要な「ベンダー」「OSタイプ」「OSバージョン」を入力しながら、リクエストを送信することができます。

サポート対象ベンダー

本機能のサポート対象ベンダーは、以下の通りです。

| ベンダー | ビルド番号 |

|---|---|

|

Citrix MikroTik CheckPoint F5 Symantec(Blue Coat) Infoblox Riverbed Huawei NETGEAR HPE Juniper(NetScreen) |

ビルド12.6.288以降からサポート |

|

Cisco Juniper Palo Alto HP Aruba Arista Fortinet Dell |

ビルド12.4.104以降からサポート |

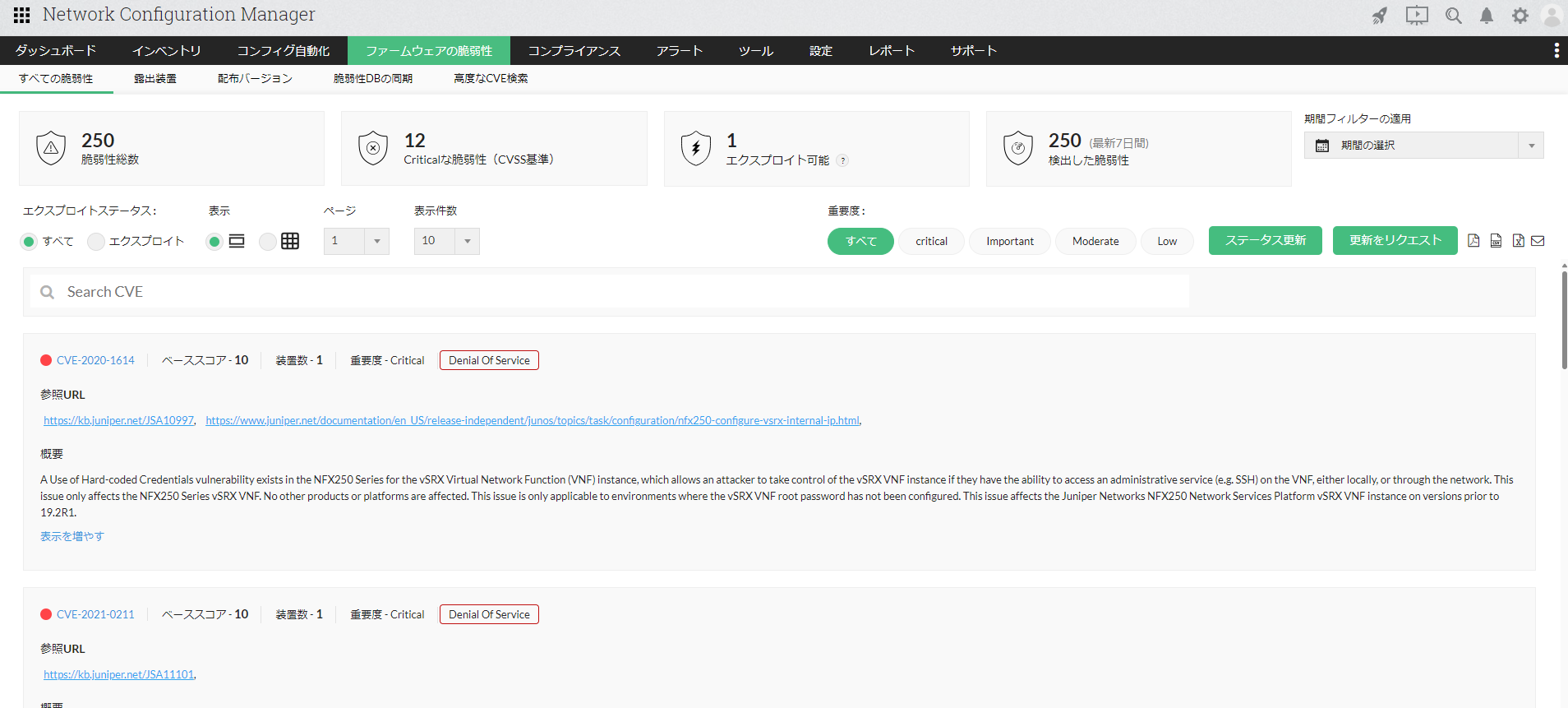

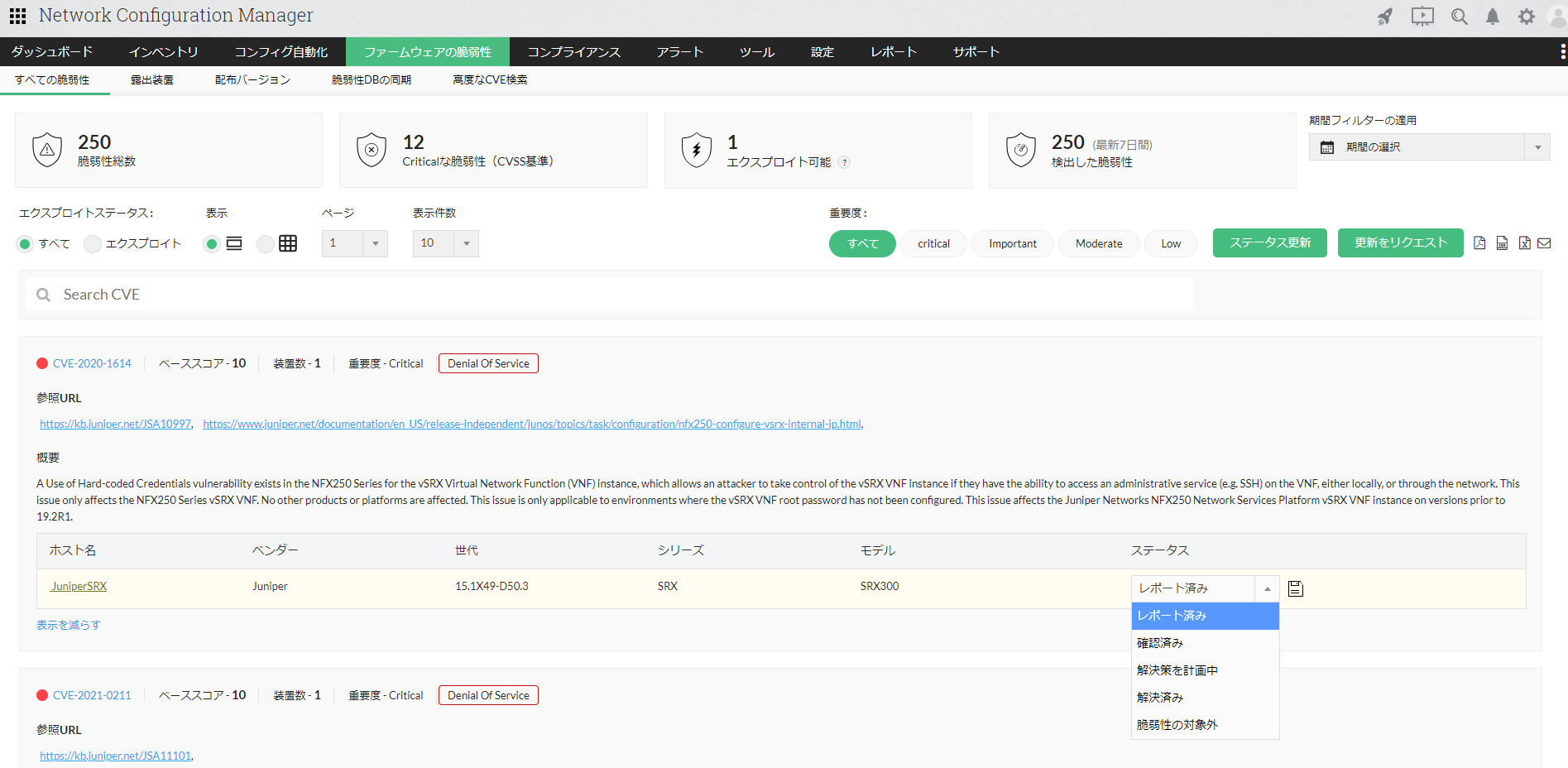

すべての脆弱性

[すべての脆弱性]機能では、以下の情報が参照可能です。

- CVE ID

- ベーススコア

- 重要度(すべてを選択した場合のみ)

- 影響を受ける装置数

- 参照URL

各ホスト名の右の[ステータス]より、該当装置ごとの対応状況をプルダウン形式で選択できます。

- レポート済み/Reported

- 確認済み/Confirmed

- 解決策を計画中/Resolution planned

- 解決済み/Resolved

- 脆弱性の対象外/Not applicable

- ステータスを「解決済み」もしくは「脆弱性の対象外」に設定する際、紐づく装置の該当CVEアラートが自動でクリアになります。

-

[ステータス更新]より、装置、CVE IDに対して脆弱性のステータスを、ファイルインポート(テキスト形式)で更新することができます。

テキストファイルに記載するフォーマットは以下の通りです。

※ステータス名は、上記の英語ステータス名を指定してください。

<ホスト名/IPアドレス>,<CVE ID>,<ステータス>

例:192.168.XX.X,CVE-2020-1614,FIXED

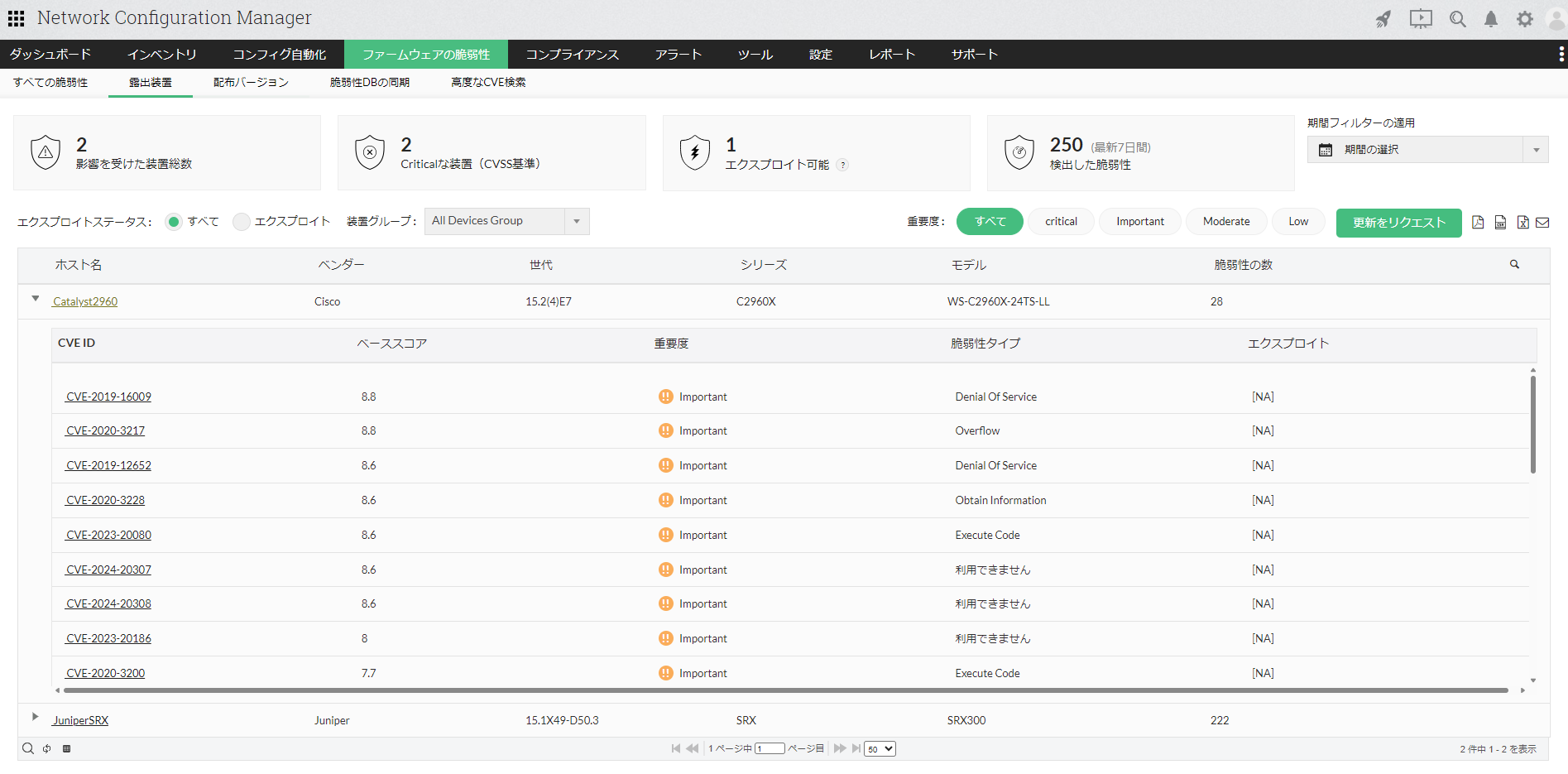

露出装置

ネットワーク装置の中で、脆弱性の影響を受ける「装置」に焦点をおき、該当する装置を一覧表示します。

一覧では、以下の情報が表示されます。

- ホスト名

- ベンダー

- 世代(ファームウェアバージョン)

- シリーズ

- モデル

- 脆弱性の数

各ホスト名左の[▶]をクリックすることで、対象装置のファームウェアバージョンに該当するCVE IDのリストが、ベーススコアの高いIDから順に表示されます。

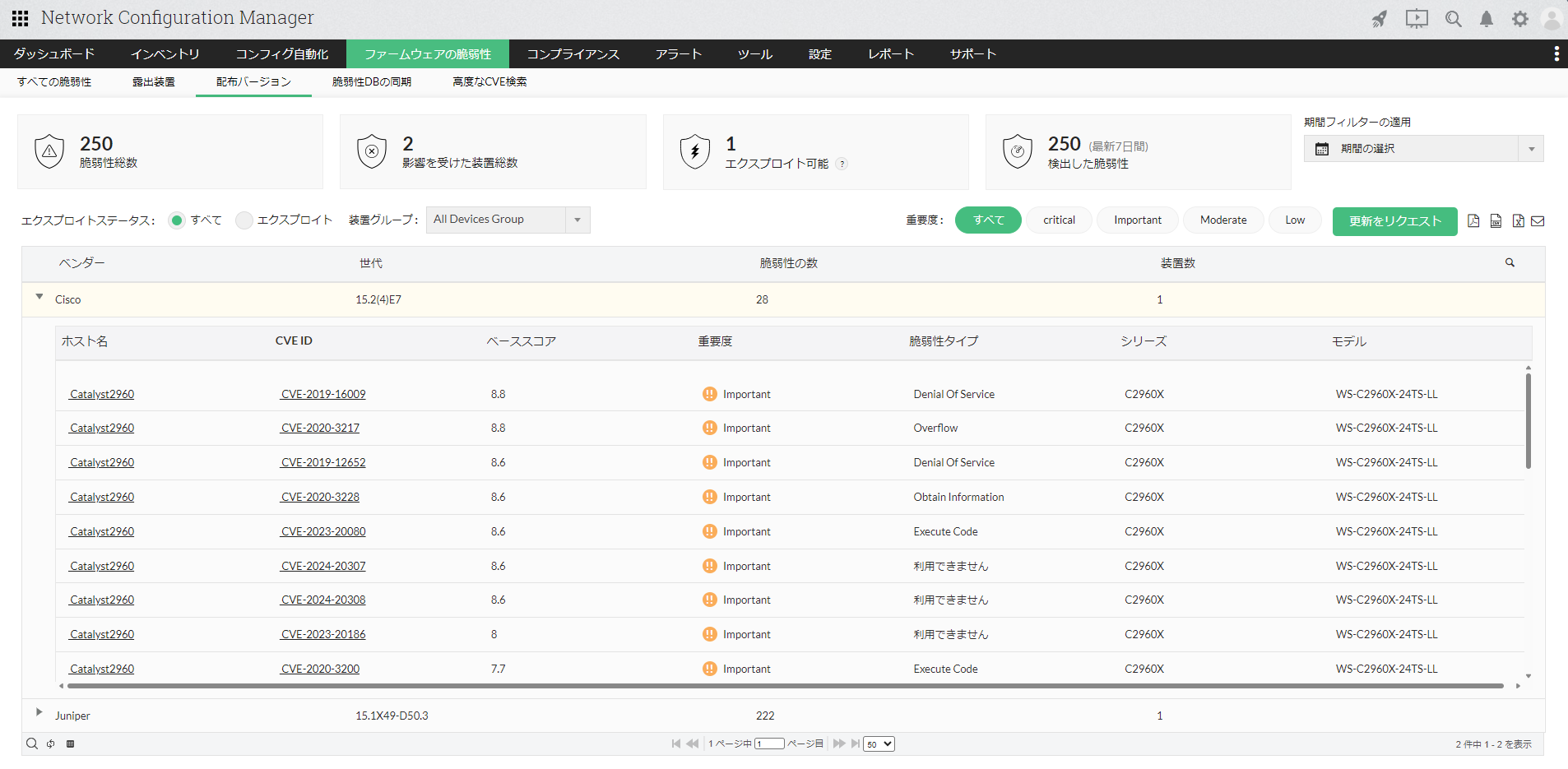

配布バージョン

ネットワーク装置の中で、脆弱性の影響を受ける「世代(ファームウェアバージョン)」に焦点をおき、該当する各ベンダーのファームウェアバージョンを一覧表示します。

一覧では、以下の情報が表示されます。

- ベンダー

- 世代(ファームウェアバージョン)

- 脆弱性の数

- 装置数

各ホスト名左の[▶]をクリックすることで、各ファームウェアバージョンに該当するホスト情報とそのCVE ID情報のリストが、ベーススコアの高いIDから順に表示されます。

脆弱性DBの同期

DB同期設定

本社開発元で管理している脆弱性データベースと、脆弱性情報を同期する設定を行います。

※同期は指定した時刻に日次で行われます。

DBとの同期は、デフォルトでは毎日午前2時に行われますが、[日次実行]の項目から任意の時間を指定できます。

- [今すぐ更新]をクリックすることで、即時的に同期を開始します。

- [データをリクエスト]をクリックすると、本社サポートチームに管理対象装置のOS情報とともにデータ更新のリクエストが送信されます。

※管理対象装置でOS情報が取得されていない場合、本社サポートチームからお客様に確認メールが送信される場合があります。 - ※[DB同期設定]ではインターネット環境が必要です。

ManageEngineデータベースの「https://ncm.nimbuspop.com」より、データを同期します。必要に応じて、ご利用環境でドメインを許可してください。

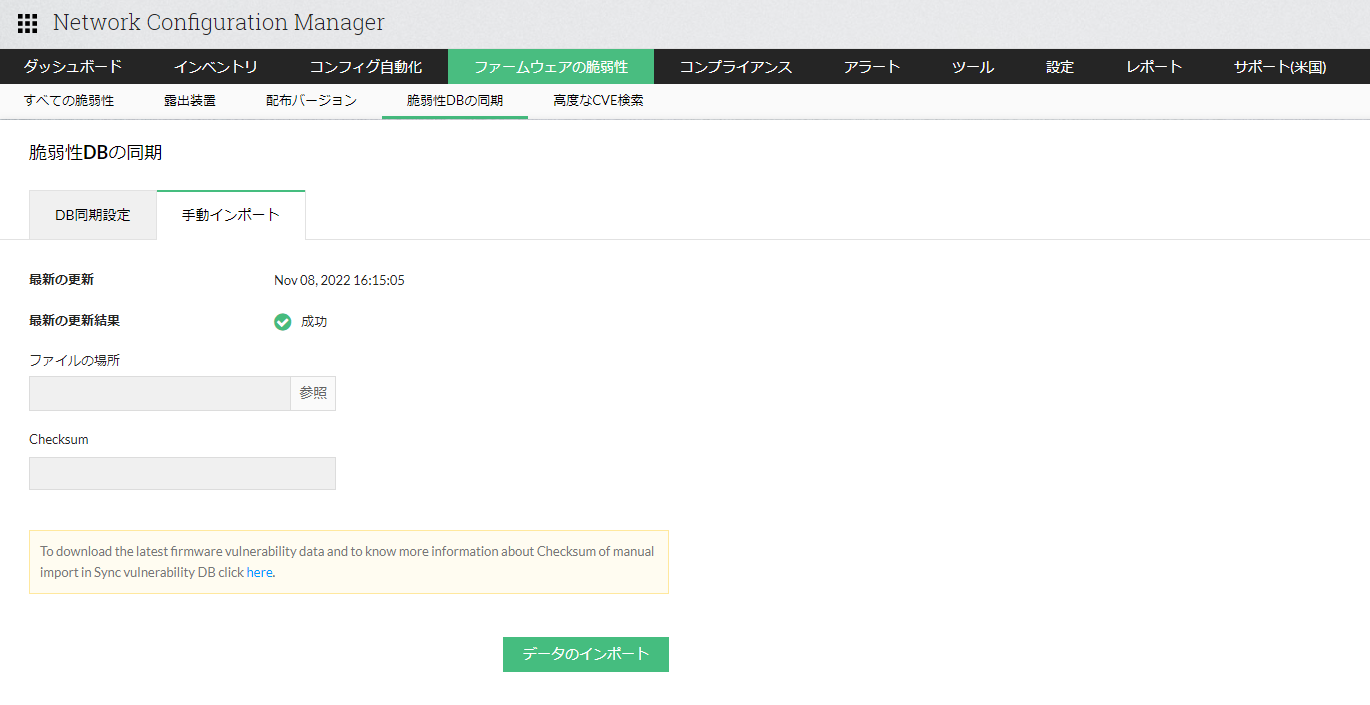

手動インポート

本機能は、製品インストールサーバーにインターネット接続がないクローズドな環境を対象に実装されました。

こちらのページの[Download vulnerability data from this

link]から「vulnerability_dump.dat」ファイルをダウンロードできます。

また、チェックサム機能を使用してファイルの整合性を確認します。

上記ページの[Checksum]に記載の値を入力し、ダウンロードしたファイルをインポートすることでクローズドな環境でも情報の更新が可能です。

同期を無効にする場合(本機能が不要な場合)には、

[設定]→[一般]→[DB同期設定]画面に遷移し、[NCMデータベースとのファームウェア同期を無効にする]にチェックを入れ、保存してください。

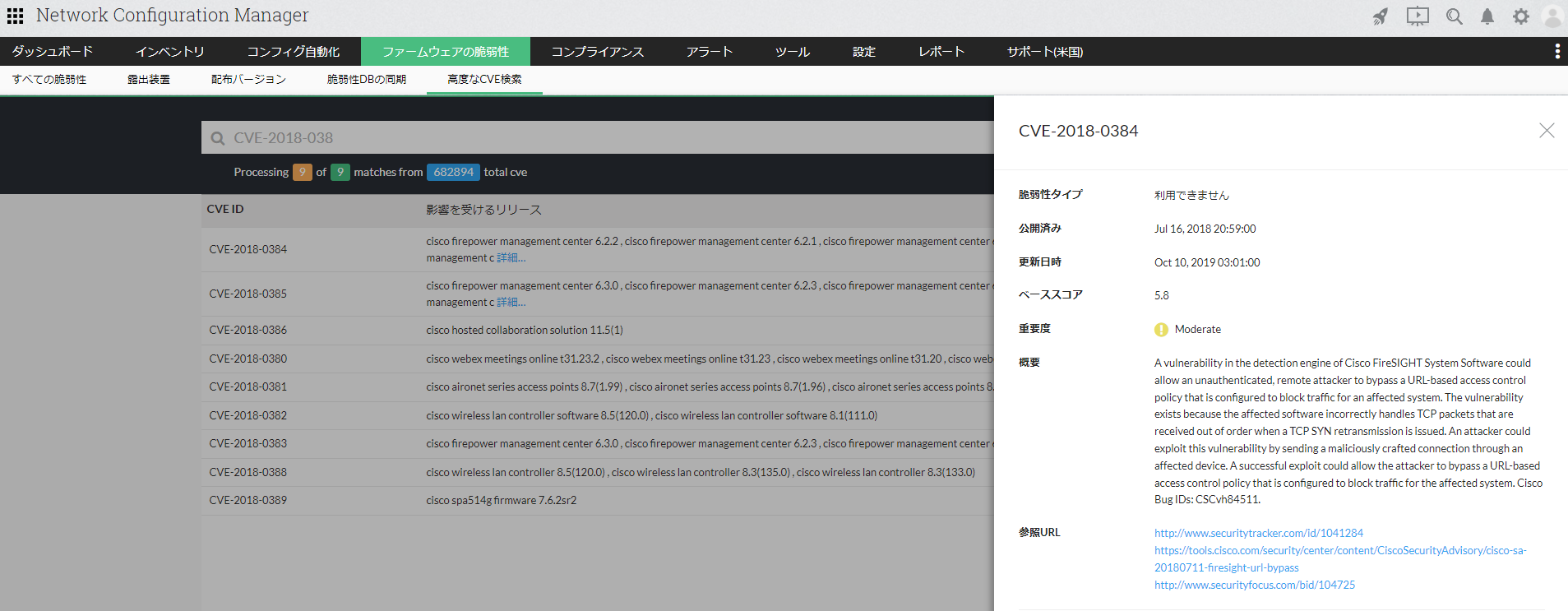

高度なCVE検索

ベンダー名、CVE ID、デバイスのOS、バージョン、デバイスモデルを入力し、脆弱性情報の検索を行います。

検索を行い、該当のCVE IDをクリックすることで、以下の関連情報を確認することができます。

- 公開済み

- 更新日時

- ベーススコア

- 重要度

- 概要

- 参照URL