アクセス制御ワークフローの実装と管理

ビルド8310以降の場合は、このヘルプ ドキュメントを参照してください。

効果的なパスワード管理は、組織内の特権アクセスのセキュリティと整合性を確保するために不可欠です。アクセス制御ワークフローにより、管理者は承認ベースのアクセスを実行し、許可されたユーザーのみが特権パスワードを取得して利用できるようになります。このアプローチは、永続的なアクセスを排除し、必要な場合にのみアクセスを許可することで、ゼロ スタンディング権限モデルをサポートします。管理者は、アクセス制御ワークフローを構成することで、特定の承認階層を定義し、アクセス期間を設定し、自動承認ルールを実装できます。さらに、チケットシステムを統合して、アクティブなチケットに対してチケット ID を検証し、パスワード アクセス要求を自動承認することもできます。このメカニズムは、詳細な監査を通じてセキュリティを強化し、説明責任を導入します。

このドキュメントでは、アクセス制御ワークフローの構成から必要に応じた非アクティブ化までのライフサイクル全体を網羅し、アクセス制御を通じて特権アクセスを管理するための詳細な手順を説明します。グローバル アクセス制御設定の定義方法、承認管理者の指定方法、排他的アクセス、猶予期間、自動承認ルールなどの条件の適用方法について説明します。合理化された要求・リリース プロセスにより、管理者はパスワード アクセス要求を効率的に確認、承認、拒否、または変更することができ、不正アクセスのリスクを最小限に抑えることができます。

このドキュメントの指示に従うことで、管理者は環境内の特権リソースのアクセス制御ワークフローを効果的に実装および管理し、アクセス管理プロセスを簡素化しながら全体的なセキュリティを強化することができます。

このドキュメントでは、次のトピックについて詳しく説明します。

- アクセス制御ワークフローのグローバル設定の構成

- リソースのアクセス制御ワークフローの構成

- アカウントのアクセス制御ワークフローの構成

- アクセス制御の詳細の表示

- パスワードアクセス要求

- アクセス制御の無効化

1.アクセス制御ワークフローのグローバル設定の構成

アクセス制御を構成する前に、アクセス制御ワークフローのグローバル設定を構成する必要があります。グローバル設定では、必要な承認管理者数、パスワード アクセス期間、猶予期間など、パスワード アクセス要求の主要な側面を定義します。これらは組織の要件に基づいて変更できます。グローバル設定が構成されたら、環境内の個々のリソースとアカウントのアクセス制御ワークフローを構成できます。アクセス制御ワークフローのグローバル設定を構成するには、次の手順に従います。

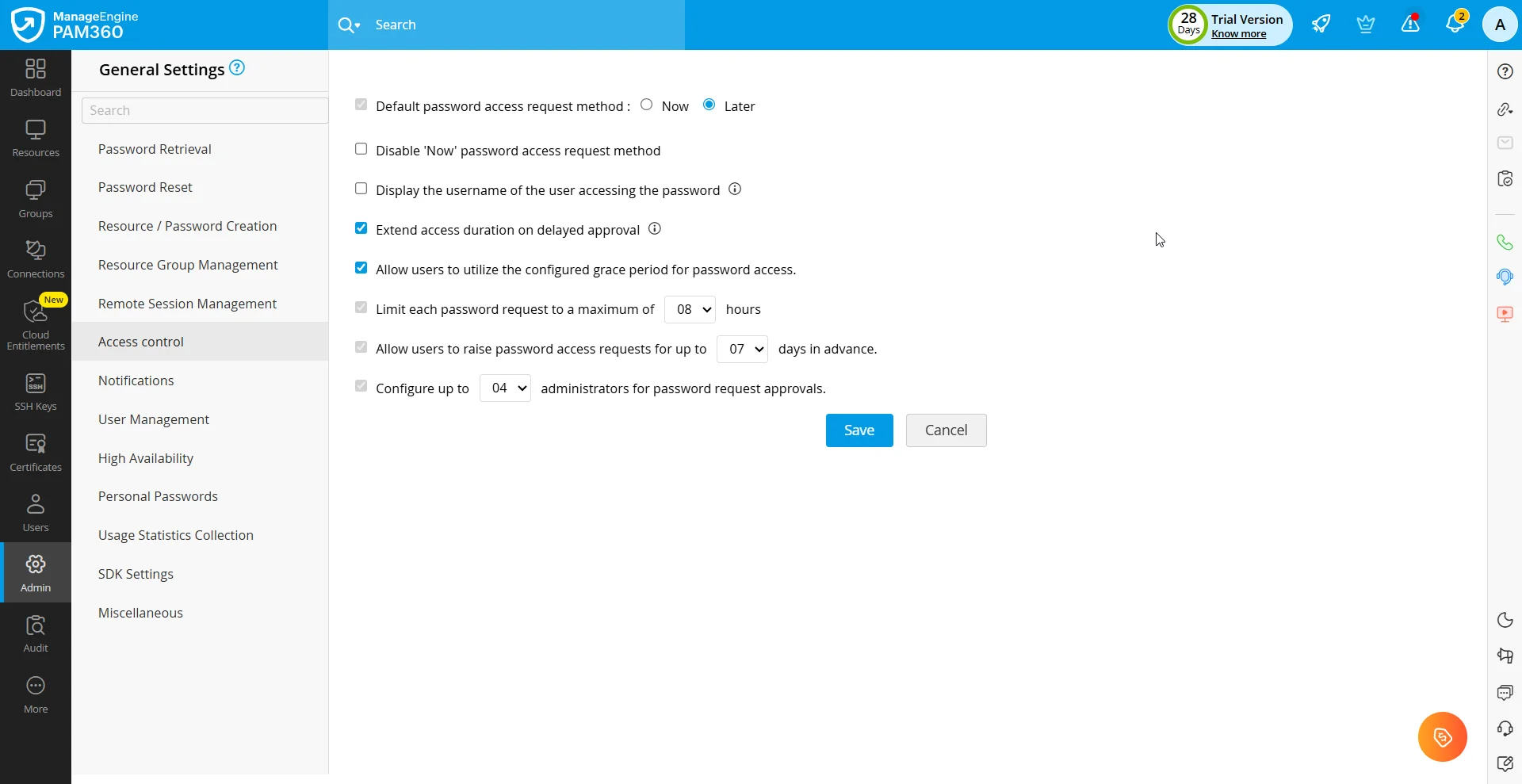

- [管理] >> [カスタマイズ] >> [一般設定] >> [アクセス制御] に移動します。

- [アクセス制御] タブには、次の設定があります。

- デフォルトのパスワード要求方法を選択 -

ユーザーがパスワードへのアクセスを要求するときに使用するデフォルトのオプションを選択します。

- パスワード要求の[今すぐ]アクセス時間を無効にする - このオプションを有効にすると、ユーザーが即時 (今すぐ) アクセスを使用してパスワードを要求できなくなります。

- パスワードにアクセスしているユーザーのユーザー名を表示する - このオプションを有効にすると、その時点でパスワードにアクセスしているユーザーが明らかになります。このオプションを有効にすると、パスワードにアクセスできる他のユーザーにユーザー ID 情報が公開される可能性があるため、注意してください。

- 申請されたアクセス開始時刻より後に要求が承認された場合、要求された時間を補うためにパスワードアクセス時間を延長 - 管理者がスケジュールされた開始時刻後に要求を承認した場合でも、ユーザーが当初要求した全期間にわたってパスワード

アクセスを許可するには、このオプションを有効にします。

メモ:

同じパスワードの後続の時間枠がすでに別のユーザーによって予約されている場合、[ 申請されたアクセス開始時刻より後に要求が承認された場合、要求された時間を補うためにパスワードアクセス時間を延長] チェックボックスが有効になっている場合でも、アクセス期間を延長することはできません。この場合、ユーザーは、パスワード要求が承認された後の残りの期間のみパスワードにアクセスできるようになります。

- パスワードアクセスのために設定された延長時間の使用をユーザーに許可 - このチェックボックスを有効にすると、アクセス制御ワークフローで設定された猶予期間中、ユーザーはパスワードへの排他的アクセスを維持できるようになります。

- 各パスワードへのアクセス要求が可能な最長時間を制限。最長:[X]時間 - ドロップダウンから希望の数値を選択して、各パスワード アクセス要求の最大アクセス期間を設定します。

- ユーザーに最長[X]日前からアクセス要求を申請することを許可。 - ドロップダウンから数値を選択し、現在の日付からユーザーがパスワード アクセス要求をスケジュールできる日数を設定します。

- パパスワード要求の承認のため、最大 [X]人の管理者を設定。 - ドロップダウンから希望する数を選択して、パスワード アクセス要求を承認するために必要な承認管理者の最大数を設定します。

- デフォルトのパスワード要求方法を選択 -

ユーザーがパスワードへのアクセスを要求するときに使用するデフォルトのオプションを選択します。

これらのグローバル設定は、アカウント レベルとリソース レベルの両方で構成されたすべてのアクセス制御ワークフローに適用されます。

2.リソースのアクセス制御ワークフローの構成

PAM360 を使用すると、アカウント レベルとリソース レベルでアクセス制御ワークフローを構成できます。どちらの場合も設定手順はほぼ同じです。リソース レベルでアクセス制御を構成するには、次の手順に従います。

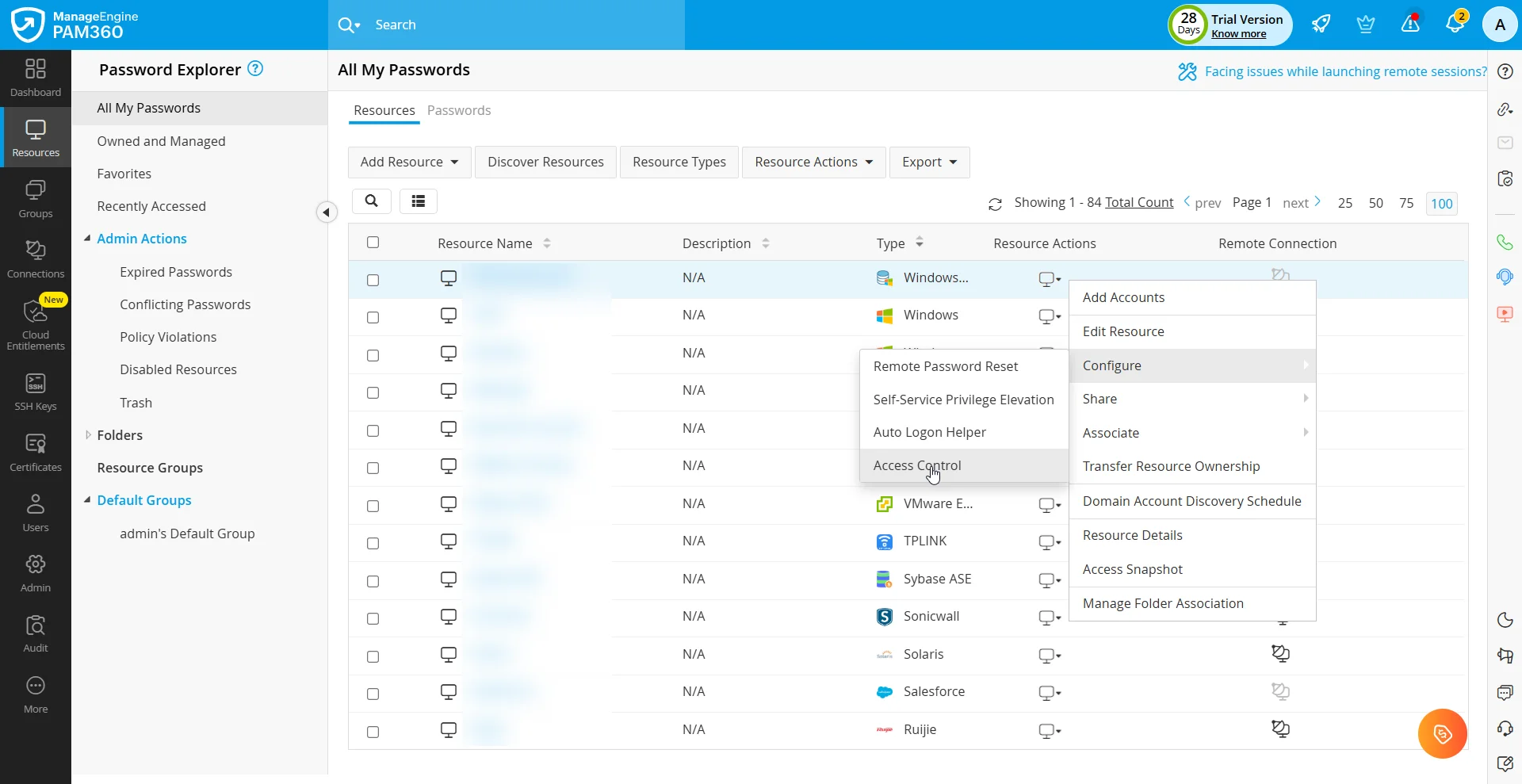

- [リソース] タブに移動し、アクセス制御ワークフローを構成する目的のリソースの横にある [リソースアクション]

アイコンをクリックして、表示されるオプションから [設定] >> [アクセス制御] を選択します。

- リソースのアクセス制御を一括して構成するには、アクセス制御ワークフローを構成する目的のリソースの横にあるチェックボックスをオンにし、上部パネルの [リソースアクション] ボタンをクリックして、[設定] >> [アクセス制御]を選択します。

- 表示される[アクセス制御]設定ウィンドウには、次の構成設定が表示されます。ここで、要件に基づいてパスワード アクセスに関連するさまざまなオプションをカスタマイズできます。

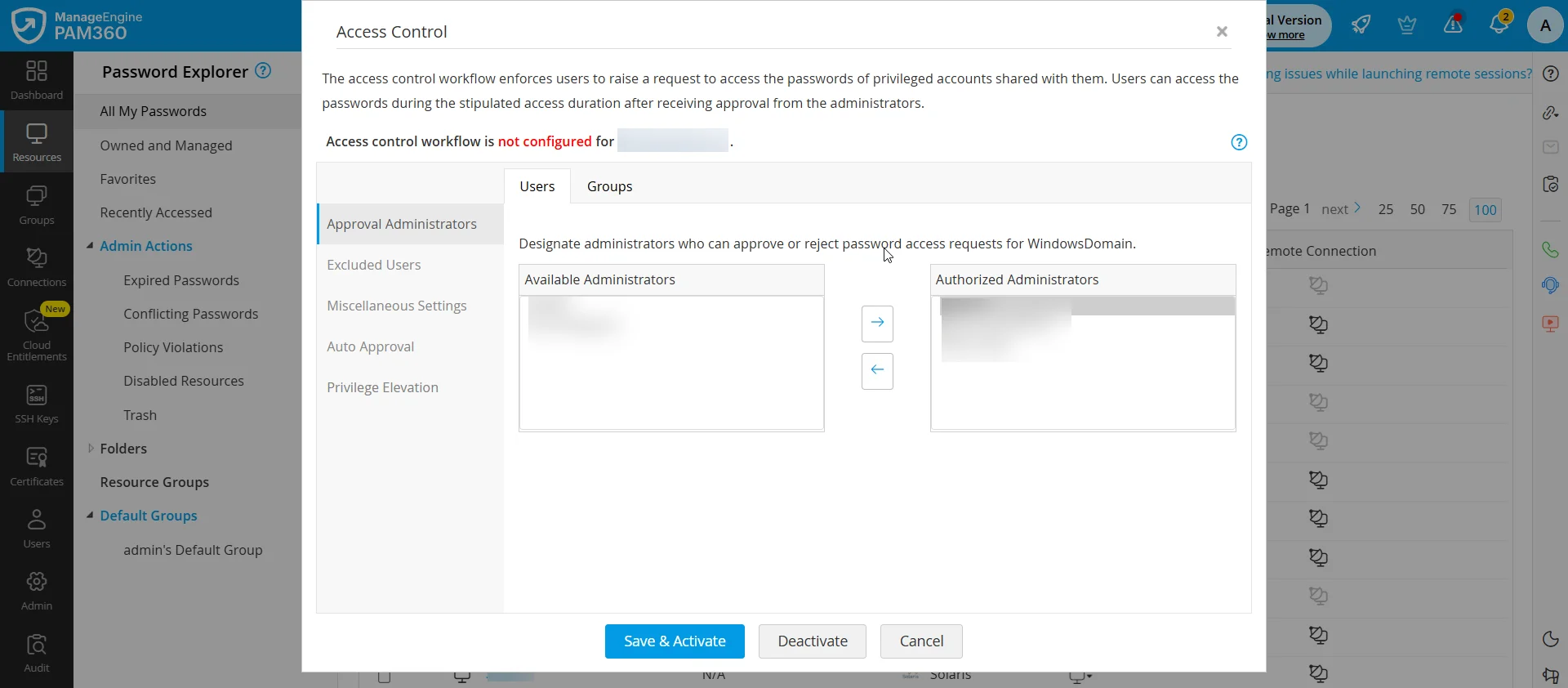

2.1 承認管理者

承認管理者の指定は、アクセス制御ワークフローを構成する上で重要なステップです。ユーザーがパスワードへのアクセスを要求すると、その要求はこのセクションで承認管理者として指定された管理者に転送されます。[すべての管理者]の下には、環境内の全管理者のリストが表示されます。これにはパスワード管理者および特権管理者が含まれます。このリストから管理者を選択し、[→]ボタンをクリックして、パスワード

アクセス要求の承認者として管理者を割り当てます。選択された管理者が承認者として指定されます。[承認者]

セクションにリストされているユーザーは誰でも、選択したリソース内の任意のアカウントに対するパスワード アクセス要求を承認または拒否できます。

あるいは、ユーザー グループ内に存在するユーザーを承認者として指定する場合は、[グループ] タブに切り替えて、目的のユーザー グループを[承認グループ]として指定します。管理者権限を持つユーザーを含むユーザー グループのみがここにリストされます。承認者として指定されたユーザー グループに属し、管理者権限を持つユーザーは、選択したリソース内の任意のアカウントに対するパスワード アクセス要求を承認または拒否できます。

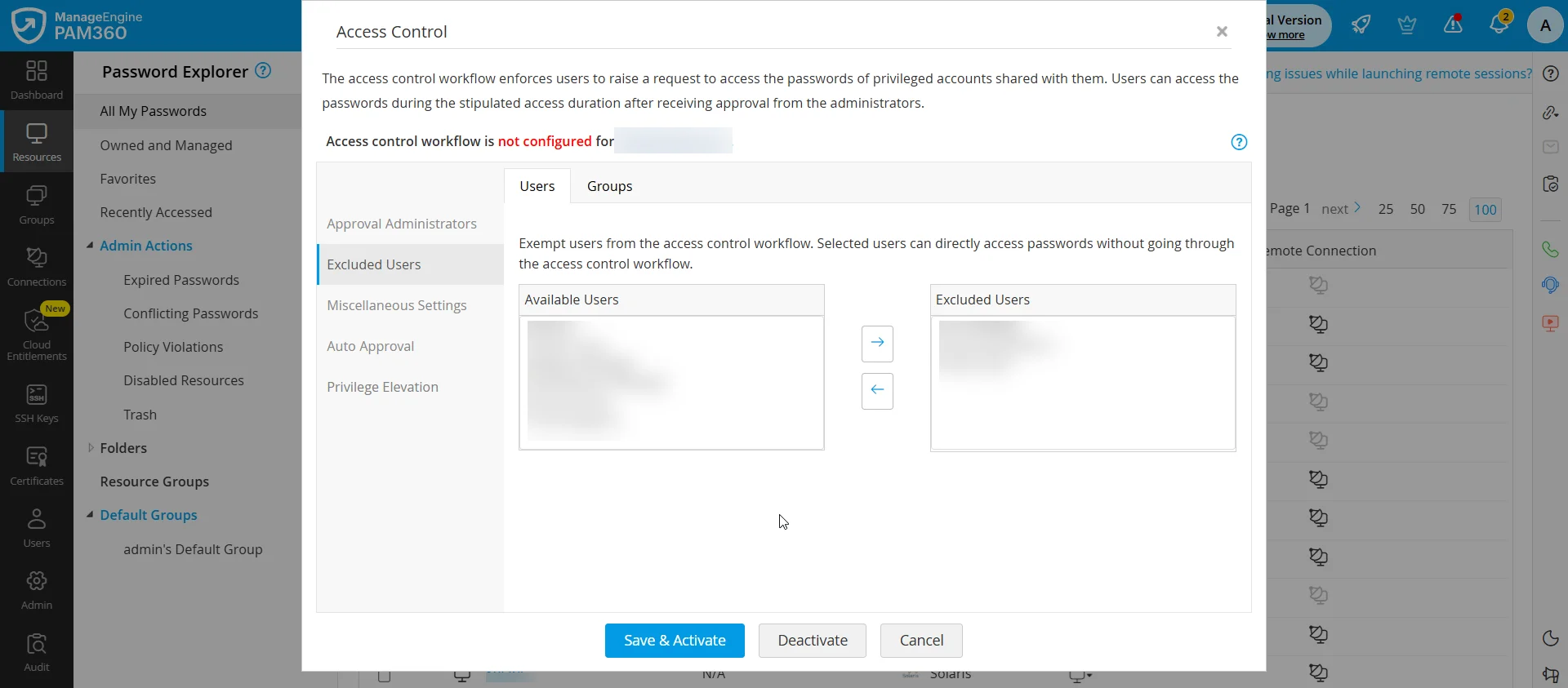

2.2 除外ユーザー

リソースのアクセス制御ワークフローを構成するときに、特定のユーザーをワークフローから除外できます。[除外ユーザー]として指定されたユーザーは、アクセス制御ワークフローに従わずに、共有されたパスワードに直接アクセスできます。アクセス制御ワークフローからユーザーを除外するには、除外するユーザーを選択し、[→]ボタンをクリックします。また、ユーザー

グループに属するユーザーをアクセス制御ワークフローから除外することもできます。ユーザー グループを除外するには、[グループ] タブに切り替えて、除外するユーザー

グループを選択し、[→]ボタンをクリックします。

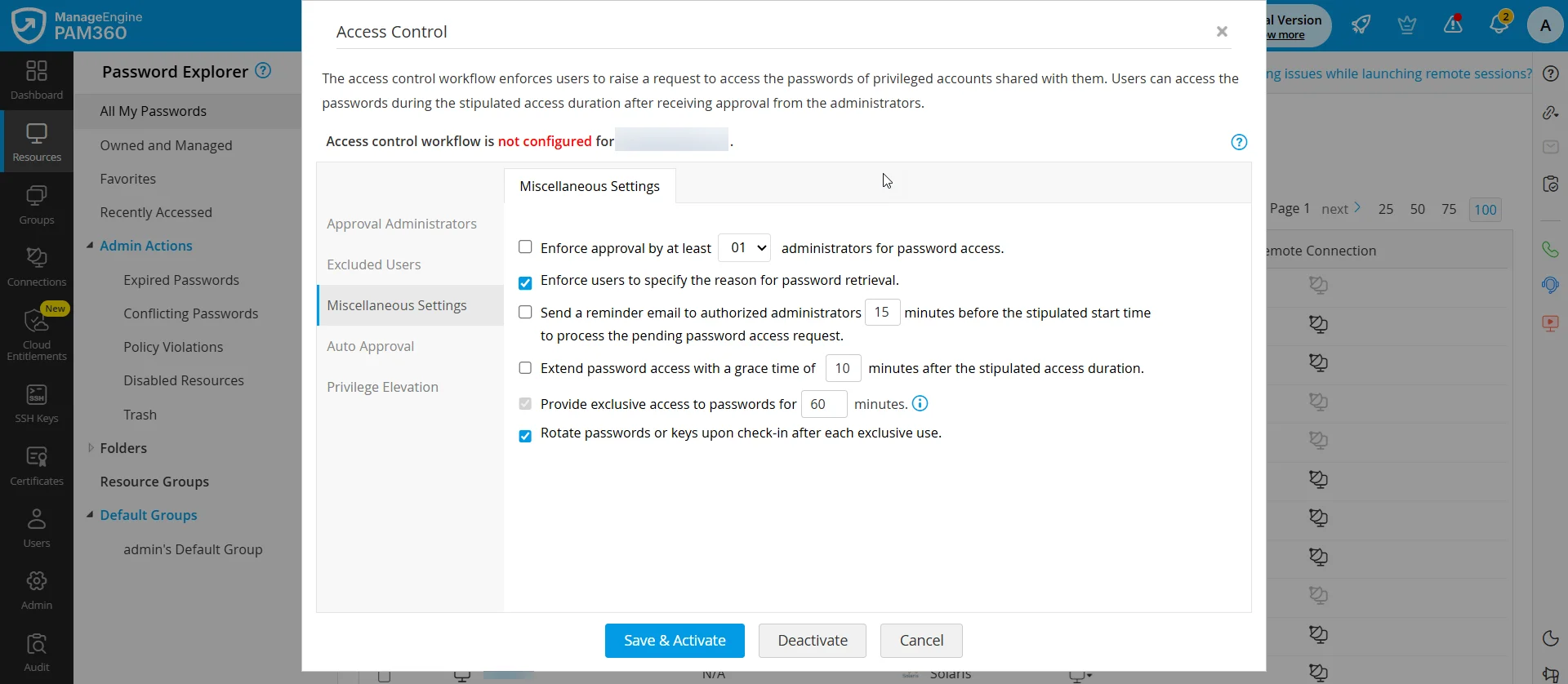

2.3 その他の設定

このセクションでは、ユーザーに要求されたパスワードへのアクセスを許可するさまざまなアクセス条件や、脆弱性と内部脅威を最小限に抑えるのに役立つその他のセキュリティ設定について説明します。

- パスワード アクセスを承認する管理者は2人以上必要 [X] 管理者 - このオプションを有効にすると、パスワード アクセス要求ごとに特定の数の管理者からの承認が強制されます。ドロップダウン メニューを使用して、1 ~ 10 の数字を選択します。セクション 1で説明されているように、[一般設定] ページの [アクセス制御] セクションで、必要な承認者の最大数を変更できます。少なくとも 10 人の管理者による承認を強制することを選択した場合は、[承認管理者]セクションで少なくとも 10 人の管理者を[承認者]として指定する必要があります。

- パスワードを取得する際に理由の入力を強制 - このオプションを有効にすると、ユーザーがアスタリスクをクリックしてプレーンテキストでパスワードを取得するときに、理由を指定することが義務付けられます。このオプションを有効にすると、説明責任を確保し、パスワード アクセスとその目的の明確な監査証跡を維持できます。

- 指定された時間の [X] 分前に、管理者にリマインドメールを送信 - このオプションを有効にすると、承認待ちのパスワード アクセス要求に関するリマインダー メールが管理者に送信されます。保留中のパスワード アクセス要求を確認するよう管理者に通知するメールを送信するまでの期間 (分単位) を指定します。このフィールドに 30 と入力すると、PAM360 は、ユーザーがパスワード アクセス要求で指定した開始時刻の 30 分前にリマインダー メールを送信します。デフォルトでは、この値は 15 に設定されています。

- 使用時間終了後、ユーザーに[X] 分の付与 - このオプションを有効にすると、アクセス期間が終了した後もユーザーがパスワードにアクセスするための猶予時間が与えられます。終了時刻後にユーザーがパスワードへの排他的アクセスを維持できる期間 (分単位) を指定します。最大 60 分の猶予時間を設定できます。このフィールドに 15 を入力し、要求されたアクセス期間が午後 5 時から午後 6 時までの場合、ユーザーは午後 6 時 15 分までパスワードを使用できます。

- パスワード アクセスの排他は最大で [X] 分 - パスワード要求ウィンドウで [今すぐ] オプションを選択して即時アクセスを要求した場合に、ユーザーがパスワードへの排他的アクセスを維持できる期間 (分単位) を指定します。この数値は、セクション 1で指定されている [一般設定] ページの [アクセス制御] セクションの [各パスワード要求を最大 X 時間に制限する] オプションに設定されている値よりも大きくすることはできません。このフィールドに 30 と入力すると、ユーザーは [今] オプションを使用して要求されたパスワードへの排他的アクセスを 30 分間維持します。デフォルトでは、この値は 60 に設定されています。

- 排他使用後、ユーザーがチェックインしたパスワード/鍵を変更 - このオプションを有効にすると、各排他的使用後にパスワードまたは SSH キーがボールトに戻されたときに自動的にリセットされます。

メモ:

- 猶予時間が設定されている場合、PAM360 は設定された猶予時間が終了した後にのみ、パスワードを強制的にボールトにチェックインします。

- 猶予時間は、[一般設定] ページの [アクセス制御] セクションの [パスワードアクセスのために設定された延長時間の使用をユーザーに許可] オプションが有効になっている場合にのみ設定できます。

- 以下の場合には、猶予時間が設定されている場合でも適用されません:

- パスワード アクセス要求で指定された終了時刻の前に、ユーザーがパスワードをボールトにチェックインした場合。

- パスワード アクセス要求で指定された終了時刻までにユーザーがパスワードをチェックアウトしていない場合。

- 使用のたびにパスワードをリセットするために、パスワード リセット権限を持つ必要な認証情報を使用してリモート パスワード リセットが構成されていることを確認します。PAM360 サーバーと同じネットワーク上で利用可能なリソース、および PAM360 エージェント経由で管理されるリソースのリモート パスワード リセットを構成する詳細な手順については、これらのリンクを参照してください。

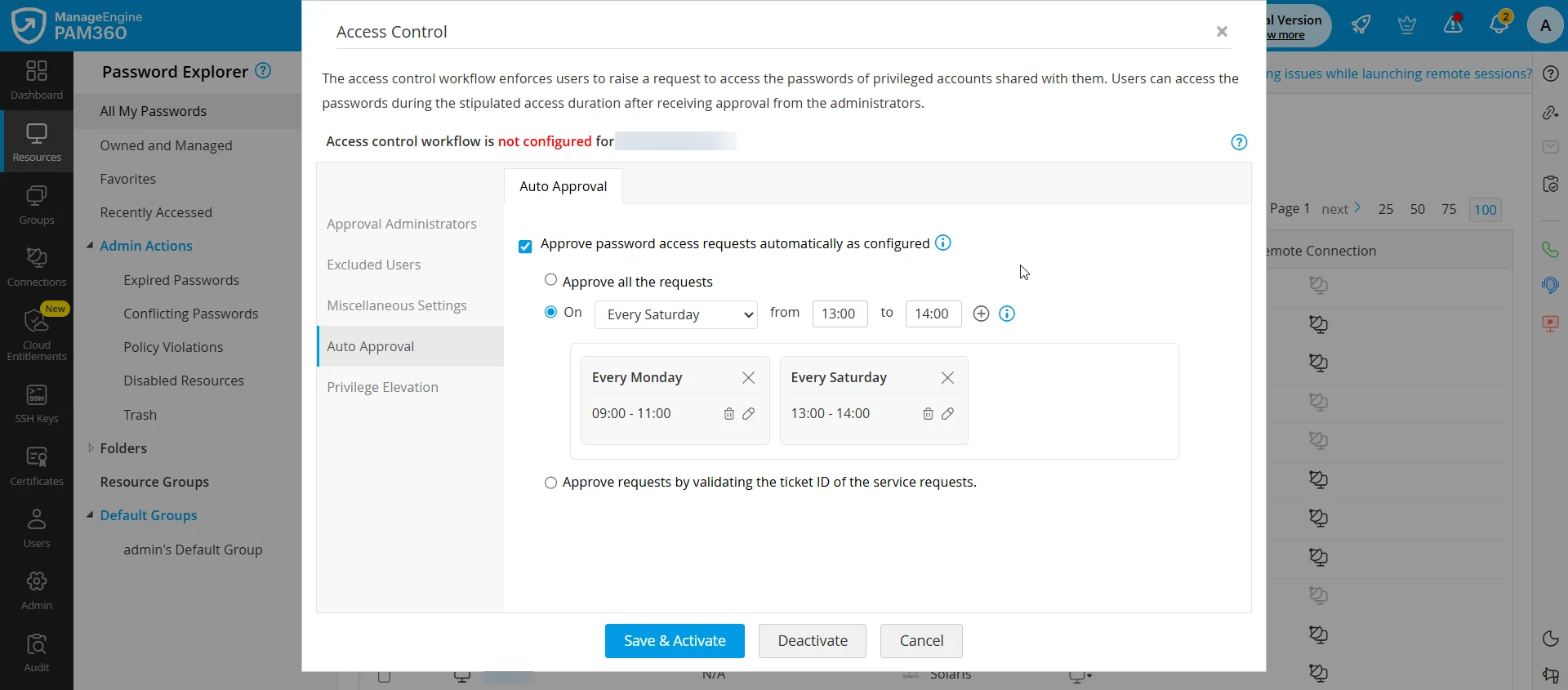

2.4 自動承認

PAM360 では、次の基準に基づいて、ユーザーによるパスワード アクセス要求の自動承認設定を構成できます:

- パスワード アクセス要求が行われた時刻

- チケット ID の検証

自動承認オプションは、承認管理者がパスワード アクセス要求を承認できない場合や、要求の数が多い場合に役立ちます。パスワード アクセス制御ワークフローを構成する管理者は、要件に基づいて条件を指定できます。開始時刻が自動承認条件と一致するすべての要求はシステムによって自動的に承認され、承認者として設定されたユーザーにはメールで通知されます。たとえば、自動承認の時間を毎日午前 9 時から午後 6 時までに設定できます。自動承認セクションには次のオプションがあります。

- 要求の自動承認 - このチェックボックスを有効にすると、システムは特定の条件に基づいてパスワード

アクセス要求を自動的に承認できるようになります。自動承認には、以下のいずれかの条件を選択する必要があります。このチェックボックスが有効になっていない場合、ユーザーによるパスワード

アクセス要求は自動的に承認されません。

- 終日 - このオプションを選択すると、日中にユーザーが行ったパスワード アクセス要求が自動的に承認されます。

- 条件 - 指定されたオプションを使用して、パスワード アクセス要求を自動的に承認する時間枠を選択します。1 日に最大 3 つの承認時間枠を設定できます。

- サービス要求チケット ID を検証してアクセス要求を承認 - 環境に発券システムが統合されている場合は、このオプションを選択して、サービス要求チケット

ID に基づいてパスワード アクセス要求を承認できます。PAM360 は、パスワード アクセスを許可する前に、ユーザーが指定したチケット ID を検証します。

承認管理者、除外ユーザー、アクセス ポリシー、承認設定などの必要な詳細を構成した後、[保存&アクティブ化]ボタンをクリックして、選択したリソースのアクセス制御ワークフローを正常に構成します。

2.5 権限の昇格

PAM360 のジャスト イン タイム (JIT) 権限昇格メカニズムにより、管理者は Windows ローカル アカウントとドメイン アカウントのアクセスを一時的に昇格できます。この機能により、ユーザーは指定された時間枠内で特権タスクを実行できるようになり、必要な場合にのみ昇格されたアクセスが許可されます。JIT 特権の昇格を使用すると、Windows ローカル アカウントを対応するマシン上のローカル グループに追加することで、そのアカウントに特権アクセスを付与できます。同様に、ドメイン アカウントは、ドメイン コントローラー内の適切なドメイン セキュリティ グループに追加することで昇格できます。

JIT 権限の昇格を活用することで、組織はアクセス権限を細かく制御することができ、複数のユーザー

アカウントすべてに対して、昇格された権限で包括的なアクセスを提供する必要性を軽減できます。この一時的な昇格アプローチにより、永続的な管理アクセスに関連するセキュリティ

リスクが大幅に軽減され、必要な場合にのみ昇格された権限が付与されるようになります。JIT 権限の昇格を構成する詳細な手順については、このリンクを参照してください。

メモ:

ビルド 7510 以降、管理者はローカル セキュリティ ポリシーへの JIT 特権の昇格を調整できます。オートメーションされたワークフローを通じて、アクセス制御中に必要なときに、一時的なランタイム ロールと関連するローカル セキュリティ ポリシーが特権ユーザーに正確にプロビジョニングされます。これらの昇格された権限は、指定された時間制限セッションの終了時に自動的に削除されます。詳細については、このドキュメントを参照してください。

メモ:

- パスワードアクセス制御は、パスワードがチェックアウトされ、現在使用中の場合、1つのリソースで非アクティブ化することはできません。

- アクセス制御が設定され、かつパスワードが現在使用中のリソースについては、リソース所有者が[リソース種別]またはリモート パスワード リセットの設定を変更しないことを推奨します。そうすることで、アクセスコントロール構成は削除されます。パスワードのステータスを確認するには、[管理] >> [アクセス要求] >> [Password Access] に移動し、[アクション]欄のステータスを確認します。

- PAM360 がローカル ユーザー アカウントを選択したローカル グループに追加しようとした際に権限昇格が失敗した場合、当該アカウントへのアクセス権を持つユーザーは、そのパスワードを要求できなくなります。失敗の理由の詳細については、[監査] タブの監査ログを確認してください。

- 管理者は、リソース内の他のアカウントに対してリソース レベルで適用されたアクセス制御構成に影響を与えることなく、リソース内の特定のアカウントに対してアクセス制御ワークフローを構成することもできます。

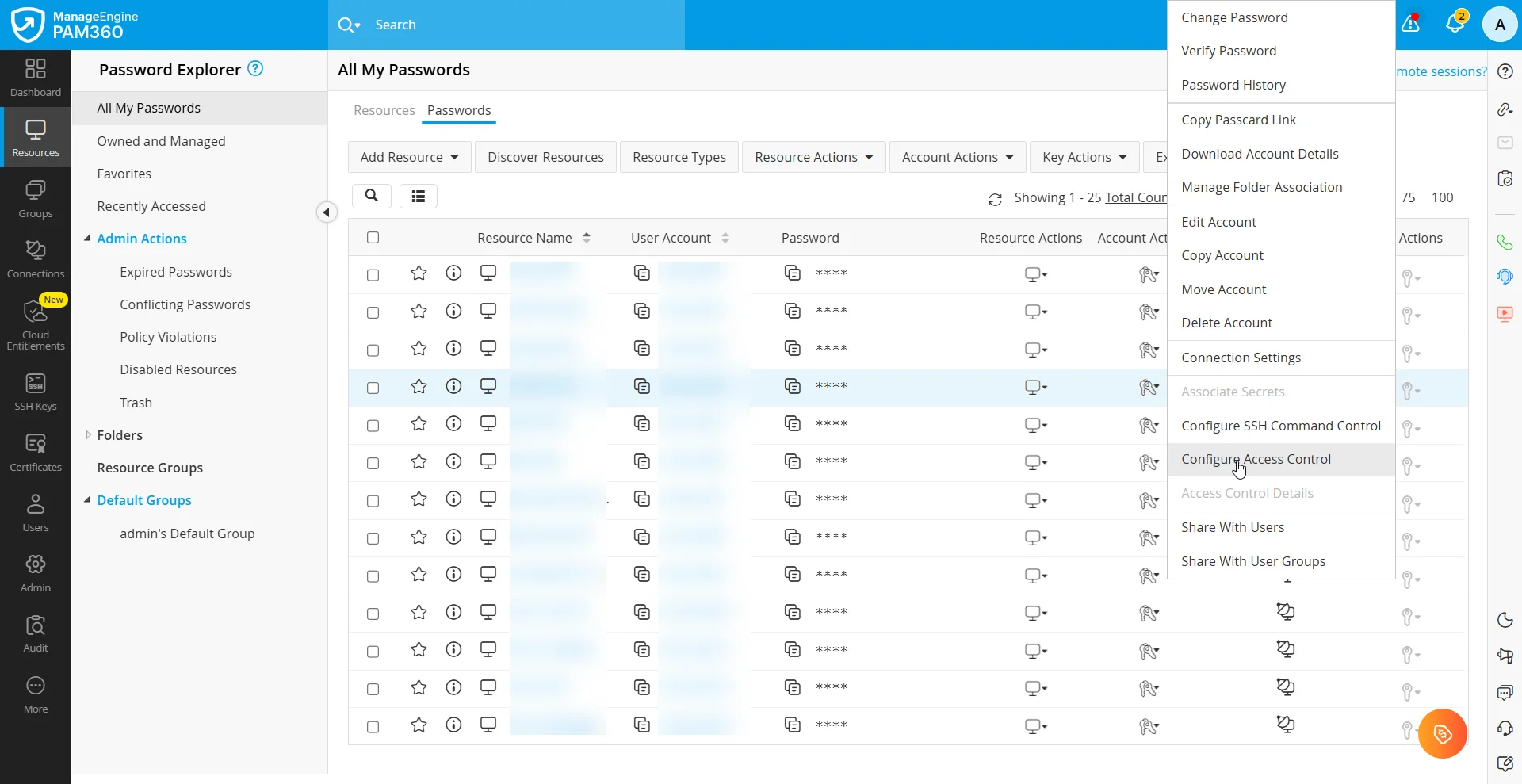

3.アカウントのアクセス制御ワークフローの構成

アカウント レベルでアクセス制御を構成するには、次の手順に従います。

- アカウントのアクセス制御を構成するには、[リソース] タブに移動し、[パスワード]

ウィンドウに切り替えて、目的のアカウントの横にある [アカウントアクション] アイコンをクリックし、表示されるオプションから

[アクセス制御を設定] を選択します。

- さまざまなリソースのさまざまなアカウントのアクセス制御を一括して構成するには、[パスワード] ウィンドウで目的のアカウントの横にあるチェックボックスをオンにし、上部のパネルで [アカウントアクション] ボタンをクリックして、[構成] >> [アクセス制御を設定] を選択します。

- リソース内のアカウントのアクセス制御を構成するには、[リソース] タブに移動し、目的のアカウントを含むリソースをクリックします。[アカウント情報] ウィンドウで目的のアカウントの横にある [アカウントアクション] アイコンをクリックし、表示されるオプションから [アクセス制御を設定]を選択します。

- 単一のリソース内で複数のアカウントのアクセス制御を一括して構成するには、[アカウント情報] ウィンドウで、目的のアカウントの横にあるチェックボックスをオンにし、上部のパネルの [その他の操作] ボタンをクリックして、[アクセス制御を設定] を選択します。

- 表示される [パスワード アクセスの制御を設定] ウィンドウには、次の構成設定が表示されます。ここで、要件に基づいてパスワード アクセス

ポリシーに関連するさまざまなオプションをカスタマイズできます。

- 承認管理者

- 除外ユーザー

- その他の設定

- 自動承認

- 特権の昇格

ここで詳述する手順に従って、必要なアカウントのアクセス制御を構成します。

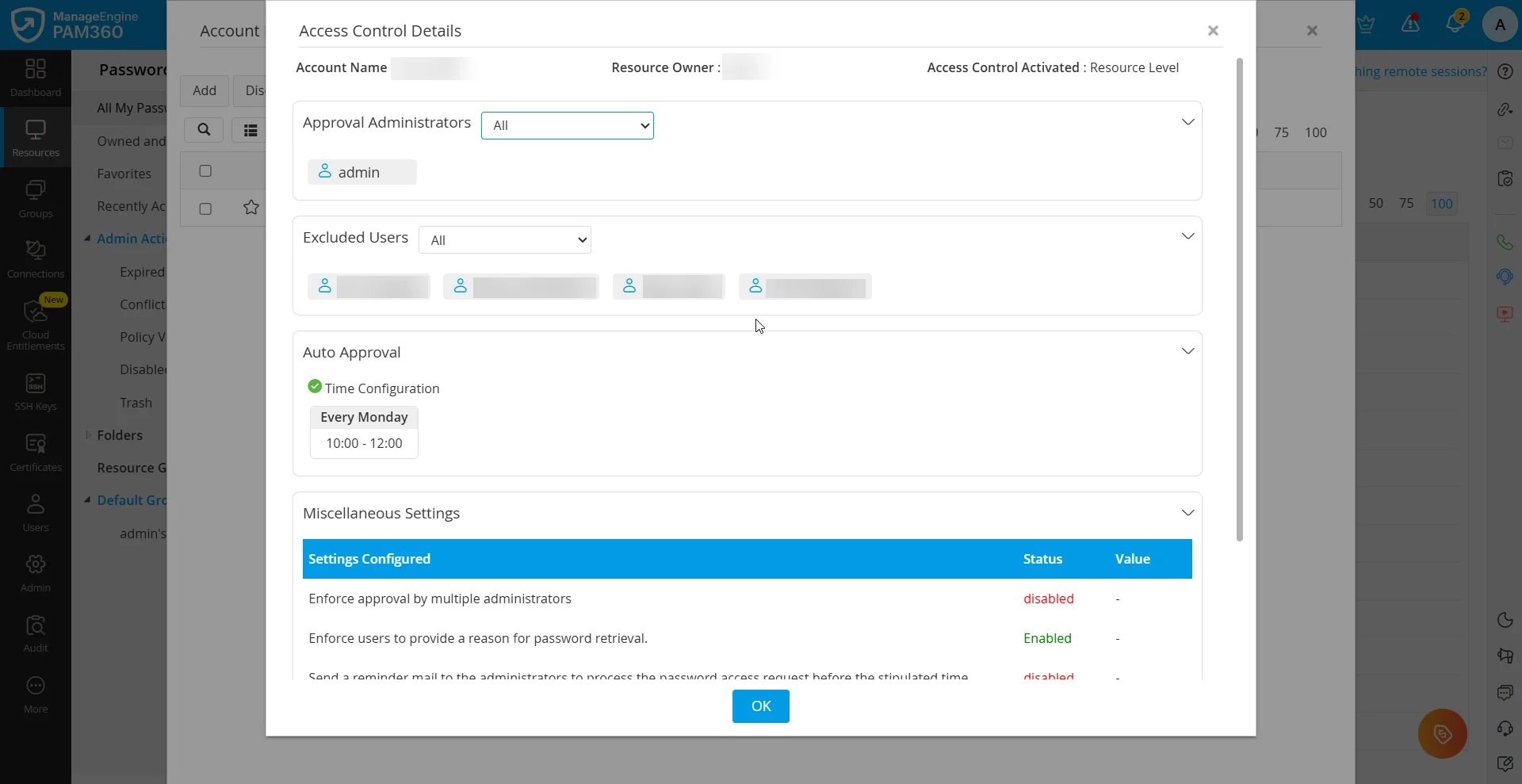

4.アクセス制御の詳細の表示

アカウントまたはリソースにアクセス制御ワークフローを構成すると、適用されたすべての設定を 1 か所で表示できます。つまり、[アクセス制御の詳細]ウィンドウですばやく簡単に参照できるため、管理者は複数のセクションを移動することなく、構成されたアクセス制御構成を確認して検証できます。このウィンドウには、関連付けられた条件、承認ワークフロー、除外ユーザー、承認管理者など。構成されたアクセス制御の詳細の包括的な概要と、リソースの詳細およびワークフローが構成されているレベルが表示されます。この概要は、管理者が選択したリソースへのアクセス権限を効率的に管理するのに役立ちます。

構成されたアクセス制御ワークフローの詳細を表示するには、次の手順に従って[アクセス制御の詳細]ウィンドウにアクセスします。

- [リソース] タブに移動し、[パスワード] ウィンドウに切り替えて、設定されたアクセス制御の詳細を確認する目的のアカウントの横にある [アカウントアクション] アイコンをクリックします。ドロップダウン メニューで、表示されるオプションから [アクセス制御の詳細] を選択します。

- または、[リソース] ウィンドウに切り替えて、構成されたアクセス制御の詳細を確認するリソースをクリックします。[アカウント情報] ウィンドウで、目的のアカウントの横にある [アカウントアクション] アイコンをクリックし、表示されるオプションから [アクセス制御の詳細] を選択します。

管理者は、[アクセス制御の詳細] ウィンドウで次の詳細を表示できます:

- [アカウント名]、[リソースの所有者]、[アクセス制御ワークフローがアクティブ化されたリソース一覧]などのアカウントの詳細。

- [承認管理者]として指定されたユーザーのリスト

- 構成されたアクセス制御ワークフローから除外されたユーザー([除外ユーザー])のリスト

- 設定された[自動承認]基準

- [その他の設定]。これには、[複数の管理者の承認を強制]、[パスワード取得時、ユーザーに理由の入力を強制]、[規定の時間前にパスワードアクセス要求を処理するよう管理者にリマインダーメールを送信]、[パスワードによるアクセスは、指定された最大時間の間、排他的のままにすることができる]、[アクセス時間が一度終了しても、猶予時間をユーザーに付与する]などが含まれます。

メモ:

- [アクセス制御の詳細]ウィンドウには、[アカウントアクション] メニューからのみアクセスできます。

- 要求が承認されると、ユーザーは、要求されたドメイン アカウント パスワードを使用して、承認管理者によって承認されたリソースのリストにのみアクセスできるようになります。

5.パスワードアクセス要求

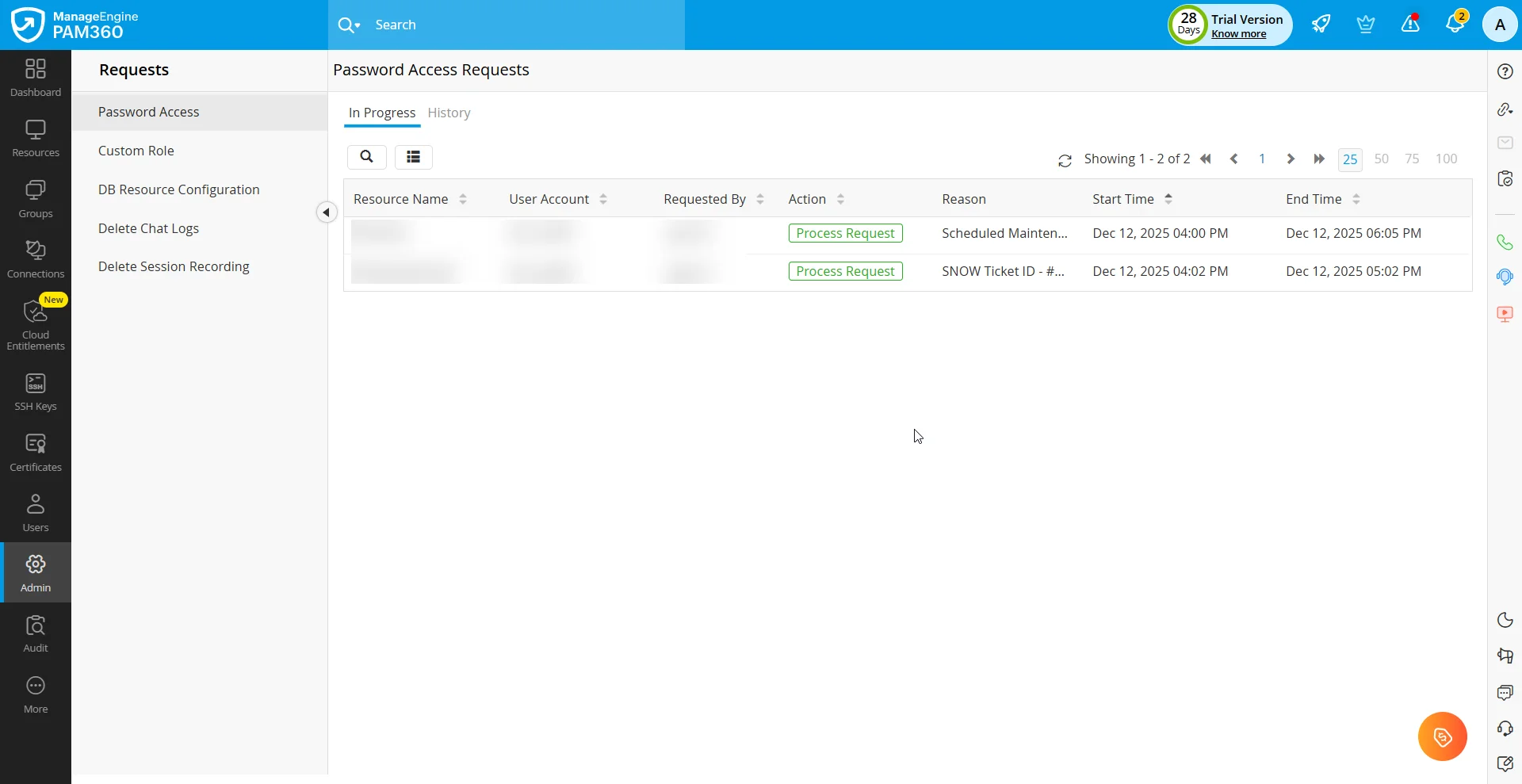

PAM360 の[パスワード アクセス要求]ウィンドウを使用すると、管理者はすべてのパスワード アクセス要求を 1 か所で表示、管理、監査できます。このウィンドウでは、進行中の要求と過去の要求の可視性が強化され、管理者が安全なアクセス管理を実施し、コンプライアンス追跡を合理化するのに役立ちます。すべてのパスワード アクセス要求を 1 つのインターフェースに統合することにより、[パスワード アクセス要求]ウィンドウは管理者がアクセス要求を効率的に監視、承認、拒否、または変更するのに役立ちます。この構造化されたアプローチにより、不正アクセスが防止され、セキュリティ リスクが軽減され、アクセス管理ワークフローが簡素化されます。[パスワード アクセス要求]ウィンドウにアクセスするには、次の手順に従います:

- [管理者] >> [アクセス要求] >> [Password Access] に移動します。

- [パスワード アクセス要求]ウィンドウは 2 つのセクションに分かれています:

- 進行中 - 承認待機しているすべてのパスワード アクセス要求と、アクセス要求が行われたリソースとアカウント名、パスワード アクセス要求を行ったユーザー、要求の理由、要求された時刻などの関連詳細が表示されます。このウィンドウを通じて、管理者は承認が必要な保留中の要求を確認し、アクセスの承認と拒否をシームレスに管理できます。

- 履歴 - 監査およびコンプライアンス追跡のための関連する詳細とともに過去のすべてのアクセス要求が一覧表示されます。これには、要求ステータスとともに [進行中] タブに表示されるすべての関連詳細が含まれます。

5.1 パスワード アクセス要求の管理

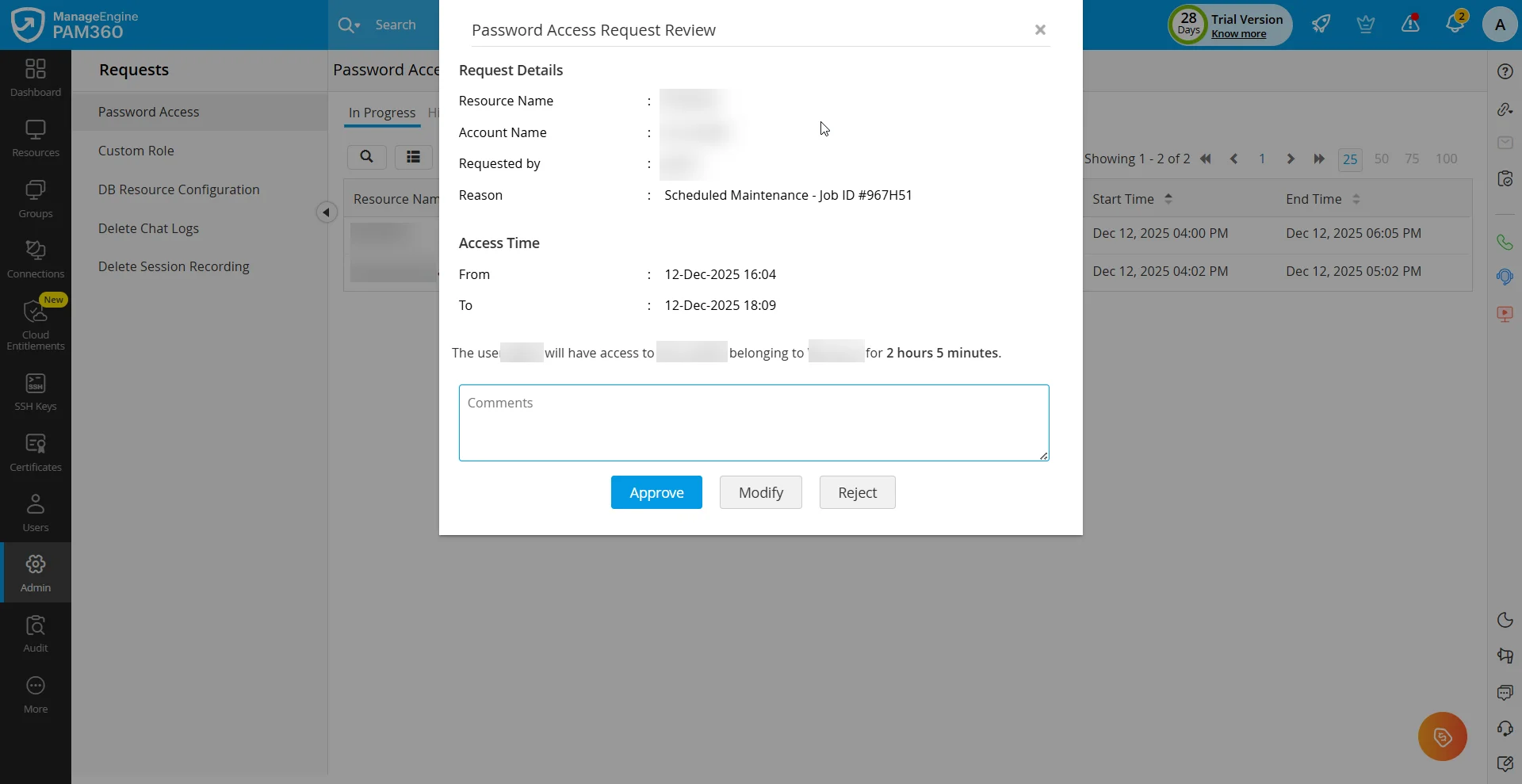

ユーザーがパスワード アクセス要求を送信すると、承認権限を持つ管理者が [パスワード アクセス要求] ウィンドウからこれらの要求を管理できるようになります。このセクションでは、保留中のパスワード アクセス要求を確認して管理し、必要に応じてアクセス期間を変更し、承認後にパスワードを強制的にボールトに戻す方法について説明します。承認待ちのパスワード アクセス要求を管理するには、次の手順に従います:

- [パスワード アクセス要求] ウィンドウにアクセスし、[進行中] タブに切り替えると、現在承認待ちのすべてのパスワード

アクセス要求のリストと、リソース名、アカウント名、要求者、アクセスを要求した理由、期間、リクエスト時刻などの関連詳細が表示されます。

- パスワード アクセス要求を管理するには、目的の要求の横にある [アクション] コラムの [要求] ボタンをクリックします。

- [パスワード アクセス要求のレビュー] ポップアップ ウィンドウに、パスワード アクセス要求に関する詳細が表示されます。

- 要求の詳細を確認し、指定されたフィールドにコメントを入力して、次のいずれかのアクションを実行します:

- アクセス期間を変更せずに、ユーザーの要求に応じてパスワード アクセス要求を承認するには、[承認] ボタンをクリックします。

- パスワード アクセス要求を拒否するには、[拒否] ボタンをクリックします。

- アクセス期間を更新するには、[変更] ボタンをクリックします。表示される [パスワード アクセス要求の変更] ウィンドウで、カレンダー オプションを使用して、パスワード アクセスの開始時刻と終了時刻を変更します。[予約済みスロット] では、現在パスワードが予約されている時間スロットを表示できます。

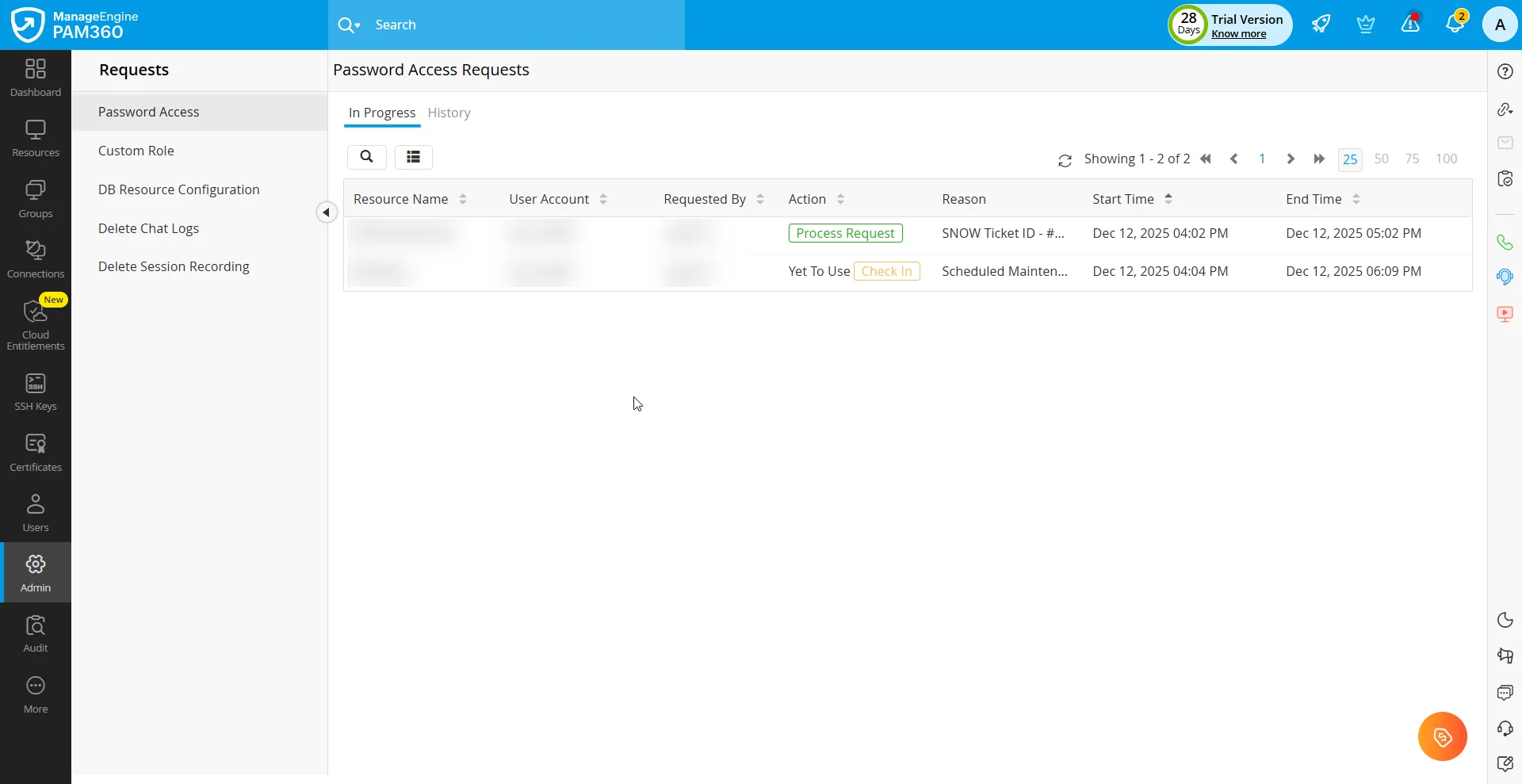

- パスワード アクセス要求が承認されると、ユーザーがボールトからパスワードをチェックアウトするまで、ステータスは [未使用]

と表示されます。ユーザーがパスワードをチェックアウトすると、ステータスは [使用中] に変更されます。

- ユーザーのパスワードへのアクセスを取り消すには、[チェックイン] ボタンをクリックします。パスワードが [未使用] および [使用中] の段階にある場合、パスワードを強制的に返却することができます。パスワードがチェックインされるとすぐに、要求リリース ワークフローが完了し、エントリは [履歴] タブに移動されます。

- パスワード アクセス要求を拒否すると、エントリはすぐに [履歴] タブに移動され、承認ステータスは [拒否] としてマークされます。

要求を効果的に管理することで、環境内の特権アカウント パスワードへの安全で制御されたアクセスが確保されます。

メモ:

ユーザーがパスワード アクセス要求を送信すると、要求されたアクセス期間が終了する前に、承認管理者がそれを承認する必要があります。要求に指定された終了時間が過ぎると、要求は自動的に無効になります。

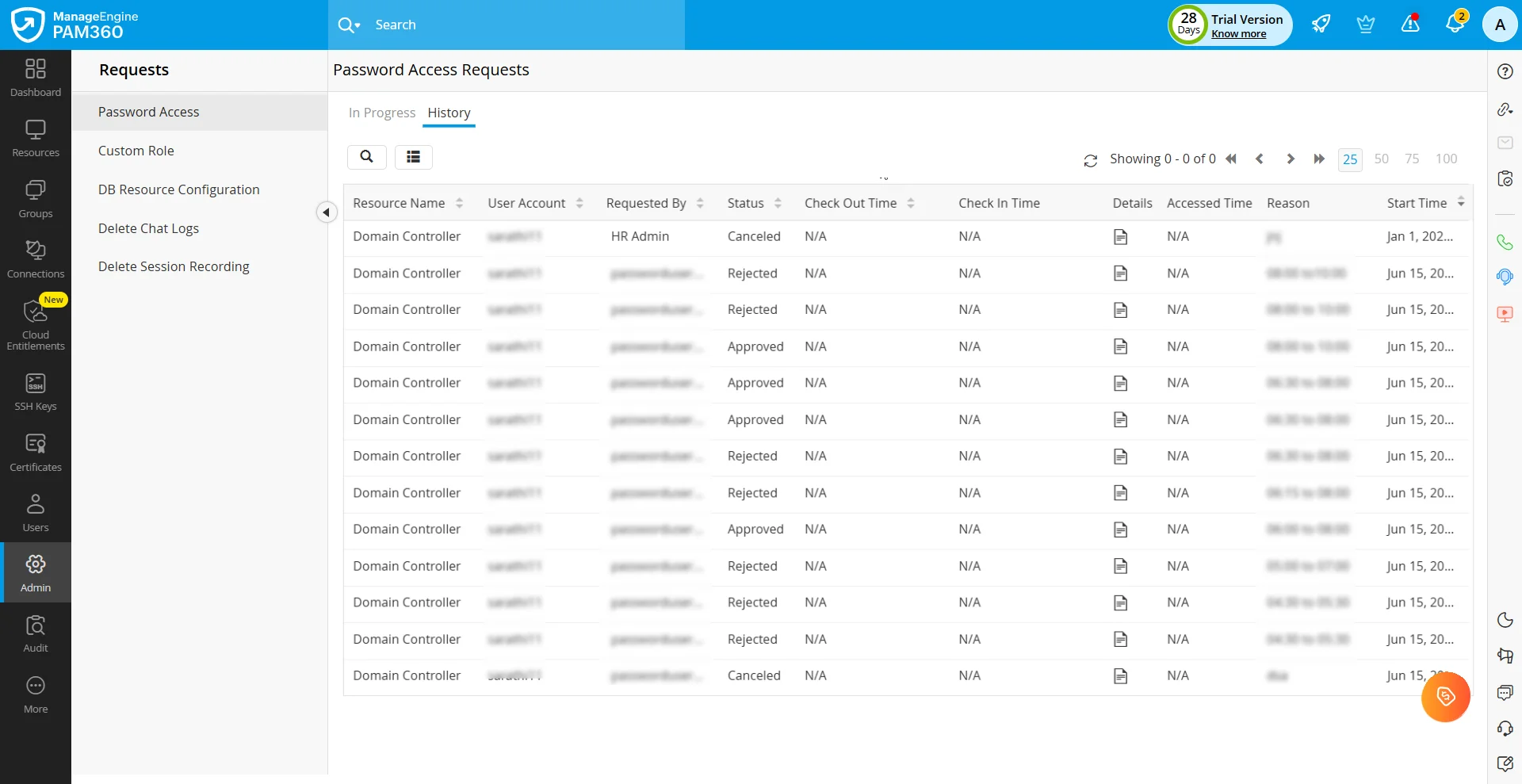

5.2 過去の要求の表示

[パスワード アクセス要求] ウィンドウの [履歴] タブでは、完了したすべてのパスワード

アクセス要求の包括的なビューが、リソース名、アカウント名、要求者、ステータスなどの関連情報とともに表示されます。[アクセス要求の概要] オプションでは、パスワード

アクセス要求のタイムライン

ビューが提供され、要求の作成からパスワードのチェックインまでの各段階の詳細が表示されます。パスワード要求の概要を表示するには、[履歴]タブで目的の要求の横にある[詳細]コラムの下にある[概要]アイコンをクリックします。[アクセス要求の概要]

ページには、特定のパスワード アクセス要求に関するすべての関連詳細がタイムライン ビューで表示されます。

6.アクセス制御の無効化

PAM360 を使用すると、管理者はいつでも任意のリソースまたはアカウントのアクセス制御を無効にすることができ、必要な権限を持つユーザーは承認を必要とせずにパスワードに直接アクセスできるようになります。次のセクションでは、要件に基づいてリソース レベルとアカウント レベルの両方でアクセス制御を無効にするために必要な手順について詳しく説明します。

6.1 リソースのアクセス制御の非アクティブ化

リソースに対して構成されたアクセス制御ワークフローを非アクティブ化するには、次の手順に従います:

- [リソース] タブに移動し、目的のリソースの横にある [リソース アクション] アイコンをクリックして、表示されるオプションから [アクセス制御を設定] を選択します。

- [アクセス制御を設定] ウィンドウで、下部にある [非アクティブ化] ボタンをクリックして、選択したリソースに対して構成されたアクセス制御ワークフローを非アクティブ化します。

必要なリソースを選択し、[リソース アクション] ドロップダウンをクリックして、[構成] >> [アクセス制御] と [非アクティブ化] を選択することで、同じ操作をリソースに対して一括で実行できます。

6.2 アカウントのアクセス制御の非アクティブ化

アカウントに設定されたアクセス制御ワークフローを非アクティブ化するには、次の手順に従います:

- [リソース] タブに移動し、[パスワード] ウィンドウに切り替えて、目的のアカウントの横にある [アカウントアクション] アイコンをクリックし、表示されるオプションから [アクセス制御を設定] を選択します。

- [アクセス制御を設定] ウィンドウで、下部にある [非アクティブ化] ボタンをクリックして、選択したアカウントに対して構成されたアクセス制御ワークフローを非アクティブ化します。

必要なアカウントを選択し、[アカウントアクション] ドロップダウンをクリックして、[アクセス制御を設定] と [非アクティブ化] を選択することで、同じ操作をアカウントに対して一括で実行できます。