LDAPからのユーザーのインポート

(このプロシージャは、ビルド6310以降で適用可能です)

LDAP (Lightweight Directory Access Protocol)は、標準プロトコルとして、ユーザー、デバイス、およびその他ネットワークリソースについての情報を保存および取り込む標準アプローチを提供するディレクトリサービスへのアクセスと管理向けに広く使用されています。これで、PAM360では、組織のLDAP Serverの統合、および組織のユーザーのインポートが可能です。統合後、組織で利用可能な各リソースへの権限を管理できます。

ファイル、AD、およびAzure ADからのユーザーのインポートと同様、LDAPディレクトリからユーザーをインポートすることもできます。詳細をもっと読む。

ユーザーのインポートに必要な手順

- LDAP ServerのPAM360での構成

- LDAP Serverからのユーザーのインポート

- 適切なユーザー役割の指定

- LDAP認証の有効化

- LDAP Server、組織部門、およびグループのPAM360での管理

1.LDAP ServerのPAM360での構成

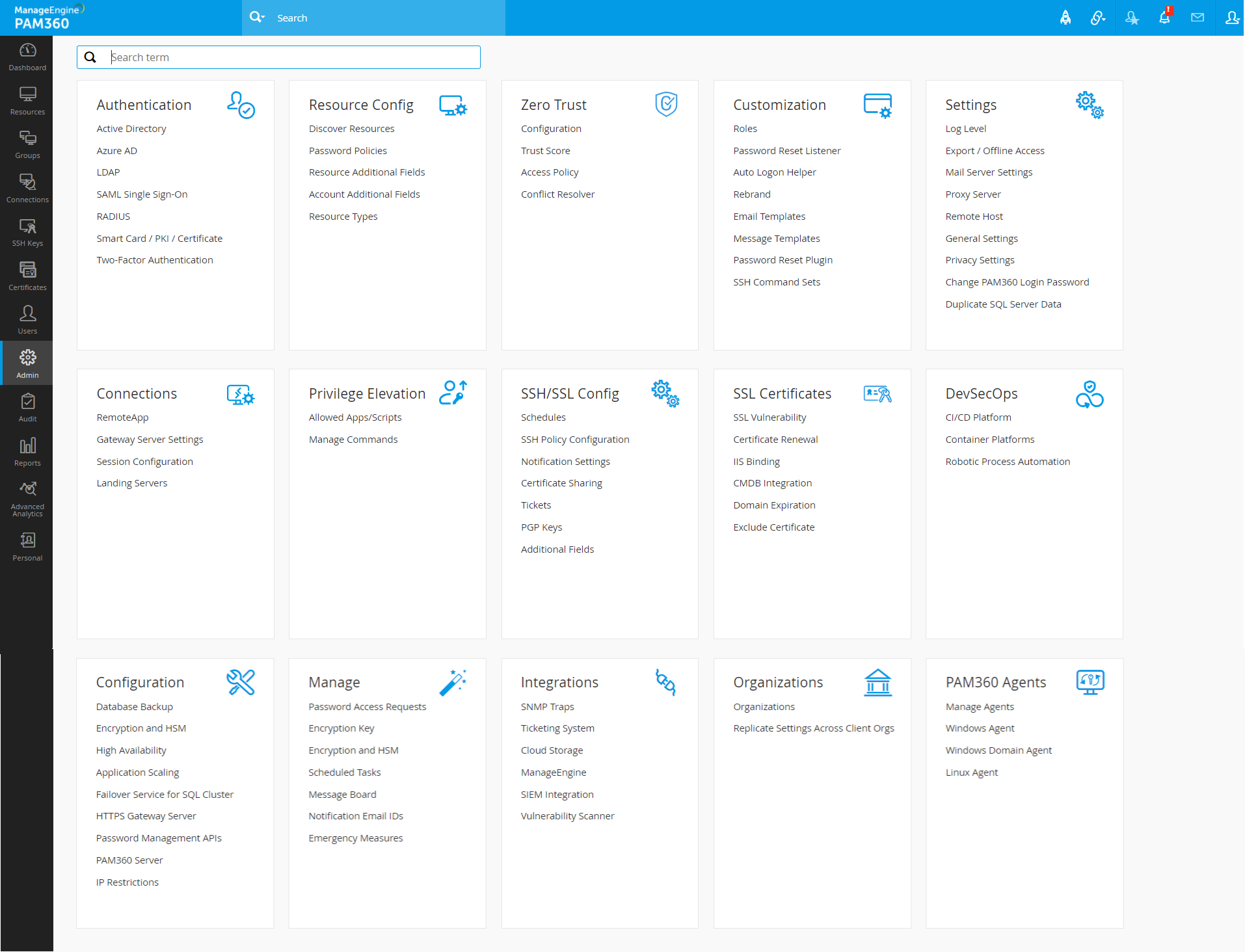

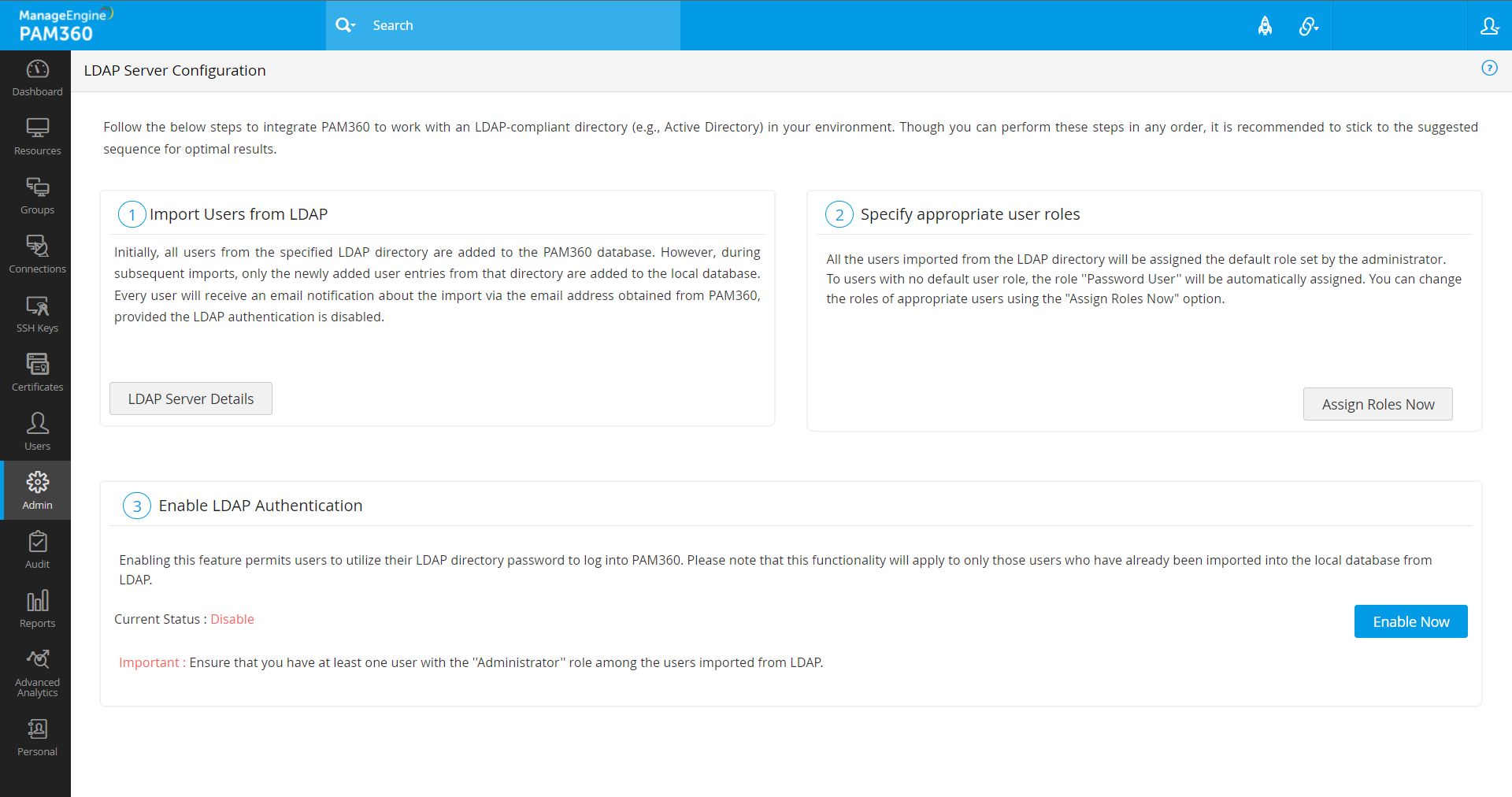

最初の手順では、必要なサーバー認証情報の詳細をPAM360に入力し、LDAP ServerをPAM360で構成します。この実行には、[管理者] >> [認証] >> [LDAP]の順に移動し、以下の手順を実行します:

- LDAP Server構成ページの[LDAP Server詳細]ボタンをクリックし、LDAP ServerをPAM360に追加します。また、[ユーザー] >> [ユーザーを追加] >> [LDAPからインポート]でこのページにアクセスできます。

- 開いたウインドウで、[追加]ボタンか、[新しいドメインを追加]アイコンをクリックします。

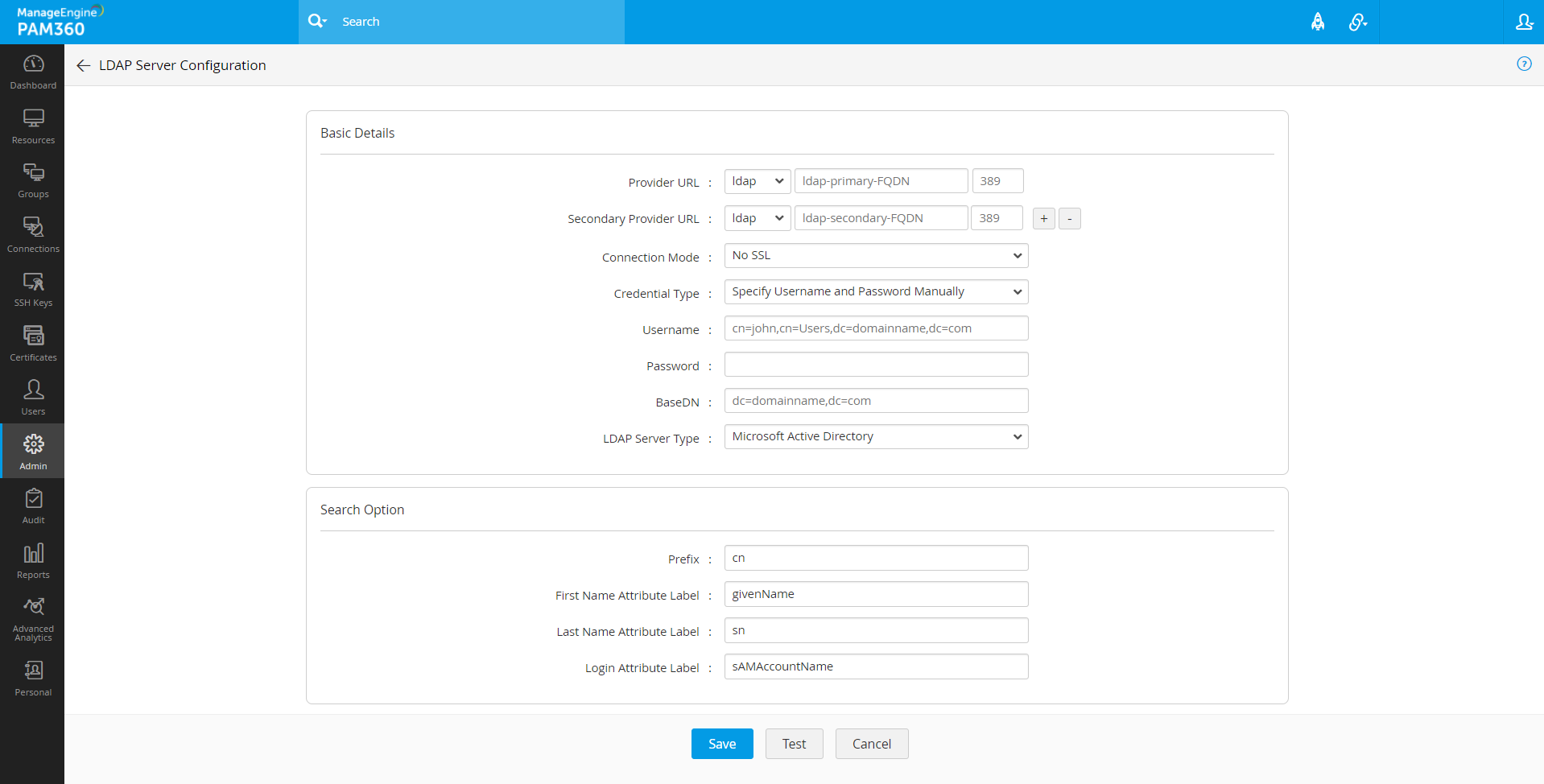

- 開いたウインドウで、以下のように詳細を入力します:

- LDAPプロバイダーのURLを入力します。例えば、ldap pamwinsec23 389。

- LDAP ServerとPAM360との間の接続は、暗号化チャンネル(SSL)または非SSLを利用するように構成できます。SSLモードを接続モードとして選択する場合、以下の手順を行い、しない場合は、次に続く手順に進みます。

- SSLモードを有効にするには、LDAP Serverはポート636のSSLで稼働している琴が必要で、また、LDAP Serverのルート証明書、LDAP Serverの証明書、および各ルート証明書チェーンにある他のすべての証明書をPAM360のサーバーマシンの証明書ストアにインポートする必要があります。

- 証明書をインポートするには、コマンドプロンプトを開き、<PAM360_SERVER_HOME>\binディレクトリに移動して、以下のコマンドを実行します:

Windowsの場合:

importCert.bat <証明書の絶対パス>

Linuxの場合:

importCert.sh <証明書の絶対パス>

- PAM360 Serverを再起動し、以下の手順で続行します.

- 認証情報の入力で、[ユーザー名とパスワードを手動で指定]または[PAM360に保存されたアカウントを使用]を選択します。.[PAM360に保存されたアカウントを使用]を選択した場合、各LDAPリソース名とアカウント名をPAM360から選択します。

- [ユーザー名とパスワードを手動で指定]を選択した場合、LDAPにすでにあるユーザーの1つの認証情報を入力して認証します。これは、アプリケーションの認証時にユーザーがユーザー名を送信したときの形式である必要があります。例えば、一般的なエントリは、cn=eric,cn=users,dc=manageengine,dc=com のようになります

- 与えられたユーザーのパスワードを入力します。

- BaseDN情報を入力します。これは、ディレクトリ検索が行われる[ベース]または[ルート]です。LDAP ベース (LDAP ディレクトリ ツリーの最上位) を入力します。LDAP で使用されている形式で正確に入力してください。コンマまたは'='等号およびケースセンシティブなエントリの間にスペースは空けません。例えば、,dc=manageengine,dc=com。

- 以下のオプションから、LDAP Serverタイプを選択します:

- Microsoft Active Directory

- Novell eDirectory

- OpenLDAP

- その他

- お使いのLDAP ServerがタイプMicrosoft Active Directory/Novell eDirectory/OpenLDAPに属する場合は、[テスト]をクリックします。

- テスト認証が正常に完了したら、[保存]をクリックします。

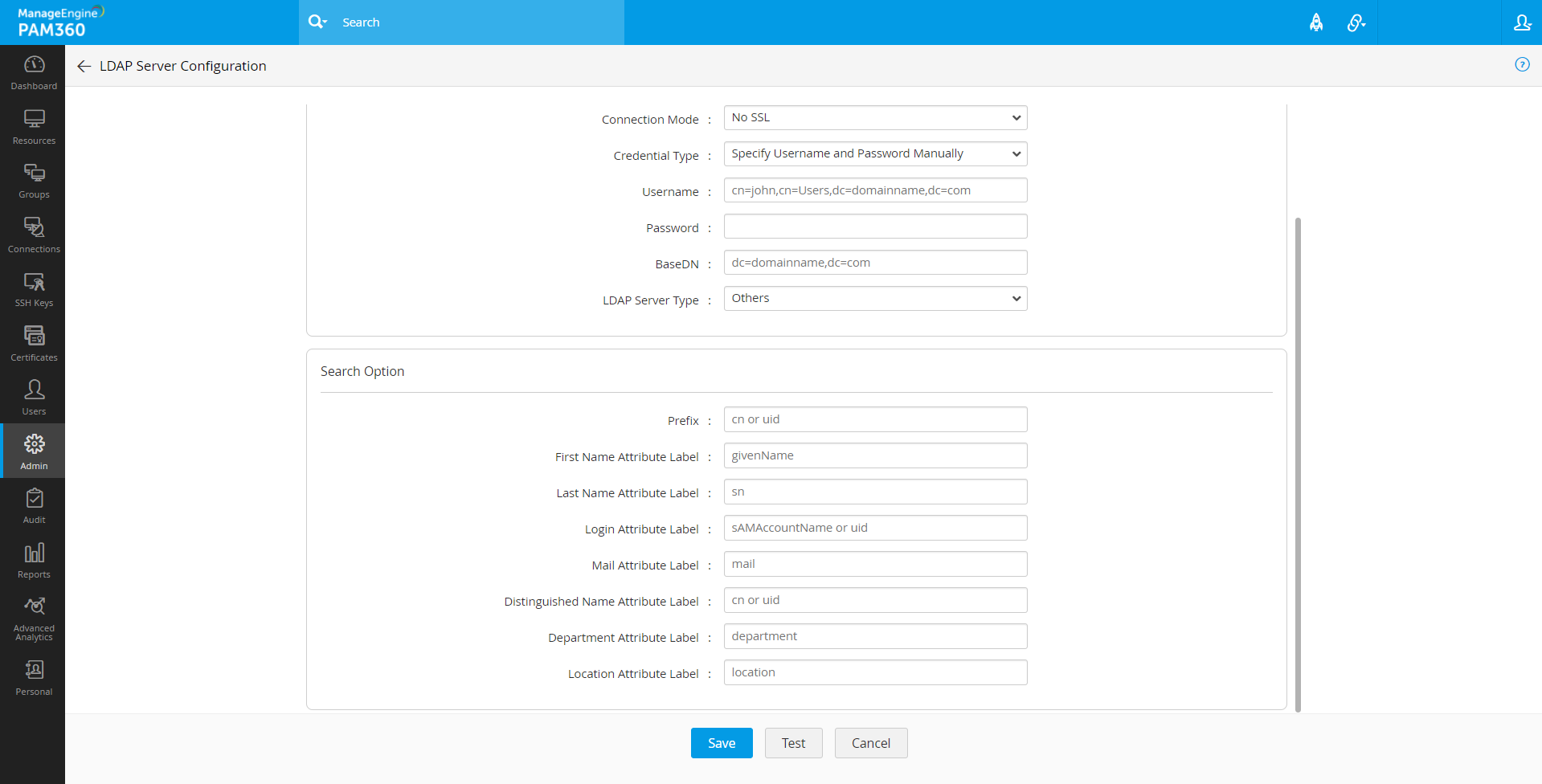

- お使いのLDAP ServerがMicrosoft Active Directory/Novell eDirectory/OpenLDAP以外のタイプに属する場合は、以下の追加詳細事項を指定して、ユーザーを認証します:

- 「ログイン属性ラベル」のテキストフィールドのLDAP構造に、ユーザーログイン属性を入力します。.例えば、LDAPがADを使用する場合、エントリは「sAMAccountName」となり、OpenLDAPの場合、,エントリは「uid」となります。他の LDAP を使用している場合は、LDAP 構造に従ってこのエントリを作成します。

- 「メール属性」のテキストフィールドのLDAP構造に、ユーザーのメール属性を入力します。例えば、LDAPがADを使用する場合、エントリは「mail」となります。他の LDAP を使用している場合は、LDAP 構造に従ってこのエントリを作成します。

- 識別名属性を入力します。これは、このオブジェクトを一意に定義する LDAP 属性です。例えば、LDAPがADを使用する場合、エントリは、「distinguishedName」に、OpenLDAPの場合、エントリは、「dn」.になります。他の LDAP を使用している場合は、LDAP 構造に従ってこのエントリを作成します。

- 残りの属性に適切な入力を行い、LDAP Server構成を保存をします。

2.LDAPからユーザーをインポート

LDAPからユーザーをPAM360に組織部門、グループ経由で、および検索フィルターを使って、インポートできます。

グループ/組織部門からユーザーをインポートするには::

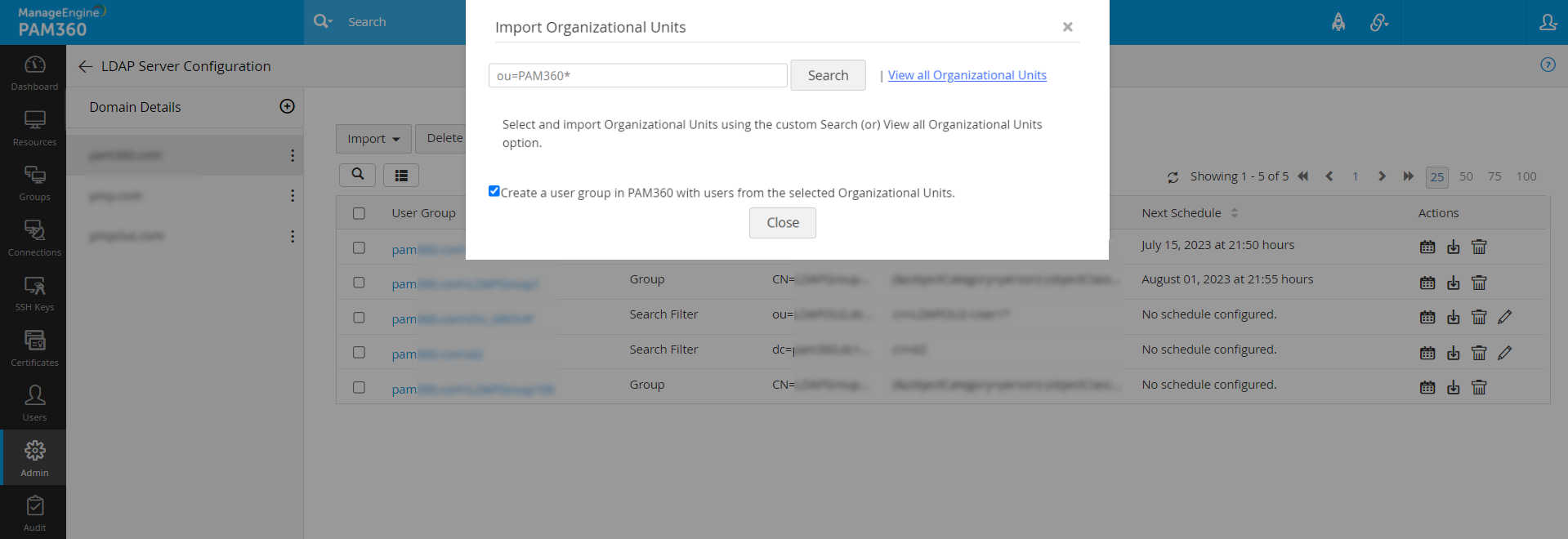

- LDAP Server構成ページに移動し、[インポート] >> [グループ/組織部門]の順にクリックします。

- 開いたポップアップで、[検索]オプションまたは[すべてのグループ/組織部門を表示]オプションを使って、必要なグループ/組織部門を探します。

- 各グループ/組織部門を利用可能なリストから選択し、[保存]をクリックします。

注記: 選択したグループ/OUにあるユーザーをPAM360の個別ユーザーグループとして作成する場合、[保存]ボタンをクリックする前に、[選択した組織部門のユーザーを入れてPAM360にユーザーグループを作成]を選択します。

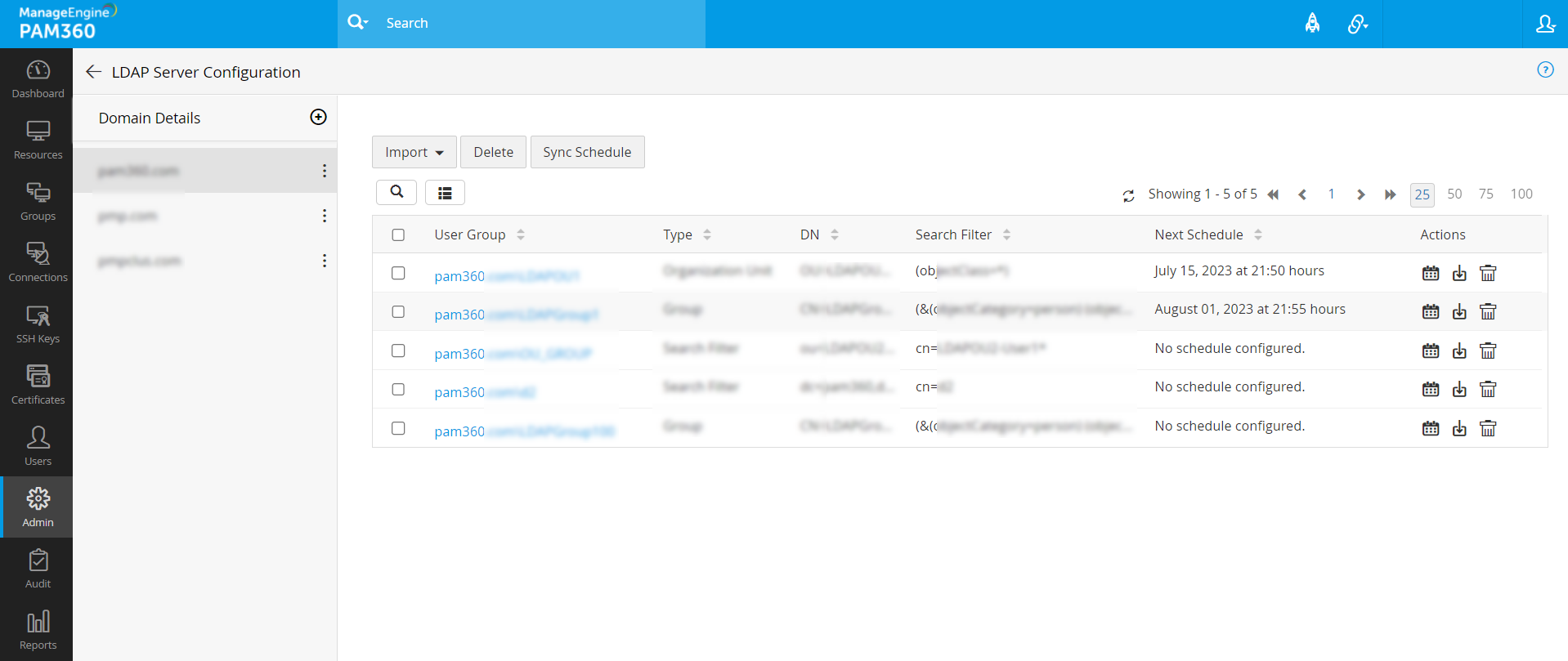

- インポートされたグループ/組織部門は、LDAP Server構成ページの各ウインドウに一覧表示されます。

グループと組織部門からユーザーをインポートするには、以下のように、検索フィルターオプションを利用できます:

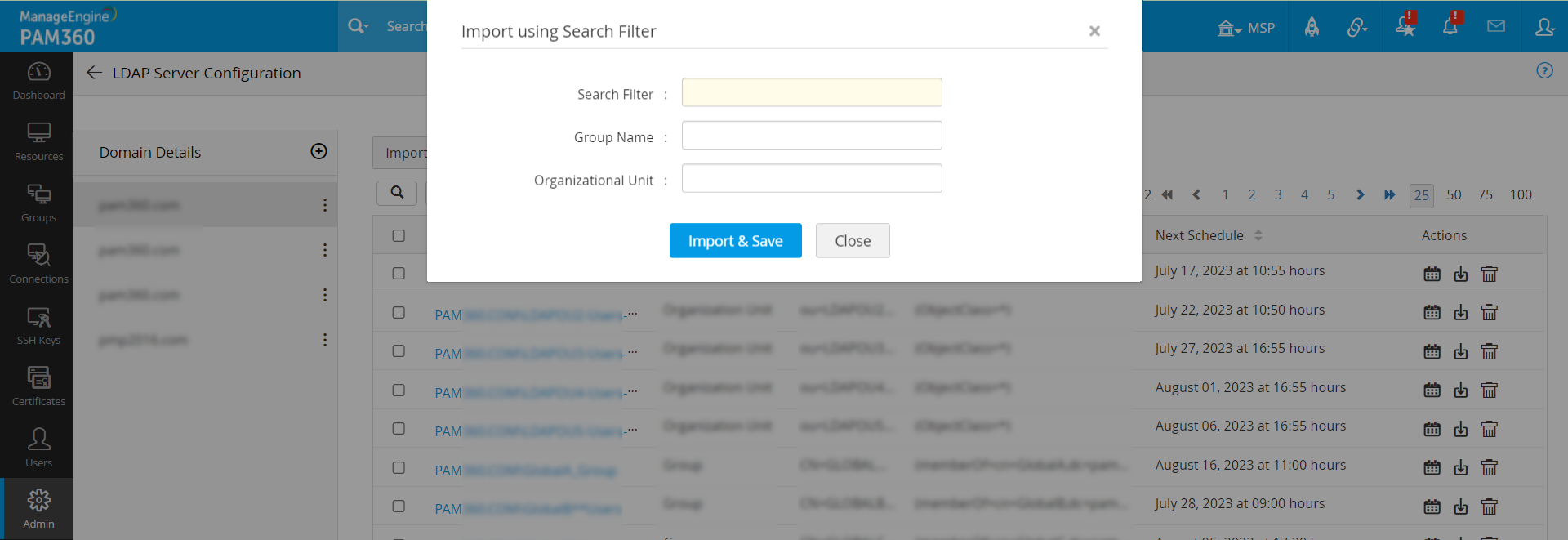

- LDAP Server構成ページに移動し、[インポート] >> [検索フィルターの使用]の順にクリックします。

- 開いたポップアップで、検索フィルター情報を入力し、[保存]をクリックします。

- グループ名と組織部門を、検索フィルターを探す必要があるオプション情報として入力します。

次に、各グループ/組織部門/検索フィルター構成の横の[LDAPからインポート]アイコンをクリックし、PAM360にユーザーをインポートします。

[LDAPからインポート]ボタンを押すとすぐ、PAM360がLDAPの各構成からすべてのユーザーのインポートを開始します。これに続くインポート中、LDAPの新しいユーザーエントリのみPAM360に追加されます。インポート中、新しいユーザーすべてに、そのアカウントについてメール通知が送信され、LDAP認証が無効になったときにPAM360にログインするのに使用するパスワードがあわせて送信されます。

2.1 LDAP ServerとPAM360との間の同期化を構成

新しいユーザーがLDAPに追加されるときは必ず、PAM360に自動的に追加し、ユーザー詳細を同期化するプロビジョンがあります。これは、[LDAP Server構成]ページから個別に、または一括で実行できます。

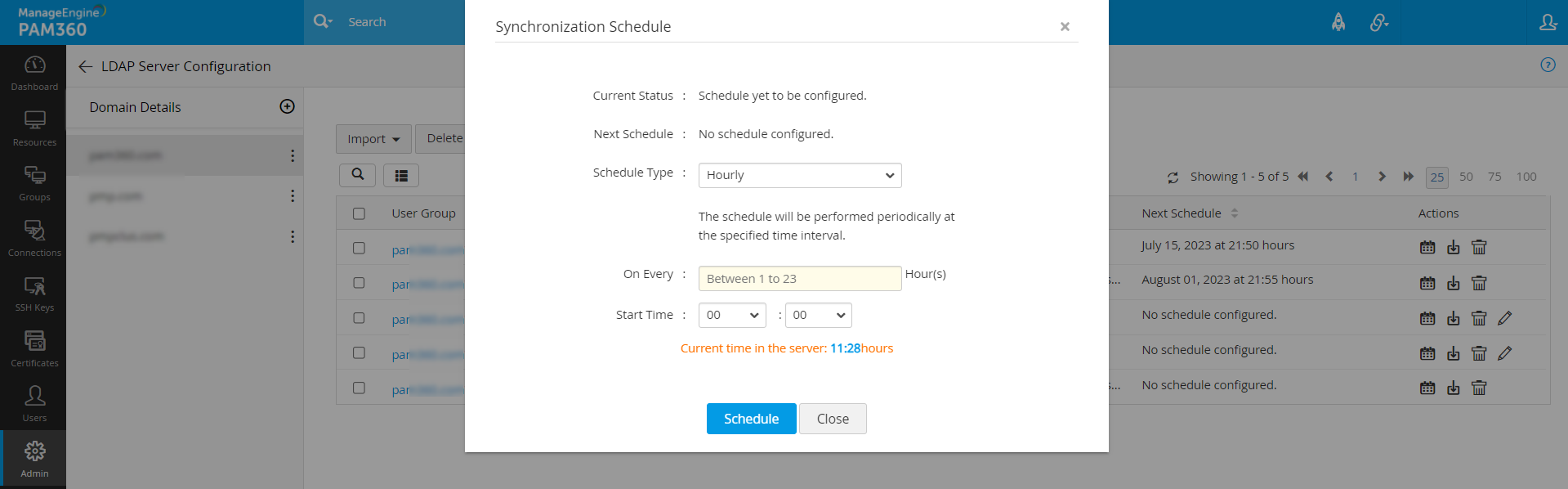

- LDAP構成からPAM360にユーザーを同期化するには、必要なグループ/組織部門、または検索フィルターの横の同期化スケジュール設定アイコンをクリックします。

- 開いたポップアップで、PAM360がLDAP Serverに問い合わせてユーザー詳細を同期化する時間間隔を入力します。時間間隔は、1分程度にするか、時間/日の範囲にできます。

- 次に、[保存]をクリックして、同期化を必要に応じてスケジュール設定します。

- 同期化を一括でスケジュール設定するには、

3.適切なユーザー役割の指定

LDAPからインポートされたすべてのユーザーには、デフォルトでは、[パスワードユーザー]のロールが割り当てられます。特定のユーザーに特定の役割を割り当てるには、

- [管理者] >> [認証] >> [LDAP]の順に移動し、[今すぐロールを割り当て]をクリックします。

- 開いたポップアップに、ADからインポートされたすべてのユーザーが一覧表示されます。

4.LDAP認証の有効化

最後の手順は、LDAP 認証を有効にすることです。この後、ユーザーは、LDAPディレクトリパスワードを使って、PAM360にログインできます。これは、PAM360にLDAPからすでにインポートされたユーザーのみ機能しますので、注意してください。

メモ:LDAPからインポートされたユーザー中に、「管理者」ロールがあるユーザーが少なくとも1人いることを確認してください。.

5.LDAP Server、組織部門、およびグループのPAM360での管理

[管理者] >> [認証] >> [LDAP] >> [LDAP Server詳細]の順に移動します。開いたウインドウで、

- 各LDAP Serverの横のkebabメニューアイコン()をクリックし、既存のものを削除するか、LDAP Serverに関係するエントリを編集します。

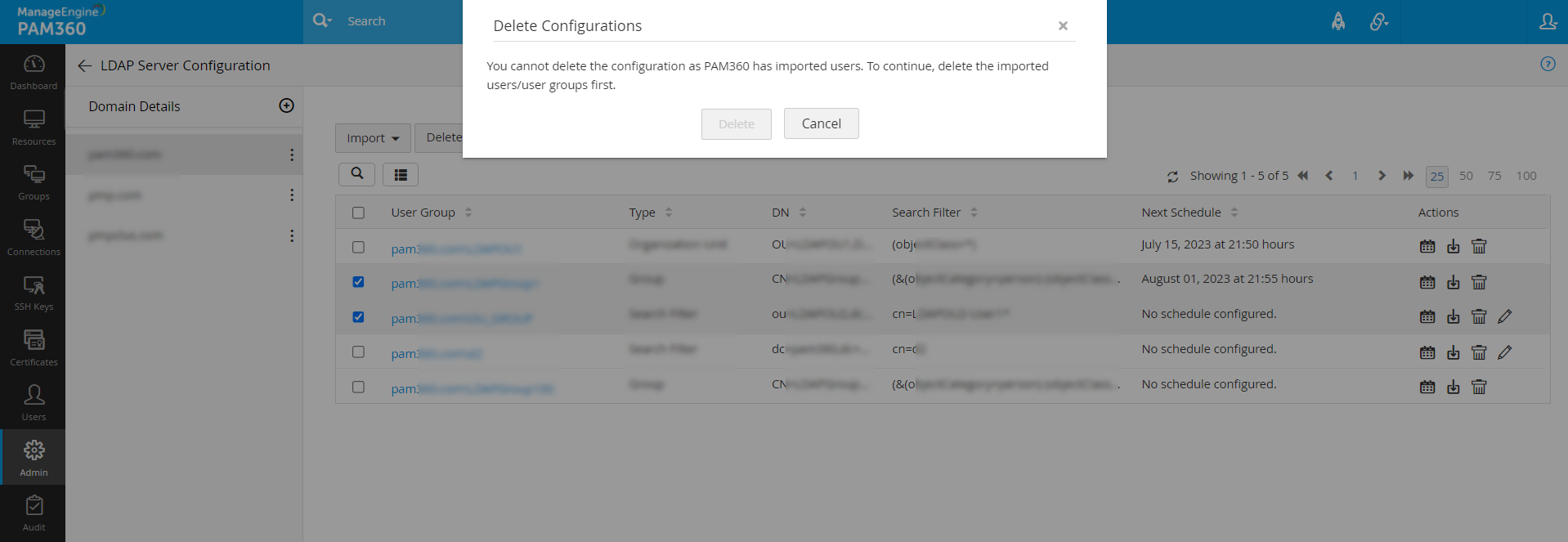

- 各OU、グル-プまたは検索フィルターの横の[削除]アイコンをクリックし、インポートされたLDAP構成をPAM360から削除します。また、各組織部門、グループ、または検索フィルターを選択するか、上部ペインの[削除]ボタンをクリックして、この操作を一括で実行できます。

メモ:グループ、組織部門、および検索フィルターを削除すると、各エントリがPAM360データベースから個別に削除されるため、LDAP Server内のデータに影響が及ぶことはありません。