特権アカウントのディスカバリー

PAM360 の特権アカウントディスカバリー機能を使用すると、管理者は環境内の IT リソースに関連付けられているすべての特権アカウントを識別して管理できます。このヘルプ ドキュメントでは、オンデマンドおよび定期的なディスカバリースケジュールの両方で特権アカウントを検出するための包括的なガイダンスを提供します。このドキュメントで説明されている手順に従うことで、管理者はインフラ全体の特権アカウントを完全に可視化し、管理されていないアカウントや不明なアカウントによってもたらされるリスクを軽減し、特権アカウントを PAM360 のアカウント管理およびアクセス制御ワークフローにシームレスに統合できます。

メモ:

- PAM360 は、特定のリソース タイプに対してのみ特権アカウントのディスカバリーをサポートします。デバイスタイプが直接サポートされていないが、サポートされている別のリソース タイプによく似ている場合は、リソースを追加するときに、最も近い利用可能なリソース タイプを選択できます。アカウントのディスカバリー中に、PAM360 はリソース タイプを自動的に割り当てますが、管理者は正確な分類を確実に行うために、必要に応じてそれを検証して更新する必要があります。

- Application Gatewayに関連付けられたリソースの場合、リソースが関連付けられている Application Gatewayサーバーによって、オンデマンドおよび定期的なアカウントディスカバリープロセスの両方が実行されます。したがって、検出を成功させるには、Application Gatewayがアクティブで実行されていることを確認してください。

- PAM360 MSP エディションを使用しており、クライアント組織でリソースディスカバリーを有効にする場合は、[管理] >> [カスタマイズ] >> [一般設定] に移動し、[ユーザー管理] セクション内の [Enable Discovery in client organization] チェックボックスをオンにします。

このヘルプ ドキュメントでは、次のトピックについて詳しく説明します。

1.前提条件

- ローカル管理者アカウントを含む特権アカウントを検出して列挙するには、PAM360 では、ターゲット リソースに接続し、その特権アカウントを照会、列挙、取得するのに十分な権限を持つ有効な認証情報が必要です。検出するアカウントを持つ目的のリソースのリモート ログイン認証情報を構成することで、必要な認証情報を提供できます。PAM360 のさまざまなリソース タイプに対するログイン認証情報を構成する詳細な手順については、このリンクを参照してください。

- Windows ドメイン リソース内の特権ドメイン アカウントを検出するには、PAM360 では、ドメイン コントローラーを照会し、Active Directory ドメイン内のグループを列挙し、パスワードのリセットなどの操作を実行するために必要な権限を持つドメイン管理者アカウントが必要です。

2.特権アカウントのディスカバリー

PAM360 を使用すると、管理者は個々のリソースに関連付けられた特権アカウントを検出したり、複数のリソースにわたって同時に一括検出を実行したりできます。ディスカバリープロセス中に、PAM360 はターゲット リソースに接続し、関連付けられているすべての特権アカウントを取得します。検出されると、アカウントはそれぞれのリソース コンテナに自動的に追加されます。

2.1 個々のリソースの特権アカウントのディスカバリー

リソースに関連付けられた特権アカウントを検出するには、次の手順に従います。

- [リソース] タブに移動し、アカウントを検出したいリソースをクリックします。

- 表示される [アカウント情報] ウィンドウで、上部のパネルにある [アカウントディスカバリー] ボタンをクリックします。

複数のリソースに関連付けられている特権アカウントを一括して検出するには、次の手順に従います。

- [リソース] タブに移動し、アカウントを検出する目的のリソースを選択し、上部のパネルの [リソース アクション] ボタンをクリックして、表示されるオプションから [アカウントディスカバリー] を選択します。

- または、[グループ] タブに移動し、メンバー アカウントを検出する目的のリソースを含むリソース グループを選択し、上部のパネルの [一括構成] ボタンをクリックして、表示されるオプションから [アカウントディスカバリー] を選択します。

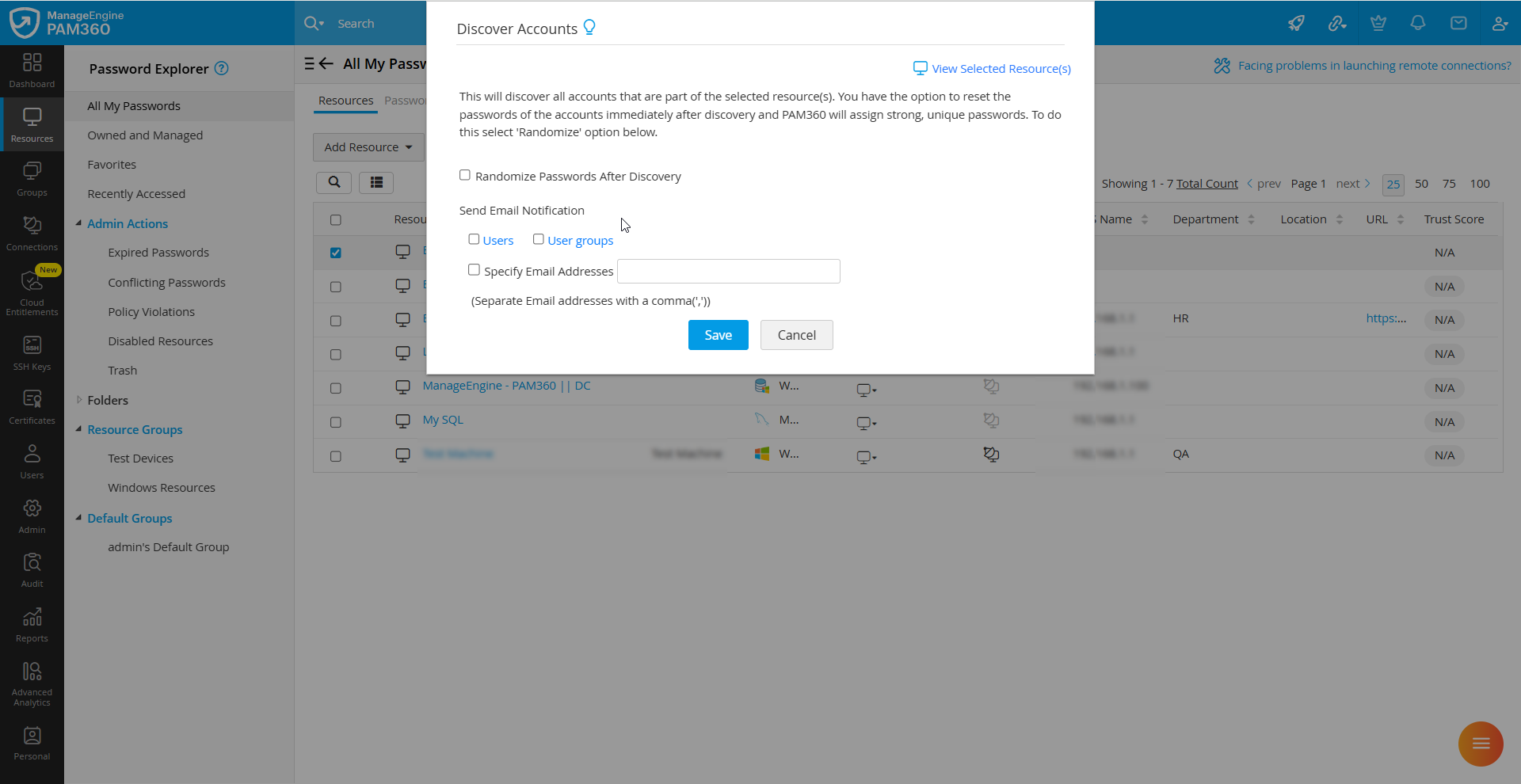

- 表示される [アカウントディスカバリー] ウィンドウで、必要なオプションを選択し、[保存] をクリックします。

- 検出後に特権アカウントのパスワードをリセットするには、[新しく検出されたアカウントのパスワードを変更する] チェックボックスを有効にします。

- アカウントが検出されたら、ディスカバリータスクについて通知するユーザーを選択します。環境内の必要なユーザーまたはユーザー グループに通知することを選択できます。[ユーザー] または [ユーザーグループ] ボタンをクリックし、通知する環境内の目的のユーザーまたはユーザー グループを選択します。

- また、[メールアドレスを指定] チェックボックスをオンにして、指定されたフィールドに通知する特定のユーザーの電子メール アドレスを入力することもできます。複数のメールアドレスをコンマ区切り形式で入力できます。

- 検出後に特権アカウントのパスワードをリセットするには、[新しく検出されたアカウントのパスワードを変更する] チェックボックスを有効にします。

2.2 特権ドメインアカウントのディスカバリー

メモ:

PAM360 経由では、ディレクトリ サービス内のドメイン管理者アカウントやエンタープライズ管理者アカウントなどの特権ドメイン アカウントのみを管理し、個人用アカウントは管理しないことをお勧めします。

PAM360 は、必要な権限を持つ専用アカウントを使用して Active Directory に接続することにより、特権ドメイン アカウントのディスカバリーと管理をサポートします。このアカウントは、Active Directory のクエリ、グループの列挙、パスワードのリセットなどの操作を実行するのに十分な権限を持つ、ドメイン管理者アカウントまたは委任されたサービス アカウントにすることができます。

Active Directory ドメイン内の特権ドメイン アカウントを検出するには、次の手順に従います。

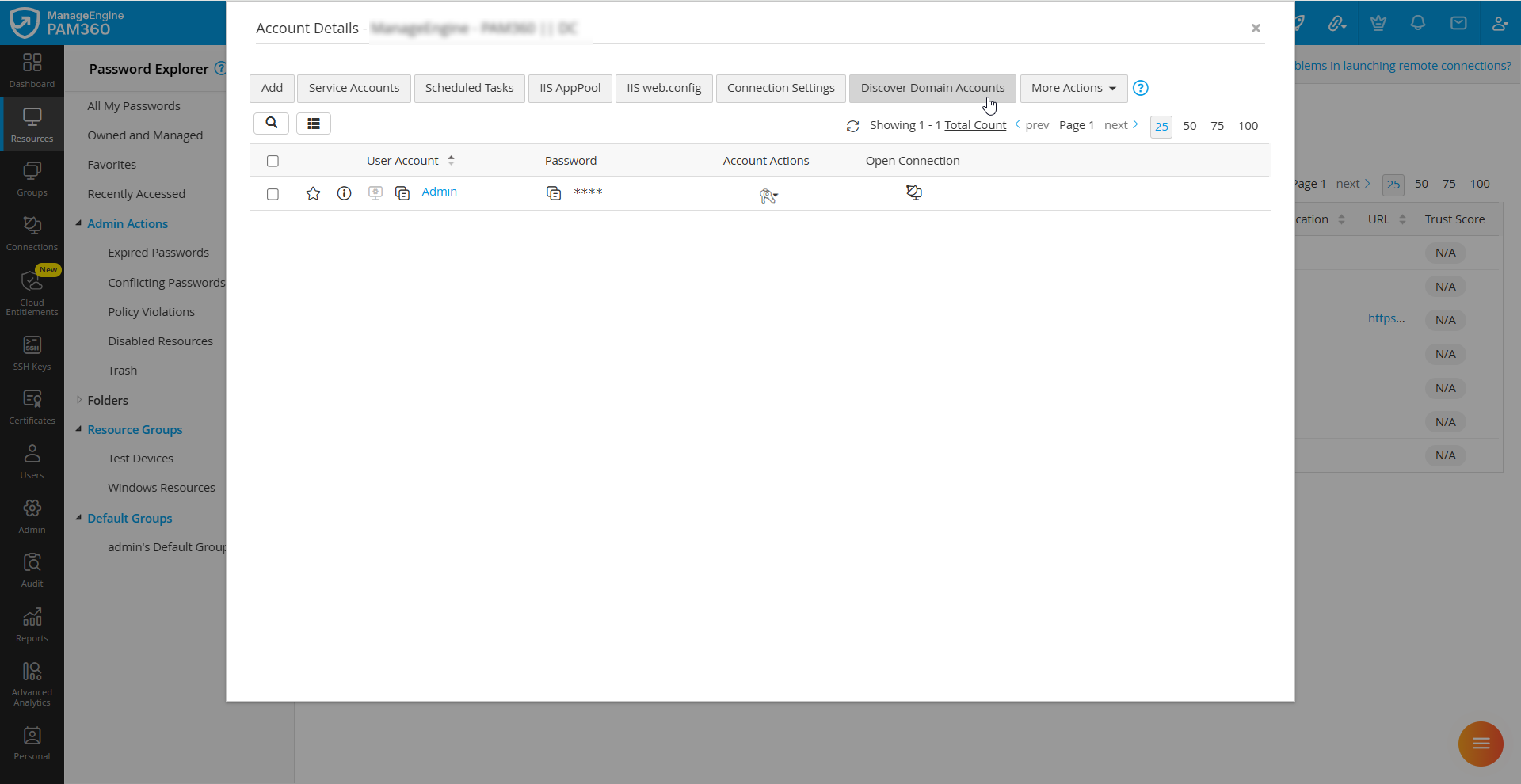

- [リソース] タブに移動し、検出するドメイン アカウントが含まれる目的の Windows ドメイン リソースをクリックします。

- [アカウント情報] ウィンドウで、上部のパネルにある [Discover Domain Accounts] ボタンをクリックします。

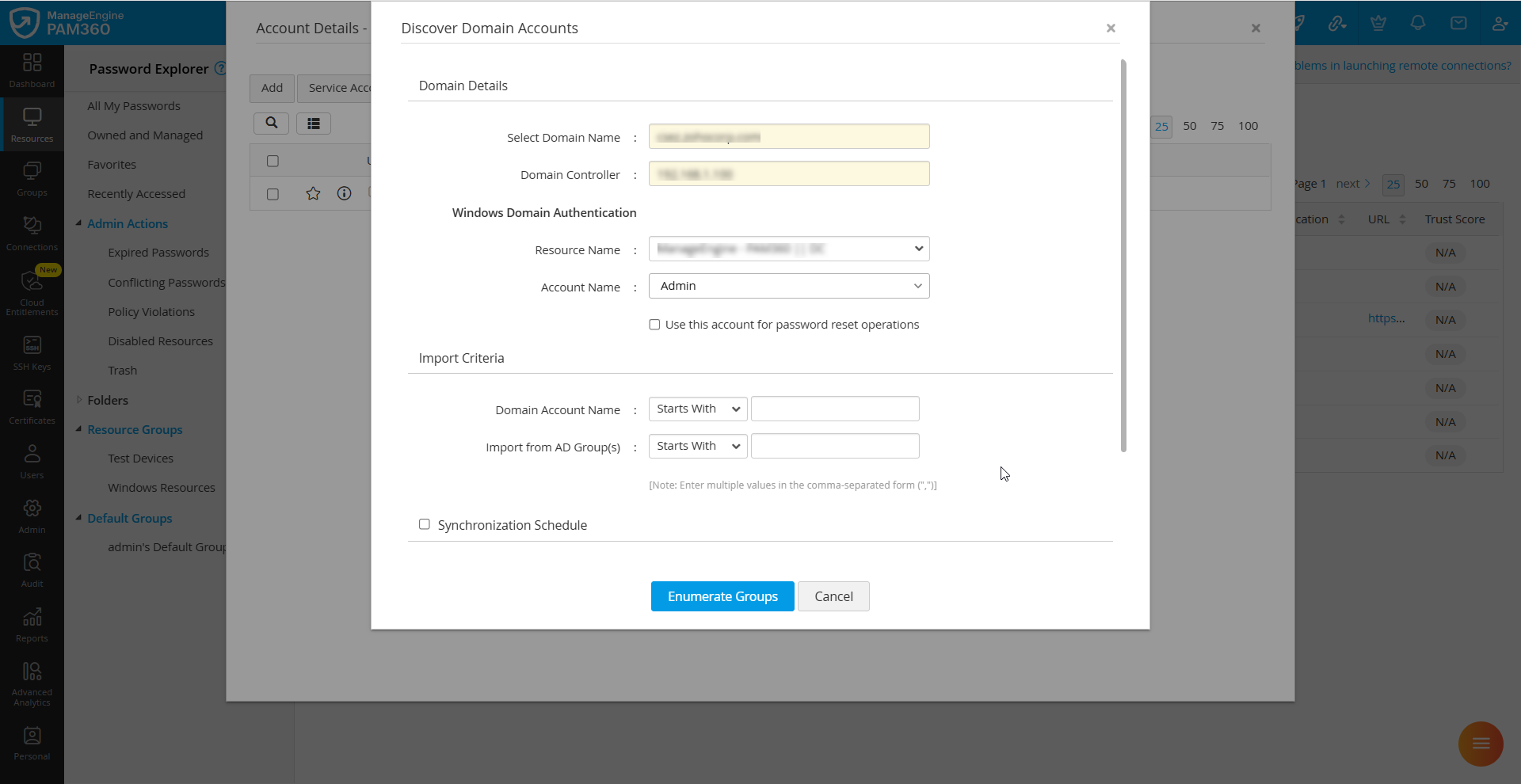

- 表示される [Discover Domain Accounts] ウィンドウで、ドメイン名とドメイン コントローラーを確認します。これらの値は PAM360 によって自動的に入力されます。

- PAM360 では、アカウント検出およびパスワード リセット操作を実行するために必要な権限を持つ有効なドメイン

アカウント認証情報が必要です。[リソース名]フィールドと[アカウント名]フィールドから目的のリソースとアカウントを選択します。このアカウントは、同じ

Windows ドメイン リソースのメンバー アカウントにすることも、選択した Windows ドメイン リソースとの信頼された接続を持つ環境内の別の Windows ドメイン リソースのメンバー

アカウントにすることもできます。

- 選択したドメイン アカウントを使用して、検出されたドメイン アカウントのパスワード リセット操作を実行する場合は、[Use this account for password reset operations] チェックボックスをオンにします。選択したドメイン アカウントに、Windows ドメイン内でパスワード リセット操作を実行するために必要な権限があることを確認します。

- アカウント名と AD グループに基づいて条件を定義して特定のドメイン アカウントをインポートするには、インポート基準

セクションで条件を指定します。これらのフィールドには、コンマ区切り形式で複数の値を入力できます。

メモ:

- 「含まれる」、「等しい」、「等しくない」、「で始まる」、「で終わる」、RegEx(正則表現)などの修飾子を使って、条件に基づいて効率的に検索を絞り込むことができます。

- インポート プロセス中に取得されるのは、現在の Active Directory ドメインのドメイン アカウントのみです。

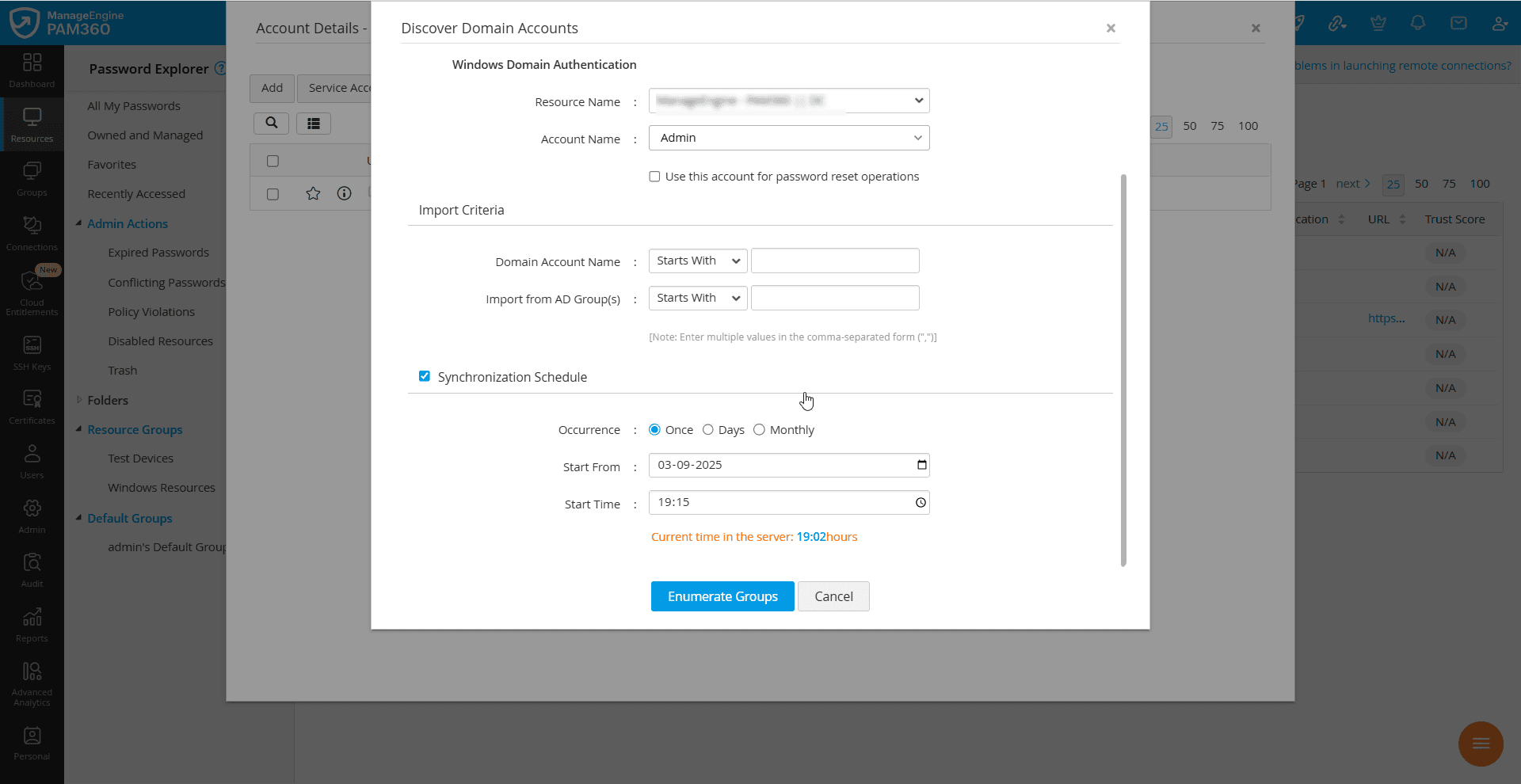

- PAM360 は、リソースの同期を維持するために定期的に AD にクエリを実行できます。AD に追加された新しいドメイン アカウントは、リソース データベースの同期を維持するために、PAM360

のインベントリに自動的に追加されます。新しく追加されたドメイン アカウントを検出するために同期スケジュールを追加する場合は、[Synchronization Schedule]

チェックボックスをオンにして、次の詳細を入力します。

- 実行頻度 - スケジュールを実行する頻度を選択します。タスクを 1 回だけ実行するには [一度だけ] を、数日ごとに繰り返すには [間隔指定] を、毎月 1 回実行するには [毎月] を選択します。

- 開始時刻 - スケジュールの発生に応じて、タスクを開始する日付または実行する日付を指定します。

- 開始時間 - 選択した日付にタスクを実行する時刻を指定します。

- 実行頻度として[間隔指定]を選択した場合は、[間隔]フィールドにタスクが繰り返し実行されるまでの日数を入力します。スケジュールは指定された日数ごとに

1 回繰り返されます。

- [毎月]を選択した場合は、毎月スケジュールを実行する日付を指定する必要があります。タスクは毎月選択した日に実行されます。

- ドメイン アカウントをインポートするための条件を指定した場合は、[インポート] ボタンをクリックして、PAM360 のインベントリにインポートします。条件に一致するすべてのドメイン アカウントが AD ドメインからインポートされます。

- 条件を指定しなかった場合は、[Enumarate Groups] ボタンをクリックして、Active Directory ドメインからすべてのグループを取得します。列挙されたグループから、必要な特権ドメイン アカウントを含む目的の Active Directory グループを選択し、[インポート] をクリックします。

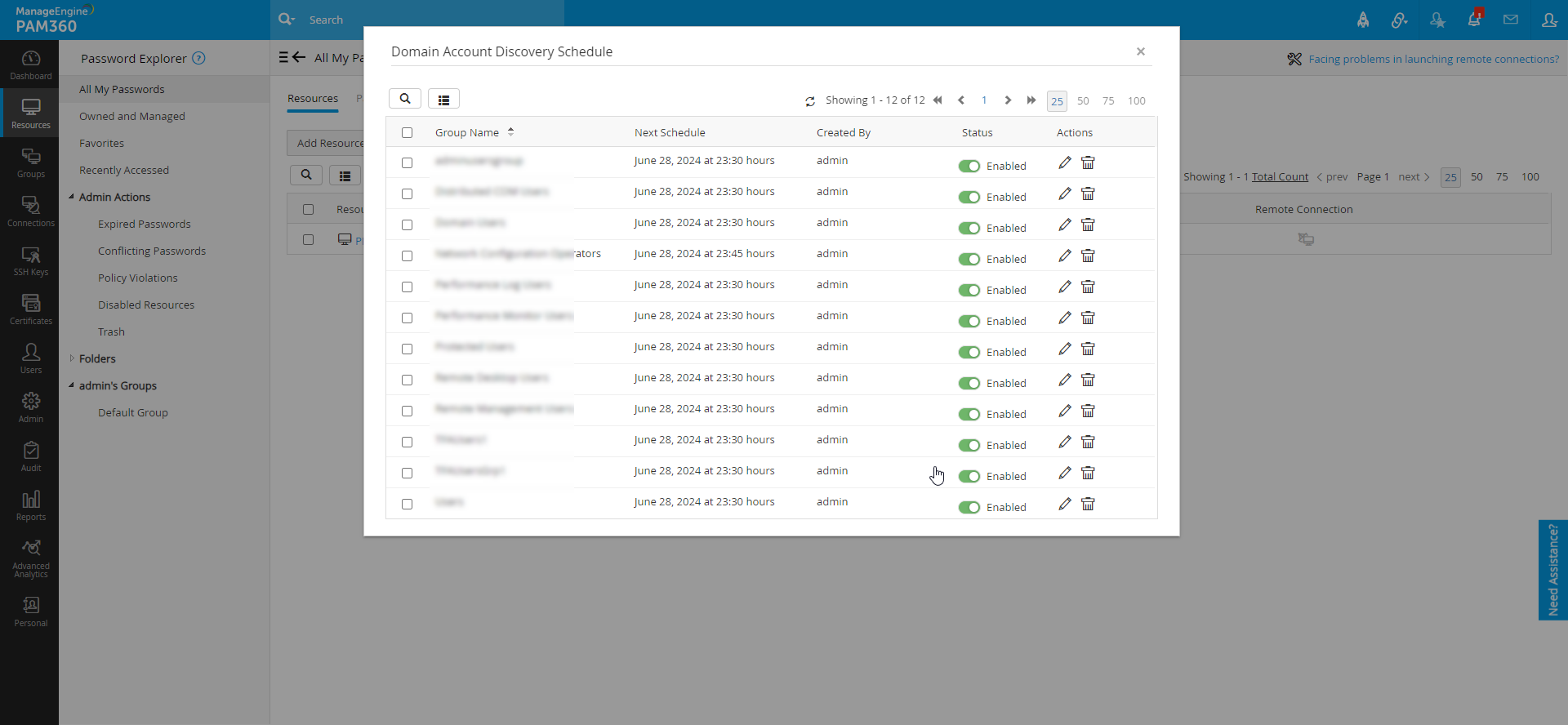

- 特定の Windows ドメイン リソースのドメイン アカウントディスカバリースケジュールは、[リソース アクション] >> [Domain Account Discovery Schedule] から表示できます。[Domain Account Discovery Schedule] ページでは、ドメイン

アカウントのインポートがスケジュールされている特定のグループのスケジュールを編集、有効化、無効化、および削除できます。また、[管理] >>

[管理] >> [スケジュール管理] >>

[ユーザーが作成したスケジュール] からも同じ操作を実行できます。

2.2.i 特権ドメイン アカウントのディスカバリーにおける制限

- 特権ドメイン アカウントまたは Active Directory グループの名前にコンマ (,) が含まれている場合、ドメイン アカウントのディスカバリーはサポートされません。

- ドメイン コントローラー名が追加された特権ドメイン アカウントは検出できません。

- ネストされた Active Directory グループ内の特権ドメイン アカウントは自動的に検出できません。ただし、このようなグループは、ディスカバリープロセス中に個別に選択することでインポートできます。

2.3 Windows サービス アカウントのディスカバリー

PAM360 は、Windows ドメイン アカウントを検出する際に、ドメイン メンバー サーバーで実行されているサービスに関連付けられたサービス アカウントを自動的に識別してインポートし、管理者がドメイン環境に関連付けられたすべてのアカウントを把握できるようにします。ディスカバリープロセスは次のように機能します。

- ディスカバリープロセス中に、PAM360 はドメイン名を持つ Windows ドメイン リソースを作成します。たとえば、ドメイン名が PAM360 の場合、作成されるリソース名は PAM360 - Domain Controllerになります。

- PAM360 は Active Directory を照会し、グループ内で利用可能なすべての Windows メンバー サーバーを取得します。

- 次に、PAM360 はそれらのメンバー サーバーに関連付けられているローカル アカウントとサービス アカウントを取得します。

検出されると、サービス アカウントは、それが属するリソースを含むリソース グループに関連付けられます。リソース グループ名の形式は、DomainName_MemberServerGroup になります。たとえば、ドメイン名が PAM360 の場合、作成されるリソース グループは PAM360_MemberServerGroup になります。同じ名前のリソース グループがすでに存在する場合、リソースは既存のグループに追加されます。

3.特権アカウントの定期的ディスカバリー

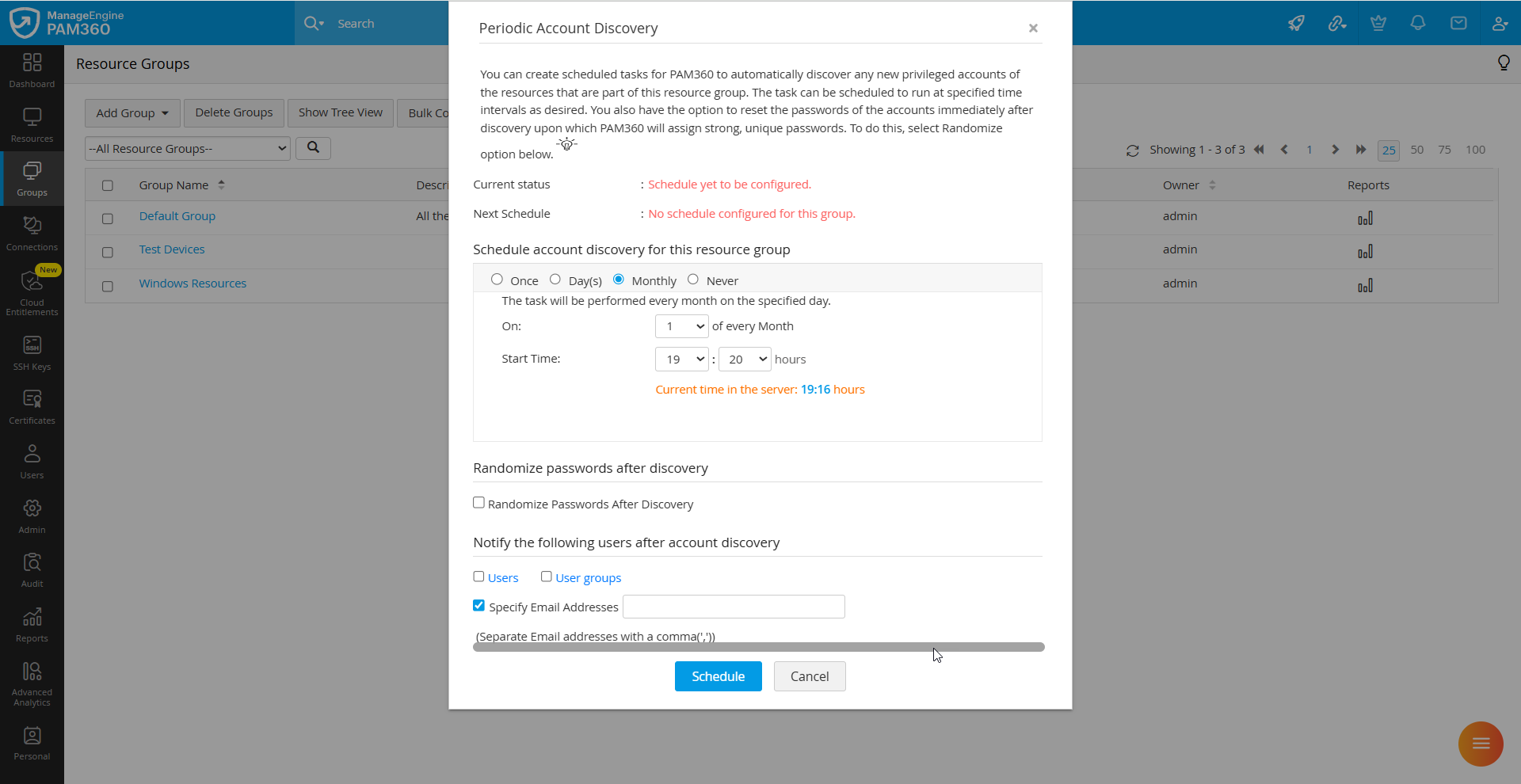

リソース グループ レベルで定期的なディスカバリースケジュールを追加するには、次の手順に従います。

- [グループ] タブに移動し、定期的に発見したいメンバーアカウントを含むリソースグループ横の[アクション] ボタンをクリック→[アカウントディスカバリーをスケジュール]に進んでください。

- 表示される [アカウントディスカバリーをスケジュール] ポップアップで、次の詳細を入力します。

- 指定されたオプションからスケジュールを実行する頻度を[一回のみ]、[日]、[月毎]、[なし]から選択します。タスクを 1 回だけ実行するには [一回のみ]

を、数日ごとに繰り返すには [日] を、毎月 1 回実行するには [月毎] を、既存のスケジュールを無効にするには

[なし]を選択します。

- [一回のみ] を選択した場合は、ディスカバリータスクを実行する時刻を指定します。[今] を選択すると、ディスカバリータスクが直ちに実行され、指定されたドメインからすべての特権アカウントが検出されます。[後で] を選択した場合は、ディスカバリータスクを実行する希望の日時を指定します。

- スケジュールで[日]を選択する場合は、指定されたフィールドに、タスクを繰り返すまでの日数、スケジュールの開始日、および開始時間を入力します。

- スケジュールで[月毎] を選択した場合は、指定されたフィールドで、毎月スケジュールを実行する日付と開始時刻を選択します。タスクは毎月選択した日時に実行されます。

- スケジュールで [なし] を選択した場合、構成されたディスカバリースケジュールはすべて無効になります。

- 指定されたオプションからスケジュールを実行する頻度を[一回のみ]、[日]、[月毎]、[なし]から選択します。タスクを 1 回だけ実行するには [一回のみ]

を、数日ごとに繰り返すには [日] を、毎月 1 回実行するには [月毎] を、既存のスケジュールを無効にするには

[なし]を選択します。

- ディスカバリー後にパスワードをリセットする場合は、[新しく検出されたアカウントのパスワードを変更する] チェックボックスをオンにします。

- さらに、アカウントが発見された際に発見タスクについて通知される希望ユーザーを選択できます。[ユーザー] または [ユーザー グループ] ボタンをクリックし、環境内で通知する対象のユーザーまたはユーザー グループを選択します。

- また、[メールアドレスを指定] チェックボックスをオンにして、通知したい特定のユーザーのメールアドレスを指定された欄に入力することもできます。複数のメールアドレスをコンマ区切り形式で入力できます。

- 必要な詳細を入力した後、[スケジュール] ボタンをクリックして定期的なアカウントディスカバリースケジュールを設定します。