ユーザー役割と権限の管理

PAM360 は機密アカウントとパスワードのリポジトリとして機能し、ユーザー 役割を通じて事前のアクセス制御を保証します。PAM360 アプリケーションへのアクセスは、特定の役割を持っていることを条件としており、これによってユーザーが実行できる特権操作の範囲が決まります。このきめ細かなアクセス制御メカニズムは、役割 ベースのアクセス制御によって促進され、PAM360 インターフェースを介して不正アクセスからデータを直接保護します。

PAM360 内のユーザー 役割は、各ユーザーに許可される操作を定義します。割り当てられた役割に関係なく、PAM360 での個人パスワードの管理は個々のユーザー専用であり、管理者が有効化した設定に従い、他のユーザーには権限がありません。

このヘルプドキュメントを最後までお読み頂くと、PAM360 ユーザー 役割に関連する次のトピックについて理解が深まります。

1.PAM360 ユーザー 役割

PAM360 のさまざまなユーザー 役割によって、ユーザーが実行できる操作の範囲が決まります。

- 特権管理者: この役割を持つユーザーには、PAM360 アプリケーションを包括的に構成、カスタマイズ、監視する権限があります。IP 制限や緊急措置に関する設定など、プライバシーとセキュリティの制御を構成できます。さらに、自分が作成したリソースやアカウント、または他のユーザーによって共有されたリソースやアカウントを表示できるため、リソース、アカウント、接続に関連するすべての操作を実行できます。さらに、他の管理者をスーパー管理者のステータスに昇格させ、すべてのサーバー リソースに対する完全な管理権限を付与することもできます。

- Cloud Administrator: Cloud Administrator役割は、PAM360 のクラウド エンタイトルメント機能を管理するために特別に設計されています。この役割を持つユーザーには特権管理者と同様の権限がありますが、プライバシーとセキュリティの制御を構成することはできません。Cloud Administratorは、サポートされているクラウド アカウントを管理し、ID リスクを特定して修正し、PAM360 内で ID 関連のアクティビティを監査して、クラウド エンタイトルメントの効果的かつ安全な管理を確保できます。

- 管理者: 管理者は、特定のプライバシーおよびセキュリティ制御の構成を除き、特権管理者と同様の権限を共有します。

- パスワード管理者: この役割には、アカウントとパスワード管理に関連するすべての構成と操作を実行する個人が含まれます。管理者と同様に、自身が作成したリソースとアカウント、または他のユーザーによって共有されたリソースとアカウントを完全に管理できます。しかしユーザー管理、監査、レポート、ダッシュボードにはアクセスできません。

- パスワード ユーザー: この役割を持つユーザーは、付与された権限に応じて、管理者、パスワード管理者、または特権管理者によって共有されたアカウントにのみアクセスできます。共有設定で許可されている場合、アカウントに変更を加えることができます。

- パスワード監査担当者: この役割は、パスワード ユーザーと権限を共有し、さらに PAM360 内のすべてのリソースのダッシュボード、監査レコード、レポートへのアクセスを許可します。

- 接続ユーザー: この役割を持つ個人は、パスワード ユーザーと同様の権限を持ち、さらに HTTPS ゲートウェイ接続、RemoteApp 接続 (RemoteApp に関連付けられたリソースの場合) を確立し、安全なファイル転送を実行できます。

PAM360 ユーザー 役割 |

PAM360 でのユーザーの操作 |

||||||||

ユーザーの管理 |

リソースとアカウントの管理 |

アカウントパスワードへのアクセスと個人パスワードの管理 |

アクセス監査とレポート |

プライバシーとセキュリティコント役割 |

リモートアクセス |

安全なファイル転送、HTTPS ゲートウェイ サーバー、および RemoteApp アクセス |

クラウドエンタイトルメント管理 |

||

特権管理者 |

|

|

|

|

|

|

|

|

|

Cloud Administrator |

|

|

|

|

|

|

|

|

|

管理者 |

|

|

|

|

|

|

|

|

|

パスワード管理者 |

|

|

|

|

|

|

|

|

|

パスワード監査担当者 |

|

|

|

|

|

|

|

|

|

パスワードユーザー |

|

|

|

|

|

|

|

|

|

接続ユーザー |

|

|

|

|

|

|

|

|

|

これらの役割をユーザーに割り当てることで、PAM360 内の機密データへのアクセスが厳密に制御され、不正アクセスや誤用のリスクが最小限に抑えられます。

メモ:

管理者/パスワード管理者/特権管理者をスーパー管理者にすることができます。スーパー管理者には、PAM360 に保存されているすべてのリソースを管理する権限が与えられ、これはリソース所有者であるかどうかを問いません。セキュリティ上の理由から、管理者権限を持つユーザーをスーパー管理者にできるのは、他の PAM360 管理者のみです。スーパー管理者役割を作成する手順については、ここをクリックしてください。

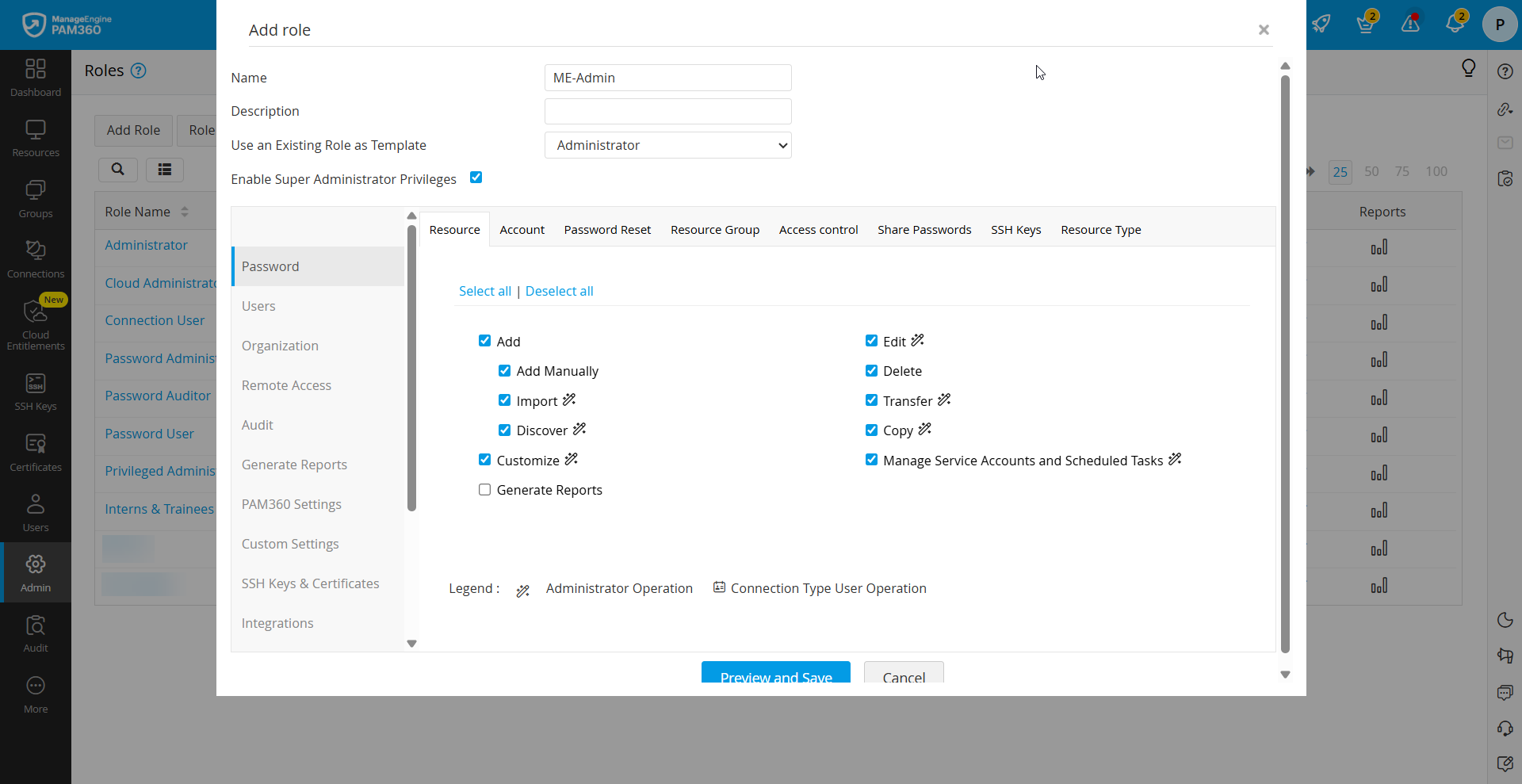

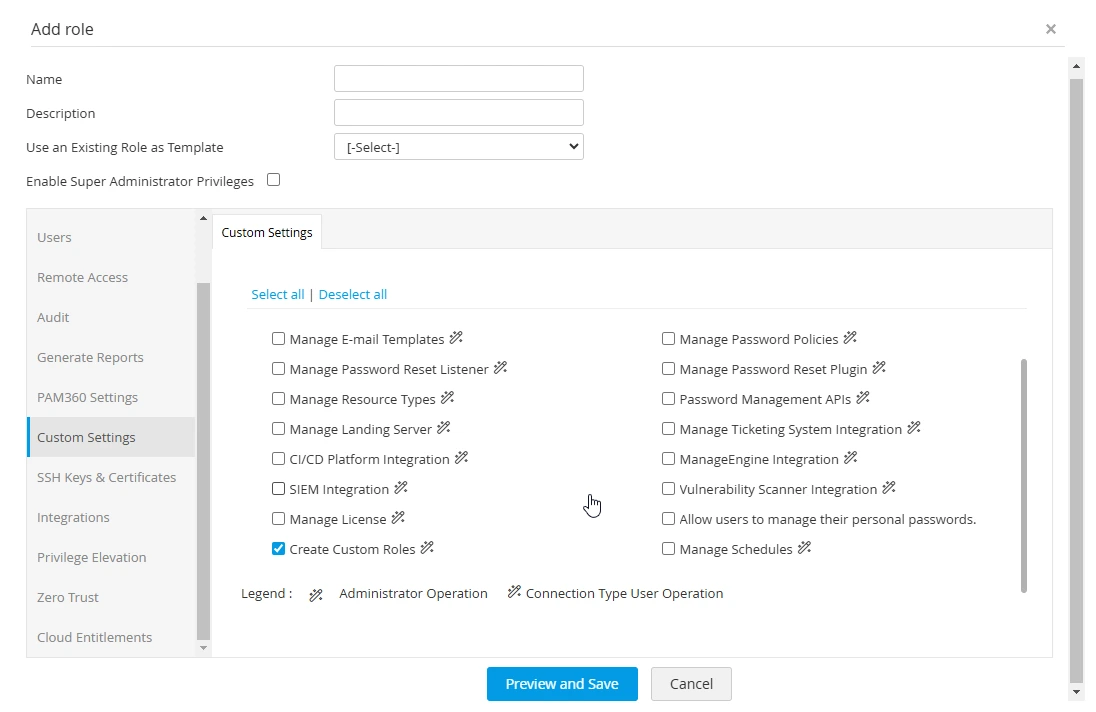

2.カスタム 役割の作成

PAM360 で上記に事前定義された役割とは別に、管理者は組織の特定の要件に合わせてカスタマイズされた役割を柔軟に作成できます。このカスタマイズ機能により、管理者は PAM360 内で利用可能な 100 以上の操作から選択して、役割をゼロから設計できるようになります。セキュリティをさらに強化するために、カスタム 役割の作成は二重制御メカニズムに従って行われ、別の管理者からの承認が必要になります。新しいカスタム 役割を追加するには、次の手順に従います。

- [管理] >> [カスタマイズ] >> [役割] に移動します。

- [役割] ウィンドウで [役割を追加] をクリックします。これにより、新しいウィンドウが表示されます。

- ここで、組織のニーズに応じて、新しい役割の[名前]と[メモ]を入力します。

- [テンプレートとして使用する役割]を使用して、PAM360 の定義済み役割または以前に作成したカスタム 役割のいずれかの既存のテンプレートを基にして新しい役割を作成できます。これにより、新しい役割の権限レベルを事前に設定しやすくなります。

- 必要な PAM360

モジュール([パスワード]、[ユーザー]、[リモートアクセス]など)にて、役割のスコープを定義し、各モジュールの下で利用可能なオプションの分類されたリストから操作を選択して、企業固有のニーズを満たします。権限の詳細については、このドキュメントを参照してください。

メモ:

カスタム ユーザー 役割を作成するときは、必要に応じて役割の操作を選択してください。横に魔法の杖アイコンがある操作は管理者権限用です。カスタム 役割に対してこれらの操作を選択すると、管理者カテゴリと見なされ、このユーザー 役割でユーザー アカウントを作成すると、PAM360 のライセンス数に影響する可能性があります。

例えば、

1.PAM360 での新規ユーザーの追加、ユーザー プロファイルの編集/削除、役割の変更、ユーザー間のリソースの転送など、ユーザー管理のみを目的とした役割を作成する場合は、ユーザー モジュールから選択する必要がある基本操作は次のとおりです。

ユーザー |

ユーザー認証プロトコル |

ユーザーグループ |

|

|

|

2.組織内の少数のリソースを管理する技術担当者の役割を作成する場合は、次の操作を実行できる役割が必要です。

|

リソース |

アカウント |

パスワード リセット |

ユーザー |

|

|

|

リモートアクセス |

|

||

カスタム設定 |

|

||

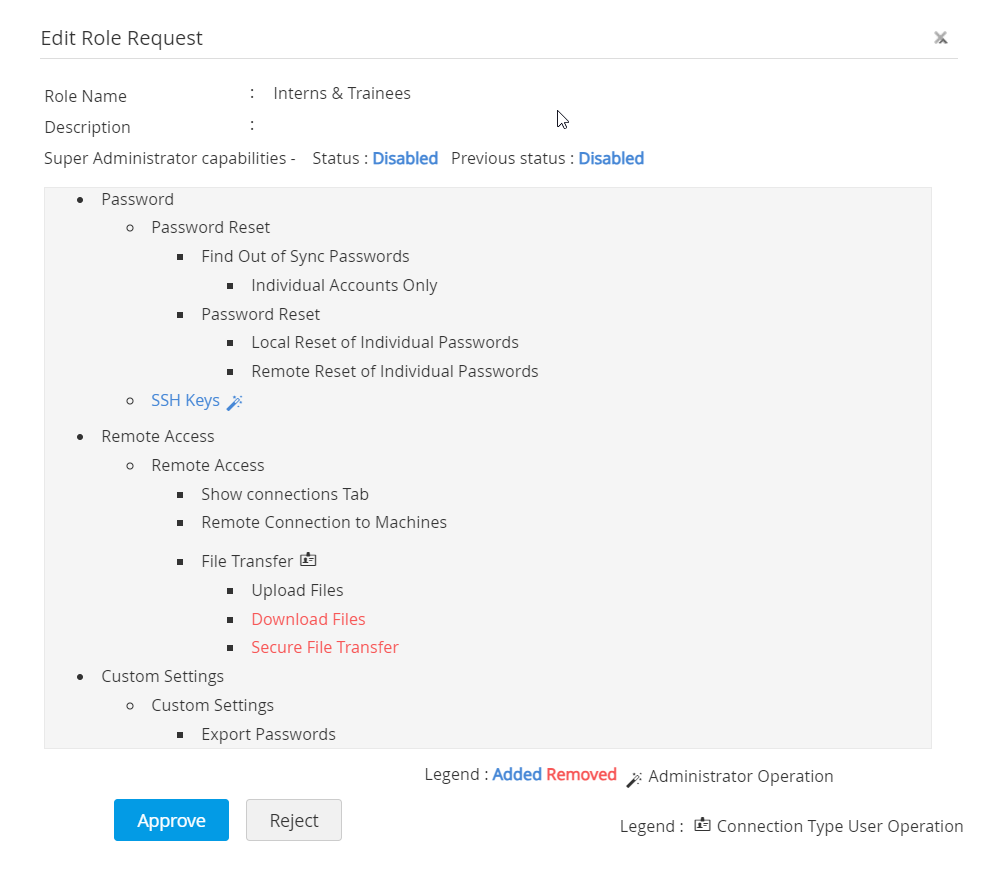

カスタム 役割を編集するには、次の手順に従います。

カスタム 役割を編集するには、それぞれの役割の横にある編集アイコンをクリックし、必要な変更を加えて、[プレビューと保存]

をクリックします。変更を一度確認し、[保存] をクリックします。編集は実装される前に別の管理者による承認プロセスを経ます。承認待ちの編集は、特定の役割の横に

[承認待ち] のステータスとともに表示されます。下の画像では、赤は編集で削除された操作を示し、青は役割に追加された操作を示します。

カスタム 役割を削除するには、次の手順に従います。

それぞれの役割の横にある削除アイコンをクリックし、カスタム 役割を削除します。カスタム 役割にマップされたユーザーがいる場合は、関連付けられているユーザーを削除する前、別の役割に転送するように求めるダイアログ ボックスが表示されます。ユーザーが新しい役割にマッピングされたら、[ユーザーの移行と役割の削除] をクリックして、役割の削除を続行します。

PAM360 の役割管理に対するこの綿密なアプローチにより、組織のニーズに合わせてカスタマイズされたアクセス制御が保証され、セキュリティと運用効率が維持されます。

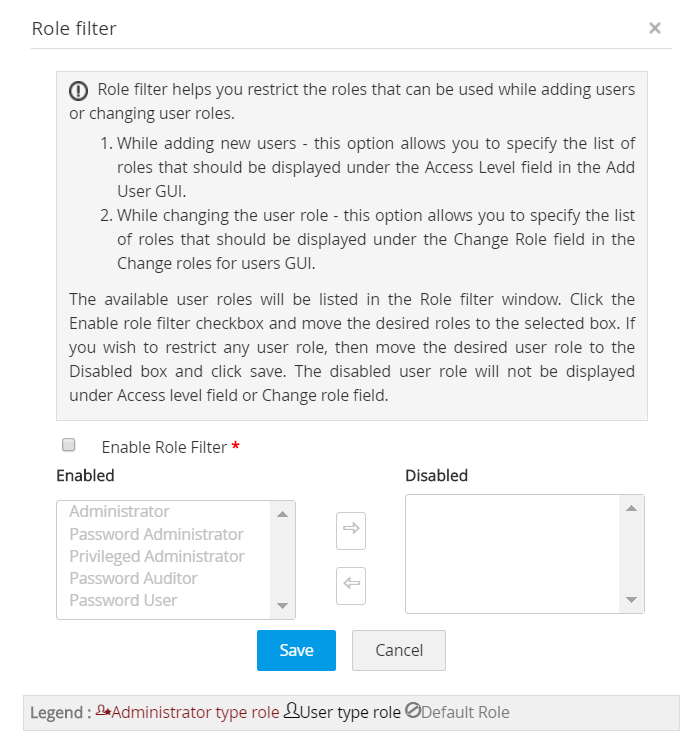

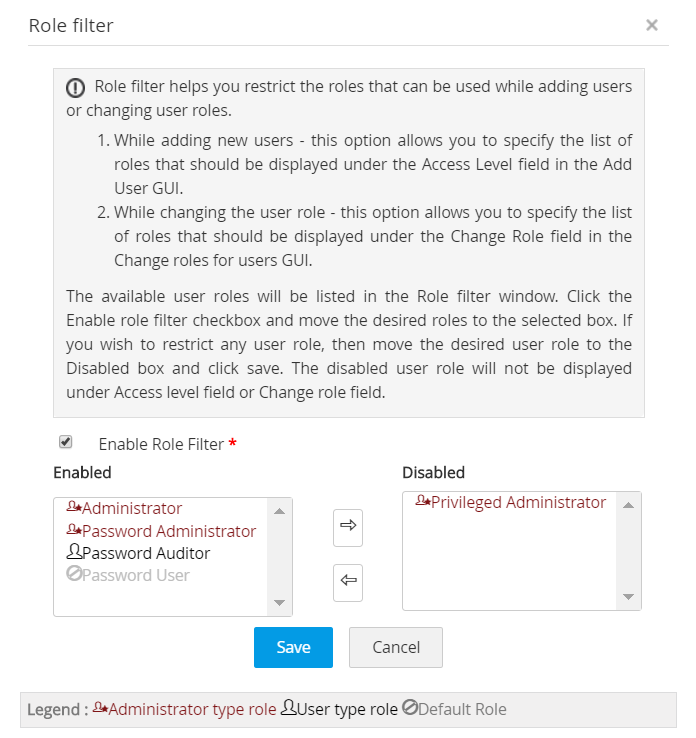

3.役割 フィルター

役割 フィルター機能により、管理者は [役割を追加] ウィンドウの [役割] フィールドに表示される役割を指定することで、役割割り当てを効率化できます。役割 フィルタリングを有効にするには:

- [管理] >> [カスタマイズ] >> [役割] >> [役割フィルター] に移動します。

- [役割フィルターの有効化] ボックスを有効にします。

- 必要に応じて役割を整理し、[有効]/[無効]にして、ユーザーの追加時または役割の変更時に有効化された役割のみが表示されるようにします。構成した設定を[保存]して、役割フィルターを適用します。

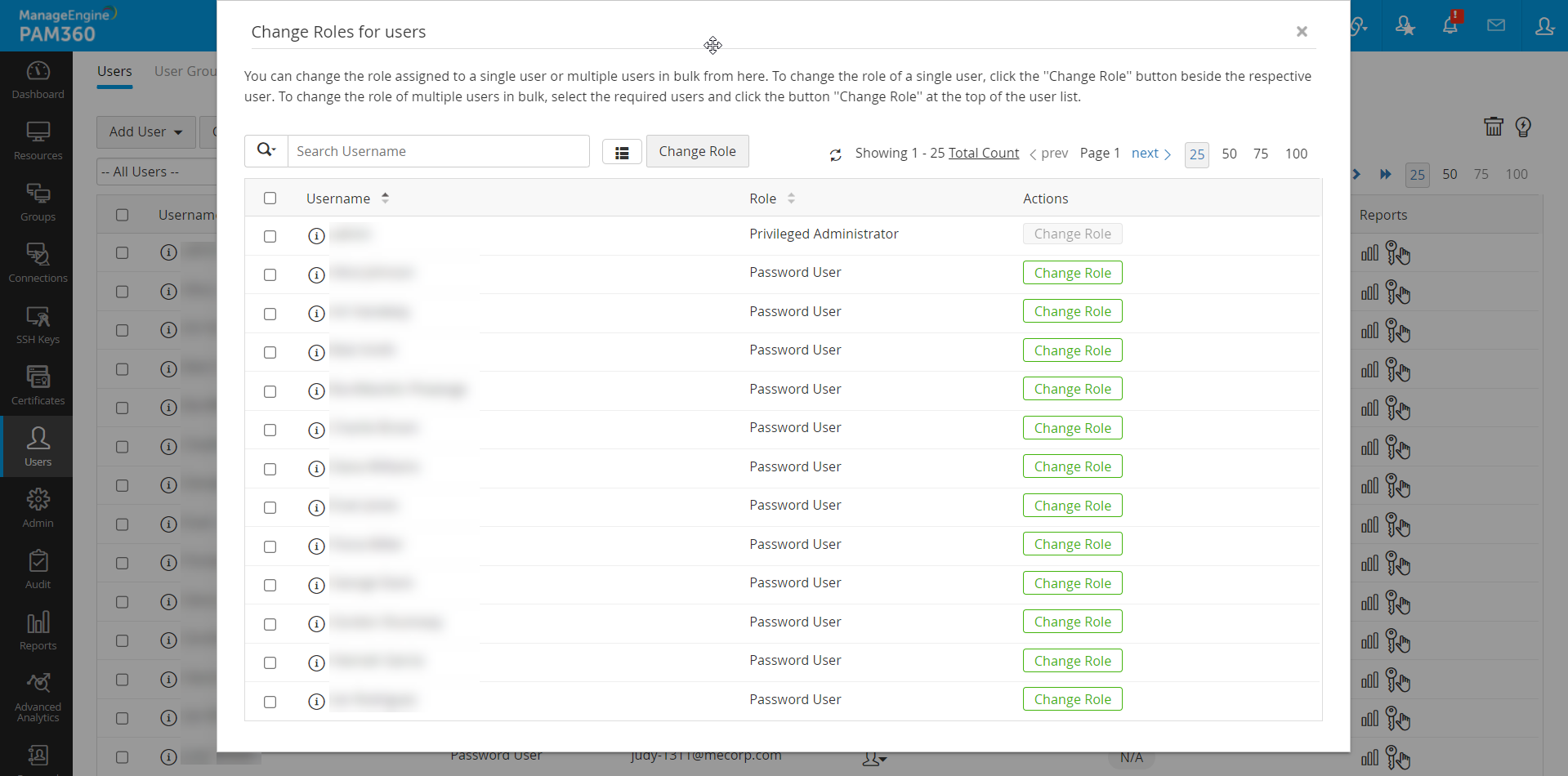

4.ユーザーの役割の変更

管理者は、個々のユーザーまたは複数のユーザーの役割を一括して効率的に更新できます。そうするためには、

- [管理] >> [カスタマイズ] >> [役割] >> [役割変更] に移動します。

- 特定の役割に関連付けられているユーザーを表示するには、表の上にあるフィルターを使用します。

- 個々のユーザーの役割を変更するには、ユーザーの横にある [役割変更] ボタンをクリックし、必要に応じて目的の役割を割り当てます。

- ユーザー グループの役割を変更するには、役割の変更が必要なユーザーを選択し、上部のパネルから [役割変更]

ボタンをクリックして、利用可能なオプションから目的の役割を割り当てます。

5.よくある質問

1.特定の操作の横にある魔法の杖アイコンは何を意味しますか?

魔法の杖アイコンが付いている操作は、管理者レベルの操作を示します。カスタム 役割にこれらの魔法の杖でマークされた操作のいずれかが含まれている場合、その役割は管理者役割と同様に扱われます。このような操作で複数のカスタム 役割を作成できますが、役割は PAM360 でユーザーに割り当てられた場合にのみライセンスにカウントされます。たとえば、ライセンスで 10 人の管理者が許可されていて、魔法の杖でマークされた操作を含むカスタム 役割をユーザーに割り当てる場合、10 個のライセンスのうち 1 つが消費されます。

2.PAM360 でカスタム 役割を作成する権限を持つのは誰ですか?

カスタム 役割の作成は、主に管理タスクです。カスタム 役割を作成する権限を持つのは、管理者、特権管理者、およびスーパー管理者 (作成されている場合)

のみです。さらに、[カスタム設定] の [カスタム役割の作成] オプションを有効にすることで、カスタム

役割に将来のカスタム 役割の作成を許可することもできます。さらに、[この役割に対してスーパー管理者権限を有効]

チェックボックスを有効にすると、この役割が割り当てられたユーザーは、ユーザー作成時にスーパー管理者に昇格できます。役割設定を構成した後、[プレビューと保存]

をクリックすると、選択した操作をリストしたプレビューが開始され、さらに [保存]

をクリックすると、役割が作成され、別の管理者からの承認を待つキューに追加されます。承認されると、それに応じてユーザーに役割を割り当てることができます。

3.カスタム 役割を削除できないのはなぜですか?

役割をすぐに削除できないシナリオは 2 つあります。

- ユーザーが関連付けられているユーザー タイプの役割を削除しようとする場合、まずそれらのユーザーを別の役割に転送する必要があります。十分な管理者ライセンスが利用できる場合、転送のターゲット 役割は、エンド ユーザー タイプまたは管理者タイプの役割のいずれかになります。ただし、管理者ライセンスが残っていない場合や、転送対象となるユーザー タイプの役割が存在しない場合は、削除は禁止されます。このような場合、カスタム 役割を削除するには、新しいユーザー タイプのカスタム 役割を作成するか、追加のライセンスを取得する必要があります。

- 役割 フィルターによって削除が妨げられる場合もあります。役割 フィルター設定ですべてのエンド ユーザー タイプの役割が無効になっている場合、関連付けられているユーザーの転送先は管理者タイプの役割のみに制限されます。転送するのに十分な管理者ライセンスがない場合、またはフィルター設定でエンドユーザー タイプの役割が有効になっていない場合、削除を続行できません。これを解決するには、役割 フィルター設定で少なくとも 1 つのエンド ユーザー タイプの役割を有効にするか、追加のライセンスを取得する必要があります。