最適化

概要

[ルール管理]配下の最適化レポートでは、ファイアウォールに設定されているルールの相関関係や使用状況に応じて、最適なルール構成をご案内します。

本ページでは、最適化レポートで参照できる各データについて記載します。

- 事前に、[装置ルール]設定より、対象装置のポリシーを取得する必要があります。

- 本機能のサポート対象装置は、こちらのサポート装置一覧をご確認ください。

レポートで表示される情報について

最適化レポートでは、以下の各タイプごとに情報を参照できます。

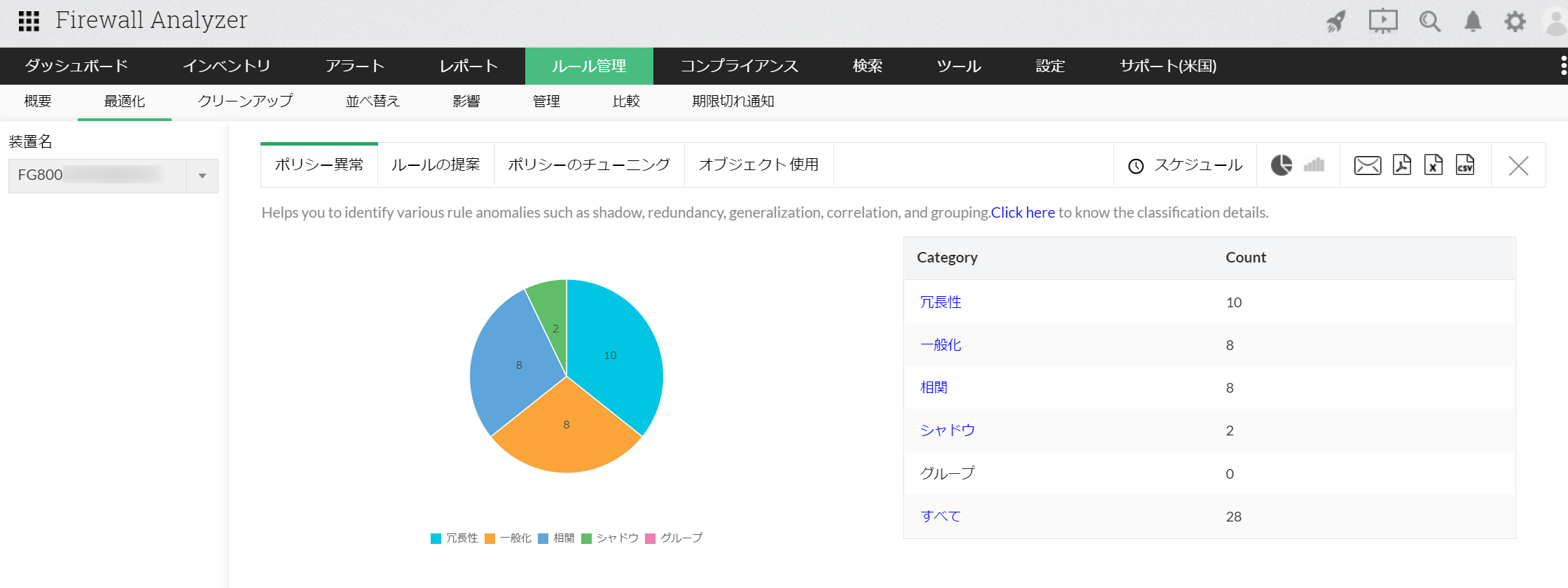

ポリシー異常

ポリシー間の相関性を解析し、ポリシー設定の最適化をサポートします。

最適化タブには、以下の各タイプがあります。

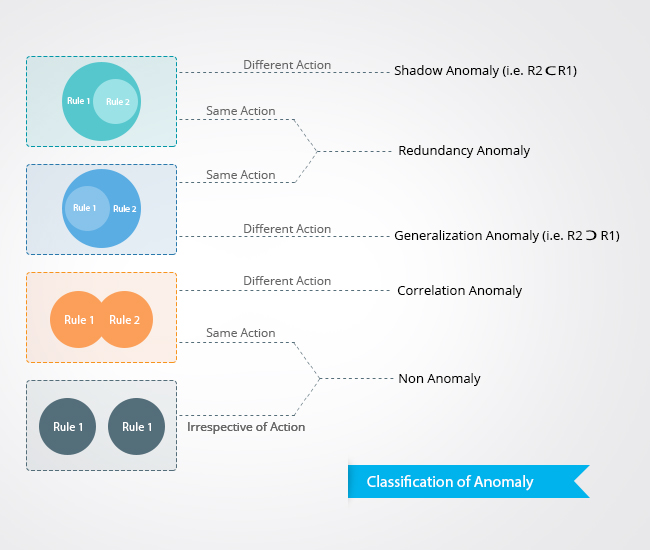

冗長関係にある複数のルールが、同等の通信に対して同じアクションが設定されている場合の相関性を表示します。

※下記のシャドーと似ていますが、アクションが異なる場合にシャドー、アクションが同じであれば冗長関係となります。

例:

| 送信元 | 宛先 | サービス | アクション |

|---|---|---|---|

| 10.0.0.1-10.0.0.10 | 20.0.0.1-20.0.0.10 | HTTP、HTTPS | allow |

| 10.0.0.5 | 20.0.0.3 | HTTP | allow |

ルールAがルールBにも該当するものの、その逆は該当しない2つのルールがある場合、ルールAはルールBの一般化関係になります。

例:

下例では、2つ目のルールが1つ目のルールと一般化関係です。 もし、2つのルールの順番を逆にすれば、結果としてポリシーが変わり、ルール1は機能せず、ルール2にシャドーされます。

| 送信元 | 宛先 | サービス | アクション |

|---|---|---|---|

| 10.0.0.5 | 20.0.0.3 | HTTP | allow |

| 10.0.0.1-10.0.0.10 | 20.0.0.1-20.0.0.10 | HTTP、HTTPS | deny |

以下の条件を満たす場合に、2つのルールはコリレーション関係にあります。

・2つのルールが異なるアクションを設定されている

・1つ目のルールがマッチするパケットの一部に、2つ目のルールもマッチする場合、また、2つ目のルールがマッチするパケットの一部にも、1つ目のルールがマッチする場合

・もし、2つのルールの序列を逆転させれば、結果として適用されるポリシーが変わる

例:

下例では、1つ目のルールでは、10.0.0.5から20.0.0.3への、httpトラフィックは許可されています。

仮に、2つのルールを逆の順序で設定すると、10.0.0.5から20.0.0.3へのhttpトラフィックがブロックされてしまいます。

| 送信元 | 宛先 | サービス | アクション |

|---|---|---|---|

| 10.0.0.5 | 20.0.0.1-20.0.0.10 | HTTP、HTTPS | allow |

| 10.0.0.1-10.0.0.10 | 20.0.0.3 | HTTP | deny |

以下の条件を満たす場合に、2つのルールはシャドー関係にあります。

・ルールAの前に別のルールBが設定されており、通信がルールBに該当する場合(ルールAはシャドーされます)

・2つのルールのアクションが異なる場合

例:

アクションが異なる場合、許可されるべきトラフィックがブロックされたり、その逆が発生します。

下例では、2つ目のルールはヒットすることはありません。

| 送信元 | 宛先 | サービス | アクション |

|---|---|---|---|

| 10.0.0.1-10.0.0.10 | 20.0.0.1-20.0.0.10 | HTTP、HTTPS | allow |

| 10.0.0.5 | 20.0.0.3 | HTTP | deny |

以下の条件を満たす場合に、2つのルールはグループ関係にあります。

・2つのルールアクションが同じで、送信元、宛先、サービスの何れか1つだけが両者間で異なる場合

例:

ルールAとルールBが同じ宛先とサービスを設定されており、送信元だけ異なるとします。この場合、2つのルールを1つのルールとしてまとめることが可能です。

| 送信元 | 宛先 | サービス | アクション |

|---|---|---|---|

| 10.0.0.11-10.0.0.20 | 20.0.0.1-20.0.0.10 | HTTP、HTTPS | allow |

| 10.0.0.1-10.0.0.10 | 20.0.0.1-20.0.0.10 | HTTP、HTTPS | allow |

上例の場合、以下のように1つのルールにまとめることが可能です。

| 送信元 | 宛先 | サービス | アクション |

|---|---|---|---|

| 10.0.0.1-10.0.0.20 | 20.0.0.1-20.0.0.10 | HTTP、HTTPS | allow |

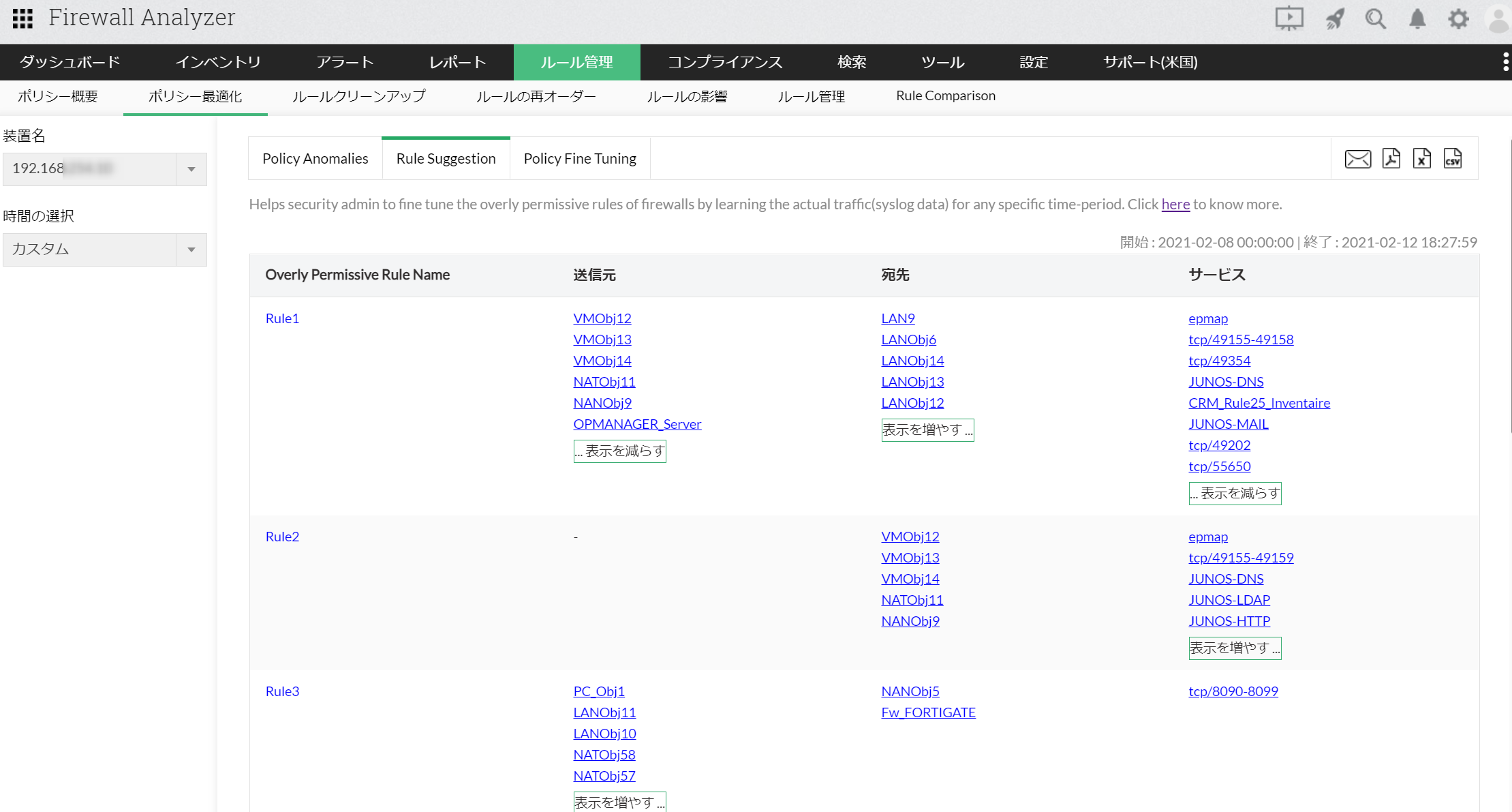

ルールの提案

本機能では、過度な許可ルール(permit-any)に対して、ルールの使用状況にもとづいた推奨設定を表示します。

対象装置を選択し、任意の期間を指定します。その後、FW装置に設定されているAnyを含む過度な許可ルールと、選択した期間に使用された以下の情報を表示します。

・送信元

・宛先

・サービス

本機能を使用することで、過度な許可ルールが設定されているルールに対して必要なオブジェクトのみを確認し、より細かいルール設定についてご利用いただけます。

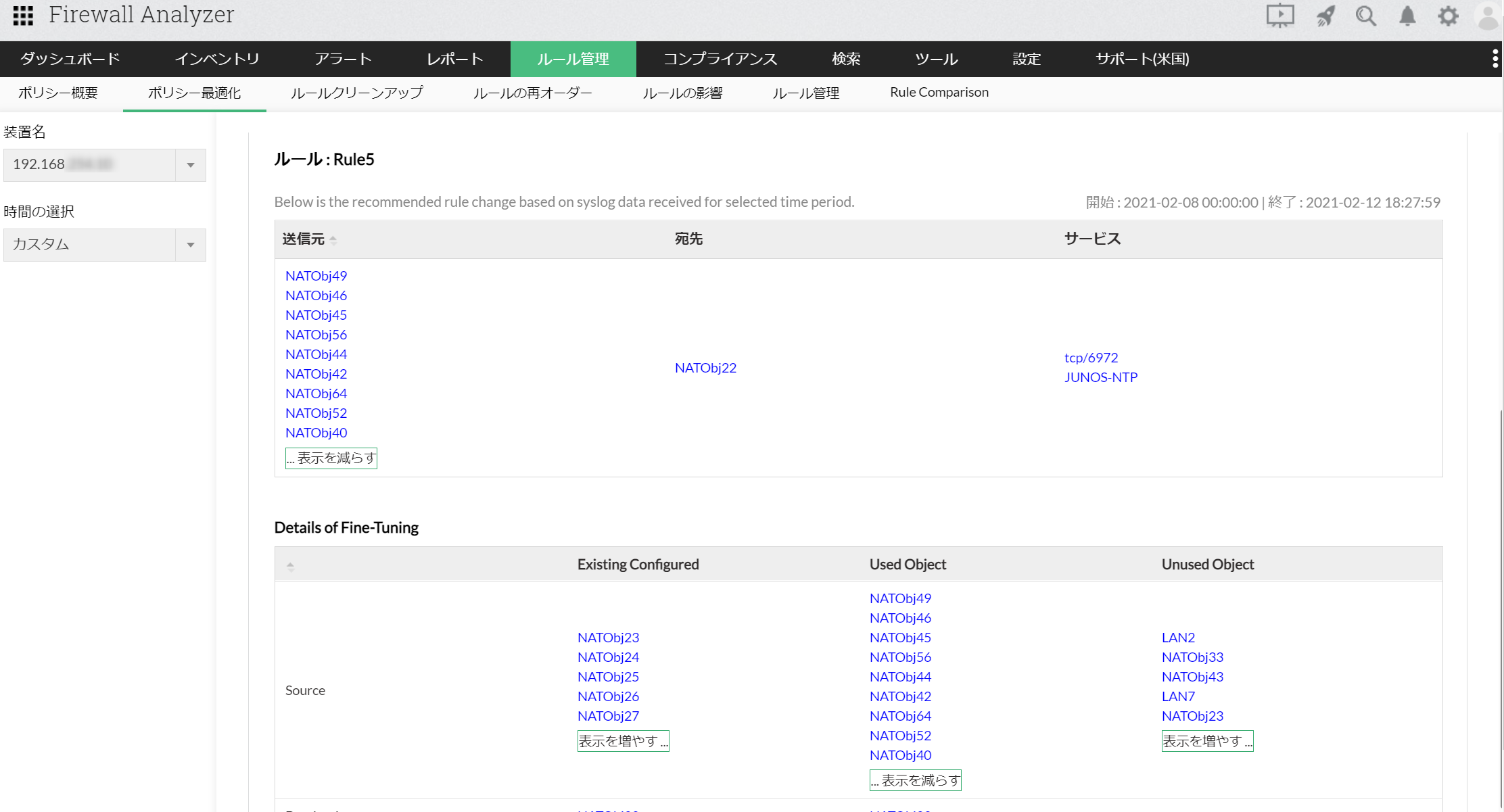

ポリシーのチューニング

本機能では、許可ルールのみを表示し、一定期間に使用されているルール情報をもとにチューニング内容を表示します。

対象装置を選択し、任意の期間を指定します。その後、FW装置に設定されている許可ルールをプルダウンから選択し、[チューニング]をクリックすることで以下の情報が表示されます。

・送信元

・宛先

・サービス

本機能を使用することで、許可設定されているルールに対して特定の期間に使用されていた/使用されていなかったオブジェクトを確認し、必要最低限のルール設定のチューニングに活用できます。

- 当該ルールの推奨されるルール内容

・送信元

・宛先

・サービス - Details of Fine-Tuning(送信元、宛先、サービスに関して、以下の情報を表示します)

・Existing Configured:現行で設定されているルール内容

・Used Object:指定した期間に使用されたオブジェクト情報

・Unused Object:指定した期間に使用されなかったオブジェクト情報

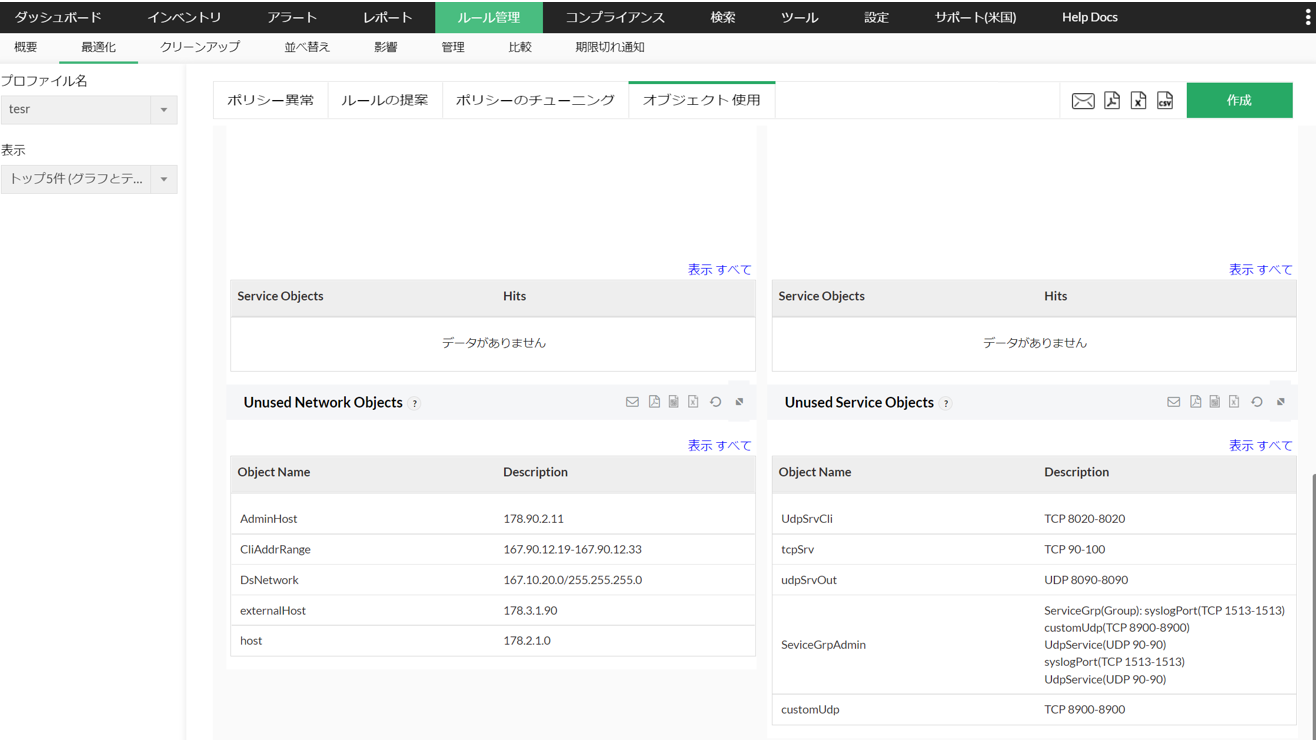

オブジェクト使用

[オブジェクト使用]レポートは、選択した期間に受信したsyslogに応じて、使用されたネットワークオブジェクト/サービスオブジェクトの概要を表示します。

また、未使用のネットワークオブジェクト/サービスオブジェクトも表示します。

[オブジェクト使用]レポート画面右上の[作成]よりレポートを作成します。

- 画面左上の[装置名]より、対象装置を選択

- 画面右上の[作成]をクリックし、任意のレポート名、対象期間を指定

上記により、[オブジェクト使用]タブの一覧に、作成したレポート名が表示されます。

レポート名をクリックすることで以下の各情報が表示されます。

- Top Most Used Network Objects

最も使用頻度の多いネットワークオブジェクトを表示します。 - Top Least Used Network Objects

最も使用頻度の少ないネットワークオブジェクトを表示します。 - Top Most Used Service Objects

最も使用頻度の多いサービスオブジェクトを表示します。 - Top Least Used Service Objects

最も使用頻度の少ないサービスオブジェクトを表示します。 - Unused Network Objects

未使用のネットワークオブジェクトを表示します。 - Unused Service Objects

未使用のサービスオブジェクトを表示します。

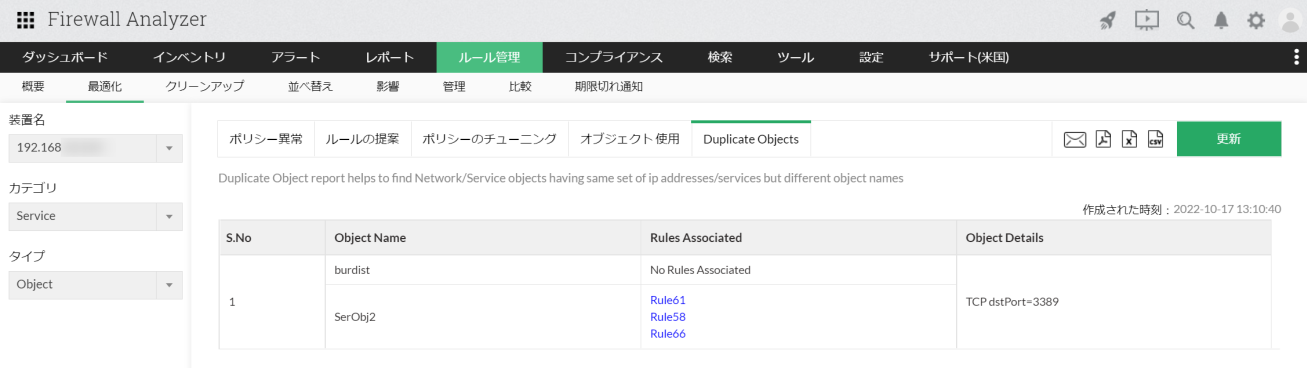

重複オブジェクト

同じIPアドレス/サービスを持つが、オブジェクト名が異なるネットワーク/サービスオブジェクトを対象に、重複しているオブジェクト情報を一覧で表示します。

レポートを表示するために以下の情報を選択

- 装置名

- カテゴリ(ネットワーク/サービス)

- タイプ(オブジェクト/オブジェクトグループ)

該当のカテゴリまたはタイプが存在する場合、以下の情報がレポートに表示されます。

- Object Name:該当のオブジェクト名

- Rules Associated:該当のオブジェクトが適用されているルール情報

ルールをクリックすることで、ルール情報(送信元、宛先、サービス、送信インターフェース、宛先インターフェース、アクション)が表示されます。 - Object Details:重複しているオブジェクト情報(IPアドレス/サービス)