複雑化するクラウド環境の権限管理

昨今のクラウド環境は、膨大な数のユーザーと、多種多様なリソース(サーバー・仮想マシン、アプリケーション、ストレージ、データベースなど)が複雑に絡み合っています。また、複数のユーザー・エンドポイントが複数のリソースに紐づけられているため、「誰が、どこから、何にアクセスできるか」を追跡することは、非常に困難です。ニーズに応じて複数のクラウドサービスを導入している組織も少なくないため、アクセスの制御は一層複雑化しています。

エンタイトルメントとは?CIEMとは?

エンタイトルメントとは、ロール・グループにより継承された権限や、リソース・環境の制約や条件も加味した、「ユーザーが最終的に行使できるアクセス・操作の状態」を指します。ユーザーに付与された、単なる個別の権限とは区別されます。特にクラウド環境では、このエンタイトルメントを正確かつ網羅的に把握することは、従来の管理手法ではほぼ不可能と考えられています。

こうした背景から登場した概念が、CIEM(キーム:クラウドインフラストラクチャエンタイトルメント管理)です。CIEMは、特にクラウド環境のユーザー・リソースなどを対象に、「誰が、何にアクセスできるか」の全体像を可視化し、管理する手法を指します。

先述の通り、権限が複雑になりがちなクラウド環境では、「最終的に誰がどこまで操作できるのか」がブラックボックス化したり、過剰に権限が付与されたまま放置されたりするケースが発生します。こうした課題を解決する手法が、CIEMです。CIEMは、現代のクラウド環境における特権アクセス管理に欠かせない概念になっており、権限に起因するリスクの回避・軽減を支援します。

PAM360のCIEM機能の詳細

PAM360のCIEM機能は、現在AWS(Amazon Web Services)に対応*しており、エンタイトルメントの保護・管理を支援します。以下のような機能により、AWS環境における過剰な権限やポリシー違反、設定ミスを早期に特定できます。

- アクセス制御を自動化

- 過剰に付与された権限を検知

- 継続的に権限設定を監視

- コンテキストを踏まえたリスク軽減策の提案

*今後、GCP(Google Cloud Platform)やMicrosoft Azureへの対応も予定しています。

AWS環境における「誰が何にアクセスできるか」を監視

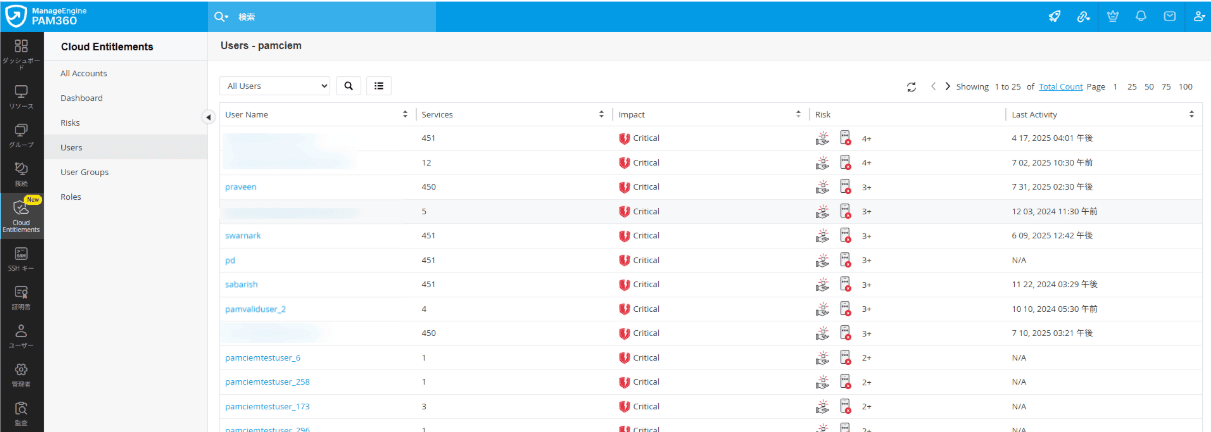

- AWSサービスにおけるアクセス権限を全て検出し、1つのダッシュボードで一元管理

- AWS上の各要素(ユーザーやリソースなど)を紐づけ、権限設定の全体像を把握

- 「強すぎる権限」や「悪用されやすい設定」を持つIAMアカウントを特定

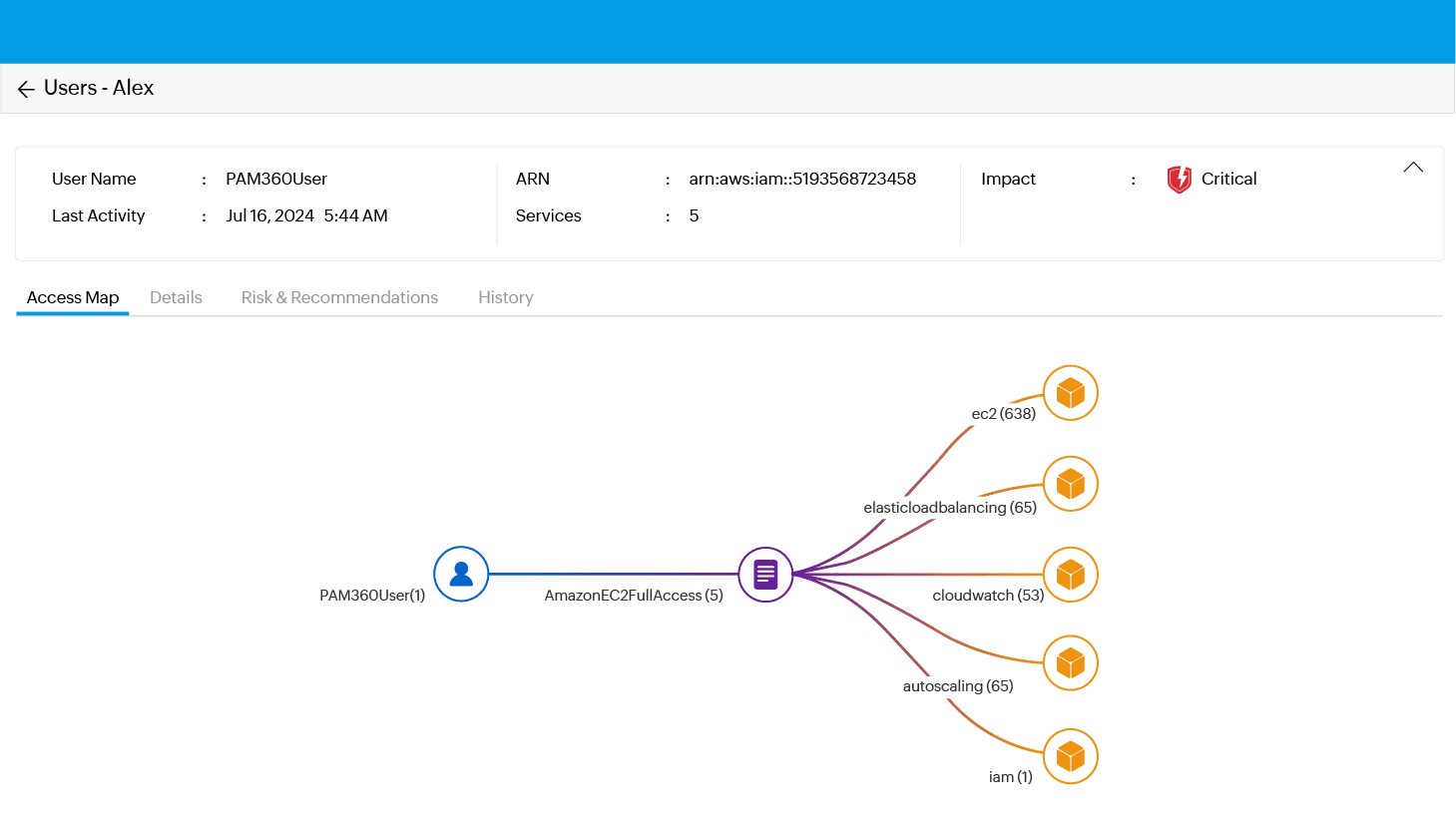

- ユーザー・リソースのアクセス状況をマップ化し、不審なアクセスを特定

AIを活用して、権限設定を自動で適正化

- アクセス履歴などをAIが分析し、最小特権の原則に基づくポリシーを自動作成

- 管理が行き届いていない「隠れた権限」を自動で検知・修正

- アクセス・セッションの状況をリアルタイムで要約

- リアルタイムのリスク評価に基づき、権限ポリシーを自動で最適化

コンテキストを踏まえた総合的なリスク分析

- AWS環境の点検を定期的に実施し、潜在的なリスクを即座に検知・阻止

- 権限設定の誤りや、放置されたアカウント、ポリシー違反などのリスクを網羅的に検出

- アカウントの脆弱性を特定し、特権昇格や不正操作などのリスクから事前に保護

- リスク評価をリアルタイムで行い、コンテキストを踏まえたアクセスポリシーを提案