近年、FortiGateをはじめとするファイアウォールやVPN機器の脆弱性を悪用した侵害が増加しています。

中でも、FortiGateの脆弱性に関する情報は継続的に話題となっており、

「自社のFortiGateは脆弱性の影響を受けていないか」「どのCVEに注意すべきか」と不安を感じている方も多いのではないでしょうか。

本記事では、

を体系的に解説します。

FortiGateとは?企業ネットワークを支える中核機器

FortiGateは、Fortinet が提供するUTM/次世代ファイアウォール製品です。

主な機能:

- ファイアウォール

- SSL-VPN

- IPS/IDS

- アンチウイルス

- Webフィルタリング

- アプリケーション制御

このように企業ネットワークの「入口(境界)」に設置されることが一般的です。

つまり、FortiGateが侵害されるということは、内部ネットワークへの入口が突破されることを意味します。その重要性から、セキュリティ対策の観点でも特に注目される機器の一つです。

ファイアウォール/UTMが脆弱性攻撃で狙われやすい理由

では、なぜFortiGateは攻撃者に狙われやすいのでしょうか。

その理由を4つ紹介します。

① ネットワークの"入口"に設置されているため

境界機器を突破できれば、内部への横展開(ラテラルムーブメント)が容易になります。1台の侵害で全社リスクに直結します。

② SSL-VPNが外部公開されやすい

テレワーク普及により、SSL-VPNをインターネットに公開している企業は多く存在します。

脆弱性が見つかった場合、外部から直接攻撃可能な状態になりやすいです。

③ ファームウェアの更新が後回しにされやすい

ネットワーク機器は業務通信の中核に位置しているため、アップデート時の再起動が全社的な通信断につながる可能性があります。そのため、更新作業は深夜や休日に調整されることが多く、承認や検証を含めると適用までに時間を要します。攻撃者はこの”未更新期間”を狙い、公開された脆弱性を利用して自動スキャンを行います。

特に FortiGate は世界的に高いシェアを持つことから、攻撃対象になりやすい傾向があります。利用企業が多い製品は同一の攻撃手法を横展開しやすく、攻撃者にとって効率的な標的となるためです。そのため、脆弱性が公開されると、未更新機器を探す自動スキャンが世界規模で行われるケースも確認されています。

実際に悪用されたFortiGateの脆弱性例

Fortinetは2025年にも複数の重大な脆弱性を公表しています。

FortiGate デジタル署名の検証不備の脆弱性(CVE-2025-59718 / CVE-2025-59719)

2025年に公開されたこれらの脆弱性は、デジタル署名の検証の不備により、特定条件下で管理機能へ不正アクセスできる可能性があると報告されました。

管理インターフェースへの認証が回避されると、

- 認証情報なしで管理画面へアクセスできる

- 設定変更やポリシー改ざんが可能になる

- 不正な管理者アカウントを追加される可能性がある

といった深刻なリスクに直結します。

ネットワーク機器は組織の通信制御を担う中核機器であるため、管理権限の取得=全社的リスク と言っても過言ではありません。

このような脆弱性が、なぜ特に注目されるのかは、過去の事例を見るとより理解しやすくなります。

FortiGate SSL-VPN情報漏えいの脆弱性(CVE-2018-13379)

2018年に公表されたこの脆弱性では、FortiGate のSSL-VPN機能に存在した問題で、認証前のリクエストによってセッション情報を取得できるというものでした。パッチ未適用の機器からVPN認証情報が収集され、攻撃者はそれを用いて正規ユーザーになりすまし、社内ネットワークへ侵入しました。その後、権限昇格や横展開を経て、最終的にランサムウェア攻撃へ発展した事例も複数報告されています。

一見すると「情報漏えい」に分類される脆弱性ですが、このケースでは漏えいした認証情報そのものが侵入の“鍵”となりました。

その結果、単なる情報流出にとどまらず、組織全体の侵害へと発展した典型的な事例といえます。

FortiGate 管理インターフェース(CVE-2022-40684 )

2022年に公表されたこの脆弱性は、FortiGate の管理インターフェースにおいて認証を回避できる重大な問題でした。

具体的には、以下のようなリスクが確認されています。

- 認証情報なしに管理画面へアクセス可能

- 不正な管理者アカウントの追加

- 設定改ざんやバックドア設置のリスク

実際に本脆弱性を悪用した攻撃も観測され、各セキュリティ機関が注意喚起を行いました。

さらに重要なのは、パッチ公開後も攻撃が継続して観測された点です。

これはZero-day攻撃ではなく、いわゆる「N-day攻撃」に該当します。

攻撃者は「未更新機器が一定数存在する」ことを前提に、脆弱性公開直後から自動スキャンを開始します。

公開直後は特に攻撃効率が高いタイミングであり、パッチ適用前に侵入・潜伏したのち、数週間後にランサムウェアを展開するケースも報告されています。

つまり、パッチを適用したからといって即座に安全になるわけではないのです。

これらの事例が示す共通点

2018年、2022年、そして2025年の事例に共通しているのは、

未更新期間を狙われる

管理権限の取得や認証情報窃取につながる

結果として設定改ざんや侵害へ発展する

という構造です。

とくに認証回避系の脆弱性は、

単なる「ログイン突破」ではなく、コンフィグ改ざんリスクそのものに直結します。

そのため、

- 迅速なパッチ適用

- 侵害有無の確認

- 継続的なコンフィグ監査

を組み合わせた対策が不可欠だといえるでしょう。

脆弱性を悪用した攻撃の典型的な流れ

- 脆弱性情報の公開

ベンダーから脆弱性情報が公開される。

- PoC(概念実証コード)の流通

数日以内にPoCや攻撃コードが公開・共有される。

- インターネット全体の自動スキャン

攻撃者やボットがインターネット上の機器を自動探索する。

- 未更新機器の特定

パッチ未適用の FortiGate が検出される。

- 認証回避または情報取得

脆弱性を悪用し、不正アクセスや認証情報の取得が行われる。

- 管理者権限の奪取

不正な管理者アカウント追加や設定改ざんが実施される。

- 潜伏・内部活動

侵害は即時に顕在化せず、数週間〜数か月間潜伏するケースも多い。

- ランサムウェア展開・情報窃取

最終的に暗号化攻撃やデータ窃取が実行される。

攻撃は「脆弱性公開 → 即被害」という単純な流れではありません。

公開直後に侵入し、時間を置いて本格攻撃を実行するという"潜伏型"のケースが多いのが特徴です。

FortiGateの脆弱性を放置する危険性

前章で紹介した事例からもわかるように、脆弱性を放置することは単なる機器不具合にとどまらず、組織全体に深刻な影響を及ぼす可能性があります。

本章では、具体的にどのようなリスクへ発展するのかを整理します。

内部ネットワークへの侵入

脆弱性を悪用されると、攻撃者はVPNや管理機能を足がかりに内部ネットワークへ侵入します。

境界防御を担う機器が突破されることで、社内サーバーや端末への横展開が容易になります。

設定改ざん・バックドア設置

管理権限を奪取された場合、DNS設定の変更や不正なポリシー追加などの改ざんが行われる可能性があります。

さらに、不正な管理者アカウントの追加など、将来的な再侵入を可能にする「バックドア」が設置されるリスクもあります。

ログ削除による長期潜伏

攻撃者は侵入後、ログを削除または無効化し、痕跡を隠蔽することがあります。

その結果、侵害に気づかないまま長期間潜伏され、情報窃取や追加攻撃が継続するケースも少なくありません。

インシデント対応コストの増大

侵害が長期化すると、影響範囲の調査、復旧作業、外部専門家の支援、顧客対応など、多大なコストが発生します。

また、業務停止や信用低下といった間接的損失も無視できません。

特に問題となるのは、「侵害に気づかない」ことです。

実際の事例が示すように、侵害は即時に顕在化するとは限らず、発覚時には被害が拡大しているケースも少なくありません。

FortiGateの脆弱性対策の5つの基礎

ここからは、FortiGate における脆弱性対策の基本について整理します。

高度な対策以前に、まず確実に実施すべき基礎的なポイントを押さえることが重要です。

① ファームウェアの迅速な更新

公開されるセキュリティアドバイザリを定期的に確認し、影響有無を速やかに判断します。

検証を行ったうえで、計画的かつ迅速にファームウェアを更新する体制を整備します。

Fortinet製品の最新脆弱性情報は、公式のPSIRTアドバイザリページで公開されています。影響バージョンや重大度、修正済みバージョンを確認し、更新計画に反映させることが重要です。

② 管理インターフェースのアクセス制限

管理画面へのアクセスは特定IPアドレスや管理用ネットワークに限定します。

インターネットから直接到達可能な状態を避け、攻撃対象領域を最小化します。

③ 多要素認証(MFA)の有効化

管理者アカウントやVPN接続には多要素認証(MFA)を有効化します。

認証情報が漏えいした場合でも、追加認証により被害拡大を抑制できます。

④ SSL-VPN公開範囲の最小化

SSL-VPNは必要な利用者のみに限定し、不要なポートや機能は無効化します。

公開範囲を最小限に抑えることで、攻撃リスクを低減します。

⑤ ログ監視体制の整備

管理者アカウントの追加や設定変更など、不審な操作を検知できる監視体制を構築します。

定期的なログ確認とアラート運用の両立が重要です。

見落とされがちな「設定管理」の重要性

脆弱性対策というと、パッチ適用に意識が向きがちです。

しかし実際には、設定管理の不備が二次被害を拡大させるケースも少なくありません。

ここで重要なのは、「脆弱性そのもの」から「管理体制」へ視点を転換することです。

パッチ適用だけでは不十分

パッチの適用は重要な対策ですが、それだけで安全が保証されるわけではありません。

特に確認すべきなのは、更新前後の状態です。

- 設定差分は想定どおりか

- 不正な管理者アカウントが存在しないか

- 不審なポリシー変更が行われていないか

これらを確認しないままパッチのみを適用すると、

侵害後の状態をそのまま維持してしまう可能性があります。

つまり、「侵害された状態にパッチを当てる」という危険な運用になりかねません。

設定管理で押さえるべきポイント

- 更新前後の差分確認

変更箇所を可視化し、意図しない設定改ざんがないか確認します。

- 不正変更の検知

管理者追加やポリシー変更をリアルタイムまたは定期的に監査します。

- 世代管理

設定の履歴を保存し、過去の正常状態を保持します。

- ロールバック機能

問題発生時に迅速に安全な状態へ戻せる体制を整備します。

なぜFortiGateは「パッチ適用だけでは不十分」なのか

FortiGate では、パッチ公開後も未適用機器を狙った攻撃が継続して観測されています。

攻撃者にとっては、「未更新であること」自体が最大の攻撃チャンスだからです。

だからこそ、

- 迅速なパッチ適用

- 設定の継続的な監視

- 改ざん検知と復旧体制

を組み合わせた運用が不可欠です。

FortiGateの脆弱性対策を“人依存”から脱却させる方法

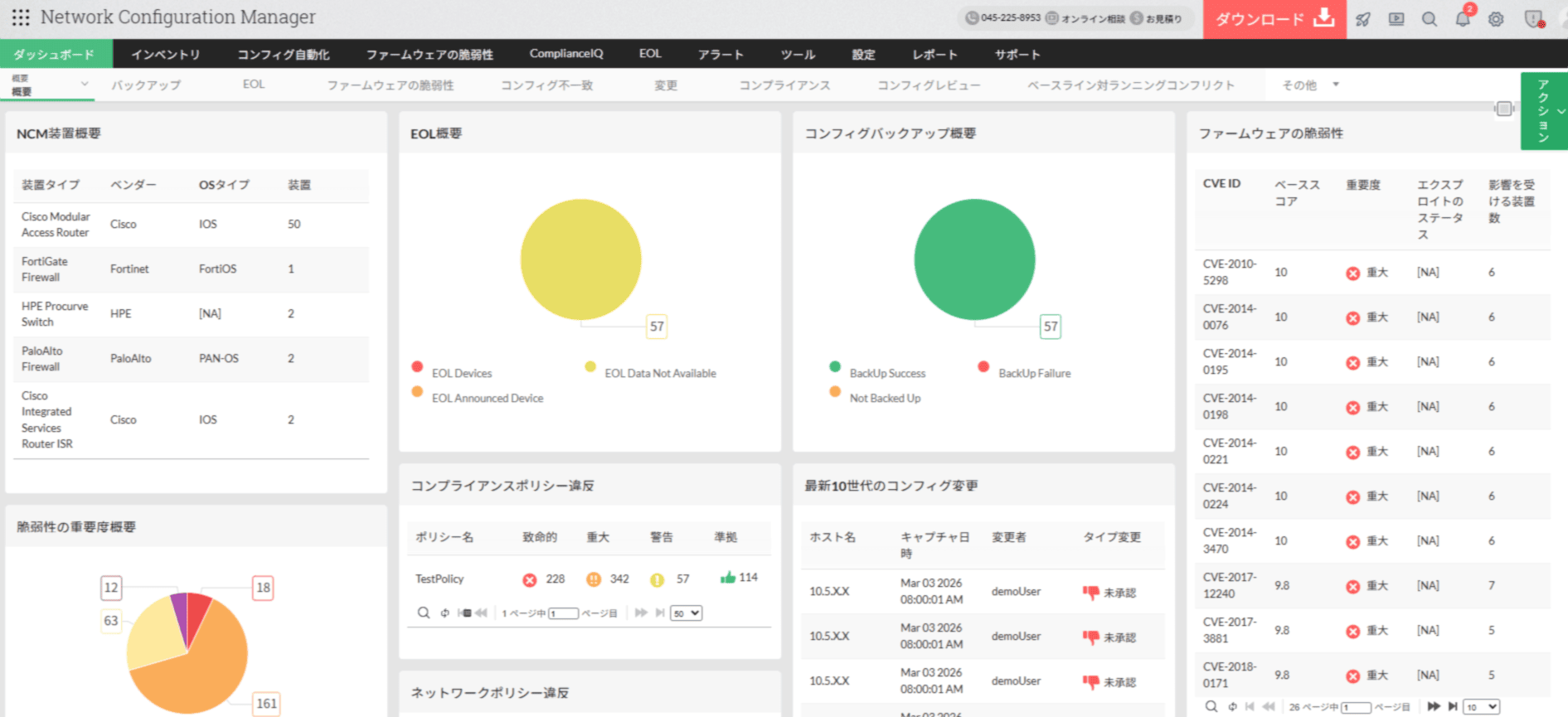

Network Configuration ManagerによるFortiGate管理のポイント

ここまで見てきたように、FortiGateの脆弱性対策は「迅速なパッチ適用」と「設定の継続的な監視」の両方が求められます。しかし、これを人手とスプレッドシートだけで管理するのには限界があります。

そこで有効なのが、ネットワーク機器コンフィグ管理ツール「Network Configuration Manager」を活用した統合的な管理体制の構築です。

Network Configuration Managerについて3分でわかる

脆弱性情報の自動収集と管理対象機器との自動照合

Network Configuration Managerでは、公開される脆弱性情報を自動的に収集し、 管理対象機器のファームウェア情報と照合します。

これにより、

- どの脆弱性が自社環境に該当するのか

- どの機器が影響を受ける可能性があるのか

を迅速に把握できます。

手動でアドバイザリを確認し、個別にバージョンを突き合わせる作業は不要となり、 確認漏れや判断遅れのリスクを低減します。

重要度の可視化と優先順位付け

脆弱性には重大度(Critical / Important / Moderate など)が存在します。 しかし、単に情報を受け取るだけでは適切な優先順位付けは困難です。

Network Configuration Managerでは、

- 重大度

- 対象機器数

- 対応状況

を一元的に可視化し、優先度判断と進捗管理を同時に実現します。

これにより、優先順位の不明確さや進捗の可視化不足といった課題を解消し、対応状況を組織全体で共有できます。

更新前後の設定差分管理

パッチ適用時には、設定改ざんの有無を確認することも重要です。

Network Configuration Managerでは、

- 更新前後の差分確認

- ポリシー変更の履歴管理

- 世代管理およびロールバック

を一元管理できます。

これにより、侵害後にパッチのみを適用してしまうリスクを低減します。

「安全運用」を実現するために

攻撃者は、パッチ公開後も未適用機器を継続的に探索しています。

そのため、

- 迅速な脆弱性把握

- 影響機器の即時特定

- 設定状態の継続的監視

を組み合わせた運用が不可欠です。

Network Configuration Managerを通して、ネットワーク機器の脆弱性を継続的に把握・可視化し、優先順位付けから対応状況の管理までを一元化します。

これにより、脆弱性への対応を属人的な作業から組織的に管理された運用へと転換し、継続的な「安全運用」を実現します。

インストール不要で操作できる体験サイト

ManageEngineのネットワーク機器コンフィグ管理ツール「Network Configuration Manager」では、ツールの使用感を確認できるGUIベースのサイトを提供しております。制限はありますが、実際に操作いただくことも可能です。

インストールや設定は一切必要ないので、お気軽にお試しください。

まとめ

FortiGate が危険なのではありません。

どの製品にも脆弱性は存在します。

そして、脆弱性をゼロにすることはできません。

重要なのは、

- 脆弱性を把握できているか

- 迅速に対応できているか

- 設定を適切に管理できているか

という組織の運用力です。

セキュリティの強度を左右するのは、製品そのものではなく管理の仕組みです。

脆弱性の存在を前提とした運用設計と管理体制の構築こそが、企業ネットワークを守る最大の防御策となります。