Fortinet 製品には、これまで複数のセキュリティ脆弱性が報告されています。

Fortinet は企業ネットワークで広く利用されているセキュリティ機器ベンダーであり、代表的な製品には次世代ファイアウォールのFortiGateをはじめ、FortiManager、FortiAnalyzer、FortiProxyなどがあります。

これらの製品は企業ネットワークの重要な役割を担う一方で、他のIT製品と同様に脆弱性が発見されることがあります。実際に、公開されたFortinet の脆弱性が攻撃に悪用された事例も報告されています。

特にネットワーク機器はインターネットと内部ネットワークの境界に設置されることが多いため、脆弱性が悪用された場合、組織全体への侵害につながる可能性があります。

本記事では、Fortinet 脆弱性の基本知識や代表的なCVE、攻撃の仕組み、企業が取るべき対策について分かりやすく解説します。

Fortinet 脆弱性とは

Fortinet 脆弱性とは、Fortinet が提供する製品やソフトウェアに存在するセキュリティ上の欠陥や設計上の問題を指します。これらの問題が悪用されると、不正アクセスや権限の奪取、情報漏えいなどのセキュリティリスクにつながる可能性があります。

こうした脆弱性の多くは、CVE(Common Vulnerabilities and Exposures) と呼ばれる共通識別番号で管理され、公開されています。

Fortinet の脆弱性情報の確認方法

CVEとは

CVEとは、公開されている脆弱性に付与される共通識別番号です。

世界中のセキュリティ機関やベンダーがこの番号を利用することで、同じ脆弱性を共通の名称で識別できます。

Fortinet PSIRTとは

Fortinet では、製品のセキュリティ問題を管理する専門チームとして PSIRT(Product Security Incident Response Team)を設置しています。

PSIRTでは、脆弱性情報の公開や対応方法の案内を行っています。

Fortinet の脆弱性情報は以下のページで公開されています。

https://www.fortiguard.com/psirt

Fortinet 脆弱性一覧(代表的なCVE)

Fortinet 製品ではこれまでに多くの脆弱性が報告されており、実際に攻撃で悪用された事例も存在します。

ここでは、代表的なFortinet の脆弱性(CVE)をいくつか紹介します。

| CVE | 公開年 | 影響製品 | 脆弱性タイプ | 概要 |

|---|---|---|---|---|

| CVE-2018-13379 | 2018 | FortiGate(FortiOS) | パストラバーサル | SSL VPNの不備により、VPN認証情報などの内部ファイルが取得される可能性 |

| CVE-2022-40684 | 2022 | FortiOS / FortiProxy / FortiSwitchManager | 認証バイパス | 管理APIの認証を回避し、管理者権限で機器操作が可能 |

| CVE-2023-27997 | 2023 | FortiGate(FortiOS) | ヒープバッファオーバーフロー | SSL VPN処理のメモリ管理不備により、 細工されたリクエストで任意コード実行の可能性 |

| CVE-2024-21762 | 2024 | FortiGate(FortiOS) / FortiProxy | バッファオーバーフロー | SSL VPNのメモリ処理の不備により未認証で任意コード実行が可能 |

| CVE-2024-23113 | 2024 | FortiGate(FortiOS) / FortiProxy / FortiPAM / FortiSwitchManager | フォーマット文字列の脆弱性 | fgfmdデーモンのログ処理における入力検証不備により任意コード実行の可能性 |

| CVE-2024-55591 | 2024 | FortiOS / FortiProxy | 認証バイパス | 管理インターフェースの認証処理の不備によりsuper-admin権限取得の可能性 |

| CVE-2025-24472 | 2025 | FortiOS / FortiProxy | 認証バイパス | 管理機能への不正アクセスにより設定変更などが可能。 ゼロデイ攻撃として 実際に悪用された。 |

| CVE-2025-59718 | 2025 | FortiOS / FortiProxy | SAML認証処理不備 | SAML認証処理の不備により認証を回避し管理機能へアクセスできる可能性 |

| CVE-2025-59719 | 2025 | FortiWeb | SAML認証バイパス | FortiCloud SSOを利用したSAML認証処理の不備により認証回避が可能 |

| CVE-2025-32756 | 2025 | FortiVoice / FortiMail / FortiNDR / FortiRecorder / FortiCamera | スタックバッファオーバーフロー | 特定製品でリモートコード実行の可能性 |

代表的な脆弱性の中には、機器に保存されているVPN認証情報や管理者アカウント情報が外部から取得されてしまう問題が含まれています。特にSSL VPNに関する脆弱性では、認証情報の漏えいや認証バイパスが発生し、攻撃者が内部ネットワークへ侵入する足がかりとなるケースが報告されています。

実際に「FortiGate」を狙った攻撃では、これらの脆弱性が悪用され、VPN経由で侵入した後にネットワーク内部へ横展開し、最終的にランサムウェア被害へ発展した事例も確認されています。

たとえば CVE-2018-13379 や CVE-2022-40684、CVE-2025-59718などは、Fortinet 製品の中でも特に影響が大きい脆弱性として知られています。これらの脆弱性の詳細や実際の攻撃事例については、以下の記事で詳しく解説しています。

FortiGateの脆弱性の実例と対策を解説Fortinet 脆弱性が注目される3つの理由

Fortinet 製品は世界中で広く利用されているため、脆弱性が公開された場合に攻撃者から狙われやすい傾向があります。

①世界的シェアの高さ

Fortinet 製品は多くの企業ネットワークで利用されています。利用企業が多い製品は、同一の攻撃手法を横展開しやすいため、攻撃者にとって効率のよい標的となります。

②ネットワーク境界で利用される製品が多い

Fortinet の製品には、次世代ファイアウォールである FortiGate をはじめ、ネットワークの入口で利用されるセキュリティ機器が多く含まれます。インターネットと社内ネットワークの境界に配置されるケースも多く、脆弱性が悪用された場合、組織の内部ネットワークへの侵入につながる可能性があります。

③パッチ適用が遅れやすい

ネットワーク機器は業務通信の中核に位置しているため、停止を伴うアップデートをすぐに実施できないケースがあります。この未更新期間を狙って攻撃が行われることがあります。

Fortinet 脆弱性を悪用した攻撃の典型的な流れ

脆弱性を悪用した攻撃は、次のような流れで行われることが多くあります。

- 脆弱性公開

- PoC公開

- 攻撃ツール拡散

- インターネットスキャン

- 未更新機器侵害

- 管理権限奪取

- ランサムウェア展開

脆弱性が公開されると、数日以内にPoC(概念実証コード)が公開されることがあります。その後、ボットによるインターネットスキャンが行われ、未更新の機器が自動的に探索されます。侵害後はすぐに攻撃が行われるとは限らず、数週間から数か月間潜伏するケースもあります。

Fortinet 脆弱性を放置するリスク

Fortinet 製品の脆弱性を放置すると、次のようなリスクが発生する可能性があります。

内部ネットワーク侵入

ファイアウォールを突破されることで、社内ネットワークへの侵入につながります。

設定改ざん

DNS設定やポリシーの変更など、ネットワーク設定が不正に変更される可能性があります。

バックドア設置

攻撃者が再侵入できるような仕組みを設置される可能性があります。

ログ削除による潜伏

攻撃の痕跡を消すためにログが削除される場合があります。

ランサムウェア攻撃

侵害後にランサムウェアが展開されるケースも報告されています。

Fortinet 脆弱性への基本対策

Fortinet 製品の脆弱性対策として、次のような基本的な運用が重要です。

PSIRT情報の定期確認

Fortinet が公開するセキュリティアドバイザリを定期的に確認します。

ファームウェア更新

影響がある場合は、計画的にファームウェアを更新します。

管理アクセス制限

管理インターフェースは特定のIPからのみアクセスできるよう制限します。

多要素認証

管理アカウントには多要素認証を設定します。

ログ監視

不審なログインや設定変更を監視します。

Fortinet 脆弱性管理で多くの企業が抱える4つの課題

多くの企業では、次のような課題を抱えています。

- 自社への影響が分からない

脆弱性が公開されても、自社環境に影響があるか判断できない場合があります。 - 対象機器の特定に時間がかかる

管理している機器の数が多いと、影響機器の特定に時間がかかります。 - 対応優先度が分からない

複数の脆弱性が同時に公開されると、どこから対応すべきか判断が難しくなります。 - 対応状況の共有が難しい

対応状況が個人の管理に依存しているケースも少なくありません。

Fortinet 脆弱性を継続的に管理する方法

脆弱性対策では、一度の対応ではなく継続的な管理が重要です。

そのためには、

- 脆弱性情報の収集

- 影響機器の特定

- 設定変更の監視

- 対応状況の管理

といった運用を組み合わせる必要があります。

Fortinet 製品の脆弱性対策を支えるコンフィグ管理ツール

Fortinet 脆弱性対策には「脆弱性管理+コンフィグ管理」が必要

Fortinet 製品の脆弱性対策では、公開された脆弱性情報を把握し、適切にアップデートやパッチを適用することが重要です。

しかし、実際の運用では脆弱性情報の確認だけでは十分とはいえません。

自社ネットワーク内のどの機器が対象なのか、現在どの設定で運用されているのかを把握できなければ、影響範囲の特定や迅速な対応が難しくなります。

そのため、Fortinet 製品の脆弱性対策では、

- 脆弱性情報の管理(脆弱性管理)

- 機器設定や構成情報の管理(コンフィグ管理)

を組み合わせて運用することが重要になります。

なぜコンフィグ管理が重要なのか

ネットワーク機器の設定(コンフィグ)は、運用やトラブル対応、セキュリティ対策などの過程で頻繁に変更されます。

しかし多くの企業では、

- どの機器にどの設定が入っているのか分からない

- 設定変更の履歴が残っていない

- 機器ごとの設定差分を把握できない

といった課題を抱えているケースも少なくありません。 さらに、脆弱性対応の過程では設定変更が発生することもあり、変更履歴の管理や設定の可視化はセキュリティ運用の観点でも重要です。こうした背景から、ネットワーク機器の設定を一元的に管理できるコンフィグ管理ツールの導入が進んでいます。

コンフィグ管理ツールでできること

コンフィグ管理ツールを活用することで、Fortinet 機器を含むネットワーク機器の設定や脆弱性情報を効率的に管理できます。

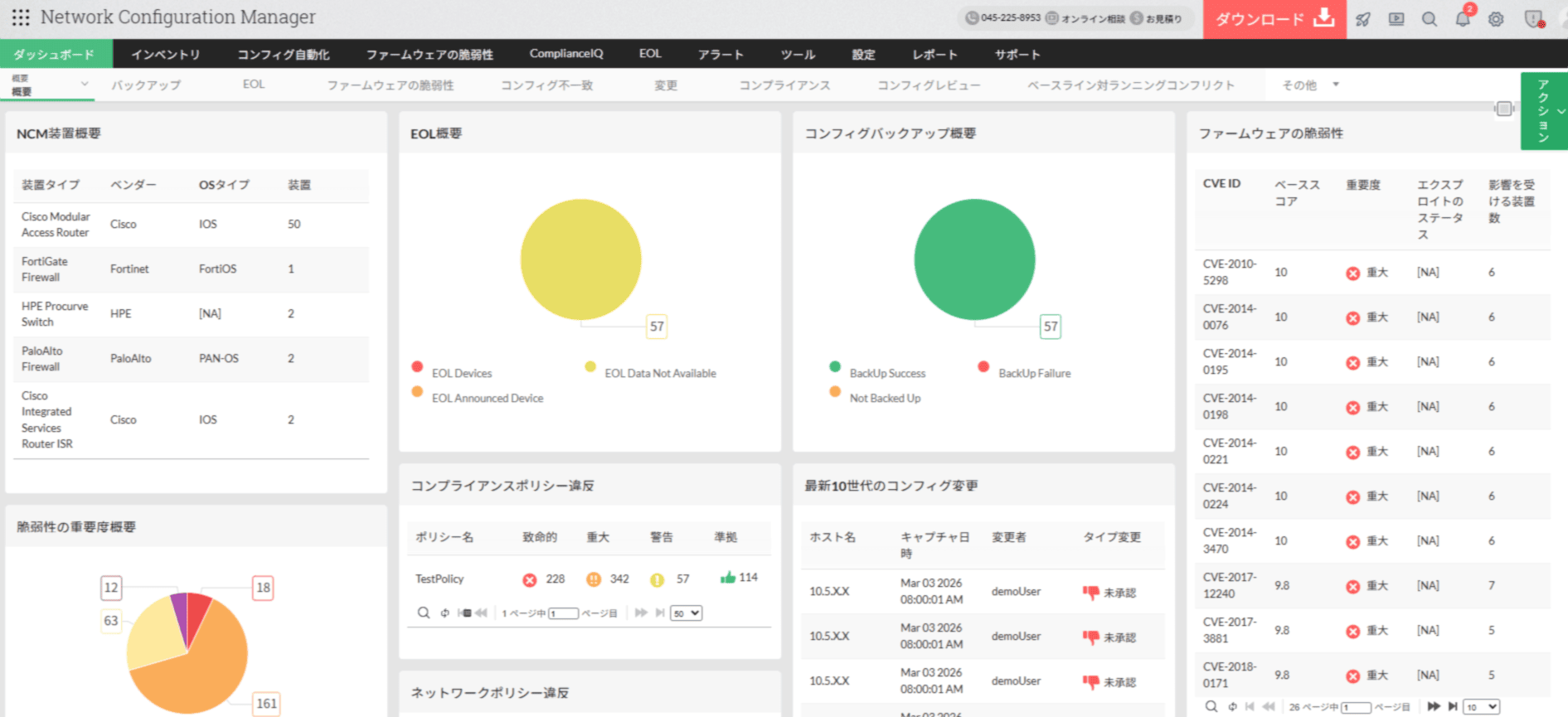

例えば「Network Configuration Manager」では、次のような機能を利用できます。

脆弱性管理機能

- 脆弱性情報の収集

公開されている脆弱性情報を確認し、自社環境に影響する可能性のある脆弱性を把握できます。 - 影響機器の特定

機器情報や構成情報と照合することで、対象となる機器を迅速に特定できます。 - 対応優先度の可視化

脆弱性の深刻度や影響範囲を整理し、どの対策から優先すべきかを判断できます。 - 対応状況の管理

脆弱性への対応状況や設定変更の履歴を一元的に管理でき、組織内での情報共有も容易になります。

コンフィグ管理機能

- ネットワーク機器のコンフィグを自動取得・一元管理

Fortinet 機器を含むネットワーク機器の設定情報を定期的に取得し、まとめて管理できます。 - 設定変更の履歴管理(誰がいつ変更したかの可視化)

設定変更の履歴を記録することで、変更内容や変更者を後から確認できます。 - 変更前後の差分比較

コンフィグの変更内容を比較できるため、どの設定が変更されたのかを迅速に把握できます。 - 障害発生時の迅速なコンフィグ復元

トラブル発生時には過去の設定をもとに復旧できるため、障害対応の迅速化につながります。 - 複数ベンダー機器のコンフィグ情報の管理

Fortinet を含む複数ベンダーのネットワーク機器をまとめて管理できます。

コンフィグ管理ツール導入のメリット

コンフィグ管理ツールを導入することで、ネットワーク機器の運用管理を効率化しながら、セキュリティ対策の強化につなげることができます。

例えば次のようなメリットがあります。

- ネットワーク機器の設定や構成情報を一元管理できる

- 脆弱性情報との照合により影響機器を迅速に特定できる

- 設定変更の履歴を可視化し、セキュリティ運用の透明性を向上できる

- 障害発生時の設定復旧を迅速に行い、運用リスクを低減できる

このように、コンフィグ管理ツールはFortinet 製品を含むネットワーク機器の継続的な脆弱性対策と安定したネットワーク運用を支える重要な仕組みといえます。

インストール不要で予測できる体験サイト

ManageEngineのネットワーク機器コンフィグ管理ツール「Network Configuration Manager」では、ツールの使用感を確認できるGUIベースのサイトを提供しております。制限はありますが、実際に操作いただくことも可能です。

インストールや設定は一切必要ないので、お気軽にお試しください。

まとめ

Fortinet 脆弱性対策は継続的な管理が重要

Fortinet の製品が特別に危険というわけではなく、どのネットワーク機器にも脆弱性は存在します。脆弱性を完全にゼロにすることは難しいため、脆弱性の存在を前提とした運用体制を整えることが求められます。

特に、FortiGateなどのネットワーク機器は企業ネットワークの入口に配置されることが多く、一度攻撃者に侵入されると社内ネットワーク全体へ被害が広がる可能性があります。そのため、脆弱性への迅速な対応と適切な設定管理を継続的に行うことが、企業ネットワークを守るうえで欠かせません。

企業としては、次のようなポイントを継続的に管理することが大切です。

- 脆弱性情報を把握できているか

- 影響を受ける機器を迅速に特定できるか

- 設定変更を適切に管理できているか

- 対応状況を組織内で共有できているか

これらを継続的に管理することで、ネットワーク機器の脆弱性によるリスクを低減し、企業ネットワーク全体のセキュリティを維持することにつながります。