Microsoft Entra IDにおけるグループメンバーシップ変更を監視する方法

強固なセキュリティと効率的なアクセス制御の維持は、あらゆる組織にとって主要な要件です。

Microsoft Entra ID(旧称 Azure AD)のようなIAMソリューションは、ユーザーの管理、権限制御、アプリケーションやリソースへのアクセスの保護、管理者が環境内の変更を監視するのに役立ちます。

Microsoft Entra IDはセキュリティグループとMicrosoft 365グループに属する複数のユーザーの一元管理が可能です。これにより、管理者は設定をグループとグループのすべてのメンバーに適用できます。このグループベースのアプローチは、セキュリティポリシーの適用、コンプライアンスの確保、およびMicrosoft 365アプリケーションとサービス全体でのシームレスなコラボレーションを実現するために不可欠です。

(このナレッジは本社ページHow to monitor group membership changes in Microsoft Entra IDを参照して作成しています。)

Microsoft Entra IDでのグループメンバーシップの変更を監視する必要性

ユーザーがグループに割り当てられると、デフォルトで、グループリソースへのアクセス権が付与されます。

攻撃者はこの動作を悪用し、自身や標的アカウントを特権アクセス権限を持つグループに追加する可能性があります。

例えば、侵害されたユーザーを管理者グループに追加することで、本来の権限を超える操作を実行できる特権を付与できます。

こうした変更を監視することが、攻撃の防止に役立ちます。

また、グループメンバーシップ変更を監視することで、変更を行った人物、変更日時、変更内容に関する明確な監査証跡が得られます。

これにより、不審な活動の調査や、侵害されたアカウントやユーザーの特定が可能になります。

Microsoft Entra IDおよびM365 Manager Plusにおけるグループメンバーシップの変更追跡

Microsoft Entra IDは、監査ログを使用してグループメンバーシップの変更を追跡するのに役立ちます。監査ログは、Microsoft 365環境で実行されたすべての操作に関する詳細なレポートを提供します。このレポートは、グループに対して実行された操作でフィルタリングでき、グループメンバーシップの変更を追跡できます。

M365 Manager Plusは、Microsoft 365環境における重要なアクティビティのレポート作成、管理、監視、監査、アラート作成に活用できる包括的なツールであり、Microsoft Entra IDにおけるグループメンバーシップの変更追跡にも使用できます。

以下の表は、Microsoft Entra管理センターとM365 Manager Plusを使用した際のグループメンバーシップ変更を追跡する方法の比較です。

| Microsoft Entra管理センター | M365 Manager Plus |

|---|---|

| レポート読み取りロールが割り当てられているアカウントでMicrosoft Entra 管理センターにサインインします。 | M365 Manager Plus にログインし、[レポート]→[Azure Active Directory]→[その他のAzureレポート] に移動します。 |

| [ID]→[グループ]→[概要]に移動します。 | 以下のレポートから要件に応じていずれかを選択してください。: 「最近グループに追加されたメンバー」/「最近グループから削除されたメンバー」/「最近グループに追加された所有者」/「最近グループから削除された所有者」 |

| 左ペインで[監査ログ]をクリックします。 | [フィルター] フィールドで Microsoft 365 テナント、特定のドメインおよびグループを選択し、どの期間に変更されたグループの詳細を表示したいのかも指定して、[今すぐ生成する]をクリックします。 |

| [アクティビティ]をクリックすると、グループに関連する特定の操作(メンバーのグループへの追加、グループの削除、メンバーのグループからの削除など)レコードをフィルタリングできます。 | |

| 注記: Microsoft Entra IDで生成したレポートのフィルター設定は保存できず、CSV および JSON 形式でのみエクスポートできます。 |

Microsoft Entra IDでグループメンバーシップ変更に関するアラートを設定する方法

グループメンバーシップの変更は監査ログで追跡可能ですが、リアルタイムでの攻撃特定と緩和には不十分です。

レポートを毎日生成し、正当な変更をフィルタリングする作業は膨大な労力を要します。

Azure Monitorではこれらのアクティビティに対するアラートを生成できますが、実現するにはMicrosoft社にて別途ライセンスを要求されることがあります。

M365 Manager Plusは、Microsoft 365環境の監査と監視機能に加え、グループメンバーシップの変更といった重要なセキュリティイベントに対するアラート機能を提供します。

以下の手順に従い、異常なグループメンバーシップ変更に対するアラートを作成してください。

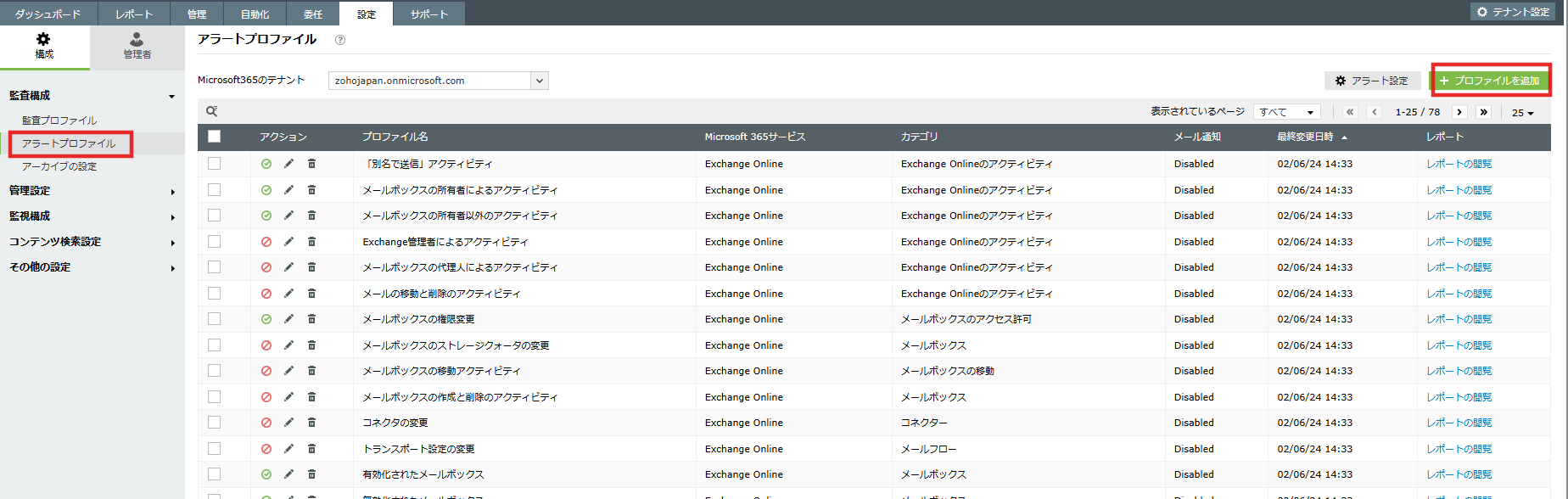

- M365 Manager Plus にログインし、[設定]タブ→[構成]→[監査構成]→[アラートプロファイル]に移動し、[プロファイルを追加] をクリックします。

- アラート用のプロファイル名と説明を入力します。

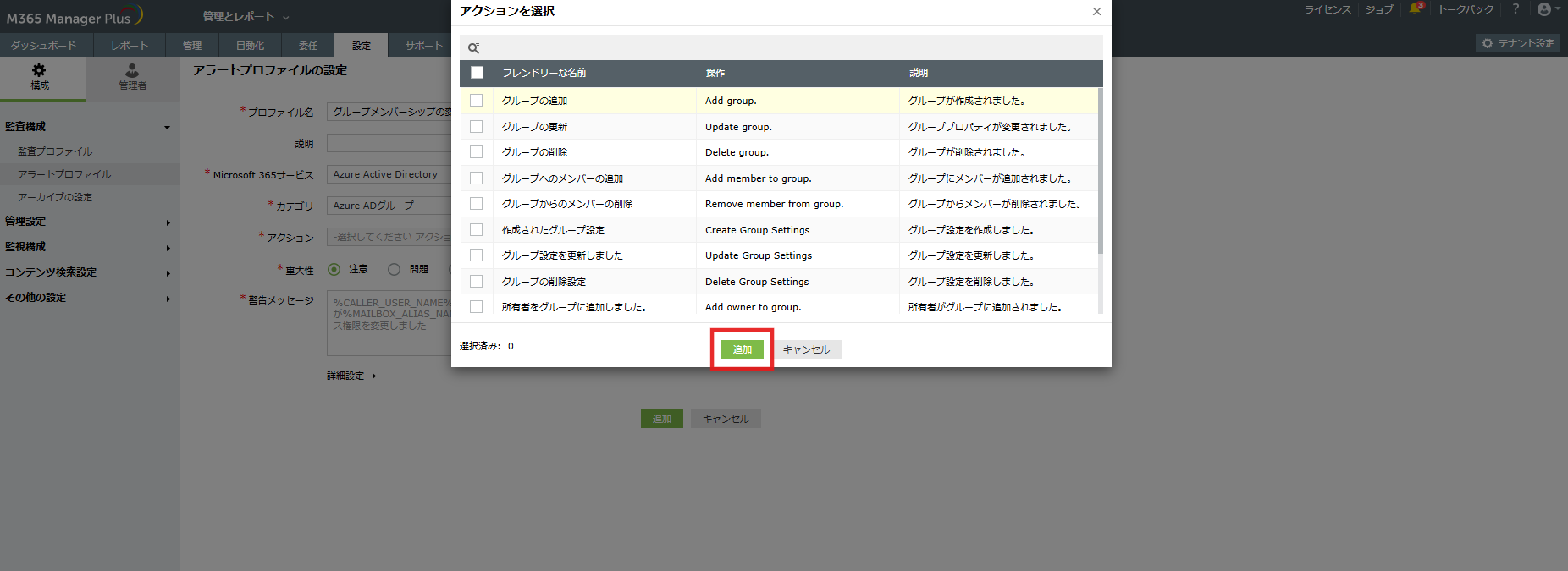

- [Microsoft 365サービス]として「Azure Active Directory」を選択し、[カテゴリ]として「Azure ADグループ」、[アクション]には以下のアクティビティを含めます。:「グループへのメンバーの追加」「グループからのメンバーの削除」「グループ設定を更新しました」「所有者をグループに追加しました」「所有者をグループから削除しました」

- [重大性]を指定し、[警告メッセージ]に任意のメッセージを指定します。メッセージにはマクロが使用できます。

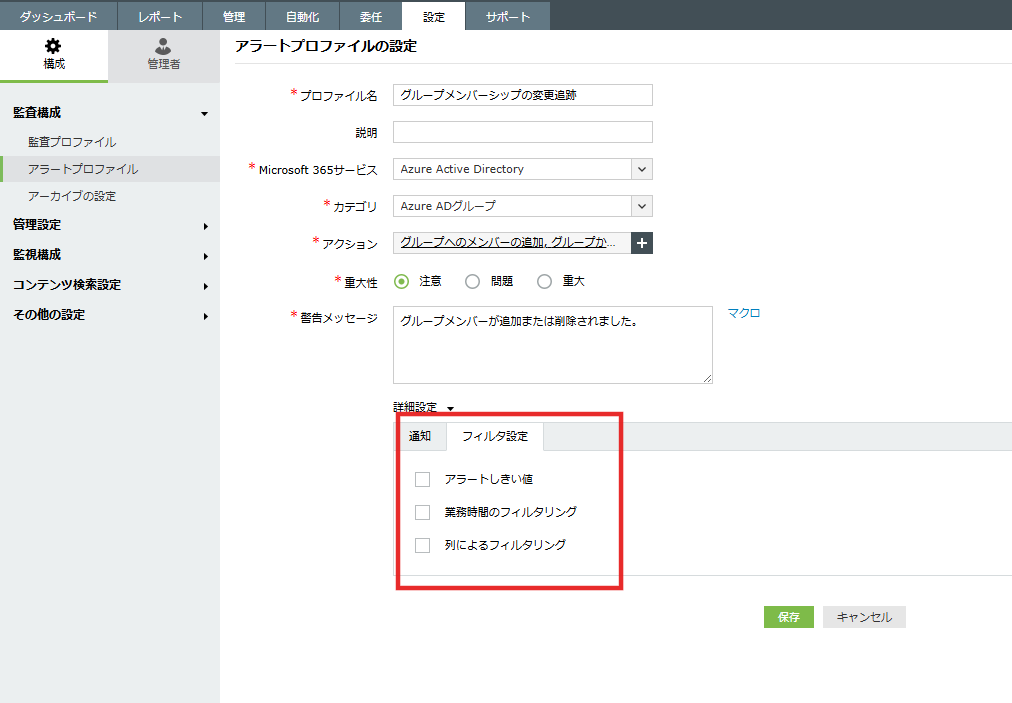

- [詳細設定]セクションの通知タブで、[このプロフィールに対応するすべてのアラートをメールで送信]チェックボックスをオンにすると、メールアラートの送信を設定できます。

- [フィルタ設定]タブの「アラートしきい値」では、特定のイベントが特定の頻度を超えて発生した際に通知するアラートしきい値を設定できます。営業時間外のアラートを監視するには[業務時間のフィルタリング]を使用し、データをフィルタリングする属性ベースの条件を設定するには[列によるフィルタリング]オプションを使用します。設定後、[保存]をクリックしてください。