時代の流れはクラウドサービス

災害対策、働き方改革など、情報の安全性やアクセス性を高めるためにクラウド化が進んでおり、企業戦略としてクラウドへ移行する企業が増加しています。平成30年版の情報通信白書によると、クラウドサービスを利用している企業の割合は2016年から大幅に上昇しています。クラウドサービスを一部でも利用している企業の割合は56.9%で、前年の46.9%から大幅に上昇しているようです。

クラウドサービスを利用している理由としては、以下のような点が挙げられています。

- 資産、保守体制を社内に持つ必要がないから(45.2%)

- どこでもサービスを利用できるから(34.8%)

- 安定運用、可用性が高くなるから(アベイラビリティ)(32.6%)

- 災害時のバックアップとして利用できるから(32.4%)

- サービスの信頼性が高いから(29.4%)

- システム容量などの変更が迅速にできるから(27.4%)

- システムの拡張性が高いから(23.4%)

- 既存コストよりもコストが安いから(21.2%)

- システムベンダーに提案されたから(14.8%)

クラウドサービスの利用目的としては、利便性の向上とバックアップ強化などが多くの割合を占めています。クラウドサービスの本格的な普及が進む中、国内外のクラウドサービスにおいて、大規模な障害や障害対応過程における情報漏えいが発生してしまった事例などから、リスクが存在することがわかります。オンプレミス環境では、データセンターや管理用端末など物理的な対策が可能でしたが、クラウド環境ではどこからでもアクセスできてしまうため、便利な反面、しっかりとしたセキュリティ対策が不可欠です。

クラウドサービス利用で生じるセキュリティリスク4選

経済産業省が発行している「クラウドサービス利用のための情報セキュリティマネジメントガイドライン 」にもクラウドサービスを利用する際に、生じるリスクや対処法などが記載されています。 参照:https://www.meti.go.jp/policy/netsecurity/downloadfiles/cloudsec2013fy.pdf

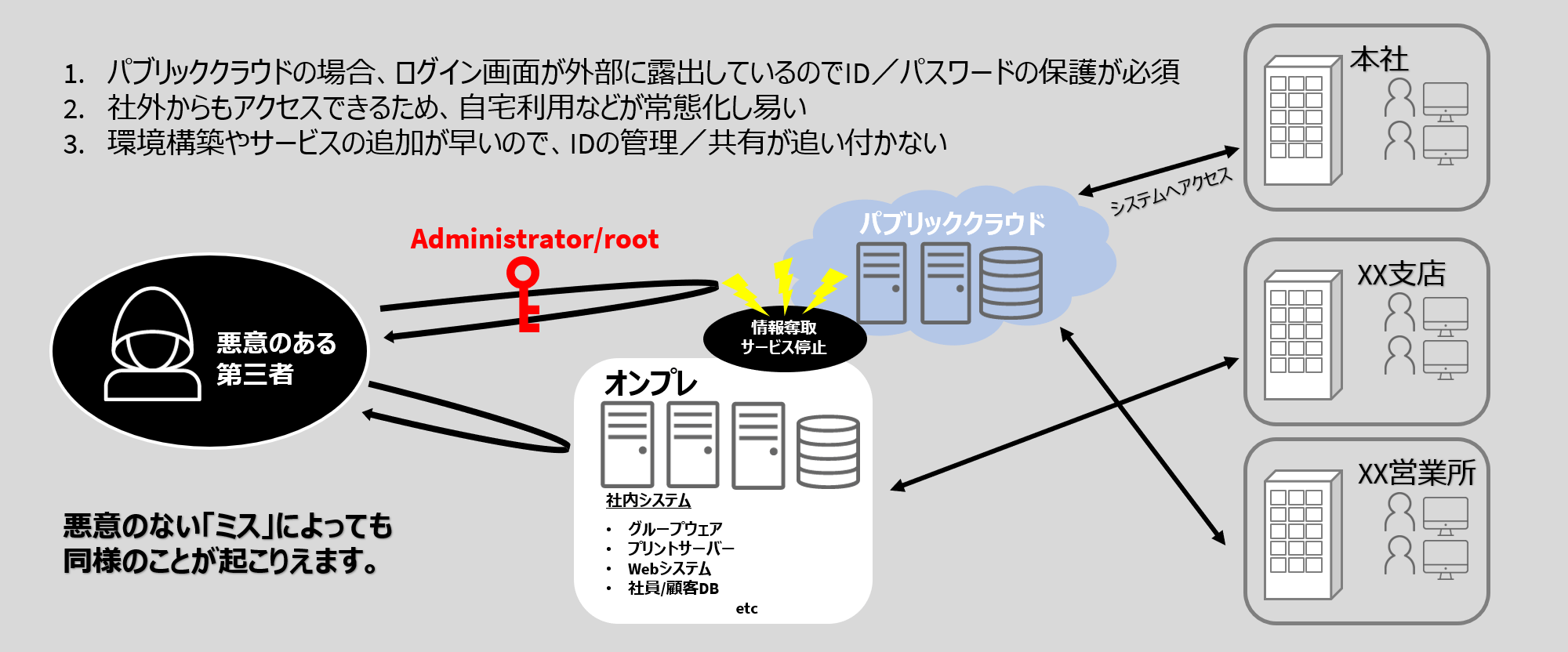

以下の図はオンプレミス及び、クラウド環境下での特権IDが悪意のある第三者にわたってしまうとどのような被害があるかを説明した図になります。

上記のようなリスクに加え、「クラウドサービス利用のための情報セキュリティマネジメントガイドライン 」では以下のようなリスクを挙げています。

DoS 攻撃

クラウドサービスはネットワークで提供されるため,DoS 攻撃を受けた場合,すべてのサービスが停止してしまう可能性がある。DoS 攻撃を防御するための仕組がクラウド事業者に依存するため,クラウド利用者は対策を講じることができない。クラウド利用者は,このようにクラウド事業者しか対応できない問題については,あらかじめクラウド事業者に管理策を確認し,DoS 攻撃のリスクを受容するか検討を要する。ID管理

クラウドサービスによっては,クラウド利用者が既に利用している ID 管理とクラウドサービスにおけるID 管理を一元的に実施するためのインタフェースがない場合がある。その場合は,管理者の ID 管理に関する工数が増大し,一貫したセキュリティ対策及び管理を行うにあたってミスが発生する可能性が高くなる。そのためクラウド利用者は,ID 管理の連携ができるクラウドサービスを選ぶか,ID 管理が困難になるリスクを受容するか検討を要する。アクセスポイント

公衆無線 LAN や 3G 回線などによる携帯電話網の普及によって,様々な場所からクラウドサービスを利用できるようになり,ネットワークにおけるアクセス制御が困難になっている。そのため,クラウド利用者は,アクセスポイントを制御できるクラウドサービスを選ぶか,あらかじめ,利便性はあがるが管理は困難になる,ということを認識してクラウドサービスを利用するリスクを受容するか検討を要する。アクセス制御

利用するクラウドサービスによっては,あらかじめ定められたアクセス権限が,組織で想定するアクセス権とは異なり,アクセス制御が困難になる場合がある。そのため,クラウド利用者は,アクセス制御が管理できるクラウドサービスを選ぶか,あらかじめ,クラウドサービスが定めたアクセス制御を受入れることによるリスクを受容するか検討を要する。

参照:クラウドサービス利用のための情報セキュリティマネジメントガイドライン

クラウドサービス利用のための情報セキュリティマネジメントガイドラインでは、上記の4つのリスク以外に25個以上のリスク例を挙げています。 このように、クラウドサービスは大変便利ですが、ずさんな管理によってはリスクにさらされてしまう可能性もあります。 しかし、クラウドサービス利用のための情報セキュリティマネジメントガイドラインに記載されているような、セキュリティ対策を既存のシステムだけで管理、運用するのは大変工数がかかる上にきちんと管理するのは難しいのが現実です。

クラウドサービスをセキュリティリスクから簡単に守る1つの方法

クラウドサービスを安全に管理運用したい場合、まず特権IDの管理を適切に行う必要が あります。クラウド環境は一見複雑に見えますが、特権ID管理として整理すべきポイントは、実はシンプル!オンプレ環境とほぼ同じです。 STEP1.IDの整理 「どのIDを誰が利用しているか」「IDの利用履歴のみ取得するか」「操作画面の録画までするか…」なども、IDの重要度に合わせて整理することをお勧めします。 STEP2.IDの一元管理&パスワードポリシーの適用 情報を一か所に!そしてパスワードの強度もUP STEP3.申請/承認によるID利用を徹底 特権IDが勝手に使われることが無いように統制を強化! STEP4.利用履歴の取得 重要度の高いIDは操作画面を録画してより詳細な履歴を取得! STEP5.その他、安全なパスワード管理を徹底 多要素認証、パスワードの非表示設定、ワンタイムパスワードの適用など、必要に応じた利用を! STEP6.ツールを介さないアクセスは不審な兆候としてアラート通知アクセスログの取得とアラート設定も重要!

弊社ManageEngineが提供していますPassword Manager Proでは上記のSTEPを効率的かつ容易に行うことができます。

クラウド環境における特権ID管理

Password Manager Proは、Microsoft Azure、G Suite、Amazon Web Services、Salesforce、Rackspaceなどのクラウドサービスに対応しており、アカウントのパスワードを安全に保管/共有/定期的変更できる他、Amazon EC2、Azure上でPMPサーバーを稼働させることも可能です。

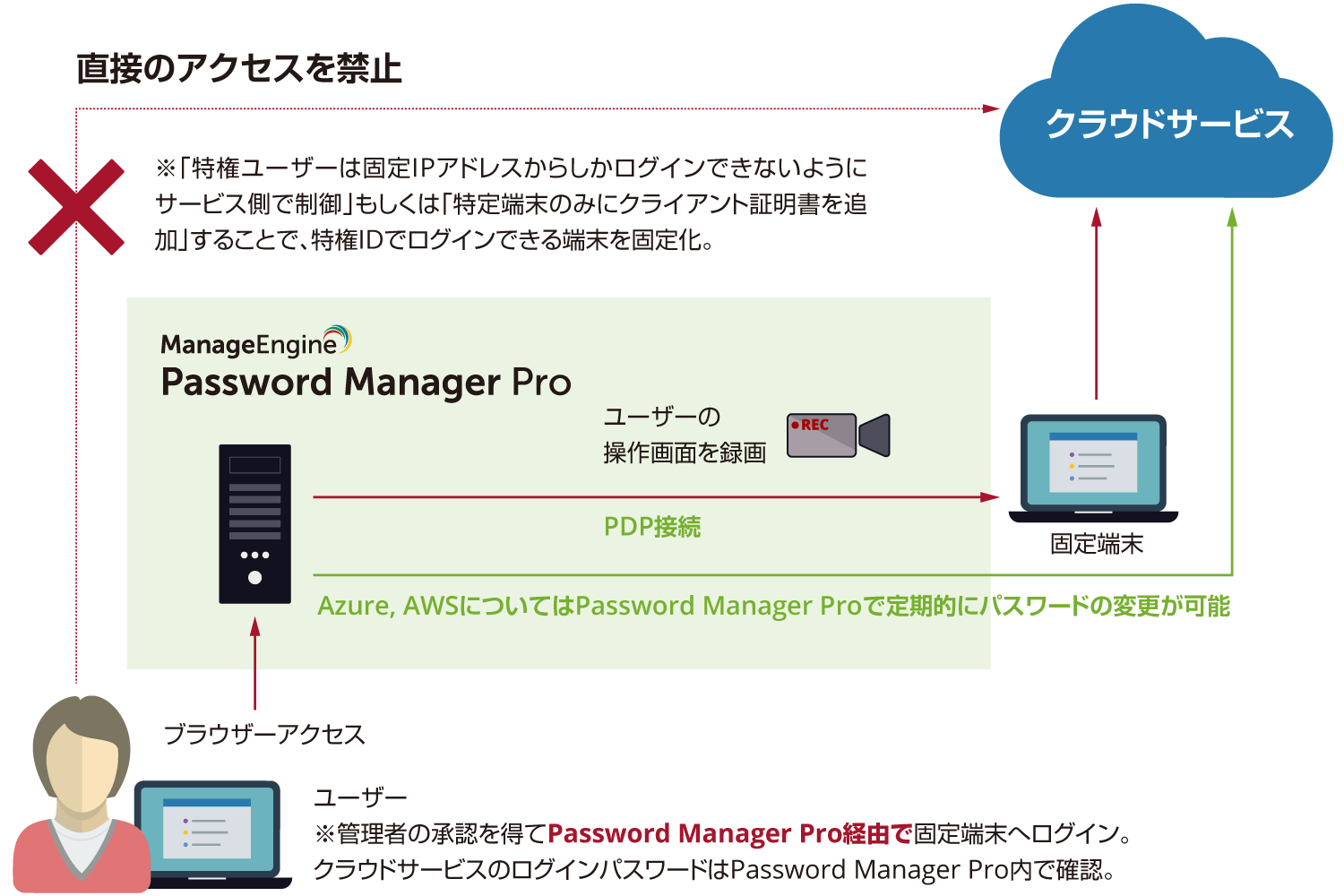

また、下図のようなソリューションとしても活用できます。

※クラウドサービス側で以下のいずれかの設定を実施

- 特権ID利用時の接続元グローバルIPアドレスを固定

- クライアント証明書を利用した認証を追加することで、特権IDでログインできる端末を固定