Microsoft Entra IDにおけるユーザーのMFA状態を確認する方法

Microsoft 365ユーザーを標的とした大規模なフィッシング攻撃やエクスプロイトが増加しています。こうした攻撃の多くは、ユーザーの認証情報を入手してアカウントへのアクセス権を奪うことを目的としています。Microsoft Entra IDを使用すると、Microsoft 365ユーザーは Microsoft Entra MFAを利用してアカウントに多要素認証 (MFA) を設定でき、単一の認証要素のみを使用することによるこのようなセキュリティ攻撃を防ぐことができます。また、Microsoft Entra IDでは、テナント全体でのMFAの導入状況を確認することも可能です。

(このナレッジは本社ページHow to report the MFA Status for users in Microsoft Entra IDを参照して作成しています。)

Microsoft Entra IDにおけるユーザーのMFA状態を追跡する必要性

MFA設定は組織にとって極めて重要なセキュリティ対策であり、ユーザーがMFAによって確実に保護されているかを確認することはとても重要です。組織全体でのMFA導入状況を追跡することで、ユーザーが不正アクセス攻撃の被害に遭うリスクを低減させることができます。また、ユーザーの認証方法の好みを把握することで、攻撃者が悪用できる単一の認証手段が存在しないよう、他の認証方法を推奨することができます。MFAを有効にしていないユーザーの情報を得ることで、ユーザーそれぞれの詳細を確認することなく、アカウントへのMFA設定を推奨または義務付けることが可能になります。

Microsoft Entra IDおよびM365 Manager PlusにおけるユーザーのMFA状況レポートを作成する方法

Microsoft Entra IDは、Microsoft 365環境内の個々のユーザーが使用しているMFA方式に関するレポートを生成できます。

ManageEngine M365 Manager Plusは、Microsoft 365環境における重要なアクティビティのレポート作成、管理、監視、監査、アラート作成に活用できる包括的なツールであり、Microsoft Entra IDにおけるユーザーのMFA状態を追跡するのにも使用できます。

以下の表は、Microsoft Entra管理センターとM365 Manager Plusを使用した際のユーザーのMFA状態に関するレポートを生成方法の比較です。

| Microsoft Entra管理センター | M365 Manager Plus |

|---|---|

| レポート読み取りロールが割り当てられているアカウントでMicrosoft Entra 管理センターにサインインします。 | M365 Manager Plus にログインし、[レポート]→[Azure Active Directory]→[ユーザーレポート]→[MFA状態]に移動します。 |

| [ID]→[認証方法]に移動します。 | [フィルター] フィールドで Microsoft 365 テナント、特定のドメインおよびグループを選択し、「今すぐ生成」をクリックします。 |

| [ユーザー登録の詳細]をクリックします。 | |

| 注記:Microsoft Entra IDで生成したレポートのフィルター設定は保存できません。また、これらの設定は CSV および JSON形式でのみエクスポート可能です。 |

Microsoft Entra IDにおけるMFA状態の変更に関するアラートを設定する方法

MFAはユーザーアカウントを保護する安全な方法ですが、侵害されたり、回避されたりする可能性もあります。管理者アカウントがハッキングされると、攻撃者は他のユーザーのMFA設定を制御できるようになります。これにより、攻撃者はユーザーアカウントのMFAを無効化し、サイバー攻撃の標的にしてしまうことが可能です。この操作は、Microsoft Entra IDの監査ログで追跡できますが、攻撃をリアルタイムで特定・軽減するための確実な方法とは言えません。Azure Monitorを使用すると、この操作に対するアラートを生成できますが、これには追加ライセンスの購入が必要です。

M365 Manager Plusでは、MFA状態の変更といった重要なセキュリティイベントに対するアラートに加え、Microsoft 365環境全体の監査および監視機能を提供しています。以下の手順に従って、MFA状態の変更に対するアラートを設定してください。

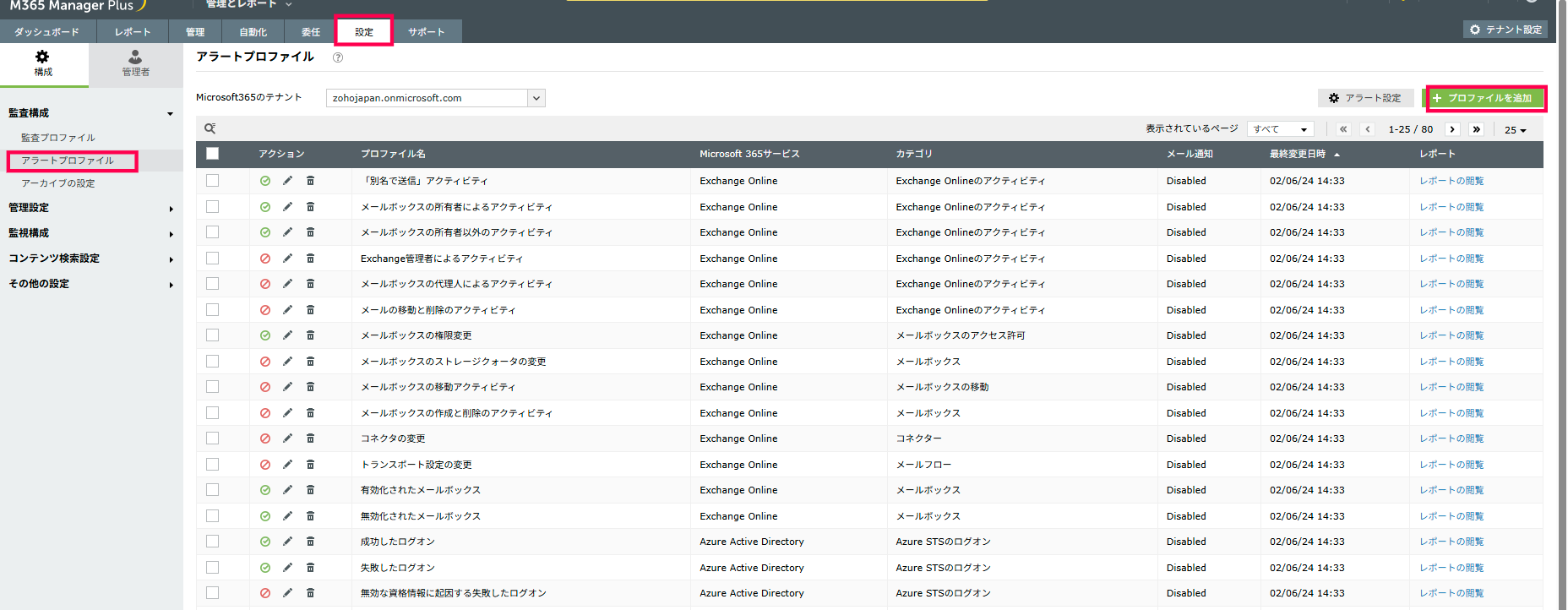

- M365 Manager Plus にログインし、[設定]タブ→[構成]→[監査構成]→[アラートプロファイル]に移動し、[プロファイルを追加] をクリックします。

- アラート用のプロファイル名と説明を入力します。

- [Microsoft 365サービス]として「Azure Active Directory」を選択し、[カテゴリ]として「Azure ADパスワード」、[アクション]には「無効にされたMFAユーザー」を選択します。

- [重大性]を指定し、[警告メッセージ]に任意のメッセージを指定します。メッセージにはマクロが使用できます。

- [詳細設定]セクションの通知タブで、[このプロフィールに対応するすべてのアラートをメールで送信]チェックボックスをオンにすると、メールアラートの送信を設定できます。

- [フィルタ設定]タブの「アラートしきい値」では、特定のイベントが特定の頻度を超えて発生した際に通知するアラートしきい値を設定できます。営業時間外のアラートを監視するには[業務時間のフィルタリング]を使用し、データをフィルタリングする属性ベースの条件を設定するには[列によるフィルタリング]オプションを使用します。設定後、[保存]をクリックしてください。