SAML認証の設定手順

作成日:2023年10月5日 | 更新日:2023年10月12日

本ナレッジでは、SAML認証の設定手順をご案内いたします。

【目次】

前提条件

- [セルフサービス管理者ログインを非表示]オプションが有効である必要があります。

詳細は、管理者ログインを非表示にする方法をご参照ください。 - HTTPS接続に設定する必要があります。HTTPS接続の設定手順は、SSL通信の設定手順(対象バージョン6.2)をご参照ください。

- あらかじめIdp側のアカウントが必要です。

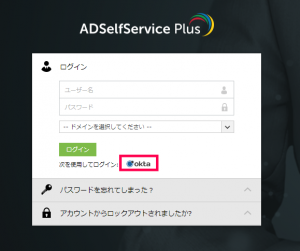

- 本ナレッジは例として、OktaのAuth0を使用しています。

※本ページ記載のIdp側の手順はあくまで参照情報になります。もしIdp側の設定に関してご不明点ある場合、Idp側へお問い合わせいただけますと幸いです。

設定手順

手順の流れは次のとおりです。

【目次】

1. Idp側でアプリケーションの登録

- Oktaポータルにログオン

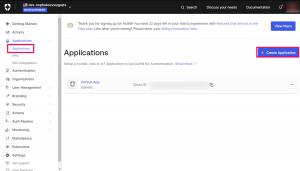

- 「Applications」-->「+ Create Applications」をクリック

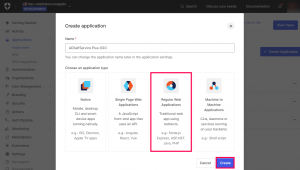

- 必要に応じて「Name」に名前を入力後、「Regular Web Applications」-->「Create」をクリック

2. ADSelfService PlusとIdp間でメタデータ交換

例:Auth0の場合

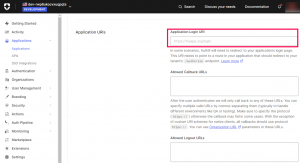

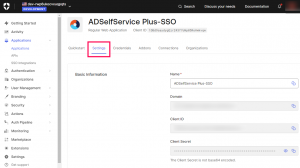

- Idp側で作成したアプリケーションの「Settings」をクリック

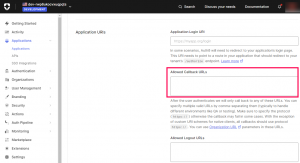

- ページを下にスクロール-->「Application URIs」-->「Application Login URL」に、ADSelfServicer PlusへWeb経由でログインする際のURLを入力

URLの例 https:\\adselfservice:9251

- 「Application URIs」-->「Allowed Callback URL」に、下記手順によりADSelfServicer Plusの[ACS/受信者URL]でコピーしたURLをペースト

ADSelfService Plusの[ACS/受信者URL]をコピーする手順

1. [管理]タブ-->[ログイン設定]-->[シングルサインオン]タブにある[SAML認証]をクリック

2. [ACS/受信者URL]のURLをコピー

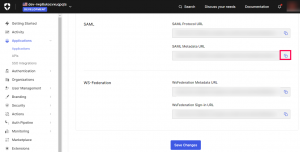

- Oktaポータルの「Save Settings」ページを下にスクロール-->「Advanced Settings」-->「EndPoint」-->「SAML」にて「SAML Matadata URL」をコピー

- コピーした「SAML Matadata URL」をブラウザの検索バーにペースト-->Enterキー-->メタデータファイルが生成されることを確認

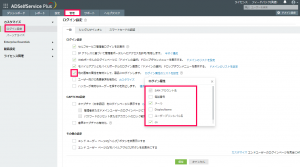

- [管理]タブ-->[ログイン設定]-->[シングルサインオン]タブをクリック

- [SSOの有効化]にチェックを入れる

- [SAML認証]を選択

- [Idpを選択]にて任意のIdpを選択

- [メタデータファイルをアップロード]を選択し、[ブラウズ]にて手順9にて取得したメタデータをアップロード

- [保存]をクリック

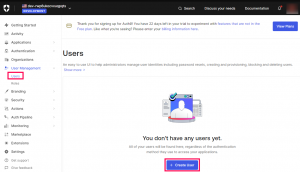

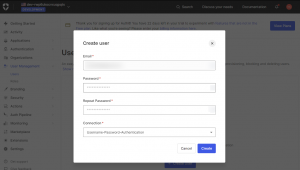

3. Idp側でSSOを利用するユーザーを作成

NameIDの設定

IdpとADSelfService Plus間で、同一のNameID(ユーザーの識別子)を設定する必要があります。

次の手順をご参照ください。

- [管理]タブ-->[ログイン設定]-->[一般]タブをクリック

- [他の固有の属性を有効にして、製品にログインします]オプションの右側にある[ログイン属性のリストを設定]をクリック

- 表示されたポップアップから任意の属性にチェックを入れる

※ADSelfService Plusのデフォルトでは、SAMAccountNameおよびドメイン名に対して自動的にマッピングを行います。

・NameIDには、SAMAccountNameおよびドメイン名またはドメインフラット名が含まれます。

<SAMAccountName>@<domain_name>

<domain_flat_name>

・NameIDに他の値が含まれている場合は、対象のLDAP属性を選択してください。 - [保存]をクリック