AzureADとのSSO連携

作成日:2020年10月5日 | 更新日:2023年9月7日

近日中にヘルプページにて日本語版最新手順を公開予定です。

※公開後こちらのページは非公開といたします。

更新までは英語版手順をご参照ください。

本ナレッジではAzureADとのSSO(シングルサインオン)連携する手順について解説します。

SSO(シングルサインオン)とは

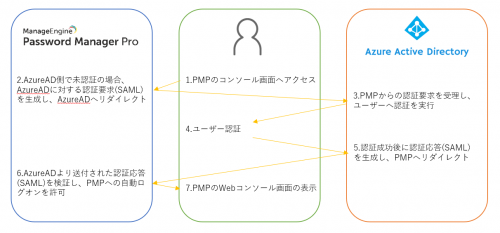

異なるドメイン間でユーザー認証情報(SAML)を交換するXMLベースの標準規格です。IdP(Identity Provider)とSP(Service Provider)の2つの構成要素によってシングルサインオンを実現します。AzureAD(IdP)が認証基盤となり、PMP(SP)へのシングルサインオンまでのワークフローは以下の通りです。

AzureADポータル側

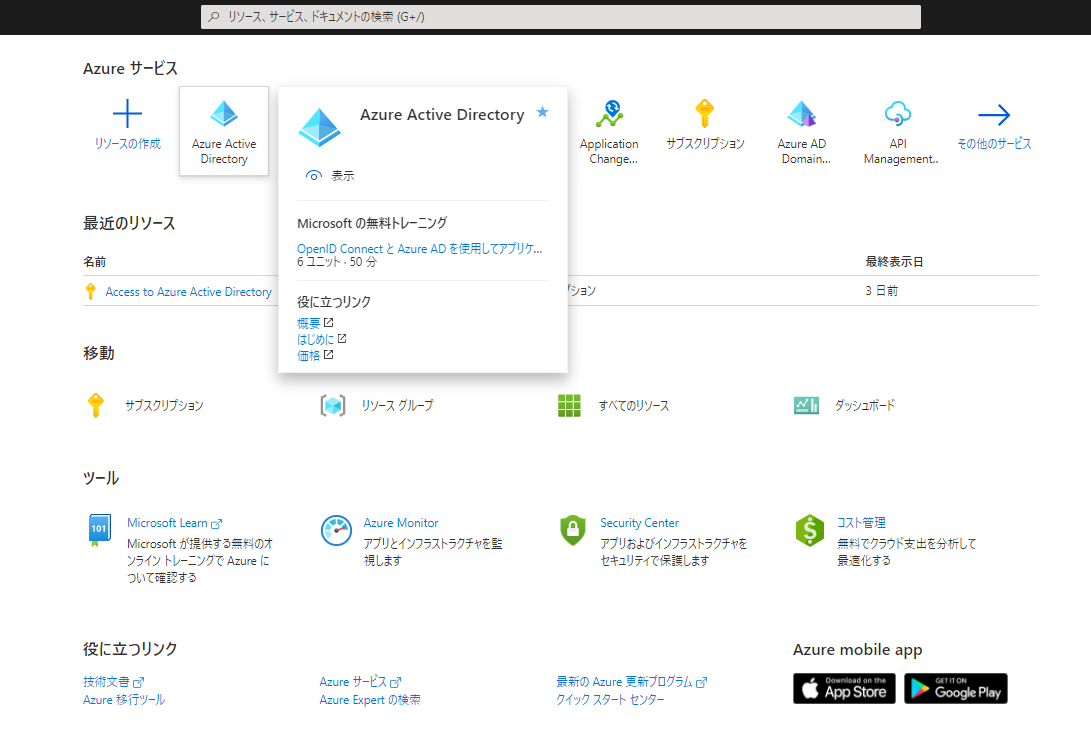

- Azure Active Directoryへログイン

AzureポータルからAzure Active Directoryコンソール画面へ移動する。

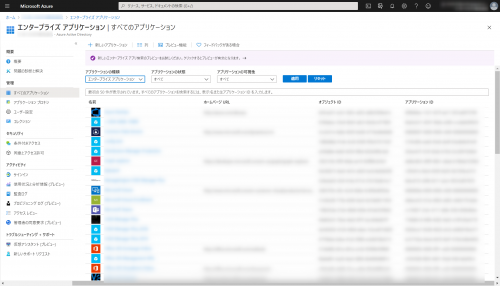

- エンタープライズアプリケーションの登録

「エンタープライズアプリケーション」>>「新しいアプリケーション」へ進みます。

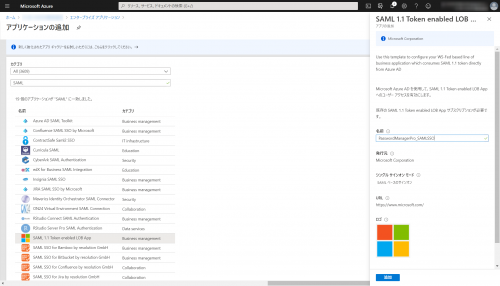

- SAML認証用アプリケーションの追加

アプリケーションの追加画面にてカテゴリからSAMLで検索し、「SAML 1.1 Token enabled LOB App」を選択します。画面右側に表示されるウィンドウにてアプリケーションの名前を任意で変更した後に、「追加」をクリックします。

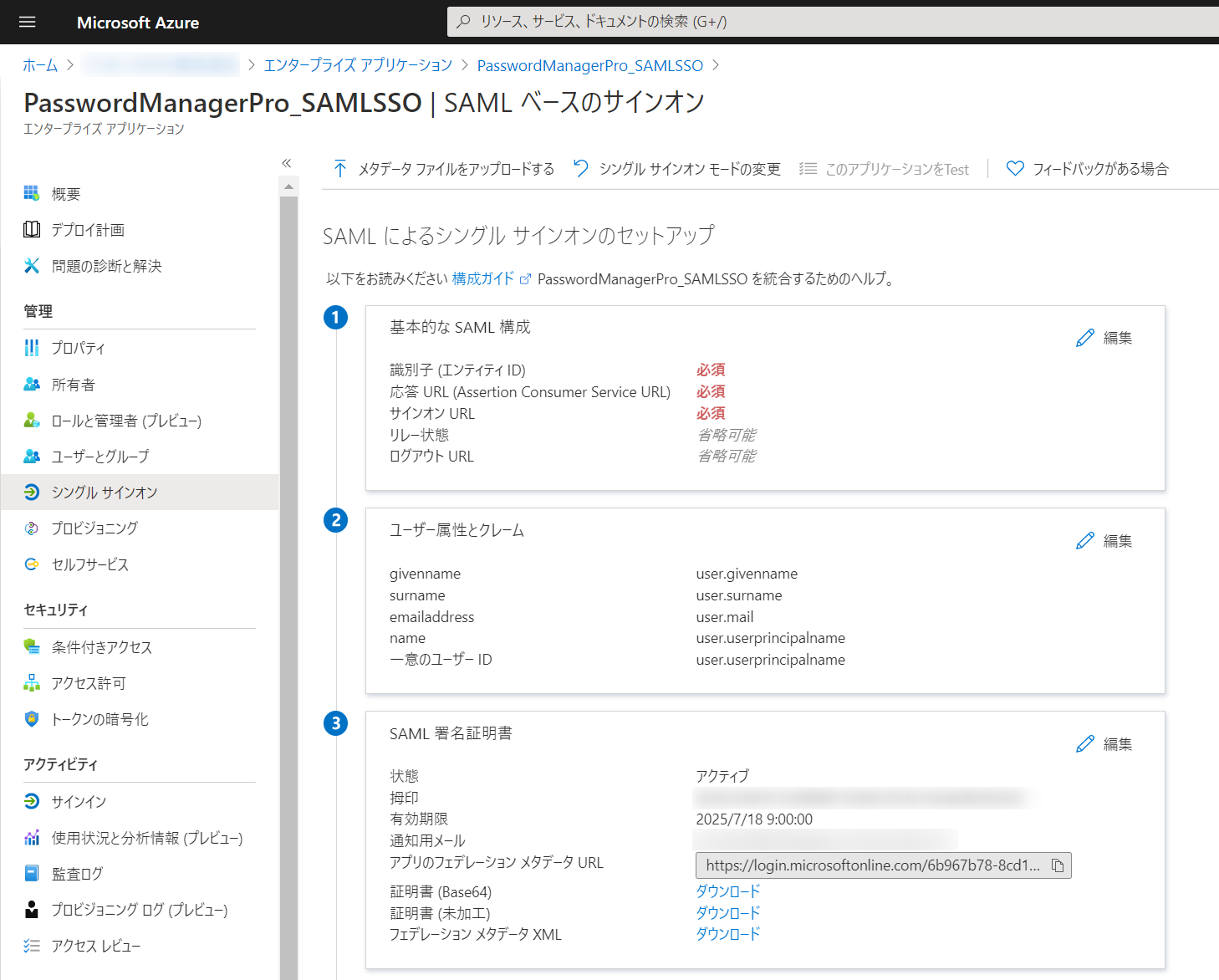

- SAML認証の有効化

作成したアプリケーションから「シングルサインオン」タブを選択し、「SAML」をクリックします。

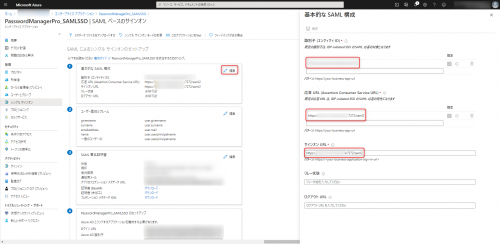

- SSOのセットアップ画面が表示されます。基本的なSAML構成ウィンドウの右上に表示されている「編集」アイコンをクリックします。

- 以下3つの項目を入力し、「保存」をクリックします。

- 識別子(エンティティID)

- 応答URL(Assertion Consumer Service URL)

- サインオンURL

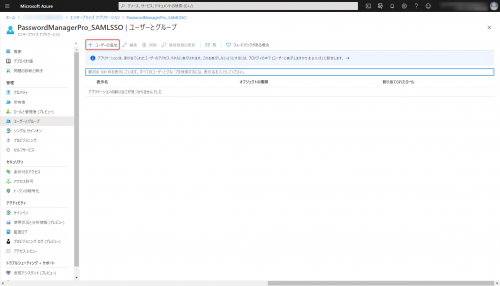

- シングルサインオンを適用するユーザーの追加

「ユーザーとグループ」タブ>>「ユーザーの追加」をクリックします。

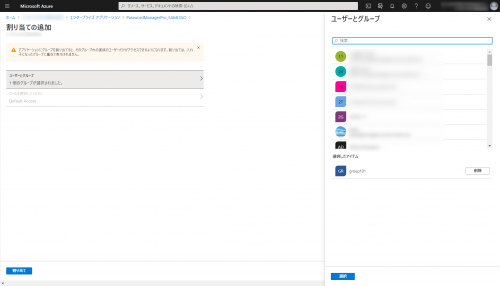

- ユーザーとグループの選択

SAML認証を適用するユーザまたはユーザーグループを「選択」し、「保存」をクリックします。

PMP側

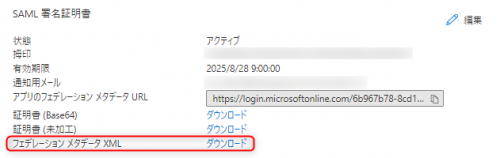

- IdPメタデータファイルのダウンロード

AzureADポータルにて作成したSAMLアプリケーションの「シングルサインオン」タブへと進み、「SAML署名証明書」欄の「フェデレーション メタデータ XML」をダウンロードします。

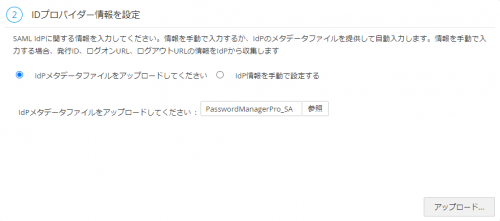

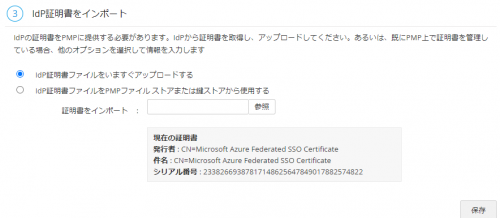

- IdPメタデータファイルのアップロード

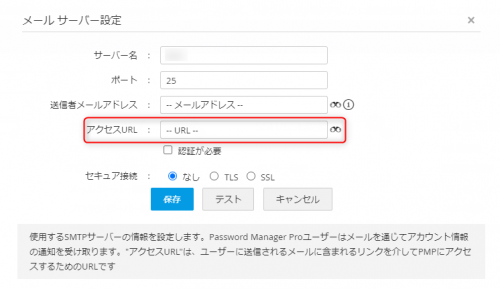

取得した「フェデレーション メタデータ XML」をPMPにてアップロードします。「アップロード」ボタンをクリックした後に、ブラウザーをリフレッシュしてください。

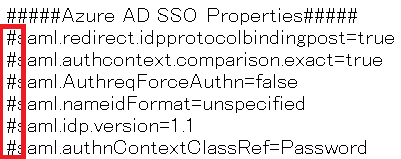

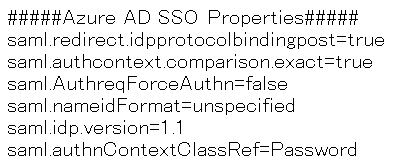

- <PMP>\conf\system_properties.confの設定の確認

現在の証明書情報が記載されていることを確認した後に、<PMP>\conf\system_properties.confファイルを開き、AzureAD SSOに関するパラメーター全てをコメントアウトを外します。(#を削除して保存する。)

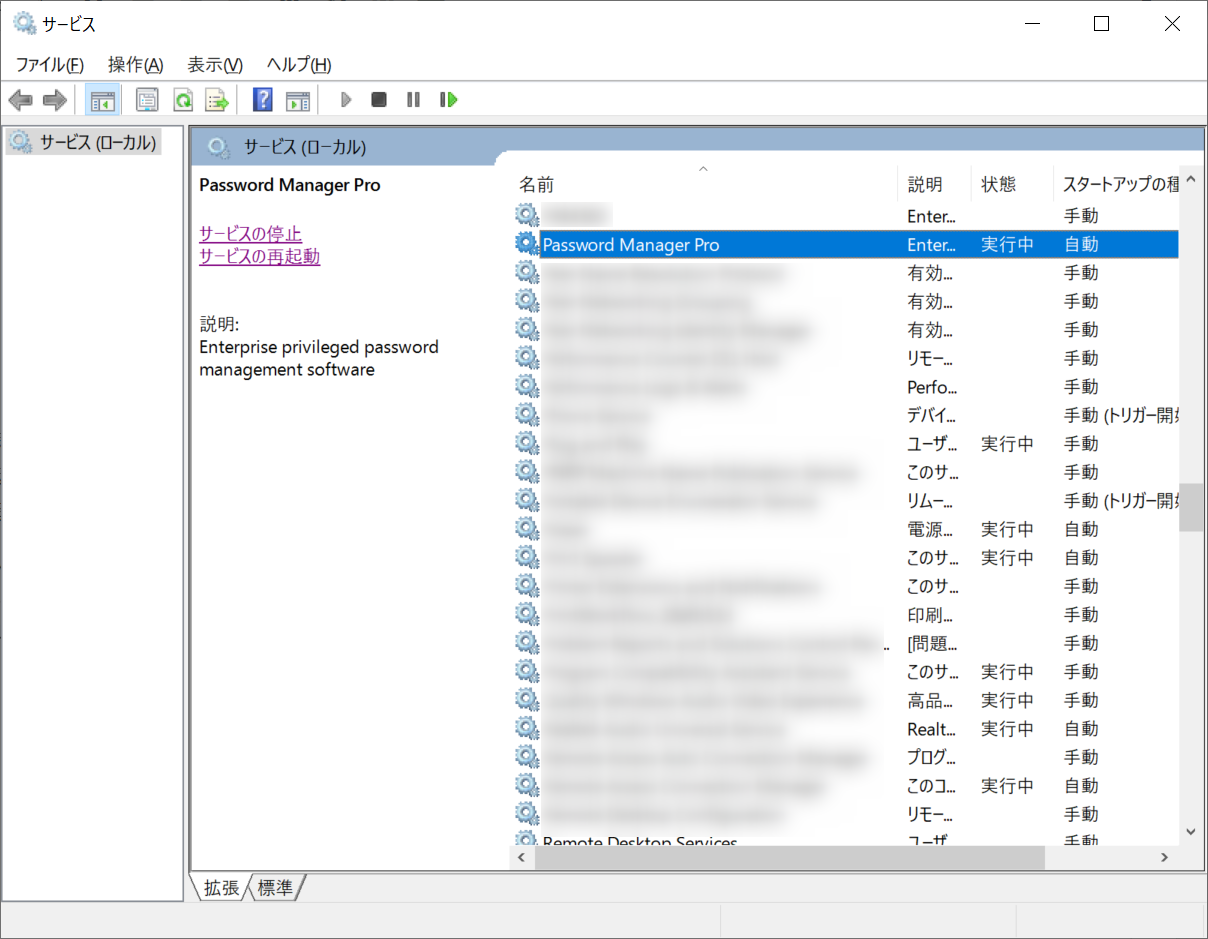

- PMPサービスの再起動

SAML SSOの設定を反映するために、PMPのサービスを再起動します。

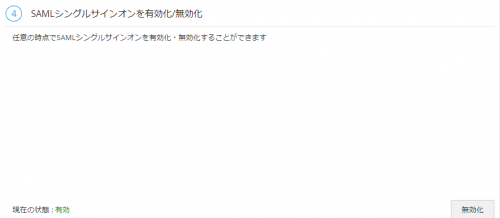

- SAML SSOを有効化

「有効化」をクリックして、SAML SSOを有効化する。

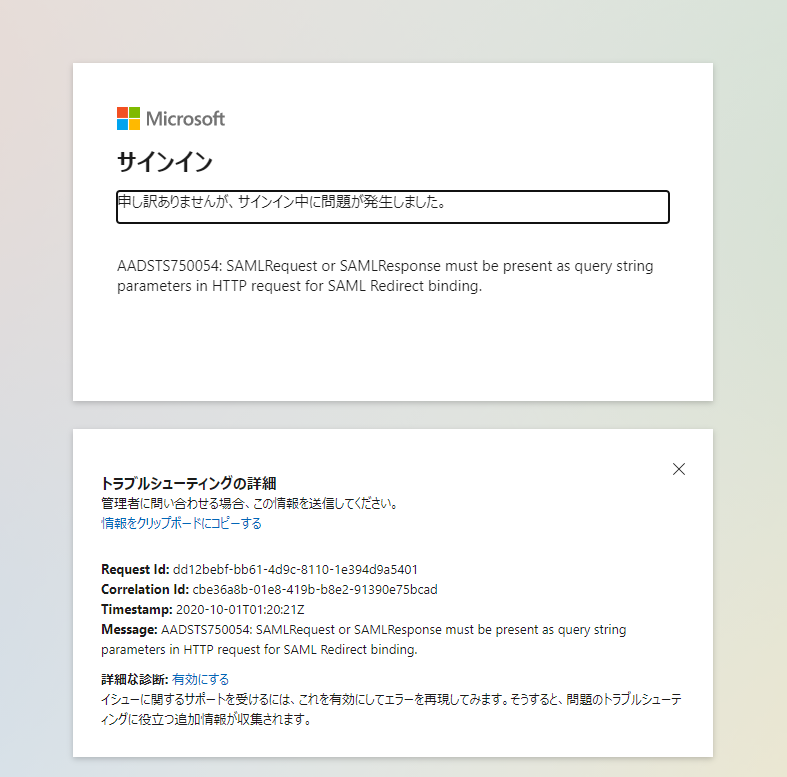

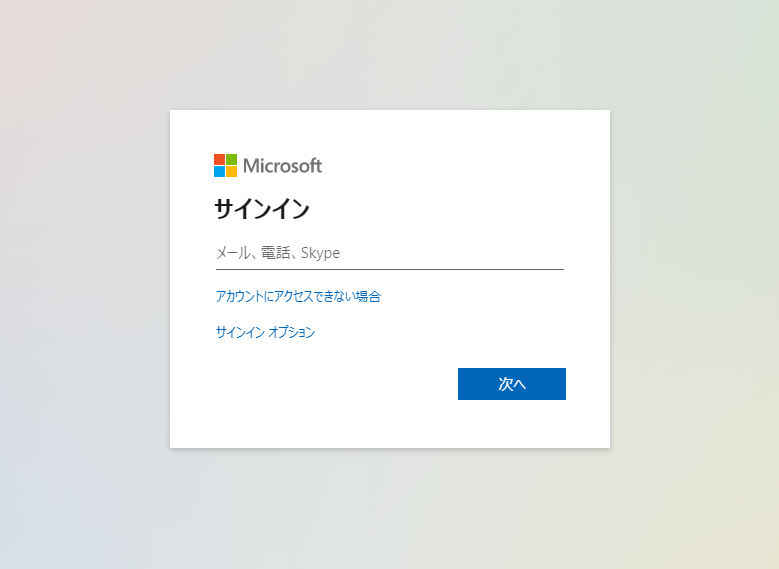

- SAML SSOの動作確認

PMPのコンソール画面へアクセスを試みますと、AzureADの認証画面へリダイレクトされます。ユーザーIDとパスワードを入力し、認証に成功するとPMPへ自動ログインします。

IdP側でログアウトしない限りPMPからログアウトすることは出来ない仕様です。ただし、以下のパラメーターを\conf\system_properties.confに追記することでPMP側でのみログアウトすることができます。

- saml.logout.redirect.homepage=true

以上