TLS1.2の有効化

作成日:2021年2月9日 | 更新日:2021年2月9日

Password Manager ProではデフォルトでCRYPTREC暗号リストによって非推奨とされている暗号スイートもサポートしています。ただし、安全性の高い暗号スイートのみを使用するようにSSL/TLSの設定変更を推奨します。

以下、TLS1.0、1.1を無効化し、TLS1.2を有効化、暗号強度の弱い暗号スイートを除去する手順となります。

- Password Manager Proのサービスを停止する

- PMPのインストールフォルダーのバックアップをとり、別の場所に保管する

- 3つのファイル(server.xml, gateway.conf, postgres_ext.conf)を編集して、保存する

- サービスを起動する

ファイルの編集方法については以下の通りです。

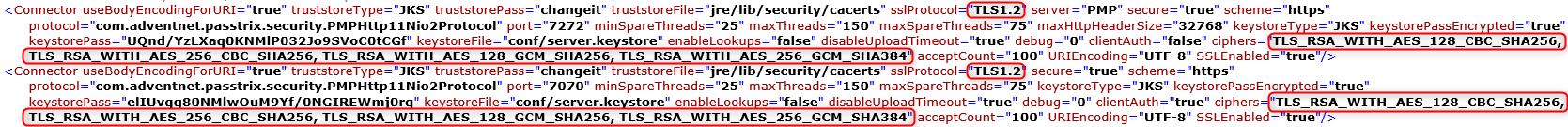

<PMP>\conf\server.xmlファイルの編集

- WordやNotepadでconfフォルダー内に存在するserver.xmlファイルを管理者権限を有するユーザーがメモ帳以外のエディタで開く

- sslProtocol="TLS"を探し、sslProtocol="TLSv1.2"に変更する

- また"ciphers="を検索し、その値を以下のTLSv1.2用の暗号方式に切り替える。

次の4つの値をカンマ区切り形式で入れて、保存する

TLS_RSA_WITH_AES_128_CBC_SHA256, TLS_RSA_WITH_AES_256_CBC_SHA256, TLS_RSA_WITH_AES_128_GCM_SHA256, TLS_RSA_WITH_AES_256_GCM_SHA384

*こちらにて記載されている暗号スイートを利用することも可能です。 - 上記の手順をserver.xmlファイル内にて存在するポート7070用のコネクターでも

実施し、ファイルを保存する

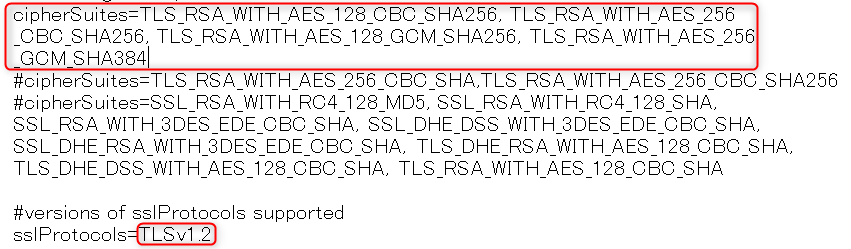

<PMP>\conf\gateway.confファイルの編集

- WordやNotepadでconfフォルダー内のgateway.confファイルを管理者権限を有するユーザーがメモ帳以外のエディタで開く

- sslProtocols=TLSv1,TLSv1.1,TLSv1.2を検索し、値をsslProtocols=TLSv1.2のみに変更、

- 同様にして'cipherSuites='を検索して値を以下に変更して、保存する

TLS_RSA_WITH_AES_128_CBC_SHA256, TLS_RSA_WITH_AES_256_CBC_SHA256, TLS_RSA_WITH_AES_128_GCM_SHA256, TLS_RSA_WITH_AES_256_GCM_SHA384

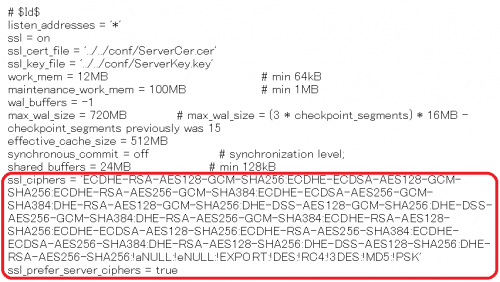

<PMP>\pgsql\postgres_ext.confファイルの編集

- WordやNotepadで<PMP/pgsql>ext_confフォルダー内の postgres_ext.confファイルを管理者権限を有するユーザーがメモ帳以外のエディタで開く

- 最終行に以下のコマンドを追加する

・ssl_ciphers = 'ECDHE-RSA-AES128-GCM-SHA256:ECDHE-ECDSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-ECDSA-AES256-GCM-SHA384:DHE-RSA-AES128-GCM-SHA256:DHE-DSS-AES128-GCM-SHA256:DHE-DSS-AES256-GCM-SHA384:DHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-SHA256:ECDHE-ECDSA-AES128-SHA256:ECDHE-RSA-AES256-SHA384:ECDHE-ECDSA-AES256-SHA384:DHE-RSA-AES128-SHA256:DHE-DSS-AES128-SHA256:DHE-RSA-AES256-SHA256:!aNULL:!eNULL:!EXPORT:!DES:!RC4:!3DES:!MD5:!PSK'

・ssl_prefer_server_ciphers = true

以上