コンプライアンス(脆弱性管理)

作成日:2024年11月8日 | 更新日:2024年12月24日

Endpoint Central Cloud Security Editionは、エンドポイントのセキュリティ設定が各種コンプライアンス基準に適合しているかを監査する「コンプライアンス」機能を搭載しています。

Center for Internet Security(CIS)が制定するCISベンチマークは、セキュリティ基準やコンプライアンス目標として国際的に広く採用されており、Endpoint Central Cloud Security Editionのコンプライアンス機能は、エンドポイントのCISベンチマークへの適合性の監視や、不適合な設定の可視化に対応しています。

CISベンチマーク

CISベンチマークは、各種のサーバーシステム、オペレーティングシステム、アプリケーション、データベースに対応するセキュリティ基準(ルール)で構成されています。CISベンチマークに含まれる各ルールには、それぞれ1つのプロファイルが割り当てられています。プロファイルは、各ルール(推奨設定)のセキュリティレベルを示します。

- レベル1(L1)のプロファイル

最低限の推奨設定を示します。大半のシステムに大きなパフォーマンス上の影響を与えずに安全に適用できるとみなされます。

- レベル2(L2)のプロファイル

より高度なセキュリティ設定とみなされ、高セキュリティ環境のための推奨設定を含み、ビジネス上の混乱を最小限にとどめながら適用するための調整や計画が要求されます。

Endpoint Central Cloud Security EditionのCISコンプライアンス機能

Endpoint Central Cloud Security EditionのCISポリシーは最新のCISベンチマークをもとに作成され、システムの監査に利用するための公式な認証をCISより受けています。認証は、ベンチマークを構成するすべてのルール(推奨設定)について、CISに対してテストケースを提出することで取得しています。

Endpoint Central Cloud Security EditionのCISコンプライアンス機能により、エンドポイントのセキュリティ設定がCISポリシーで定められたルールを遵守しているかが評価され、違反していた項目に対しては修正の処置が提案されます。Endpoint Central Cloud Security EditionのCISコンプライアンス機能で公式にサポートされている全CISベンチマークのリストはこちら(英語)をご確認ください。

CISポリシーについて

CISポリシーはEndpoint Central Cloudメニューの[脅威/パッチ]→「コンプライアンス」→「ポリシーグループ」タブの[ポリシーグループの作成]から確認できます。

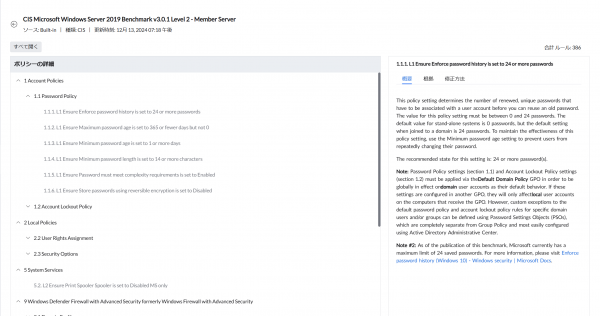

各ポリシーを選択すると、ポリシーの詳細がブレイクダウン表示されます。

以下のスクリーンショットはCISポリシーがどのように構成されているかを表示しています。

各CISポリシーを構成するルールはパスワードポリシー、アカウントロックアウトポリシーなど、関連する要素に基づいてグループ化されています。

要素のタイトルをクリックすると要素内の各ルールが展開されます。各ルールはセキュリティ設定の推奨値を提示します。システムのセキュリティ設定がこれらのルールに適合しているかどうかが、監査スキャンを行う際に評価されることになります。また、ルールをクリックすると以下の情報が表示されます。

- セキュリティ設定の内容、デフォルト値、値の範囲、推奨値に関する「概要」

- その値が推奨される(セキュリティ設定上の)「根拠」

- システムの設定がルールに違反している場合に推奨値を適用するための「修正方法」

- 新しいCISポリシーや既存のCISポリシーに関する脆弱性データベースの変更は、毎日午前1時に製品サーバーと同期されます。

- 通常の脆弱性データベースの同期(パッチDBの同期)が行われている間は、CISポリシーの同期は行われません。

- CISポリシーの同期に失敗する場合はこちら(英語)の記事をご確認ください。

※本記事は本社公式サイトのこちら(英語)の記事を編集し作成したものです。また、本社公式サイトでも、CISコンプライアンス機能の詳細が解説されております(CIS Benchmarks & Compliance)。