SSL通信の設定

作成日:2016年11月21日 | 更新日:2024年1月22日

SSL通信を設定する際の、CSRファイルの取得方法とサーバ証明書のインストール方法についてご説明します。

================================

ステップ1.CSRファイルの作成

ステップ2.CAへ申請

ステップ3.証明書のインストール

ステップ4.ブラウザへSSL証明書のインポート

ステップ5.EventLog Analyzer側の設定

================================

なお、本ナレッジベースでは、例として、以下の条件での登録を仮定しています。

コモンネーム:ela.zohosupport.jp

ステップ1.CSRファイルの生成

1.EventLog AnalyzerのWebUIへ管理者ユーザーにてログイン後、 [設定]タブに移動し、[接続設定]をクリックします。

2.「SSLポートを有効化する[https]」にチェックを入れます。

3.「SSL証明書ツール」をクリックします。

4.次の6つの項目をそれぞれのご利用の環境に併せて入力します。

( 回答例 )

コモンネーム:ela.zohosupport.jp

組織単位:ManageEngine

組織名:Zoho

都市名または地域名:YOKOHAMA

州名または地方名:KANAGAWA

国番号:JP

パスワード:test

5.[CSRファイルを作成する]をクリックすると、"<ELA_Home>\Certificates"フォルダにcsrファイルが生成されます。

※ssl.keystoreとcsrファイルはサーバー証明書の更新時に必要となりますので、ファイルをコピー後、別の場所に保管してください。

ステップ2.CAへ申請

作成した".csr"ファイルを認証局(CA)に送信します。(詳細な手順は、ご利用される認証局へお問い合わせください)

※本ナレッジでは、例としてSymantec社の無料テスト用SSLを使用し、解説しています。なお、CSRファイルの取得方法とサーバ証明書のインストール方法は、サーバ証明書を購入したCAによって異なります。また、CAで購入したサーバ証明書の種類によって、インポートする証明書(ルート証明書、中間証明書など)が異なりますので、ご了承ください。

※本番環境での作業前に、テスト(Trial)用の証明書の発行とインストールの確認をしていただくことを推奨いたします。

1.サーバータイプとして「Microsoft以外のサーバ」を選択し、[次へ]をクリックします。

2.技術担当者情報を入力し、[次へ]をクリックします。

3."<ELA_Home>\Certificates"フォルダ配下に生成されているcsrファイルをメモ帳以外のテキストエディタで開き内容をコピー後、「CSR貼り付け」欄にペーストします。

4.入力情報を確認後、[申請する]をクリックします。

5.受領したメール内にサーバー証明書が記載されていますので、以下の部分をコピーし、"<ELA_Home>\jre\bin"フォルダ配下に "server.crt"として保存します。

-----BEGIN CERTIFICATE-----

証明書

-----END CERTIFICATE-----

6.受領したメール内に記載されているURLからルート証明書と中間CA証明書を取得後、ルート証明書を"root.crt"、中間CA証明書を"intermediateCA.crt"として、サーバー証明書とともに "<ELA_Home>\jre\bin"フォルダに保存します。

ステップ3.証明書のインストール

1.EventLog Analyzerをインストールしたサーバー上にて管理者ユーザーでログオン後、コマンドプロンプトを起動し、次のフォルダに移動します:<ELA_Home>\jre\bin

2.以下の3つの証明書をインポートします。

※必ず、ルート証明書(root.crt)、中間証明書(intermediateCA.crt)、サーバ証明書(server.crt)の順で実施してください。

《ルート証明書のインポート》

keytool.exe -import -alias root -keystore ssl.keystore -trustcacerts -file root.crt《中間CA証明書のインポート》

keytool.exe -import -alias intermediateCA -keystore ssl.keystore -trustcacerts -file intermediateCA.crt《サーバー証明書のインポート》

keytool.exe -import -alias tomcat(証明書エイリアス) -keystore ssl.keystore -trustcacerts -file server.crt

ステップ4.ブラウザへSSL証明書のインポート

クライアントPC側にルート証明書が登録されていない場合、サーバーから送られてくるSSLサーバー証明書の署名が検証できず、証明書エラーが発生します。本エラーを回避するには、ブラウザへSSL証明書をインポートする必要があります。なお、SSL証明書のインポート手順は、ブラウザごとに異なります。

以下では例として、IEの設定方法について記載します:

1.設定アイコンから、インターネットオプションを開きます。

2.[コンテンツ]タブに移動し、「証明書」をクリックします。

3.[信頼されたルート証明機関]にルート証明書、[中間証明機関]に中間CA証明書をインポートします。

ステップ5.EventLog Analyzer側の設定

1.EventLog AnalyzerのWebUIへ管理者ユーザーにてログイン後、SSLポートを有効化する[https]にチェックが入っていることを確認します。チェックが無い場合はチェックを入れてください。

2.[キーストアのパスワードを有効化する]にチェックを入れ、パスワードを入力します。

3.[保存]をクリックします。

4.ssl.keystoreを"<ELA_Home>\jre\bin"から"<ELA_Home>\conf"へコピーしてください。

5."<ELA_Home>\conf"フォルダ配下にある"server.xml"をメモ帳以外のテキストエディタで開きます。

6.下のほうにある以下のパラメーターを以下のように置き換えます。

keystoreFile="./conf/ssl.keystore"

keystorePass="設定したパスワード"

7.同じタグ内にあるsslProtocol="TLS"を以下のように置き換えます。

sslProtocol="TLSv1"

※本設定により、POODLE SSLv3 脆弱性問題を回避することが可能です。

8.製品を再起動後、ブラウザで接続しエラーが無く接続が行えることを確認してください。

手順は以上です。

※ご注意

SSL接続を行う場合、ブラウザにアドレスとして指定するURLと、コモンネームが一致している必要があります。

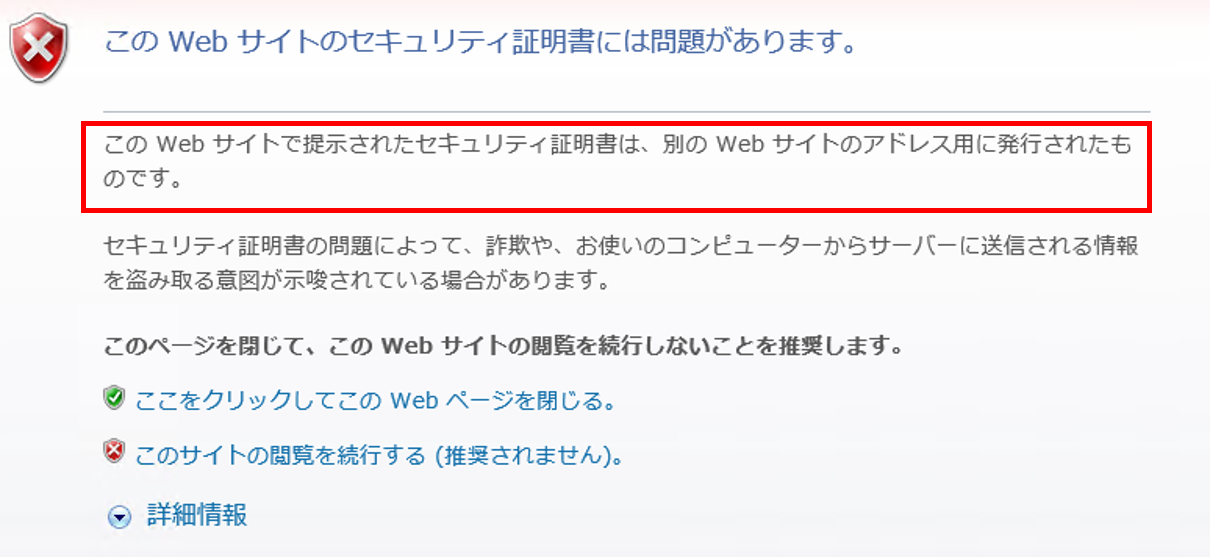

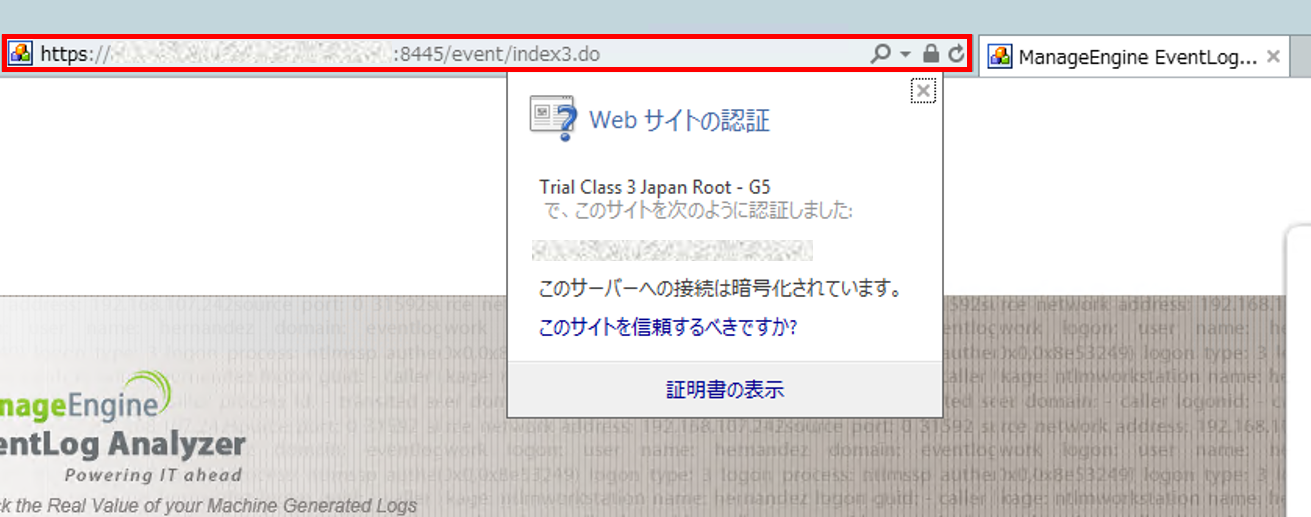

ブラウザは、SSL通信を行う際に、証明書のコモンネームと、指定したアドレスが一致しているかを検証し、一致しない場合は以下のようなエラーメッセージが返されます。(IEの場合)

例えば、コモンネームとして「ela.zohosupport.jp」と登録しているにも関わらず、IPアドレスを指定してアクセスした場合、上記のようなエラーが表示され、正しくSSL接続を行うことができません。そのため、SSL接続を行う場合は、必ず「https://ela.zohosupport.jp:8445」というように、コモンネームと一致するアドレスを入力してください。

TLS v1.0を無効とする場合

1. "<ELA_Home>\conf"フォルダ配下にある"server.xml"をメモ帳以外のテキストエディタで開きます。

2.以下を参照に編集します。

変更前

<Connector SSLEnabled="true" SSLProtocol="TLSv1.1+TLSv1.2" acceptCount="100" ciphers="TLS_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,TLS_ECDH_ECDSA_WITH_AES_128_CBC_SHA256,TLS_ECDH_ECDSA_WITH_AES_256_CBC_SHA384,TLS_ECDH_ECDSA_WITH_AES_128_GCM_SHA256,TLS_ECDH_ECDSA_WITH_AES_256_GCM_SHA384,TLS_DHE_RSA_WITH_AES_128_GCM_SHA256,TLS_DHE_RSA_WITH_AES_256_GCM_SHA384,TLS_DHE_RSA_WITH_AES_128_CBC_SHA,TLS_DHE_RSA_WITH_AES_256_CBC_SHA,TLS_DHE_RSA_WITH_AES_128_CBC_SHA256,TLS_DHE_RSA_WITH_AES_256_CBC_SHA256" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" emptySessionPath="true" enableLookups="false" keystoreFile="./conf/server.keystore" keystorePass="adventnet" maxSpareThreads="75" maxThreads="150" minSpareThreads="25" name="SSL" port="8445" scheme="https" secure="true"/>

変更後

この設定では、TLSv1.1、TLSv1.2のみアクセスが可能です。

<Connector SSLEnabled="true" sslProtocol="TLS" sslEnabledProtocols="TLSv1.2,TLSv1.1" acceptCount="100" ciphers="TLS_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA,TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA256,TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA384,TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256,TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384,TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA,TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA,TLS_ECDH_ECDSA_WITH_AES_128_CBC_SHA256,TLS_ECDH_ECDSA_WITH_AES_256_CBC_SHA384,TLS_ECDH_ECDSA_WITH_AES_128_GCM_SHA256,TLS_ECDH_ECDSA_WITH_AES_256_GCM_SHA384,TLS_DHE_RSA_WITH_AES_128_GCM_SHA256,TLS_DHE_RSA_WITH_AES_256_GCM_SHA384,TLS_DHE_RSA_WITH_AES_128_CBC_SHA,TLS_DHE_RSA_WITH_AES_256_CBC_SHA,TLS_DHE_RSA_WITH_AES_128_CBC_SHA256,TLS_DHE_RSA_WITH_AES_256_CBC_SHA256" clientAuth="false" connectionTimeout="20000" debug="0" disableUploadTimeout="true" emptySessionPath="true" enableLookups="false" keystoreFile="./conf/server.keystore" keystorePass="adventnet" maxSpareThreads="75" maxThreads="150" minSpareThreads="25" name="SSL" port="8445" scheme="https" secure="true"/>

3.製品を再起動後、ブラウザで接続しTLS1.0で接続できないことを確認してください。